黑客攻防比赛大纲v20.docx

黑客攻防比赛大纲v20.docx

- 文档编号:9836044

- 上传时间:2023-02-06

- 格式:DOCX

- 页数:10

- 大小:21.29KB

黑客攻防比赛大纲v20.docx

《黑客攻防比赛大纲v20.docx》由会员分享,可在线阅读,更多相关《黑客攻防比赛大纲v20.docx(10页珍藏版)》请在冰豆网上搜索。

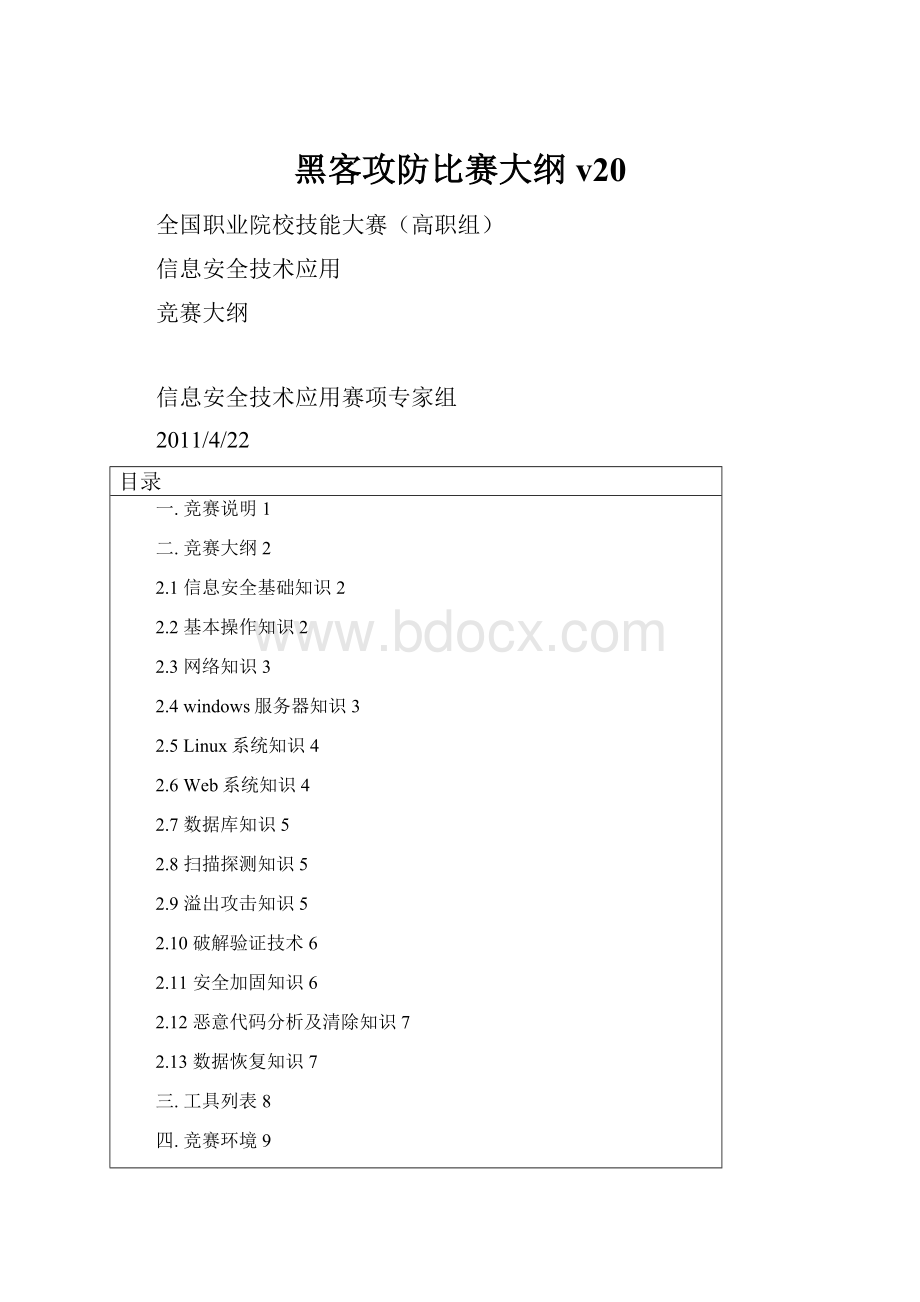

黑客攻防比赛大纲v20

全国职业院校技能大赛(高职组)

信息安全技术应用

竞赛大纲

信息安全技术应用赛项专家组

2011/4/22

目录

一.竞赛说明1

二.竞赛大纲2

2.1信息安全基础知识2

2.2基本操作知识2

2.3网络知识3

2.4windows服务器知识3

2.5Linux系统知识4

2.6Web系统知识4

2.7数据库知识5

2.8扫描探测知识5

2.9溢出攻击知识5

2.10破解验证技术6

2.11安全加固知识6

2.12恶意代码分析及清除知识7

2.13数据恢复知识7

三.工具列表8

四.竞赛环境9

一.竞赛说明

一、信息安全技术应用赛项将采取在虚拟化环境中动手安装、实际组网、上机操作的方式进行竞赛,竞赛内容分为三个方面的知识,分别为:

“安全网络组建”、“信息系统加固”和“信息安全渗透测试”等内容。

无论是省级选拔赛还是国家级竞赛,都将包含上述竞赛内容。

二、竞赛大纲中对专业知识的要求分为掌握、熟悉、了解。

掌握即要求能解决实际工作问题;熟悉即要求对有关信息安全的知识有深刻理解,了解即要求具有信息安全有关的广泛知识。

三、只能以院校参赛队为单位参与本次信息安全技术应用的相关赛事,每个院校参赛队由3名选手组成,可配2名指导教师。

二.竞赛大纲

竞赛大纲分为四个部分:

●应知应会的基础知识:

2.1-2.2;

●安全网络组建:

2.3;

●信息系统加固:

2.4-2.7;

●信息安全渗透测试:

2.8-2.13;

二.1信息安全基础知识

1、了解信息安全基本概念

2、了解网络安全主要概念及意义

3、了解安全隐患的产生原因、类型区别(被动攻击,主动攻击等)

4、了解安全分类(技术缺陷,配置缺陷,策略缺陷,人为缺陷等)

5、了解网络安全的实现目标和主要技术措施

6、了解信息安全的主要表现形式(蠕虫或病毒扩散,垃圾邮件泛滥,黑客行为,信息系统脆弱性,有害信息的恶意传播)

7、了解信息安全的基本属性(机密性,完整性,可用性,真实性,可控性);

8、了解建立安全网络的基本策略(确知系统弱点,限制访问,达到持续的安全,物理安全,边界安全,防火墙,Web和文件服务器,存取控制,变更管理,加密,入侵检测系统);

9、了解信息加密的基本概念;

10、了解基础的密码学理论(对称与非对称算法,认证证书PKI密钥和证书,生命周期管理等);

11、了解多因素验证系统(口令、智能卡的组合验证方法);

12、掌握数字证书的基本原理(了解电子加密和解密概念,熟悉CA认证的可信度等);

二.2基本操作知识

1、熟悉使用IE浏览器访问网站;

2、熟悉MicrosoftOffice办公软件的使用;

3、熟悉windowsXP和windows2003操作系统的使用;

4、熟悉cmd、他elnet、netstat、ping、net等常用命令的使用;

5、熟悉ftp命令的使用;

6、熟悉http、ftp服务及对应端口;

7、熟悉常用服务端口,如21、22、23、25、53、80、8080、110、135、137、139、445、443、1433、3306、3389等;

二.3网络知识

1、熟悉VLAN、VTP、STP、MRRP操作;

2、熟悉端口隔离、链路捆绑、端口镜像操作

3、熟悉端口安全、AM基本操作;

4、熟悉ACL、MACACL操作

5、了解QoS、基于流的重定向基本操作;

6、了解DHCP、DHCPReply操作;

7、熟悉路由器及静态路由、RIP、OSPF、BGP、BEIGRP等基本路由协议;

8、了解VRRP、路由重分发、策略路由等概念;

9、了解广域网PPP、PPPoE、NAT等概念及操作;

10、了解IPSecVPN、L2TPVPN、PPTPVPN、SSLVPN基本原理;

11、熟悉路由器与交换机基本操作,TFTP文件的上传下载、远程登录设置,WEB认证设置操作;

12、熟悉防火墙基本操作:

a)

NAT配置、透明模式配置、混合模式配置;

b)DHCP配置、负载均衡配置、源路由配置、双机热备配置;

c)IP-QoS配置、应用QoS配置、Web认证配置、IP-MAC绑定配置、禁用IM配置;

d)URL过滤配置、网页内容过滤配置、IPSEC配置、SSLVPN配置;

13、熟悉IDS的搭建与使用;

二.4Windows服务器知识

1、了解Windows服务器的常用应用配置;

2、了解Windows2003server的基本操作;

3、了解服务与进程的对应关系;

4、设置是否允许用户通过账号自动登录;

5、使用系统工具创建、删除用户和更改密码;

6、掌握帐号密码长度和复杂度概念,会通过控制面板中的工具设置密码复杂度、密码使用期限等策略;

7、通过系统工具为不同用户分派不同的权限;

8、了解系统管理员、一般用户的区别;

9、了解操作系统补丁的概念,并为系统打补丁,通过系统工具查看补丁安装情况;

10、熟悉本地安全设置页面中的审核策略、用户权限分配、安全选项的内容;

11、能够通过控制面板中的选项开启、关闭Windows2003服务器中的服务;

12、掌握windows系统密码文件的存放位置;

二.5Linux系统知识

1、了解Linux系统不同文件夹的含义;

2、熟悉Linux系统基本命令的使用,如cd、pwd、mkdir、top、ps;

3、熟悉文本编辑器VI的使用;

4、掌握打开、删除、修改文件的命令使用;

5、了解系统管理员、普通用户的区别;

6、使用用户名和密码通过不同方式登录系统;

7、使用命令增加、删除用户和更改密码;

8、熟悉inetd、syslogd等服务;

9、熟悉Linux文件权限的设置,会使用chmod命令为用户分配权限;

10、掌握Linux系统密码文件的存放位置;

二.6Web系统知识

1、了解IIS服务、Apache、Tomcat基本概念;

2、掌握IIS服务器、Apache、Tomcat文件的默认存放目录;

3、会通过internet服务管理器查看、配置web服务器基本属性;

4、掌握网页路径和服务器目录的关系;

5、掌握html、shtml、htm、shtm编写以及asp、php、jsp编写;

6、程序缺陷:

未过滤漏洞利用、文本编辑上传漏洞、IIS6.0上传漏洞;

7、流行性跨站漏洞利用xss等;

8、流行性注入漏洞利用asp注入、php注入、jsp注入、html注入、cookie注入等。

二.7数据库知识

1、了解数据库的基本概念和作用;

2、了解数据库的常用端口,如1433、3306;

3、了解数据库和web应用服务之间的关系;

4、了解默认数据库管理员SA;

5、掌握如何查看和修改SA密码;

6、熟悉基本SQL命令,如:

select、insert、delete、create、drop;

7、熟悉MicrosoftSqlserver数据库SA账号弱口令攻击防范;

8、了解MySql数据库配置主动防御方法;

9、熟悉Sqlserver,Mysql数据库常见漏洞及漏洞利用方法;

10、掌握针对数据库注入攻击方法;

二.8扫描探测知识

1、了解信息安全探测基本概念及目标;

2、了解Whois信息查询方法;

3、熟悉Ping,traceroute探测方法;

4、了解社会工程学信息探测;

5、熟悉开放端口扫描方法及工具;

6、掌握NMAP、X-Scan等扫描工具的使用;

二.9溢出攻击知识

1、了解溢出攻击的历史、危害;

2、熟悉溢出攻击的原理;

3、熟悉常见的溢出攻击漏洞;

4、掌握Linux漏洞利用(如CVE-2005-2959,CVE-2006-2451);

5、掌握Windows溢出漏洞(如MS06-040,MS08-067等);

二.10破解验证技术

1、掌握暴力破解方法

2、掌握密码数据字典配置、使用方法

3、会使用字典生成工具生成字典,掌握superdic生成字典的方法;

4、熟悉操作系统口令破解Windows/Linux/Unix工具,如smbcrack;

5、数据库口令破解SQLserver/MySQL/Oracle/sybase/DB2/Informix,如mysql_pwd_crack;

6、熟悉应用程序口令破解;

a)Tomcat/WebLogic/WebSpere/后台破解;

b)WebLogic管理入口破解http:

//ip:

7001/console;

c)WebSphere管理入口http:

//ip:

9060/admin;

d)Tomcat管理入口http:

//ip/admin或者http:

//ip/manger/html;

7、掌握加密文件破解;

a)掌握.PDF加密文件破解;

b)掌握.DOC加密文件破解;

c)掌握.RAR加密文件破解;

二.11安全加固知识

1、熟悉主流操作系统及数据库主要安全选项;

2、掌握补丁及防护软件安装方法;

3、掌握Windows系统账号添加、删除命令;

4、掌握Linux系统账户添加、删除命令;

5、掌握Windwos口令修改方法;

6、掌握Linux口令修改方法;

7、掌握Windows账号及口令策略加固;

8、掌握Linux账号及口令策略加固;

9、熟悉网络服务安全配置;

10、掌握文件系统权限设置;

11、掌握日志审核策略;

二.12病毒及恶意代码分析及清除知识

1、了解恶意代码及病毒的生存技术;

2、了解恶意代码及病毒的攻击技术;

3、了解恶意代码及病毒的隐蔽技术;

4、熟悉常见的有害软件,病毒,后门,特洛伊木马,逻辑炸弹,蠕虫等;

5、熟悉手工清除病毒的思路和方法;

二.13数据恢复知识

1、熟悉硬盘存储原理;

2、熟悉数据存储类型;

3、掌握数据恢复软件进行实际的数据恢复操作;

三.工具类型

熟练掌握下列安全工具:

1、扫描类;

2、溢出类;

3、弱口令利用类;

4、SQL注入类;

5、COOKIE注入类;

6、破解类;

7、远程访问类;

8、抓包分析类;

9、补丁类;

10、系统查看类;

11、文件加密类;

12、病毒分析类;

工具自备,比赛前一天提供到大赛组委会;

禁止使用DoS、DDoS、ARP欺骗、病毒类等恶意攻击类软件,一经发现,立即取消比赛资格。

四.竞赛环境

✓网络环境:

神州数码路由器、交换机、防火墙、IDS、DCST堡垒服务器:

编号

产品型号

硬件版本

软件版本

1

DCS-3950-28C(R3)

R3.0

6.0.51.1

2

DCRS-5950-28T(R3)

R3.0

6.0.207.0

3

DCR-2659

R1.0

1.3.3H

4

DCFW-1800S-H-V2(R4)

R4.0

4.0R4C6

5

DCNIDS-1800-M3(R3)

R3.0或R4.0

7.1.2.30

6

DCST-6000B

R1.0

SMC1.2.2.4596

✓操作系统:

WindowsServer2003;WindowsXP;

RedhatLinuxAS 5 (2.6.18-53.el5xen);FedoraCore5;

✓软件系统:

MicrosoftSql server2000

MySql:

5.0以上的版本

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 黑客 攻防 比赛 大纲 v20

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

1212中级汽车维修工考试试题三.docx

1212中级汽车维修工考试试题三.docx