CiscoACSAAA实验更新.docx

CiscoACSAAA实验更新.docx

- 文档编号:9451531

- 上传时间:2023-02-04

- 格式:DOCX

- 页数:41

- 大小:1.56MB

CiscoACSAAA实验更新.docx

《CiscoACSAAA实验更新.docx》由会员分享,可在线阅读,更多相关《CiscoACSAAA实验更新.docx(41页珍藏版)》请在冰豆网上搜索。

CiscoACSAAA实验更新

AAA实验

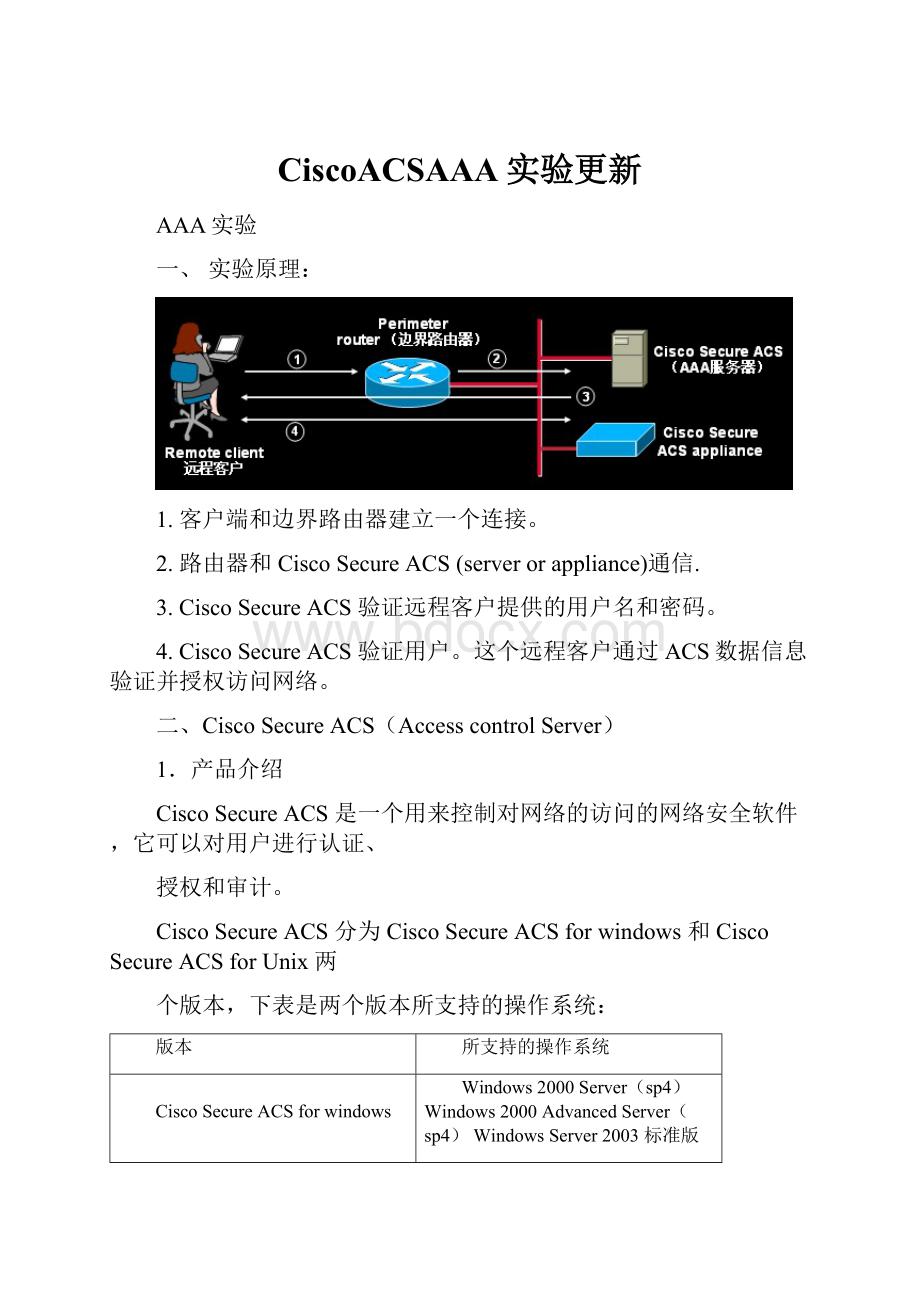

一、实验原理:

1.客户端和边界路由器建立一个连接。

2.路由器和CiscoSecureACS(serverorappliance)通信.

3.CiscoSecureACS验证远程客户提供的用户名和密码。

4.CiscoSecureACS验证用户。

这个远程客户通过ACS数据信息验证并授权访问网络。

二、CiscoSecureACS(AccesscontrolServer)

1.产品介绍

CiscoSecureACS是一个用来控制对网络的访问的网络安全软件,它可以对用户进行认证、

授权和审计。

CiscoSecureACS分为CiscoSecureACSforwindows和CiscoSecureACSforUnix两

个版本,下表是两个版本所支持的操作系统:

版本

所支持的操作系统

CiscoSecureACSforwindows

Windows2000Server(sp4)Windows2000AdvancedServer(sp4)WindowsServer2003标准版

WindowsServer2003企业版

CiscoSecureACSforUnix

Solaris

2.CiscoSecureACS安装及基本配置

CiscoSecureACS是一个用来控制对网络的访问的网络安全软件,它可以对用户进行认证、

授权和审计。

CiscoSecureACSforwindows的安装过程如下:

步骤1、检查并调整计算机硬件配置,使其满足以下要求:

PentiumⅢ550MHz以上

256M内存

250M以上的剩余硬盘空间

步骤2、检查windows配置,安装Javaruntime(JRE)。

(JRE的最新版本可以去

上下载)建议:

CiscoSecureACSV4.0使用JRE1.5版本

步骤3、检查服务器到Cisco设备的网络连接。

建议:

给主机配置静态IP地址。

步骤4、插入CiscoSecureACSforwindows光盘,点击“Install”开始安装,然后按照

windows的提示一步步地完成安装。

ACS各导航条配置的选项内容如下:

用户设置(UserSetup):

查看、创建、编辑、删除用户帐号。

组设置(GroupSetup):

查看、创建、编辑用户组设置。

共享配置组建(SharedProfileComponents):

一些可共享的授权组件,它们可以应用与

一个或多个用户或用户组。

授权组建包括:

NetworkAccessRestriction(NAR)、Command

authorizationset和PIXdownloadableACL。

网络配置(NetworkConfiguration):

查看、创建、编辑、删除网络服务器(网络设备,

如路由器、交换机等)的参数。

系统配置(SystemConfiguration):

启动或停止ACS服务,创建或删除网络日志,控制ACS

数据库同步等。

接口配置(InterfaceConfiguration):

配置TACACS+和RADIUS的选项。

管理控制(AdministrationControl):

查看、创建、编辑、删除ACS的管理员帐号参数。

外部数据库(ExternalUserDatabase):

配置ACS的外部数据库类型以及未知的用户策略。

报告和活动(ReportandActivity):

查看TACACS+和RADIUS的审计报告、FailedAttempts

报告以及已经登陆的用户信息等。

在线文档(OnlineDocumentation):

提供关于CiscoSecureACS的更详细的文档

三、实验拓扑

四、用GNS3搭建实验拓扑

版本:

GNS30.7RC1

1.安装后,在安装目录下建立IOS和temp文件夹,分别保存IOS镜像文件和生成文件。

IOS文件夹下的各种型号设备IOS镜像文件:

2.软件界面改为中文

A:

点Edit---->Preferences(如下图)

选择“简体中文”并点"Apply"应用。

3.首选项设置

A.一般选项设置

设置调用SecureCRT

D:

\ProgramFiles\SecureCRT\SecureCRT.exe/telnet127.0.0.1%p

以上是调用路径,按自已情况做相应更改即可!

工程目录:

路径为你添加的GNS3安装目录下建立的Temp目录

Imagedirectory:

路径为你添加的GNS3安装目录下建立的IOS目录

B.Dynamips设置

注意运行路径要找到dynamips-wxp.exe程序

点击下面的测试,保证Dynamips正常运行

C.Capture设置(可以默认)

5.Qemu设置

4.手工添加IOS文件

第一步:

请如下图操作,选“IOS和Hypervisors"项

注意:

新安装的GNS是没有如上图的IOS文件的,需手工添加。

1.请在"IOS文件”项点浏览图标,找到你放IOS文件的地方,选择相应规格IOS!

(比如:

C3640)

2.选择好后,在“平台”和“型号”选项处做相应选择后,请点下方“保存”按钮,然后点“编辑”,此时会看到“默认RAM”处会显示具体数值。

5.图标管理

选择“编辑”---“图标管理”弹出如下图的窗口

1.如上图,在左侧选择“Computer项”,点中间处“>”按钮,右侧窗口会出现你刚选择的“Computer项”。

2.双击右侧“Computer"图标,会出现如下图变化。

请按图操作。

3.双击后,右上方处”Name“项,请更名为PC

4.类型处请选择“Cloud”。

5.选好后,点击“Apply",然后再点窗口下方的”OK“,大功告成!

下图处出现了我们新加的“PC”图标。

6.计算IDLEPC值(此项是核心步骤,否则CPU占用率会长期在100%上。

)

打开软件操作界面,从左边拽一台已经添加过IOS文件的路由器进来。

在路由器上点右键,选“IDLEPC",如下图所示。

7.连接实验拓扑

用PC连接虚拟机虚拟网卡,VMVareNetworkAdapteVMnet1或VMnet8都可。

本实验连接的是VMnet1

连接好的实验拓扑:

路由器R3连接到C1的VMnet1,实际C1就是本地机器上的2003虚拟机。

修改本地机器虚拟网卡VMnet1IP地址:

192.168.1.200

打开虚拟机,设置VM设置

设置网络连接选中VMnet1(Host-only)

设置2003虚拟机网卡地址:

192.168.1.1

打开路由器,在f0/0上配置地址192.168.1.2,并且ping通ACS服务器192.168.1.1.

AAA_client#conft

AAA_client(config)#intf0/0

AAA_client(config-if)#ipadd192.168.1.2255.255.255.0

AAA_client(config-if)#noshut

AAA_client(config-if)#end

AAA_client#ping192.168.1.1

Typeescapesequencetoabort.

Sending5,100-byteICMPEchosto192.168.1.1,timeoutis2seconds:

.!

!

!

!

Successrateis80percent(4/5),round-tripmin/avg/max=20/48/76m

五、在win2003虚拟机上安装ACS

CiscoSecureACS(AccesscontrolServer)

1.产品介绍

CiscoSecureACS是一个用来控制对网络的访问的网络安全软件,它可以对用户进行认证、

授权和审计。

CiscoSecureACS分为CiscoSecureACSforwindows和CiscoSecureACSforUnix两

个版本,下表是两个版本所支持的操作系统:

版本

所支持的操作系统

CiscoSecureACSforwindows

Windows2000Server(sp4)Windows2000AdvancedServer(sp4)WindowsServer2003标准版

WindowsServer2003企业版

CiscoSecureACSforUnix

Solaris

2.CiscoSecureACS安装及基本配置

CiscoSecureACS是一个用来控制对网络的访问的网络安全软件,它可以对用户进行认证、

授权和审计。

CiscoSecureACSforwindows的安装过程如下:

步骤1、检查并调整计算机硬件配置,使其满足以下要求:

PentiumⅢ550MHz以上

256M内存

250M以上的剩余硬盘空间

步骤2、检查windows配置,安装Javaruntime(JRE)。

(JRE的最新版本可以去

上下载)建议:

CiscoSecureACSV4.0使用JRE1.5版本

步骤3、检查服务器到Cisco设备的网络连接。

建议:

给主机配置静态IP地址。

步骤4、插入CiscoSecureACSforwindows光盘或使用ACS安装文件安装,然后按照

windows的提示一步步地完成安装。

ACS各导航条配置的选项内容如下:

用户设置(UserSetup):

查看、创建、编辑、删除用户帐号。

组设置(GroupSetup):

查看、创建、编辑用户组设置。

共享配置组建(SharedProfileComponents):

一些可共享的授权组件,它们可以应用与

一个或多个用户或用户组。

授权组建包括:

NetworkAccessRestriction(NAR)、Command

authorizationset和PIXdownloadableACL。

网络配置(NetworkConfiguration):

查看、创建、编辑、删除网络服务器(网络设备,

如路由器、交换机等)的参数。

系统配置(SystemConfiguration):

启动或停止ACS服务,创建或删除网络日志,控制ACS

数据库同步等。

接口配置(InterfaceConfiguration):

配置TACACS+和RADIUS的选项。

管理控制(AdministrationControl):

查看、创建、编辑、删除ACS的管理员帐号参数。

外部数据库(ExternalUserDatabase):

配置ACS的外部数据库类型以及未知的用户策略。

报告和活动(ReportandActivity):

查看TACACS+和RADIUS的审计报告、FailedAttempts

报告以及已经登陆的用户信息等。

在线文档(OnlineDocumentation):

提供关于CiscoSecureACS的更详细的文档

六、在AAA_clent路由器配置:

AAA概述

通常,访问控制系统由两部分组成:

CiscoSecureACS(AAAServer)和网络访问服务器(AAA

Client)。

Cisco设备使用AAA服务来与CiscoSecureACS协同工作以构成一个完整的访问控制

系统。

AAA的定义如下:

Authentication(认证):

对用户的身份进行验证,决定是否允许该用户访问网络。

Authorization(授权):

给不同的用户分配不同的权限,限制每个用户可使用的网络服务。

Accounting(统计):

对用户的行为进行审计和计费。

AAA服务支持的安全协议有:

TACACS+、RADIUS、Kerberos,我们可以使用RADIUS和TACACS+

协议让Cisco设备和CiscoSecureACS协同工作,下面是一个常见的网络拓扑:

CiscoIOSAAA认证基本配置

在CiscoIOS中配置AAA认证的过程不算复杂,主要步骤如下:

步骤1、全局开启AAA服务。

要使用AAA,就必须使用aaanew-model全局配置命令启用AAA服务。

AAA_client(config)#aaanew-model

#

步骤2、配置ACS服务器的地址和AAAclient密码,其命令格式如

AAA(config)#tacacs-serverhost192.168.1.1keycisco

#AAAClient和AAAServer之间使用TACACS+协议时

AAA(config)#radius-serverhost192.168.1.1keycisco

AAAClient和AAAServer之间使用RADIUS协议

步骤3、配置CiscoSecureACS服务器

在ACS导航条中选择“NetworkConfiguration”,点击右边栏的“AddEntry”进入以下界面:

如上图所示,在“AAAClientHostname”处填入AAA客户端的名称,在“AAAclientIPAddress”

处填入AAA客户端的地址,在“key”处填入AAA客户端的密码,在“authenticationUsing”

处选择该客户端所使用认证协议,最后点击“Submit+Restart”完成服务器设置。

在ACS的导航条中选择“UserSetup”进入用户管理界面,在空白处输入新用户名,点击

“Add/Edit”添加新用户。

用户名:

zhang密码:

cisco

测试AAA服务器

AAA#testaaagrouptacacs+zhangcisconew-code

TryingtoauthenticatewithServergrouptacacs+

Sendingpassword

Usersuccessfullyauthenticated

测试成功表示,前期准备(1.IOS添加服务器2.ACS添加AAA客户端3.创建用户和密码)完全正确。

步骤4、定义认证的方法列表,常见的认证方法主要有:

认证方法

解释与命令示例

enable

使用enable口令进行身份验证

aaaauthenticationloginnameenable

local

使用本地数据库进行身份验证

aaaauthenticationloginnamelocal定义本地数据库的命令为:

Usernameusernamepasswordpassword

TACACS+

使用TATCACS+服务器进行身份验证

aaaauthenticationloginnamegrouptacacs+

RADIUS

使用RADIUS服务器进行身份验证

aaaauthenticationloginnamegroupradius

none

不进行身份验证

aaaauthenticationloginnamenone

1.配置线下保护策略

AAA(config)#aaaauthenticationloginnoacslinenone

#解释:

login(登录)认证策略

策略名为noacs

策略为先使用线下密码认证(line),如果线下没有密码就不认证(none).

策略任务:

保障Console/Aux不受影响(1.网络问题2.配置问题),始终可以登陆。

调用线下保护策略

AAA(config)#linecon0

AAA(config-line)#loginauthenticationnoacs

AAA(config-line)#lineaux0

AAA(config-line)#loginauthenticationnoacs

其他技巧:

1.最好本地调试2.不要存盘3.留后门(起多个连接线路)

#

2.定义namedlogin认证策略

定义login认证策略方法一

AAA(config)#aaaauthenticationloginvty.authengrouptacacs+

AAA(config)#linevty015

AAA(config-line)#loginauthenticationvty.authen#调用认证策略

AAA#telnet192.168.1.2

Trying192.168.1.2...Open

Username:

zhang

Password:

AAA>q

[Connectionto192.168.1.2closedbyforeignhost]

定义login认证策略方法二(本地备份)网络不通,服务器down等情况时,本地认证

AAA(config)#usernamelocalbackpasswordlocalback

AAA(config)#aaaauthenticationloginvty.authengrouptacacs+local

注意:

当AAA服务器Error(不能提供服务,网络故障)才能切换到本地数据库认证

定义login认证策略方法三(调用aaagroup)

AAA(config)#aaaauthenticationloginvty.authengroupT.Grouplocal

3.Default策略(不建议使用)

Default策略全局配置并且自动运用到这个设备所有支持这种类型策略接口(例如:

loginauthentication策略就会被自动运用到console/AUX/VTY/HTTP).注意:

命名的(named)策略优先于Default策略。

使用推荐:

1.强烈建议使用named策略

2.不清楚named策略运用命令(H.323)

3.不支持named策略(802.1X,auth-proxy)

AAA(config)#aaaauthenticationlogindefaultgrouptacacs+

步骤5、在线路上加载认证方法列表,使其对某个线路上的认证产生作用。

用户可以将不同的方法列表应用于不同的线路,值得注意的是:

如果不特别指明,每个线路

下面是一个在不同的VTY线路上应用不同的身份验证方法列表的实例:

第一步:

启用AAA,配置本地数据库以及ACS用户数据库:

Router(config)#aaanew-model

Router(config)#usernameuser1passworduser1

Router(config)#usernameuser2passworduser2

Router(config)#usernameuser3passworduser3

在ACS的导航条中选择“UserSetup”进入用户管理界面,在空白处输入新用户名,点击

“Add/Edit”添加新用户

第二步:

配置TACACS+和Radius服务器的地址和密码:

Router(config)#tacacs-serverhost192.168.1.1

Router(config)#tacacs-serverkeycisco

Router(config)#radius-serverhost192.168.1.1

Router(config)#radius-serverkeycisco

有一种配置方法。

第三步:

配置登陆身份验证的方法列表:

Router(config)#aaaauthenticationlogindefaultlocal

Router(config)#aaaauthenticationloginex1grouptacacs+

Router(config)#aaaauthenticationloginex2enable

Router(config)#aaaauthenticationloginex3grouptacacs+none

Router(config)#aaaauthenticationloginex4grouptacacs+local

第四步:

在虚拟终端线路上应用列表:

Router(config)#linevty0

Router(config-line)#loginauthenticationex1

Router(config-line)#exit

Router(config)#linevty1

Router(config-line)#loginauthenticationex2

Router(config-line)#exit

Router(config)#linevty2

Router(config-line)#loginauthenticationex3

Router(config-line)#exit

Router(config)#linevty3

Router(config-line)#loginauthenticationex4

Router(config-line)#exit

在此列中,我们特别规定了0—3号VTY链路上的身份验证方法。

其他没有特别规定线路将

采用default方法进行身份验证。

实验二、配置AAA授权

本节将采用以下实例来讲述CiscoIOS和PIXOS中AAA授权的配置方法:

1、使用AAA在CiscoIOS中对用户的等级进行授权

2、使用AAA在CiscoIOS中对用户可使用的命令进行授权

3、PIX可下载的ACL

1.使用AAA在CiscoIOS中对用户的等级进行授权

在CiscoIOS中配置AAA授权主要步骤如下:

步骤1、全局开启AAA服务。

由于“授权”一般是在“认证”之后实施的,因此在配置授权

时aaanew-model通常是打开的。

步骤2、配置ACS服务器的地址和AAAclient密码,此步骤和AAA认证中的相应步骤类似。

步骤3、定义授权方法列表。

步骤4、在线路上加载授权方法列表,使其对某个线路上的授权产生作用。

下面以在CiscoIOS中配置EXEC会话授权为例讲述AAA授权的基本配置,首先需要介绍一

下IOS命令的权限级别,默认情况下,CiscoIOS设备使用三种权限级别:

等级0:

包括5个命令:

disable、enable、exit、help、logout。

等级1:

用户模式,提示符为>,它是用户

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- CiscoACSAAA 实验 更新

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

1212中级汽车维修工考试试题三.docx

1212中级汽车维修工考试试题三.docx