实验三十七扩展访问列表的配置.docx

实验三十七扩展访问列表的配置.docx

- 文档编号:7475478

- 上传时间:2023-01-24

- 格式:DOCX

- 页数:19

- 大小:103.42KB

实验三十七扩展访问列表的配置.docx

《实验三十七扩展访问列表的配置.docx》由会员分享,可在线阅读,更多相关《实验三十七扩展访问列表的配置.docx(19页珍藏版)》请在冰豆网上搜索。

实验三十七扩展访问列表的配置

实验三十七、扩展访问列表的配置

一、实验目的

1.掌握扩展访问列表的配置

2.理解理解扩展访问列表丰富的过滤条件

二、应用环境

1.可以针对目标IP地址进行控制

2.针对某些服务进行控制

3.可以针对某些协议进行控制

三、实验设备

1.DCR-1751

2.PC机

3.CR-V35MT

4.CR-V35FC

5.网线

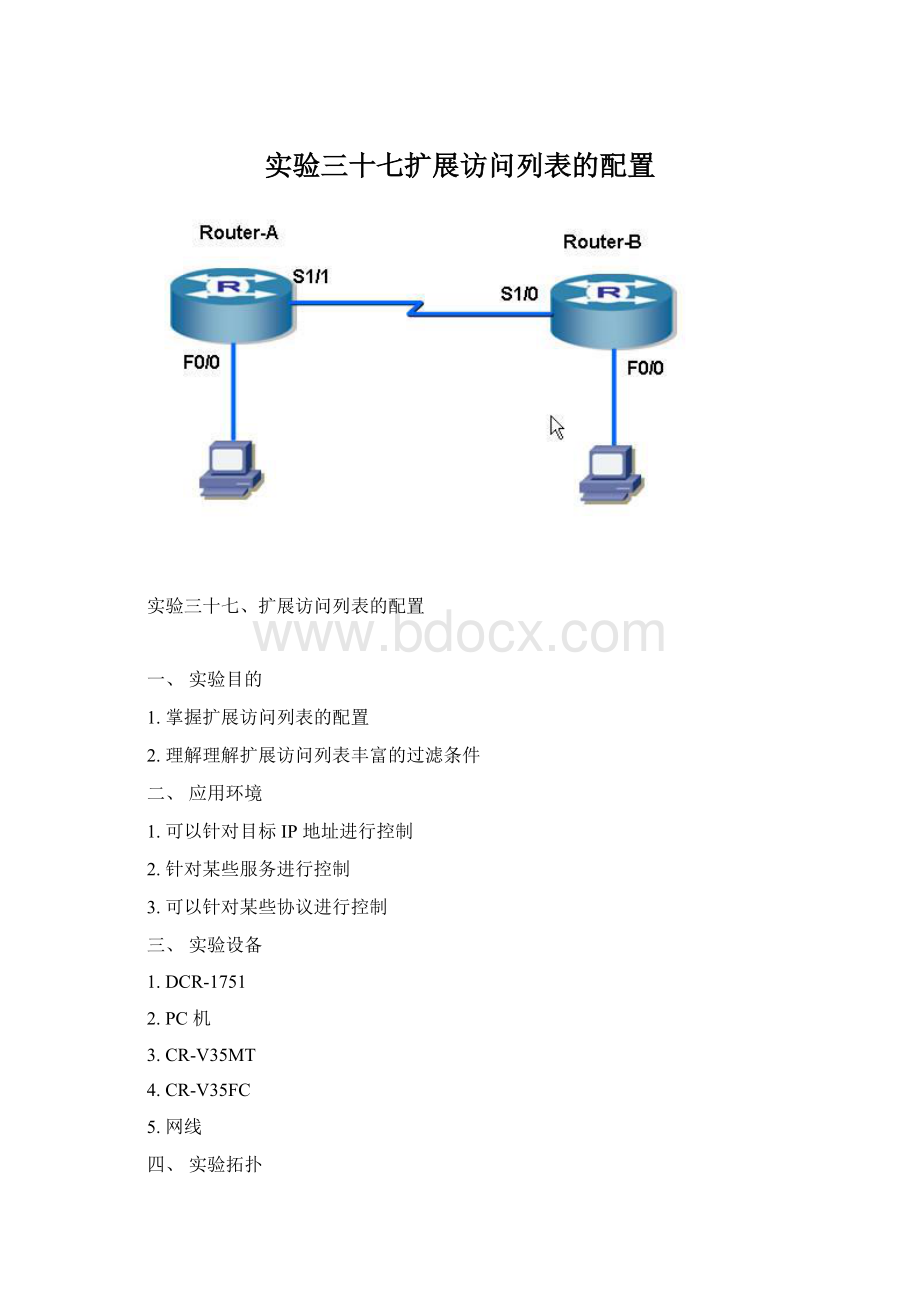

四、实验拓扑

五、实验要求

ROUTER-A

两台

两台

一条

一条

两条

ROUTER-B

S1/1(DCE)192.168.1.1/24

S1/0(DTE)192.168.1.2/24

F0/0

192.168.0.1/24

F0/0

192.168.2.1/24

IP

PC-A

192.168.0.2/24

PC-B

192.168.2.2/24

网关

192.168.0.1

192.168.2.1

实验目标:

禁止192.168.0.0/24Telnet到PC-B,但能Ping。

六、实验步骤

第一步:

参照实验三和上表,配置所有接口的地址,并测试连通性

Router-A#ping192.168.1.2

PING192.168.1.2(192.168.1.2):

56databytes

!

!

!

!

!

---192.168.1.2pingstatistics---

5packetstransmitted,5packetsreceived,0%packetloss

round-tripmin/avg/max=20/28/30ms

第二步:

参照实验七,配置静态路由

Router-A#shiproute

Codes:

C-connected,S-static,R-RIP,B-BGP,BC-BGPconnected

D-DEIGRP,DEX-externalDEIGRP,O-OSPF,OIA-OSPFinterarea

ON1-OSPFNSSAexternaltype1,ON2-OSPFNSSAexternaltype2

OE1-OSPFexternaltype1,OE2-OSPFexternaltype2

DHCP-DHCPtype

VRFID:

0

C192.168.0.0/24isdirectlyconnected,FastEthernet0/0

C192.168.1.0/24isdirectlyconnected,Serial1/1

S192.168.2.0/24[1,0]via192.168.1.2

Router-B#shiproute

Codes:

C-connected,S-static,R-RIP,B-BGP,BC-BGPconnected

D-DEIGRP,DEX-externalDEIGRP,O-OSPF,OIA-OSPFinterarea

ON1-OSPFNSSAexternaltype1,ON2-OSPFNSSAexternaltype2

OE1-OSPFexternaltype1,OE2-OSPFexternaltype2

DHCP-DHCPtype

VRFID:

0

S192.168.0.0/24[1,0]via192.168.1.1

C192.168.1.0/24isdirectlyconnected,Serial1/0

C192.168.2.0/24isdirectlyconnected,FastEthernet0/0

第三步:

PC-A能与PC-B通讯

第四步:

在ROUTER-A上设置访问列表

Router-A#conf

Router-A_config#ipaccess-listextended192

!

定义扩展访问列表

Router-A_config_ext_nacl#denytcp192.168.0.0255.255.255.0192.168.2.2255.255.255.255eq23

!

设置扩展访问列表,拒绝Telnet

Router-A_config_ext_nacl#permiticmpanyany

Router-A_config_ext_nacl#exit

Router-A_config#intf0/0

Router-A_config_f0/0#ipaccess-group192in

第五步:

查看访问列表

Router-A#shipaccess-list

ExtendedIPaccesslist192

!

允许Ping

!

进入离源比较近的接口

!

绑定访问列表在IN的方向

denytcp192.168.0.0255.255.255.0192.168.2.2255.255.255.0eqtelnet

permiticmpanyany

第六步:

验证

七、注意事项和排错

1.扩展访问列表通常放在离源比较近的地方

2.扩展访问列表可以基于源、目标IP、协议、端口号等条件过滤

3.命令比较长,可以通过?

的方式查看帮助

4.注意隐含的DENY

八、配置序列

Router-A#shrun

Buildingconfiguration...

Currentconfiguration:

!

!

version1.3.2E

servicetimestampslogdate

servicetimestampsdebugdate

noservicepassword-encryption

!

hostnameRouter-A

!

!

!

!

!

!

interfaceFastEthernet0/0

ipaddress192.168.0.1255.255.255.0

noipdirected-broadcast

ipaccess-group192in

!

interfaceSerial1/0

noipaddress

noipdirected-broadcast

physical-layerspeed64000

!

interfaceSerial1/1

ipaddress192.168.1.1255.255.255.0

noipdirected-broadcast

physical-layerspeed64000

!

interfaceAsync0/0

noipaddress

noipdirected-broadcast

!

!

!

iproute192.168.2.0255.255.255.0192.168.1.2

!

!

ipaccess-listextended192

denytcp192.168.0.0255.255.255.0192.168.2.2255.255.255.0eqtelnet

permiticmpanyany

!

!

!

九、共同思考

1.为什么扩展访问列表通常放在源比较近的接口?

2.访问列表中主机还有什么表示方法?

3.为什么访问列表中至少要有一条允许?

十、课后练习

请配置禁止访问PC-A的HTTP服务

十一、相关命令详解

1.deny

在IP访问列表配置模式中可使用此命令配置禁止规则,要从IP访问列表中删除

deny规则,在命令前加no前缀。

denysource[source-mask][log]

nodenysource[source-mask][log]

denyprotocolsourcesource-maskdestinationdestination-mask[precedence

precedence][tostos][log]

nodenyprotocolsourcesource-maskdestinationdestination-mask[precedence

precedence][tostos][log]

对于互联网控制报文协议(ICMP),也可以使用以下句法:

denyicmpsourcesource-maskdestinationdestination-mask[icmp-type][precedence

precedence][tostos][log]

对于Internet组管理协议(IGMP),可以使用以下句法:

denyigmpsourcesource-maskdestinationdestination-mask[igmp-type][precedence

precedence][tostos][log]

对于TCP,可以使用以下句法:

denytcpsourcesource-mask[operatorport]destinationdestination-mask[operator

port][established][precedenceprecedence][tostos][log]

对于数据报协议(UDP),可以使用以下句法:

denyudpsourcesource-mask[operatorport]destinationdestination-mask[operator

port][precedenceprecedence][tostos][log]

参数:

protocol

source

source-mask

destination

协议名字或IP协议号。

它可以是关键字icmp、igmp、igrp、

ip、ospf、tcp或udp,也可以是表IP协议号的0到255

的一个整数。

为了匹配任何Internet协议(包括ICMP、TCP

和UDP)使用关键字ip。

某些协议允许进一步限定,如下

描述。

源网络或主机号。

有两种方法指定源:

32位二进制数,

用四个点隔开的十进制数表示。

使用关键字any作为

0.0.0.00.0.0.0的源和源掩码缩写。

源地址网络掩码。

使用关键字any作为0.0.0.00.0.0.0的

源和源掩码缩写。

目标网络或主机号。

有两种方法指定:

使用四个点隔开的十进制数表示的32位二进制数。

使用关键字any作为0.0.0.00.0.0.0的目标和目标掩码的

缩写。

destination-mask目标地址网络掩码。

使用关键字any作为0.0.0.00.0.0.0

的目标地址和目标地址掩码缩写。

precedence

precedence

tostos

icmp-type

igmp-type

operator

port

(可选)包可以由优先级过滤,用0到7的数字指定。

(可选)数据包可以使用服务层过滤。

使用数字0-15指定。

(可选)ICMP包可由ICMP报文类型过滤。

类型是数字0到

255。

(可选)IGMP包可由IGMP报文类型或报文名过滤。

类型

是0到15的数字。

(可选)比较源或目标端口。

操作包括lt(小于),gt(大于),

eq(等于),neq(不等于)。

如果操作符放在source和

source-mask之后,那么它必须匹配这个源端口。

如果操

作符放在destination和destination-mask之后,那么它必

须匹配目标端口。

(可选)TCP或UDP端口的十进制数字或名称。

端口号是

一个0到65535的数字。

TCP端口名列在“使用方针”部

established

log

分。

当过滤TCP时,可以只使用TCP端口名称。

UDP端

口名称也列在“使用说明”部分。

当过滤TCP时,只可

使用TCP端口名。

当过滤UDP时,只可使用UDP端口

名。

(可选)只对TCP协议,表示一个已建立的连接。

如果TCP

数据报ACK或RST位设置时,出现匹配。

非匹配的情况

是初始化TCP数据报,以形成一个连接。

(可选)可以进行日志记录。

命令模式:

IP访问列表配置态

使用说明:

可以使用访问表控制包在接口上的传输,控制虚拟终端线路访问以及

限制路由选择更新的内容。

在匹配发生以后停止检查扩展的访问表。

分段IP包,而

不是初始段,立即由任何扩展的IP访问表接收。

扩展的访问表用于控制访问虚拟终

端线路或限制路由选择更新的内容,不必匹配TCP源端口、服务值的类型或包的优

先权。

注意:

在初始建立一个访问表后,任何后续的添加内容(可能由终端键入)放置在

列表的尾部。

以下显示用于替换端口号的TCP端口名。

参看当前的分配号RFC找到这些协议

的有关参考。

与这些协议相应的端口号也可以通过以键入一个?

替代端口号的方式来

寻找。

bgp

ftp

ftp-data

login

pop2

pop3

smtp

telnet

www

以下显示用于替换端口号的UDP端口名。

参看当前的分配号RFC找到这些协议

的有关参考。

与这些协议相应的端口号也可以通过以键入一个?

替代端口号的方式来

寻找。

domain

snmp

syslog

tftp

示例:

下面示例禁止192.168.5.0这个网段:

ipaccess-liststandardfilter

deny192.168.5.0255.255.255.0

注意:

IP访问表由一个隐含的deny规则结束。

相关命令:

ipaccess-group

ipaccess-list

permit

showipaccess-list

2.ipaccess-group

为了控制访问一个接口,使用ipaccess-group接口配置命令。

为了删除这个指定的

访问组,使用no格式命令。

ipaccess-group{access-list-name}{in|out}

noipaccess-group{access-list-name}{in|out}

参数:

access-list-name

in

out

访问表名。

这是一个最长为20个字符的字符串。

在进接口时使用访问列表。

在出接口时使用访问列表。

命令模式:

接口配置态

使用说明:

访问列表既可用在出接口也可用在入接口。

对于标准的入口访问列表,

在接收到包之后,对照访问列表检查包的源地址。

对于扩展的访问列表,该路由器也

检查目标地址。

如果访问表允许该地址,那么软件继续处理该包。

如果访问表不允许

该地址,该软件放弃包并返回一个ICMP主机不可到达报文。

对于标准的出口访问表,在接收和路由一个包到控制接口以后,软件对照访问列表

检查包的源地址。

对于扩展的访问表,路由器还检查接收端地址。

如果访问表允许该

软件就传送这个包。

如果访问列表不允许该地址,软件放弃这个包并返回一个ICMP

主机不可达报文。

如果指定的访问列表不存在,所有的包允许通过。

示例:

下例在以太网接口0的包出口上应用列表filter:

interfaceethernet0

ipaccess-groupfilterout

相关命令:

ipaccess-list

showipaccess-list

3.ipaccess-list

使用此命令后,进入的IP访问列表配置模式。

在这状态下可以增加和删除访问

规则。

命令exit返回配置状态。

使用no前缀,删除IP访问列表。

ipaccess-list{standard|extended}name

noipaccess-list{standard|extended}name

参数:

standard

extended

name

指定为标准访问列表

指定为扩展访问列表

访问表名。

这是一个最长20的字符串。

缺省:

没有IP访问列表被定义。

命令模式:

全局配置态

使用说明:

使用此命令将进入IP访问列表配置模式,在IP访问列表配置模式中,

可以用deny或permit命令来配置访问规则。

示例:

以下的例子配置一个标准访问列表

ipaccess-liststandardfilter

deny192.168.1.0255.255.255.0

permitany

相关命令:

deny

ipaccess-group

permit

showipaccess-list

4.permit

在IP访问列表配置模式中可使用此命令配置允许规则,要从IP访问列表中删除

permit规则,在命令前加no前缀。

permitsource[source-mask][log]

nopermitsource[source-mask][log]

permitprotocolsourcesource-maskdestinationdestination-mask[precedence

precedence][tostos][log]

nopermitprotocolsourcesource-maskdestinationdestination-mask[precedence

precedence][tostos][log]

对于互联网控制报文协议(ICMP),也可以使用以下句法:

permiticmpsourcesource-maskdestinationdestination-mask[icmp-type][precedence

precedence][tostos][log]

对于Internet组管理协议(IGMP),可以使用以下句法:

permitigmpsourcesource-maskdestinationdestination-mask[igmp-type]

[precedenceprecedence][tostos][log]

对于TCP,可以使用以下句法:

permittcpsourcesource-mask[operatorport]destinationdestination-mask[operator

port][established][precedenceprecedence][tostos][log]

对于数据报协议(UDP),可以使用以下句法:

permitudpsourcesource-mask[operatorport[port]]destinationdestination-mask

[operatorport][precedenceprecedence][tostos][log]

参数:

protocol

source

source-mask

destination

协议名字或IP协议号。

它可以是关键字icmp、igmp、igrp、

ip、ospf、tcp或udp,也可以是表IP协议号的0到255

的一个整数。

为了匹配任何Internet协议(包括ICMP、TCP

和UDP)使用关键字ip。

某些协议允许进一步限定,如下

描述。

源网络或主机号。

有两种方法指定源:

32位二进制数,

用四个点隔开的十进制数表示。

使用关键字any作为

0.0.0.00.0.0.0的源和源掩码缩写。

源地址网络掩码。

使用关键字any作为0.0.0.00.0.0.0的

源和源掩码缩写。

目标网络或主机号。

有两种方法指定:

使用四个点隔开的十进制数表示的32位二进制数。

使用关键字any作为0.0.0.00.0.0.0的目标和目标掩码的

缩写。

destination-mask目标地址网络掩码。

使用关键字any作为0.0.0.00.0.0.0

的目标地址和目标地址掩码缩写。

precedence

precedence

tostos

icmp-type

(可选)包可以由优先级过滤,用0到7的数字指定。

(可选)数据包可以使用服务层过滤。

使用数字0-15指定。

(可选)ICMP包可由ICMP报文类型过滤。

类型是数字0到

255。

igmp-type

operator

port

established

log

(可选)IGMP包可由IGMP报文类型或报文名过滤。

类型

是0到15的数字。

(可选)比较源或目标端口。

操作包括lt(小于),gt(大于),

eq(等于),neq(不等于)。

如果操作符放在source和

source-mask之后,那么它必须匹配这个源端口。

如果操

作符放在destination和destination-mask之后,那么它必

须匹配目标端口。

(可选)TCP或UDP端口的十进制数字或名称。

端口号是

一个0到65535的数字。

TCP端口名列在“使用方针”部

分。

当过滤TCP时,可以只使用TCP端口名称。

UDP端

口名称也列在“使用说明”部分。

当过滤TCP时,只可

使用TCP端口名。

当过滤UDP时,只可使用UDP端口

名。

(可选)只对TCP协议,表示一个已建立的连接。

如果TCP

数据报ACK或RST位设置时,出现匹配。

非匹配的情况

是初始化TCP数据报,以形成一个连接。

(可选)可以进行日志记录。

命令模式:

IP访问列表配置态

使用说明:

可以使用访问表控制包在接口上的传输,控制虚拟终端线路访问以及

限制路由选择更新的内容。

在匹配发生以后停止检查扩展的访问表。

分段IP包,而不是初始段,立即由任何扩展的IP访问表接收。

扩展的访问表用

于控制访问虚拟终端线路或限制路由选择更新的内容,不必匹配TCP源端口、服务

值的类型或包的优先权。

注意:

在初始建立一个访问表后,任何后续的添

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 实验 三十七 扩展 访问 列表 配置

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx