北邮大三计算机网络实践实验五报告网络协议分析.docx

北邮大三计算机网络实践实验五报告网络协议分析.docx

- 文档编号:7307769

- 上传时间:2023-01-22

- 格式:DOCX

- 页数:9

- 大小:649.50KB

北邮大三计算机网络实践实验五报告网络协议分析.docx

《北邮大三计算机网络实践实验五报告网络协议分析.docx》由会员分享,可在线阅读,更多相关《北邮大三计算机网络实践实验五报告网络协议分析.docx(9页珍藏版)》请在冰豆网上搜索。

北邮大三计算机网络实践实验五报告网络协议分析

计算机网络技术实践

实验报告

实验名称:

网络协议分析实验

姓名:

实验日期:

2013年5月23日

学号:

实验报告日期:

2013年5月25日

报告退发:

(订正、重做)

一.环境(详细说明运行的操作系统,网络平台,网络拓扑图)

操作系统:

windows7系统

抓包工具:

wireshark

二.实验目的

掌握Wireshark协议分析工具的使用方法,能够在实际网络环境中分析ARP协议的工作过程和ICMP协议的工作过程,并能够通过ARP协议和ICMP协议分析实际以太网环境中数据包的传输过程。

三.实验内容及步骤(包括主要配置流程,重要部分需要截图)

3.1ARP协议分析

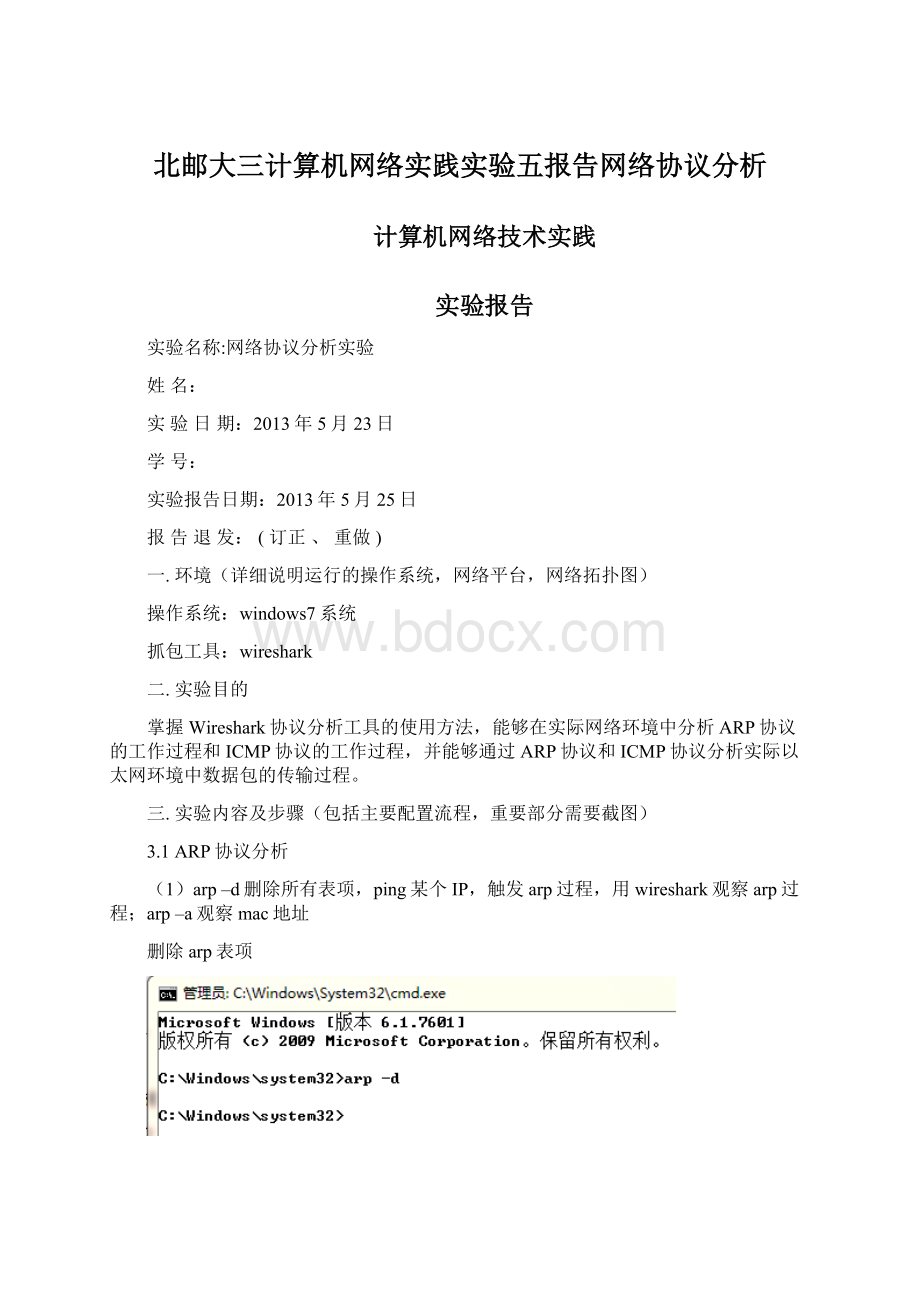

(1)arp–d删除所有表项,ping某个IP,触发arp过程,用wireshark观察arp过程;arp–a观察mac地址

删除arp表项

Wireshark中显示的arp过程:

查看arp表的mac地址:

(2)用wireshark观察arp分组

Arp的报头结构:

我在这里截取了由本机发出的广播包,询问10.211.10.180的mac地址

Arrivaltime为数据包的到达时间,Epochtime为新纪元时间,单位为秒,帧的协议:

eth:

arp

数据链路层帧格式头部说明:

目的地址是ffffffffffff,因为这是广播包

源地址是f04da28fd496,这是本机的mac地址

ARP的类型号是0806

网络层ARP帧结构部分(请求包)

按照arp报头结构依次为:

硬件类型:

0001,即以太网

协议类型:

0800,即IP

硬件地址长度:

06

协议地址长度:

04

ARP操作类型:

0001,表示request包

发送者的mac地址:

f04da28fd496

发送者的IP地址:

10.211.10.178,即0ad30ab2

目标的硬件地址:

00:

00:

00_00:

00:

00,即000000000000

目标的IP地址:

10.211.10.180,即0ad30ab4

这是10.211.10.180主机收到了广播包后响应10.211.10.178的请求将自己的mac地址发给10.211.10.178,特别注意的是我用红色标出的字段标识数据包的类型是request还是reply包,request包是0001,reply包是0002

3.2ICMP协议分析

(1)分析ping命令中的ICMP分组

源主机IP地址为10.211.10.178,向目的主机IP地址10.211.10.180发送ECHO请求即ECHO(ping)request,询问目的主机是否可达,目的主机收到ECHO,并向源主机返回ECHO应答即ECHOreply,说明这条线路可达。

这种机制就是我们通常所用的ping命令来检测目标主机是否可以可达

版本:

4

IHL域:

5,该头部有5*4共20字节

服务类型:

00,普通服务类型

总长度:

003c,60字节

标识域:

3616

DF:

0,允许分段

MF:

0,最后一个分片

分段偏移:

00,第一个分组

生命周期TTL:

40,即64

协议:

01,表示ICMP协议

头部校验和:

0000,正确

源地址:

0ad30ab2,即10.211.10.178

目的地址:

0ad30ab4,即10.211.10.180

ICMP包网络层ICMP帧部分分析

类型:

08,即ECHOrequest;当类型为00时表示ECHOreply。

(详见后图)。

代码:

00

检验和:

4d59,正确

最后32个字节为数据域部分

(2)用ping命令探测网络上较远的结点,但把TTL设置较小(如本例中的3),如:

ping–i359.66.110.1,察看返回信息,并用wireshark看59.66.110.1返回的ICMP超时信息,看ICMP分组内容。

Type为11表示超时,code=0表示传送超时

(3)再ping其它的主机,实现不可达的返回消息。

目标主机不可达报文类型为3,代码为3,即端口不可达(0=网络不可达,1=主机不可达,2=协议不可用,3=端口不可达,4=需要段和DF设置,5=源路由失败),由于我没有抓到不可达消息,所以根据查到的资料进行了解。

3.3数据包收发的整个流程

(1)两台相同局域网中PC机之间数据收发的过程

本机(10.211.10.178)发出广播,询问ip地址为10.211.10.180的位置,对方(10.211.10.180)回复10.211.10.180的物理地址为f0:

4d:

a2:

92:

51:

77,本机向目的主机发出ping的请求,对方(10.211.10.180)发出广播,询问ip地址为10.211.10.178的位置,本机回复10.211.10.178的物理地址为f0:

4d:

a2:

8f:

d4:

96,对方对本机ping请求做出reply,本机向目的发出ping请求,目的主机回复。

之后重复上述过程,只是不再进行ARP解析

(2)两台不同局域网中PC机之间数据收发的过程

本机10.211.10.178尝试访问域名服务器,发现服务器地址和本机不在同一子网,所以把数据转发给默认网关。

本机只知道默认网关的ip地址,所以需要对该IP地址进行ARP地址解析。

本机进行DNS域名解析,主机通过对比,发现服务器地址和自己不在同一网络,所以讲DNS数据包转发给网关。

网关收到数据包后,将数据包转发到目标DNS服务器上,域名服务器收到DNS数据包后,将对应结果(IP)返回给本机。

网关获得DNS数据包,将DNS数据包返回给主机A。

本机现在已经获得了域名的IP地址,将此ICMP数据包发送给对应的IP。

之后重复上述过程。

四.实验结果(包括最终实验结果,需要截图)

实验结果在第三部分中详细说明了

五.实验中的问题及心得(需要认真写,不要写空话、套话)

1、不同局域网之间互联时,当使用ping命令访问时会莫名其妙的转到,后查询资料得知其为baidu的竞价排名系统,不加www则无此问题

2、没有抓到超时报文和目标主机不可达报文,我分析原因可能是有些网络设备并不会产生超时报文和目标主机不可达报文,还有些网络设备会隔离ICMP报文,这就使得在有些网络中能够抓取到超时报文和目标主机不可达报文,而有些网络中抓不到。

六.实验思考(需要认真写,不要写空话、套话)

通过本次实验,熟悉了抓包软件wireshark的使用,利用其进行协议过滤、进而可以对某一个过程进行分析,确实是一个很实用的软件。

同时了解了一个局域网内和不同局域网间进行通信的机制,以及局域网内动态ip分配时,预防ip冲突的方法。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 大三 计算机网络 实践 实验 报告 网络 协议 分析

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

对中国城市家庭的教育投资行为的理论和实证研究.docx

对中国城市家庭的教育投资行为的理论和实证研究.docx