石化科学研究院安全方案.docx

石化科学研究院安全方案.docx

- 文档编号:7021282

- 上传时间:2023-01-16

- 格式:DOCX

- 页数:21

- 大小:519.26KB

石化科学研究院安全方案.docx

《石化科学研究院安全方案.docx》由会员分享,可在线阅读,更多相关《石化科学研究院安全方案.docx(21页珍藏版)》请在冰豆网上搜索。

石化科学研究院安全方案

石化科学研究院安全方案(简要)

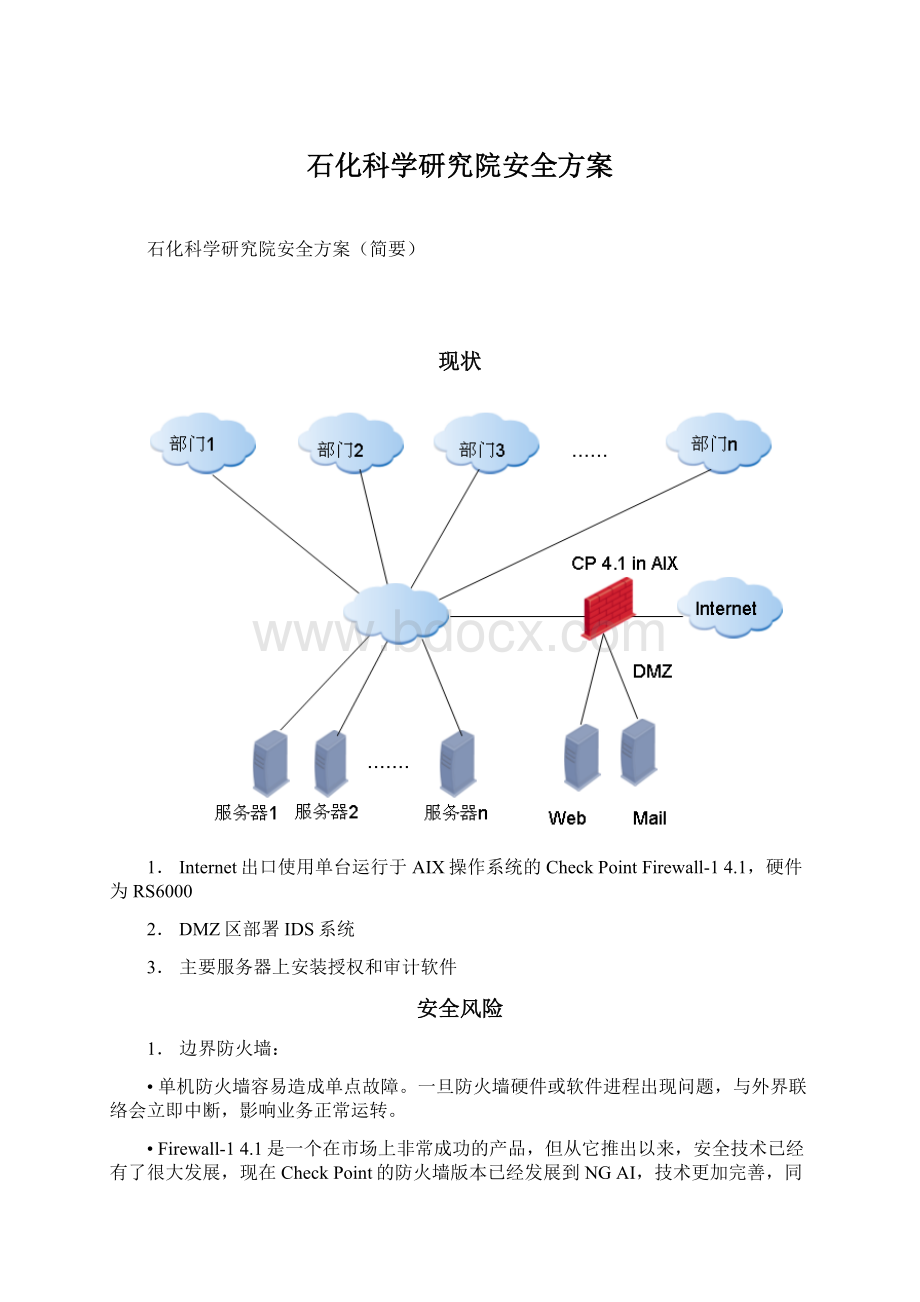

现状

1.Internet出口使用单台运行于AIX操作系统的CheckPointFirewall-14.1,硬件为RS6000

2.DMZ区部署IDS系统

3.主要服务器上安装授权和审计软件

安全风险

1.边界防火墙:

•单机防火墙容易造成单点故障。

一旦防火墙硬件或软件进程出现问题,与外界联络会立即中断,影响业务正常运转。

•Firewall-14.1是一个在市场上非常成功的产品,但从它推出以来,安全技术已经有了很大发展,现在CheckPoint的防火墙版本已经发展到NGAI,技术更加完善,同时功能也更强。

老版本无法抵御黑客最新的攻击行为。

例如,现在黑客逐渐将攻击目标转向应用,通过企业的开放端口80或443,绕过防火墙的检查,直接到达目标服务器,盗取信息、安装木马或以其为跳板攻击企业内部其他服务器。

另一个例子,现在企业员工非常喜欢使用P2P应用,比如QQ或MSN与外部人员聊天,共享文件。

一方面这样做会消耗企业有限的带宽,比如多个人同时下载视频文件,会占用大量带宽,使企业正常业务受到影响。

另一方面,由于P2P应用可以藏在HTTP流量之中,所以可以旁路防火墙安全检查(一般会允许Http通过),给黑客以可乘之机。

应用层攻击的例子还有很多,这里不一一列举。

所有这些有害行为,CheckPointNGAI均可以进行防护,因为它可以检测和防范来自于应用层的攻击。

NGAI是一个多层安全网关,可以保护从网络层到应用层的安全。

2.员工出差在外,通过互联网要收发电子邮件或访问内部资源,均通过明文进行,面临信息泄露和会话劫持的风险。

3.IDS系统是一个被动系统,检测到攻击后不能直接采取行动,错失时机;根据攻击特征作出判断,没有特征就无法防范,因此滞后于攻击,对新攻击用户总会遭到损失;误报率高,影响企业业务正常运转。

4.内网重要服务器除了授权审计和防毒外,没有安全防护,容易遭受来自于企业内部的攻击。

防毒软件可以保护主机安全,无法防御网络攻击。

如Slammer蠕虫,仅存在于内存中,不写硬盘,防毒软件无法处理。

5.内网中其他部门,没有任何安全措施,无法避免非授权访问和来自于内部的攻击。

如果一名员工出差在外使用笔记本电脑访问互联网,可能受到攻击,被种上木马或感染蠕虫。

一旦他回到企业内部,连上内部网络,潜伏于他机器上的安全问题会成为企业的安全隐患。

例如蠕虫爆发,瞬间会扩散到整个企业,所有机器均会受到影响。

解决方案

1.边界:

部署CheckPoint最新版本防火墙R55,双机实现高可用性和负载均衡,避免单点故障。

利用CheckPoint最新提供的应用智能技术,实现最高级别的安全防护。

R55内置入侵防范功能,由于基于主动防御技术,可以在一定范围内防御未知攻击,可以为用户提供更好的保护。

2.移动用户:

在其笔记本电脑或PDA上部署VPN-1SecureClient,一方面让其利用VPN以加密的方式通过互联网,安全的访问内部资源;另一方面,SecureClient具有中央管理的个人防火墙功能,可以保护端点免受非授权访问,同时管理员可以控制端点的访问行为;此外SecureClient还可以为端点分配内网IP地址,从而加强内网资源的安全性,比如规定内网资源只接受来自于内部IP地址的访问。

3.服务器群:

在服务器群前面部署InterSpect内部安全网关,防范蠕虫传播,避免来自于内部的攻击。

4.部门:

(分为几种情况)

•部门1:

只有一台服务器需要保护,要求本部门员工才可以访问,同时避免线路窃听。

最简单的方式,无需改变网络结构,可以在此台服务器上直接安装VPN-1SecureServer。

它是一个单机版防火墙,同时提供VPN功能。

本部门其他机器安装VPN-1SecureClient,以加密的方式与服务器进行通信。

同时在防火墙上设置策略,控制其他部门访问。

•部门2:

无需严格访问控制,但需要避免蠕虫感染和内部攻击。

可以将InterSpect透明部署在部门交换机和核心交换机之间,起到防御作用。

•部门3:

需要严格访问控制,指定人员才可以访问相关资源。

可以根据需要在部门网络之前部署单机或双机防火墙VPN-1Pro。

5.管理:

可以通过业内最好的CheckPointSmart管理构架进行集中管理。

相关产品

1.VPN-1Pro

您面临的挑战:

Internet可以到达全球任何一个角落,因此它为企业网络延伸到所有职员和主要业务合作伙伴提供了一种灵活的、高成本效益的基础架构。

但是,一个企业要想充分利用Internet,它必须能够确保业务通信的安全性和对企业内部网络资源的保护。

除了安全性,公司还要面对可用性、性能和可伸缩性的挑战。

为使关键任务应用能够利用虚拟专用网络(VPN)技术,VPN必须提供可靠的性能和无缝的容错性。

总之,一个VPN的所有组件必须能够在整个企业安全基础架构内部简单地集成和管理。

我们的解决方案:

CheckPoint的VPN-1®Pro™是一个紧密集成的软件解决方案,它将市场领先的FireWall-1®安全性套件与最先进的VPN技术结合起来。

作为CheckPoint的安全虚拟网络架构的基础,VPN-1Pro可为企业网络、远程和移动用户、分支机构以及业务合作伙伴提供安全的连接,充分满足Internet、内部网、外部网VPN的严格要求。

VPN-1Pro解决方案可以在业界最广泛的开放式平台和安全设备上获得——满足各种规模企业的价格性能比需求。

产品特性:

●提供与FireWall-1的完全集成

●通过IPSec、L2TP、SSL和强大身份认证来保护通信

●支持集中的、集成的和基于策略的安全管理

●支持范围广泛的开放式服务器和设备平台

●通过SecureXL提供市场领先的性能

产品优点:

●确保企业资源和Internet通信的最大安全性

●提供范围广泛的安全远程访问部署选项和用户认证

●简化安全管理

●以更卓越的价格性能比提供平台适应性

●支持高度可伸缩的VPN和多千兆的安全性能

VPN-1解决方案为扩展的企业提供端到端的安全性。

CHECKPOINT的全面SecureVPN解决方案

VPN-1Pro是CheckPointSecureVPN解决方案的基础,这是一个用于远程访问、内部网和外部网VPN的最全面的产品与技术集合。

CheckPoint提供了范围广泛的VPN产品,各种组织机构可以从中选择以设计出满足自己需求的最佳配置。

安全性

CheckPointVPN-1Pro集成了访问控制、认证和加密以确保网络连接的安全性、本地和远程用户的可靠性以及数据通信的私有性和完整性。

FireWall-1集成以获得最大保护

为了提供有效的企业安全性和高效的管理,VPN必须包含集成的防火墙功能。

为此目的,VPN-1Pro包含了市场领先的FireWall-1,利用CheckPoint的StatefulInspection专利技术来保证所有通用Internet服务的安全。

VPN-1Pro支持超过150个预定义应用、服务和现成的协议,包括Web应用,即时消息发送、对等网络应用、VoIP、OracleSQL、RealAudio以及多媒体服务(如H.323)。

灵活的认证

CheckPointSecureVPN解决方案提供了多种认证选项,包括令牌卡、RADIUS和TACACS/TACACS。

此外,VPN-1的OpenPKI确保了SecureVPN解决方案与Entrust、Verisign和BaltimoreTechnologies等厂商提供的主流PKI解决方案兼容,这些解决方案使企业能够管理极大规模的IPSecVPN部署。

CheckPoint特有的混合模式认证允许企业在部署IPSecVPN时可以利用现有的认证方案,如SecureID令牌。

希望实施“系统外”强大身份认证的企业可以使用CheckPointOne-Click证书。

利用VPN-1Pro中包含的内置认证授权,可以将X.509数字证书发布到VPN-1网关和VPN-1SecureClient™用户。

One-Click证书提供了行业标准的两因素认证,避免了PKI的复杂性和昂贵成本。

强大的加密

除了确保网络访问的安全之外,VPN解决方案还必须保护被传输数据的私密性。

通过遵循IPSec标准,VPN-1Pro可以自动协商通信各方之间可用的最强的加密和数据验证算法。

这包括用于数据加密的高级加密标准(AES)和TripleDES算法。

SMART管理

VPN-1实现被集成到整体企业安全策略中,以获得最大的安全性。

CheckPoint的安全管理架构(SMART)提供了一个企业范围的单一安全策略,可以对它进行集中管理并自动部署到无限数量的VPN-1Pro网关。

SMART用户界面

CheckPoint的SmartDashboard™是一个先进但又简单的用户界面,用于定义和管理完整安全策略的多个元素:

防火墙、VPN、网络地址转换、桌面安全和QoS策略。

SmartDashboard帮助用户轻松访问所有需要的信息,从而简化了VPN和安全管理。

One-ClickVPNs

利用One-ClickVPNs,可以用单个操作创建大规模的VPN。

通过定义VPN分组,企业可以用一个步骤为整个VPN(如内部网、外部网或远程访问部署)设置安全参数。

通过简单地定义一个分组内的所有VPN-1端点,可以在所有网关之间或者在网关和远程用户之间自动建立VPN。

当新站点添加到分组时,它们会自动继承适当的属性,并且可以与VPN分组中的其他站点立即建立安全的IPSec会话。

简单外部网VPN部署和管理

外部VPN帮助公司连接业务合作伙伴,包括供应商和客户。

CheckPoint的One-ClickExtranets提供了一个简单的结构和过程来定义和管理外部网VPN。

One-ClickExtranets帮助合作伙伴轻松建立可信的交换网络对象,并通过一个称为外部网管理界面(EMI)的直观用户界面来构建安全规则。

线速VPN

随着VPN部署规模变得越来越大而且关键任务越来越多,性能成为一个关键的考虑因素。

SecureXL是一个接口、软件模块和行业标准的框架,它帮助CheckPoint合作伙伴和客户构建高成本效益的VPN-1解决方案,以满足最严格的性能要求。

SecureXL框架结合CheckPoint对开放系统的执着追求,以尽可能低的成本提供了行业领先的性能。

SecureXLAPI提供多千兆性能解决方案

CheckPoint的开放式性能架构的关键是SecureXLAPI——一个减少第三方硬件或优化软件的密集安全操作的开放式接口。

可以从多种构成因素中获得支持SecureXL的解决方案,包括软件模块、PCI插槽卡、IPSec网络接口卡(NIC)以及支持SecureXL的带网络处理器的硬盒子产品。

利用SecureXLAPI的设备不是将客户局限于一个专有的加速器,而是通过提供多千兆性能级别、多种构成因素和一系列价格点来满足客户需求。

集成的VPN服务质量(QoS)

对于性能非常重要以及可能发生Internet链路拥挤的VPN部署来说,QoS是必须的。

FloodGate-1®确保了关键任务VPN-1信息流的最佳性能,使客户可以将关键业务信息流从专用广域网移植到Internet上。

不间断的VPN

VPN-1解决方案包括强大的功能,能够使VPN-1网关协同工作,不论这些网关是在同一个位置还是在不同位置。

CheckPointVPN-1解决方案包括两种技术(ClusterXL™和VPN负载分配),它们带来了无以伦比的性能和容错性。

∙ClusterXL是为通过VPN网关的所有信息流提供的一个高可用性和负载均分解决方案。

各种类型的信息流通过一个VPN-1网关集群分发,随着集群成员的增加而使性能几乎成线性地增长。

如果一个网关变为不可访问,则所有连接均被无缝地重定向到其他的集群成员。

∙VPN负载分配是为远程访问VPN连接提供的一个高可用性和负载均分解决方案。

入站的VPN连接通过VPN-1网关的集群分配。

如果网关出现故障,则新的VPN连接将自动连接到其他的集群成员。

VPNManager是SmartDashboard的一部分,它使企业能够用单个步骤定义并部署内部网和外部网,以及远程访问VPN。

对多远程访问技术的支持

CheckPointSecureVPN技术使企业除了使用VPN-1SecureClient和SecuRemote™之外,还可以使用L2TP和基于SSL的或无客户端的VPN来为远程用户提供访问。

合作伙伴可以使用标准的Web浏览器或者MicrosoftWindowsL2TPVPN客户端连接到VPN-1Pro网关。

这使得各种规模的企业拥有了范围更广泛的安全远程访问选项。

保护无线局域网

与传统的“有线”网络相比,无线局域网为企业提供了一种可以减少部署成本的灵活的技术。

CheckPoint的SecureVPN解决方案能够帮助企业安全地向他们的网络框架添加无线局域网。

CheckPoint的VPN-1Pro和VPN-1SecureClient解决方案提供了集成的防火墙和VPN,它们通过企业级别的访问控制、认证和加密保护所有层次(从客户端计算机到无线局域网到企业网络)上的信息。

2.VPN-1SecureClient

您面临的挑战:

远程访问VPN技术的广泛采用和部署很大程度上是由于它们具有巨大的成本优势。

但是当企业部署了远程访问VPN后,网络安全管理员就面临着连接、保护和管理日益增加的大量客户端系统的众多挑战。

首先,远程访问VPN客户端需要在任何网络上(包括拨号网络、宽带和无线网络)提供连通性,而且不能增加额外的管理开销。

其次,当远程用户尝试通过无防护的Internet连接到企业网络时,客户端必须能够保护远程用户机器免受攻击。

最后,为了真正实现节约成本的承诺,VPN客户端软件必须为部署和维护提供简单、透明的管理过程。

我们的解决方案:

VPN-1®SecuRemote™为远程和本地用户提供了灵活的VPN支持。

利用VPN-1SecuRemote,远程用户可以获得对关键企业资源的安全访问。

VPN客户端可以透明地加密和验证关键数据,使它们免遭窃听和恶意的数据篡改。

VPN-1SecureClient™为基本的VPN-1SecuRemote功能增加了强大的客户端安全和管理特性。

VPN-1SecureClient包括一个集中式管理的个人防火墙,以防止对客户端系统的未授权访问,这样能确保入侵者无法侵入现有的VPN连接,从而加强整个企业的安全性。

产品特性:

●安全地将移动用户连接到VPN-1Pro网关

●支持行业标准VPN协议

●提供了集中式管理的个人防火墙

●软件分发和维护自动化

产品优点:

●允许本地和远程用户安全地访问企业网络中的资源

●允许组织实施最满足它们需求的认证解决方案

●保护客户端系统免受攻击

●将桌面帮助支持成本降至最低

VPN-1SecuRemote和VPN-1SecureClient实现了最高水平的远程访问VPN。

VPN-1SECURECLIENT和VPN-1SECUREMOTE

集中式控制的企业安全集成

VPN-1SecureClient和VPN-1SecuRemote可以无缝地与CheckPoint市场领先的VPN-1解决方案共同工作。

可以轻松地将安全远程访问合并为整体安全策略的一部分。

而且因为VPN-1客户端直接与VPN-1Pro™建立VPN隧道,所以企业安全策略中的所有元素(包括访问控制、用户验证和记录等)均会严格执行。

易于部署的One-ClickVPN

CheckPoint的One-Click技术将VPN的设置和管理简化为一个步骤,使部署远程访问VPN变得简单。

只需要一个简单的操作就可以创建远程访问VPN:

将所有加入的VPN-1SecureClient和VPN-1SecuRemote用户放置在一个“VPN社区”。

VPN社区使组织能够为整个远程访问用户组定义安全参数。

当新的成员添加到社区时,他们自动继承适当的属性,并且能够立刻建立到企业VPN网关的远程访问连接。

多种模式部署可获得更大灵活性

VPN-1客户端为所有Internet服务提供商(ISP)服务(拨号、线缆调制解调器或数字用户线路(DSL))提供动态和固定IP寻址,使它们成为远程电信用户和移动通信工作人员的理想解决方案。

此外,两种客户端均可与ISP拨号器捆绑,这样,远程用户就无需分别安装两套软件并进行两次验证。

VPN-1SecureClient和VPN-1SecuRemote保留关于所有VPN站点的详细信息,从而实现无缝的用户体验。

所有的VPN功能(包括密钥协商和数据加密)对用户来说都是完全透明的。

VPN-1SecureClient和VPN-1SecuRemote都提供使用模式选项:

透明模式

每次用户尝试连接企业网络时,VPN-1SecureClient和VPN-1SecuRemote都捕获该请求并自动要求用户进行正确的验证。

一旦通过验证,VPN连接即建立并且所有企业通信将受到保护。

连接模式

通过连接模式,用户可以手工建立和断开VPN会话。

这一特性是为那些熟悉通过“拨号”模式连接Internet的用户而设计的。

为了增加灵活性,VPN-1SecureClient的OfficeMode特性使用户能够从VPN-1网关接收IP地址,以及DNS和WINS信息,使他们进行远程连接时就象“在办公室里”一样。

VPN-1SecureClient保护终端用户系统免遭攻击和滥用。

通用连接

即使防火墙或NAT设备驻留在VPN用户和企业VPN网关之间,VPN-1SecureClient和VPN-1SecuRemote也能帮助用户从任何地方连接到企业网络。

适合客户需求的灵活验证

除了IPSec标准本身支持的预共享机密级和X.509数字证书之外,CheckPoint独特的混合模式认证使得企业可以实施其它的用户认证技术。

这些技术包括SecurID令牌、基于RADIUS的解决方案以及更多。

希望实施“现成的”强大身份认证的企业可以使用CheckPointOne-Click证书。

利用VPN-1解决方案包含的内部证书权限,X.509数字证书可以签发到VPN-1SecureClient用户和VPN-1网关。

One-Click证书为用户提供了行业标准的二因素认证,而不需要复杂和昂贵的PKI系统。

远程访问的高可用性

CheckPoint的VPNLoadDistribution特性是一个用于远程访问VPN连接的高可用性和负载均分解决方案。

入站的VPN连接可以通过VPN-1网关的集群分配。

如果一个网关出现故障,则新的VPN连接将自动连接到其他的集群成员。

VPN-1SECURECLIENT高级特性

VPN-1SecureClient是一个增强的应用程序,它提供VPN-1SecuRemote的所有功能,并添加了用于客户端安全性和软件管理的额外特性。

个人防火墙功能

VPN-1SecureClient为远程访问用户提供了完善的安全性。

利用与市场领先的FireWall-1®相同的StatefulInspection专利技术,VPN-1SecureClient防火墙策略提供了基于来源、目的地以及客户端系统收发的网络信息流类型的访问控制。

它可以为用户或用户组定义安全规则,使具有不同类型远程访问VPN用户(例如,销售人员和IT工作人员)的企业,可以根据用户的不同需要来定制客户端安全策略。

这些策略不仅可以保护客户端机器上的数据免遭未授权的访问,而且可以消除这些用户易受共享网络上同类用户攻击的弱点。

未授权的访问企图既可以在本地记录,也可以作为告警发送到管理站。

安全配置校验

VPN-1SecureClient加强了企业的安全性,因为它确保了客户端系统不能绕开企业安全策略进行配置。

利用安全配置校验(SCV),管理员可以指定SCV校验——定义安全地配置客户端系统的一组条件,例如个人防火墙策略的正确操作。

这些安全性校验会定期执行,确保只有安全配置的系统可以连接到企业VPN。

除了已经预定义的校验之外,安全管理员还可以定义定制的校验。

例如,可以编写一个SCV校验来确保VPN-1SecureClient用户运行的是杀毒软件的最新版本。

VPN-1SecureClient执行集中式管理个人防火墙策略。

校验

描述

ProcessMonitor

检查进程是否正在运行

GroupMonitor

检查用户是否属于一个特定的组(域或本地机器)

OSMonitor

检验操作系统版本,补丁包和屏幕保护配置

HotFixMonitor

检查操作系统的安全补丁是否已经安装

BrowserMonitor

检验Web浏览器版本

VersionChecker

检验VPN-1SecureClient版本

预定义SCV校验。

简化的软件分发和管理

VPN-1SecureClient包含了一些特性来简化客户端软件的初始分发和以后的维护。

这些特性显著降低了与VPN有关的终端用户支持成本,并通过确保客户端软件的安装总是一致的和最新的来提高整体安全性。

利用VPN-1SecureClient打包工具,安全管理员可以为他们的VPN-1SecureClient用户创建定制的、自解压的安装软件包。

所有的VPN-1SecureClient选项都可以预先配置,无需终端用户配置任何设置。

一旦用户(利用Web下载、电子邮件或者物理介质分发)获得了软件包,他或她只需简单地运行可执行文件并重启机器即可。

在初始安装完成之后,VPN-1SecureClient自动从驻留在VPN-1Pro网关上的VPN-1SecureClientPolicyServer下载并更新安全策略。

客户端机器上的策略更新是透明的。

包括安全策略在内的所有组件都会进行定期检查,如果不是最新版本,则进行自动更新。

VPN-1SecureClient保证只有具有安全系统的用户才能进行连接。

移动设备的安全性

为了获取方便的企业访问而部署移动设备的公司,需要可靠的安全性来保护驻留在这些设备上的企业数据,并防止它们变成侵入更大的企业网络的后门。

“SecuredbyCheckPoint”的移动设备经过

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 石化 科学研究院 安全 方案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx