服务器和网站安全加固技术规范.docx

服务器和网站安全加固技术规范.docx

- 文档编号:6477822

- 上传时间:2023-01-06

- 格式:DOCX

- 页数:31

- 大小:26.34KB

服务器和网站安全加固技术规范.docx

《服务器和网站安全加固技术规范.docx》由会员分享,可在线阅读,更多相关《服务器和网站安全加固技术规范.docx(31页珍藏版)》请在冰豆网上搜索。

服务器和网站安全加固技术规范

服务器和网站安全加固技术规范

1.1安全加固原理

服务器安全加固是针对服务器系统(包含运行在主机上的各种软件系统)的脆弱性进行分析并修补。

另外,安全加固同时包括了对主机系统的身份鉴别与认证、访问控制和审计跟踪策略的增强。

1.2安全加固的目标

安全加固的主要目标包括以下两点:

●对系统性能进行优化配置,杜绝系统配置不当而出现的弱点;

●解决目标系统在安全评估中发现的技术性安全问题。

在修补加固完全成后,所有被加固的目标系统不应存在高风险漏洞和中风险漏洞(高风险漏洞和中风险漏洞,根据CVE:

CommonVulnerabilities&Exposures公共漏洞和暴露标准定义)。

如果对相关的漏洞修补加固与现有应用冲突或会导致不良后果应另行处理。

1.3安全加固的原则

安全加固的基本原则如下:

●安全加固内容不能影响目标系统所承载的业务运行;

●安全加固不能严重影响目标系统的自身性能;

●加固操作不能影响与目标系统以及与之相连的其它系统的安全性,也不能造成性能的明显下降。

1.4操作系统安全加固

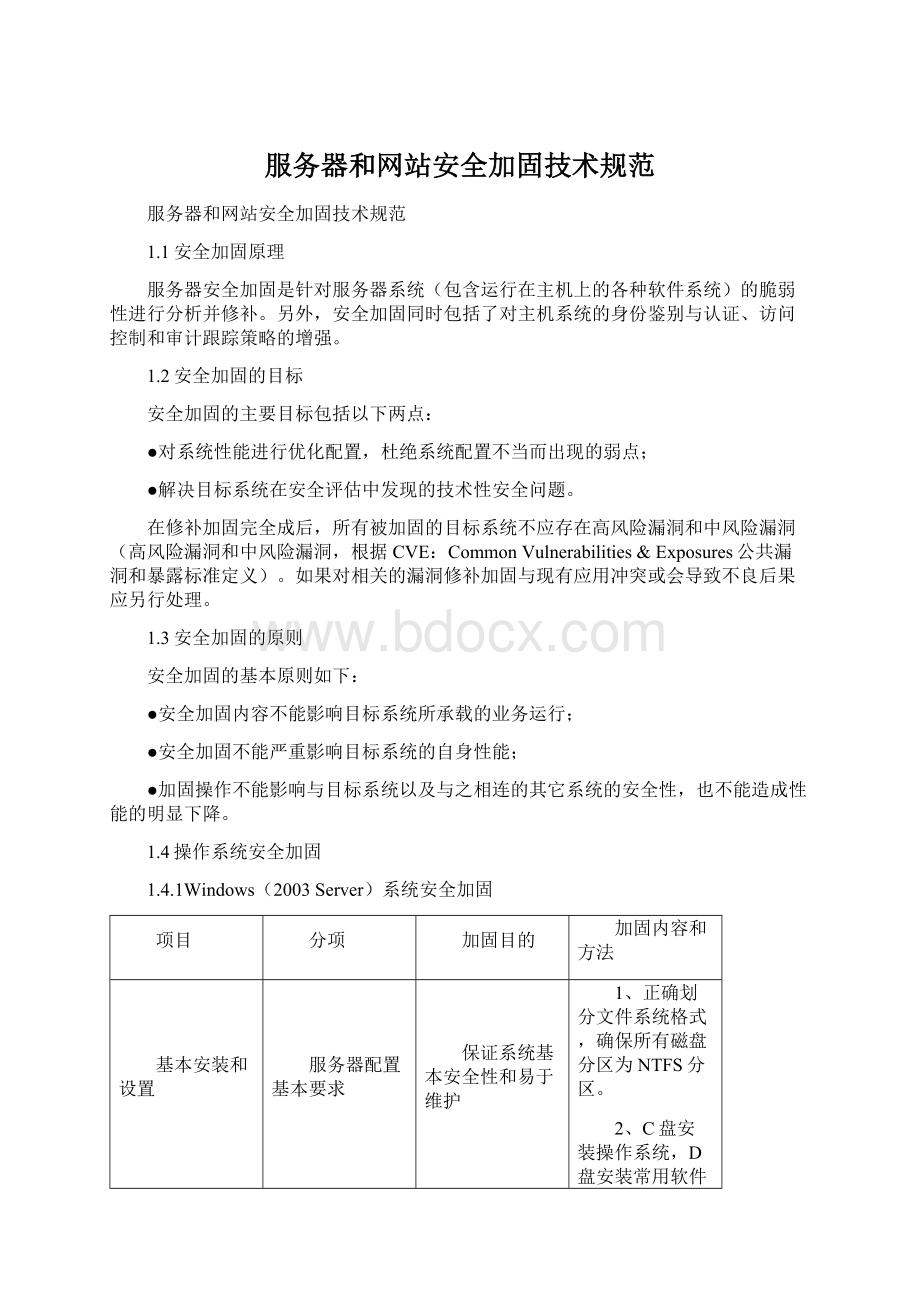

1.4.1Windows(2003Server)系统安全加固

项目

分项

加固目的

加固内容和方法

基本安装和设置

服务器配置基本要求

保证系统基本安全性和易于维护

1、正确划分文件系统格式,确保所有磁盘分区为NTFS分区。

2、C盘安装操作系统,D盘安装常用软件及存放用户网站目录文件。

服务器软件安装要求

提供最小化的功能,减少可能的漏洞。

安装必备的防护软件,防病毒软件应安装学校统一购买的网络版瑞星。

与服务运行和管理维护无关的服务软件、工具软件、应用软件都不能安装。

补丁安装

使系统升级到最新版本

将Windows自动更新更改为使用校内WSUS服务器:

l服务器地址:

192.168.32.180:

8530

更新命令:

wuauclt/detectnow

帐号设置

帐号密码策略修改

保障帐号以及密码的安全

在“管理工具”—“本地安全设置”—“帐户策略”中按如下要求进行设置:

密码长度最小值

7字符

密码最长存留期

90天

密码最短存留期

30天

帐号锁定计数器

30分钟

帐户锁定时间

30分钟

帐户锁定阀值

3次

限制Guest用户权限

避免Guest帐号被黑客激活作为后门

禁用Guest用户。

在“管理工具”—“本地安全设置”—“本地策略”—“用户权利指派”,“拒绝从网络访问这台计算机”中加入Guest用户,禁止Guest帐号本地登录和网络登录的权限。

服务

停止不需要服务

避免未知漏洞给主机带来的风险

“服务管理”中将下述服务停止,并将启动类型设置为手动:

●ComputerBrowser服务

●Alerter服务

●Messenger服务

●ComputerBrowser:

维护网络上计算机的最新列表以及提供这个列表

●RoutingandRemoteAccess:

在局域网以及广域网环境中为企业提供路由服务

●RemoteRegistryService:

允许远程注册表操作

●PrintSpooler:

将文件加载到内存中以便以后打印

●DHCPClient:

DHCP客户端

●DistributedLinkTrackingClient:

当文件在网络域的NTFS卷中移动时发送通知

●ErrorReportingService:

收集、存储和向Microsoft报告异常应用程序

●Messenger:

传输客户端和服务器之间的NETSEND和警报器服务消息

●Telnet:

允许远程用户登录到此计算机并运行程序

●HelpandSupport:

启用在此计算机上运行帮助和支持中心。

如果停止服务,帮助和支持中心将不可用。

如果禁用服务,任何直接依赖于此服务的服务将无法启动。

WirelessConfiguration:

启用IEEE802.11适配器的自动配置。

如果此服务停止,自动配置将不可用。

如果此服务被禁用,所有明确依赖它的服务都将不能启动。

系统文件

限制特定执行文件的权限

对特定文件权限进行限制,防止被黑客使用

禁止用户组访问以下文件,仅限administrators、system用户组访问这些文件:

xcopy.exe,wscript.exe,cscript.exe,net.exe,arp.exe,edlin.exe,ping.exe,route.exe,posix.exe,Rsh.exe,atsvc.exe,Copy.exe,cacls.exe,ipconfig.exe,rcp.exe,cmd.exe,debug.exe,regedt32.exe,regedit.exe,,telnet.exe,Finger.exe,Nslookup.exe,Rexec.exe,ftp.exe,at.exe,runonce.exe,nbtstat.exe,Tracert.exe,netstat.exe

日志

设置审核策略

对系统事件进行审核,在日后出现故障时用于排查故障。

在“管理工具”—“本地安全设置”—“本地策略”—“审核策略”中按如下要求进行设置:

审核策略更改

成功

审核登录事件

成功

审核对象访问

成功,失败

审核过程追踪

成功

审核特权使用

成功

审核系统事件

成功,失败

审核帐户登录事件

成功,失败

审核帐户管理

成功,失败

调整事件日志的大小、覆盖策略

增大日志大小,避免由于日志文件容量过小导致日志记录不全

在“计算机管理”—“事件查看器”—“属性”中修改下述值:

大小

覆盖方式

应用日志

16382K

覆盖早于90天的事件

安全日志

16384K

覆盖早于90天的事件

系统日志

16384K

覆盖早于90天的事件

16382K为参考值如果不够存储90天的事件日志可根据具体情况增加。

注册表

禁止匿名用户连接

可以禁止匿名用户列举主机上所有用户、组、共享资源

将:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

“restrictanonymous”的值由“0”改为“1”

禁止C$、D$等默认共享

关闭默认的盘符共享

将该值修改为“0”HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet

\Services\lanmanserver\parametersAutoShareServer,REG_DWORD值为0

修改数据包的生存时间(ttl)值

可以通过修改此值来实现对外隐藏主机的类型和信息

将该值修改为(0-255十进制)HKEY_LOCAL_MACHINE\system\currentcontrolset\services\tcpip\parameters

Defaultttl,REG_DWORD值改为0-0xff,默认值128

各类系统的TTL值:

LINUX64、WIN2K/NT128、WINDOWS系列32、UNIX系列255

防止syn洪水攻击

可以通过修改此值来实现对syn的防止

HKEY_LOCAL_MACHINE\system\currentcontrolset\services\tcpip\parameters

,synattackprotect,REG_DWORD值改为0x2,默认值为0x0

禁止响应icmp路由通告报文

可以通过修改此值来实现防止tcmp攻击

将子键“PerformRouterDiscovery”REG_DWORD型的值修改为0(0为禁止响应ICMP路由通告报文,2为允许响应ICMP路由通告报文)HKEY_LOCAL_MACHINE\system\currentcontrolset\services\tcpip

\parameters\interfaces\interface,performrouterdiscoveryREG_DWORD值改为0x0(默认值为0x2)

防止icmp重定向报文的攻击

可以通过修改此值来实现防止tcmp攻击

将子键“EnableICMPRedirects”(REG_DWORD型)的值修改为0(0为禁止ICMP的重定向报文)即可

HKEY_LOCAL_MACHINE\system\currentcontrolset\services\tcpip\parameters

,enableicmpredirects,REG_DWORD值改为0x0(默认值为0x1)

修改远程桌面3389默认端口

可以通过修改此值来提升服务器的安全性

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet

\Control\TerminalServer\Wds\rdpwd\Tds\tcp,将PortNumber改为1024(十进制)。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet

\Control\TerminalServer\WinStations\RDP-Tcp,方法同上,修改的端口号和上面修改的一样。

设置arp缓存老化时间设置

可以通过修改此值来提升服务器的安全性

HKEY_LOCAL_MACHINE\system\currentcontrolset\services:

\tcpip\parameters

,arpcachelife,REG_DWORD值改为0-0xffffffff(秒数,默认值为120秒)

arpcacheminreferencedlife,REG_DWORD值改为0-0xffffffff(秒数,默认值为600)

网络协议

解除NetBios与TCP/IP协议的绑定,并禁用NetBios协议

禁用NetBios协议,提升安全性

控制面版——网络——属性——TCP/IP——属性——高级——WINS——禁用TCP/IP上的NETBIOS

防火墙设置

启用系统自带防火墙

提升网络、主机安全性

启用系统自带防火墙,根据服务类型打开必要的端口和服务范围:

●网站(web)服务器:

80端口

●SQLServer服务器:

1433端口,只限定服务器IP段,只为本机专用的SQLServer不开此端口

●FTP服务:

21端口,只限定校内IP

远程桌面:

将默认端口改为1024,只限定网络中心办公用IP段

1.4.2Linux(RedHatAS)操作系统安全加固

项目

分项

加固目的

加固内容和方法

基本安装和设置

服务器配置基本要求

保证系统基本安全性和易于维护

磁盘/boot目录不少于100M

使用ext3分区格式

安装使用最小化安装

服务器软件安装要求

提供最小化的功能,减少可能的漏洞。

与服务运行和管理维护无关的服务软件、工具软件、应用软件都不能安装。

系统补丁安装

选择性升级,保证升级的可用的性

使用yumlistupdates 察看可用升级

使用yumupdatepage 升级page包

帐号策略

帐号密码策略修改

保障帐号以及口令的安全

删除不使用的帐号

密码长度最小值 7字符

密码最长存留期 90天

密码最短存留期 30天

帐号自动注销 15分钟

打开/etc/login.defs文件

PASS_MAX_DAYS 90 注:

用户的密码不过期最多的天数;

PASS_MIN_DAYS 30 注:

密码修改之间最小的天数;

PASS_MIN_LEN 7 注:

密码最小长度;

帐号自动注销

打开etc/profile在文件最后添加如下语句:

TMOUT=900

exportTOMOUT

指定特定用户使用su

限制用户使用root权限

编辑/etc/pam.d/su文件,增加如下两行:

authsufficient/lib/security/pam_rootok.sodebug

authrequired/lib/security/pam_wheel.sogroup=wheel

服务加固优化

关闭不需要的系统服务

避免未知漏洞给主机带来的风险

执行ntsysv

禁用除syslog、sshd、network、crond、iptables、xinetd和应用所需服务之外的所有服务。

文件系统加固

限制特定文件的权限

限制非root权限用户读取文件内容

使用root权限执行下列命令

chattr+i/etc/passwd

chattr+i/etc/shadow

chattr+i/etc/group

chattr+i/etc/gshadow

chmod-R700/etc/rc.d/init.d/*

chmod600/etc/inetd.conf

日志备份

备份日志

对系统事件进行审核,在日后出现故障时用于排查故障。

定期备份日志

包含/var/log内的所有日志

远程访问限制

Ssh访问限制

限制root用户直接登录、限制ip地址

限制root直接远程ssh登录或限制登录IP地址:

限制root直接远程ssh登录

修改/etc/ssh/sshd_config

PermitRootLoginno,

限制登录IP地址

修改/etc/hosts.allow文件,添加维护IP地址,如:

Sshd:

202.200.255.0/255.255.255.0

同时修改/etc/hosts.deny文件,添加:

sshd:

any@any

防火墙设置

启用系统自带防火墙iptables

提升网络、主机安全性

启用系统自带防火墙,根据服务类型打开必要的端口和服务范围:

Ssh:

22

开启需要对外提供服务的端口

原则:

在不影响正常使用的情况下端口开启最少化。

其它

其他方面加固:

Ctrl+Alt+Delete

增加优化系统的安全性

禁止Ctrl+Alt+Delete重新启动系统

修改/etc/inittab文件,将“ca:

:

ctrlaltdel:

/sbin/shutdown-t3-rnow”一行加#号注释掉。

历史纪录删除

注销时删除命令缓冲区

编辑/etc/skel/.bash_logout文件,增加如下行:

rm-f $HOME/.bash_history

如果只需要针对某个特定用户,如root用户进行设置,则可只在该用户的主目录下修改/$HOME/.bash_history文件,增加相同的一行即可。

1.5Web服务软件安全加固

1.5.1IIS安全加固

项目

分项

加固目的

加固内容和方法

网站安装配置

网站安装

保证系统基本安全性和易于维护

●网站禁止安装在windows系统盘,一般安装在D:

盘wwwroot目录中,网站主目录采用如下约定命名:

D:

\wwwroot\[网站使用的IP地址]\[网站中文名称]\[网站拼音简称]

●网站安装后立即修改日志文件目录,移动到D:

盘或E:

盘,日志目录命名约定:

D:

\IIslog\[IIS自动分配的网站编号]

在IIS中配置网站时,网站名称应与登记信息一致,主机头值与域名一致。

网站基本配置

提供最小执行功能减少可能的漏洞

●根据需要提供最小执行功能:

(1)对纯静态网站,确认不要提供asp和执行解析,在IIS主目录权限中禁用执行权限。

(2)对动态网站,如果只需要支撑,则不要提供asp执行解析;每个网站配置单独的应用程序池。

(3)根据网站程序设计,尽量不要启用父目录回溯支持。

屏蔽网站错误信息。

网站安装调试正常后,禁用服务器端和客户端脚本调试、禁止向客户端发送详细错误信息。

对ASP.net还要修改wed.conf配置文件禁用.net错误信息。

网站权限设置

网站权限设置

实现各网站之间、操作系统和网站之间实现安全隔离

为每一个虚拟空间用户创建隶属于guests组的一个帐户,帐户名为vIUSR_[网站拼音简称],密码采用长度不小于10位的复杂密码。

创建一个webuser组,将所有的vIUSR用户全部加入这个webuser组里面以便管理。

将“D:

\wwwroot”去掉权限继承,删除以下用户外其它用户和权限设置:

●Administrators完全控制权限(该文件夹,子文件夹及文件)

●system完全控制权限(该文件夹,子文件夹及文件)

将“c:

\programfiles\commonfiles:

”、“c:

\windows\system32\inetsrv”去掉权限继承,删除以下用户外其他用户和权限设置:

●Administrators完全控制权限(该文件夹,子文件夹及文件)

●system完全控制权限(该文件夹,子文件夹及文件)

●webuser完全控制权限(该文件夹,子文件夹及文件)

将“C:

”、“D:

”盘用户权限加入如下设置:

●Webuser全部拒绝

将网站主目录,即“D:

\wwwroot\[网站使用的IP地址]\[网站中文名称]\[网站拼音简称]”按照如下方式设置用户权限:

●Administrators完全控制权限(继承的,不用修改)

●system完全控制权限(继承的,不用修改)

●vIUSR_[网站拼音简称]默认权限(读取,运行,列目录)

●对于.net网站需要再增加和networkservice两个帐户的默认权限

在IIS中为每个网站设定相应的匿名访问帐户。

打开IIS管理器的属性、在属性中的“目录安全性”、“身份验证和访问控制”中设定每个网站对应的vIUSR_[网站拼音简称]。

1.设置Web上传文件目录权限

对于有web方式上传文件功能的网站,要明确上传文件存放的文件夹,赋予该网站的用户vIUSR_[网站拼音简称]“写入”和“修改权限”,尤其注意不能赋予“完全控制”和“特别权限”。

在IIS的目录权限配置中,针对该目录要禁止脚本执行和应用程序执行,应用程序权限设置为“无”。

2.数据库文件权限设置

如果网站只用文件数据库,如Access,应修改数据库文件扩展名,一般可改为.asa或.asp防止客户端下载,对于需要修改的数据库文件,在windows文件系统中赋予vIUSR_[网站拼音简称]用户“写入”和“修改权限”。

模块设置

限制服务模块的使用

保证IIS环境的安全

安装IIS安全插件URLscan

开启C:

\WINDOWS\system32\inetsrv\urlscan

打开urlscan.ini

在[DenyExtensions]

下增加.mdb

删除不使用的应用程序扩展模块

打开IIS–找到要进行的加固的网站

IIS-网站-主目录-配置-映射;

找到除了使用的扩展名保留,其他的删除

Web服务扩展功能设置

关闭web服务扩展

减少可能的漏洞

开启Internet信息服务(IIS)管理器

打开服务器――WEB服务扩展

如果网站仅为ASP网站可以禁止除ActiveServerPages以外的所有扩展

ASP.NETvX

BITS服务器扩展

WebDAV

在服务器端的包含文件

所有未知cgi扩展

所有未知ISAPI扩展

错误页面设置

更改错误页面

屏蔽http错误信息

新建一个error.htm的提示页面

打开IIS点击网站—属性—自定义错误编辑更改文件

更改错误页面

401-5

401-6

401-7

404-1

404-2

404-3

404b

405

406

407

410

412

414

415

400

401-1

401-2

401-3

401-4

401

403-1

403-10

403-11

403-12

403-13

403-14

403-15

403-16

403-17

403-18

403-19

403-2

403-20

403-3

403-4

403-5

403-6

403-7

403-8

403-9

403

500-100

500-11

500-12

500-13

500-14

500-15

500-16

500-17

500-18

500-19

500

501

502

日志设置

使用W3C扩充日志文件格式

便于分析排查

打开IIS点击网站—属性—网站—属性—高级

使用W3C扩充日志文件格式,记录客户IP地址,用户名,服务器端口,方法,URL字根,HTTP状态,用户代理

根据网站访问量设置轮询周期,建议为每天轮询。

同时设置日志的访问权限,只允许管理员和system为FullControl。

其它

删除默认虚拟目录

减少可能的安全漏洞

删除默认的虚拟目录,包括IISSamples、IISAdmin、IISHelp和Scripts虚拟目录

1.5.2Apache安全加固

项目

分项

加固目的

加固内容和方法

服务器文件权限设置

设置服务器文件权限

限制Apache进程所能访问的文件,增强安全性

Apache服务器配置文件包含、conf、.htaccss等文件权限设置、Apache进程限制所能访问的文件系统

模块设置

限制服务模块的使用

删除必须之外的任何没有用到的模块、增加平台的安全性

打开http.conf

找到LoadModule不使用的模块可以在LoadModule的前端

增加modsecurity安全模块

增加平台的安全性

打开http.conf

找到LoadModule增加modsecurity安全模块

错误页面设置

更改默认错误页面

屏蔽http错误信息

.htaccess文件中加入如下内容即可:

ErrorDocument401/error.htm

ErrorDocument404/error.htm

ErrorDocument500/error.htm

ErrorDocument403/error.htm

Error.htm为自定义内容

日志设置

增加默认日志内容

便于分析排查

打开httpd.conf

增加LogFormat"%a%l"

SSI文件增强

SSI文件增强

关闭从SSI页运行脚本和程序的能力,增强安全性

启用suexec程序:

在选项指令中用“IncludesNOEXEC”取代“Includes”。

服务器目录和文件保护

保护系统设置

防止随意使用.htaccess文件单独更改服务器设置,造成安全漏洞

在服务器设置文件中输入:

开启httpd.conf

AllowOverrideNone

除了特别启用的之外,这个设置将阻止在所有的目录中使用.htaccess文件。

使用.htaccess文件把某个目录的访问权限赋予某个用户。

系统管理员需要在httpd.conf或者srm.conf文件中使用AccessFileName指令打开目录的访问控制。

如:

AuthNamePrivateFiles

AuthTypeBasic

AuthUser

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 服务器 网站 安全 加固 技术规范

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx