工业控制系统信息安全自查表.docx

工业控制系统信息安全自查表.docx

- 文档编号:6358620

- 上传时间:2023-01-05

- 格式:DOCX

- 页数:14

- 大小:19.92KB

工业控制系统信息安全自查表.docx

《工业控制系统信息安全自查表.docx》由会员分享,可在线阅读,更多相关《工业控制系统信息安全自查表.docx(14页珍藏版)》请在冰豆网上搜索。

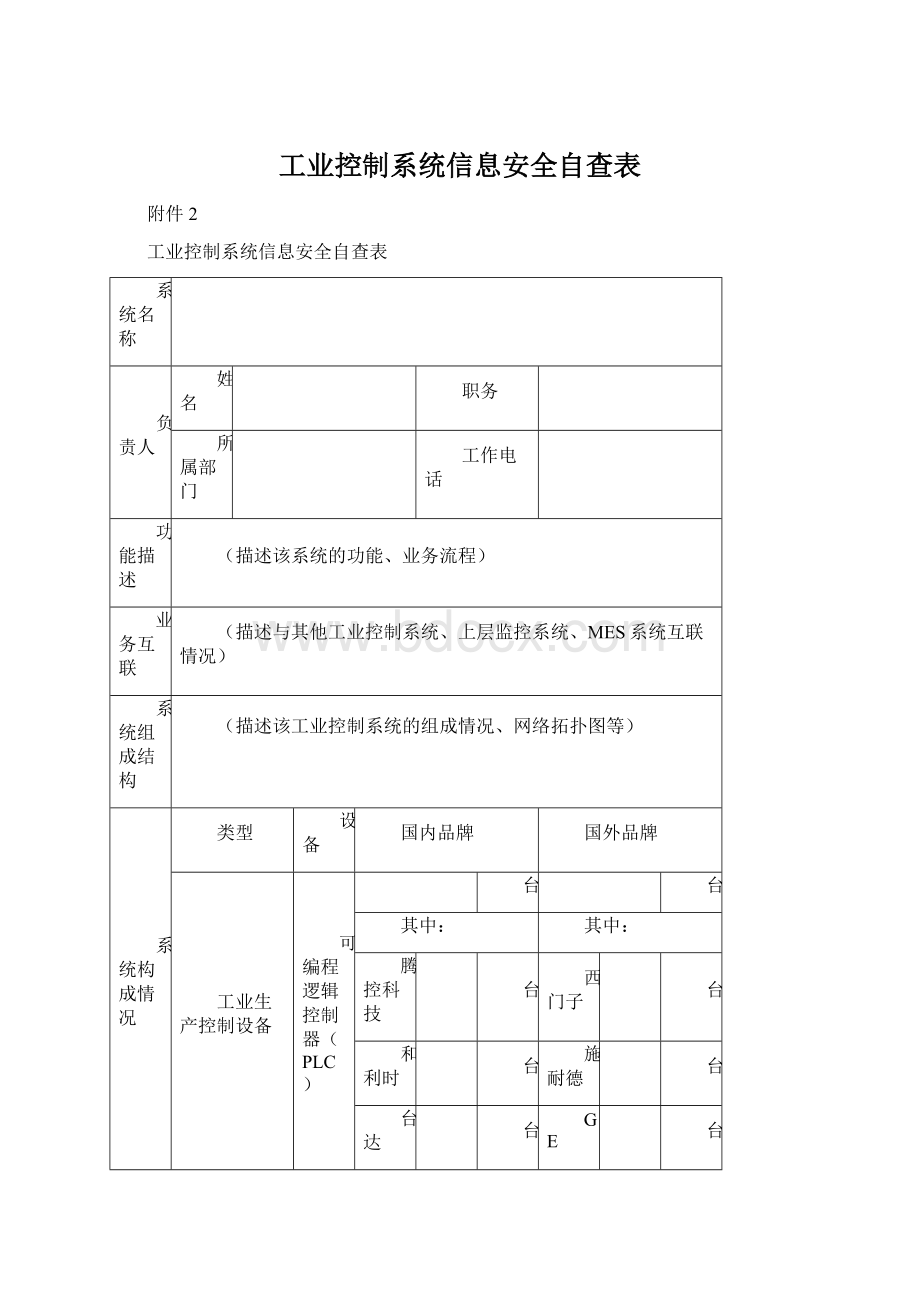

工业控制系统信息安全自查表

附件2

工业控制系统信息安全自查表

系统名称

负责人

姓名

职务

所属部门

工作电话

功能描述

(描述该系统的功能、业务流程)

业务互联

(描述与其他工业控制系统、上层监控系统、MES系统互联情况)

系统组成结构

(描述该工业控制系统的组成情况、网络拓扑图等)

系统构成情况

类型

设备

国内品牌

国外品牌

工业生产控制设备

可编程逻辑

控制器(PLC)

台

台

其中:

其中:

腾控科技

台

西门子

台

和利时

台

施耐德

台

台达

台

GE

台

AB(罗克韦尔)

台

三菱

台

欧姆龙

台

菲尼克斯

台

ABB

台

其它

其它

厂商

厂商

数量

台

数量

台

分布式控制

系统(DCS)

套

套

其中:

其中:

浙大中控

套

艾默生

套

和利时

套

霍尼韦尔

套

南京科远

套

横河

套

北京国电智深

套

Foxboro

套

西门子

套

Invensys

套

罗克韦尔

套

ABB

套

其它

其它

厂商

厂商

数量

套

数量

套

远程终端设备(RTU)

台

台

其中:

其中:

阿尔泰

台

艾默生

台

研华科技

台

sixnet

台

其它

其它

厂商

厂商

数量

台

数量

台

数控

机床

台

台

其中:

其中:

齐二机床

台

FAUNC

台

宝鸡机床

台

三菱

台

沈阳一机

台

西门子

台

其它

其它

厂商

厂商

数量

台

数量

台

工业

机器人

台

台

其中:

其中:

新松

台

库卡

台

FAUNC

台

ABB

台

安川电机

台

那智不二越

台

史陶比尔

台

爱普生

台

川崎

台

其它

其它

厂商

厂商

数量

台

数量

台

智能

仪表

台

台

其它

台

台

工业网络通信设备

工业

交换机

台

台

其中:

其中:

MOXA

台

赫斯曼

台

研华科技

台

罗杰康

台

东土科技

台

西门子

台

菲尼克斯

台

其它

其它

厂商

厂商

数量

台

数量

台

工业

路由器

台

台

串口

服务器

台

台

其中:

其中:

MOXA

台

Perle

台

研华科技

台

sixnet

台

东土科技

台

其它

其它

厂商

厂商

数量

台

数量

台

其它

台

台

工业主机设备

工业

主机1

台

台

组态软件&数据采集与监控系统(SCADA)软件

套

套

其中:

其中:

组态王

套

Intouch

套

KingSCADA

套

GEiFix

套

WebAccess

套

WinCC

套

三维力控

套

Citect

套

紫金桥

套

MCGS

套

世纪星

套

其它

其它

厂商

厂商

数量

套

数量

套

工业

数据库

套

套

其中:

其中:

三维力控

套

霍尼韦尔

套

安捷

套

PI

套

亚控科技

套

InSQL

套

Infoplus

套

Proficy-Historian

套

eDNA

套

RSSQL

套

西门子

套

其它

其它

厂商

厂商

数量

套

数量

套

其它

台

台

工业生产信息系统

制造执行系统(MES)

套

套

ERP管理系统

套

套

工业云

套

套

其它

套

套

工业网络安全设备

工业

防火墙

台

台

其中:

其中:

威努特

台

赫斯曼

台

启明星辰

台

Tofino

台

海天炜业

台

其它

其它

厂商

厂商

数量

台

数量

台

工业

网闸

台

台

主机安全防护设备

台

台

其它

台

台

安全软件选择与管理情况

1.工业主机防护设备(如防病毒软件、应用程序白名单软件):

□已安装,防护设备名称:

□未安装

2.及时进行恶意代码库或白名单规则库更新升级:

□是,目前库版本号:

□否,目前库版本号:

3.定期进行系统查杀:

□是,查杀时间间隔:

□未进行定期查杀

4.防病毒和恶意软件入侵管理机制:

□已建立,包括:

□定期扫描病毒和恶意软件□定期更新病毒库

□查杀临时接入设备(如临时接入U盘、移动终端外

设)

□未建立

配置和补丁管理情况

1.工业控制网络安全策略配置:

□已建立,包括:

□网络分区分域□非必要端口禁用

□其它:

□未建立

2.工业主机安全策略配置:

□已建立,包括:

□远程控制管理禁用□关闭默认账户

□最小服务配置□关闭非必要文件共享

□启用登录口令复杂度要求□其它:

□未建立

3.工业控制设备安全策略配置:

□已建立,包括:

□口令策略合规性□其它:

□未建立

4.工业控制系统安全策略配置清单:

□已建立,包括:

□设备名称□设备编号□配置策略

□配置时间□其它:

□未建立

5.定期进行配置清单的更新和维护:

□是,维护时间间隔:

更新时间间隔:

□部分是,定期更新和维护的配置清单:

时间间隔:

□否

6.及时修复重大工控安全相关漏洞和可能影响工控安全的主机软硬件漏洞:

□是□否

边界安全防护情况

1.直接与企业内网连接:

□是

□否,组网方式(单选):

□使用防护设备进行隔离,防护设备名称及生

产厂商:

□其它:

□与企业网物理隔离

2.直接与互联网连接:

□是;组网方式(单选):

□使用防护设备进行隔离,防护设备名称及生产厂商:

□通过企业网连接□其它:

□否

□与互联网物理隔离

3.对工业控制系统网络进行安全域划分:

□是,划分原则:

□安全域重要性□业务需求□其它:

□否

4.各安全域之间进行逻辑隔离:

□是,隔离措施:

□防火墙□网闸□其它:

□否

物理和环境安全防护情况

1.物理安全防护区域防护措施:

□无□门禁系统□专人值守□视频监控□其它:

2.拆除或封闭工业主机外设接口:

□是

□否,未拆除或封闭的外设接口包括:

□USB□光驱□无线□其它:

3.使用外设安全管理技术手段进行安全管理:

□是,方式:

□主机外设统一管理设备(或软件):

□隔离存放有外设接口的工业主机

□其它:

□否

身份认证情况

1.使用身份认证管理手段:

□是,包括:

□口令密码□USB-Key□智能卡□生物指纹

□其它:

□否

2.最小权限原则分配账户权限:

□是□否

3.工业控制系统口令使用:

□采用默认口令□采用弱口令□其它:

(口令策略要求)

4.定期更新口令:

□是,更新周期:

□否

远程访问安全情况

1.面向互联网开通通用网络服务:

□是,包括:

□HTTP□FTP□Telnet□其它:

□否

2.使用远程访问:

□是,安全加固策略:

□无□采用数据单向访问控制

□其它:

□否

□不使用远程访问

3.使用远程维护:

□是,安全加固策略:

□无□采用虚拟专用网络(VPN)

□其它:

□否

□不使用远程维护

4.工业控制系统相关访问日志:

□留存,留存期:

□未留存

安全监测情况

1.工业控制系统网络部署网络安全监测设备:

□是,网络安全监测设备型号及生产商:

□否

2.重要工业控制设备前端部署具备深度包分析和过滤功能的防护设备:

□是,防护设备型号及生产商:

□否

资产安全情况

1.工业控制系统资产清单:

□已建立,包括:

□设备名称□设备编号□设备型号□设备类型□生产厂商□设备重要程度/密级□设备版本□启用时间□责任部门□责任人□使用状态□其它:

□未建立

2.关键主机设备是否进行硬件冗余:

□是□否

3.网络设备是否进行硬件冗余:

□是□否

4.控制组件是否进行硬件冗余:

□是□否

数据安全情况

1.对静态存储的重要工业数据进行保护:

□是,保护措施:

□数据加密□隔离存放□访问权限控制

□其它:

□否

2.对动态传输的重要工业数据进行保护:

□是,保护措施:

□数据加密□数据隔离□其它:

□否

3.定期备份关键业务数据:

□是,备份周期:

□否

4.对测试数据进行保护:

□是,保护措施:

□数据加密□数据销毁□隔离存放

□访问权限控制□其它:

□否

□无测试环境

供应链管理情况

1.服务商在服务过程中应当承担的信息安全责任和义务:

□已约定,包括:

□未约定

2.服务商签订保密协议情况:

□已签订□未签订

注:

多套系统可复印分别填写。

1工业主机是指工业生产控制各业务环节涉及组态、操作、监控、数据采集与存储等功能的主机设备载体,包括工程师站、操作员站、历史站等。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 工业 控制系统 信息 安全 自查

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

对中国城市家庭的教育投资行为的理论和实证研究.docx

对中国城市家庭的教育投资行为的理论和实证研究.docx