AIX安全配置基线.docx

AIX安全配置基线.docx

- 文档编号:5979011

- 上传时间:2023-01-02

- 格式:DOCX

- 页数:35

- 大小:28.65KB

AIX安全配置基线.docx

《AIX安全配置基线.docx》由会员分享,可在线阅读,更多相关《AIX安全配置基线.docx(35页珍藏版)》请在冰豆网上搜索。

AIX安全配置基线

AIX系统安全配置基线

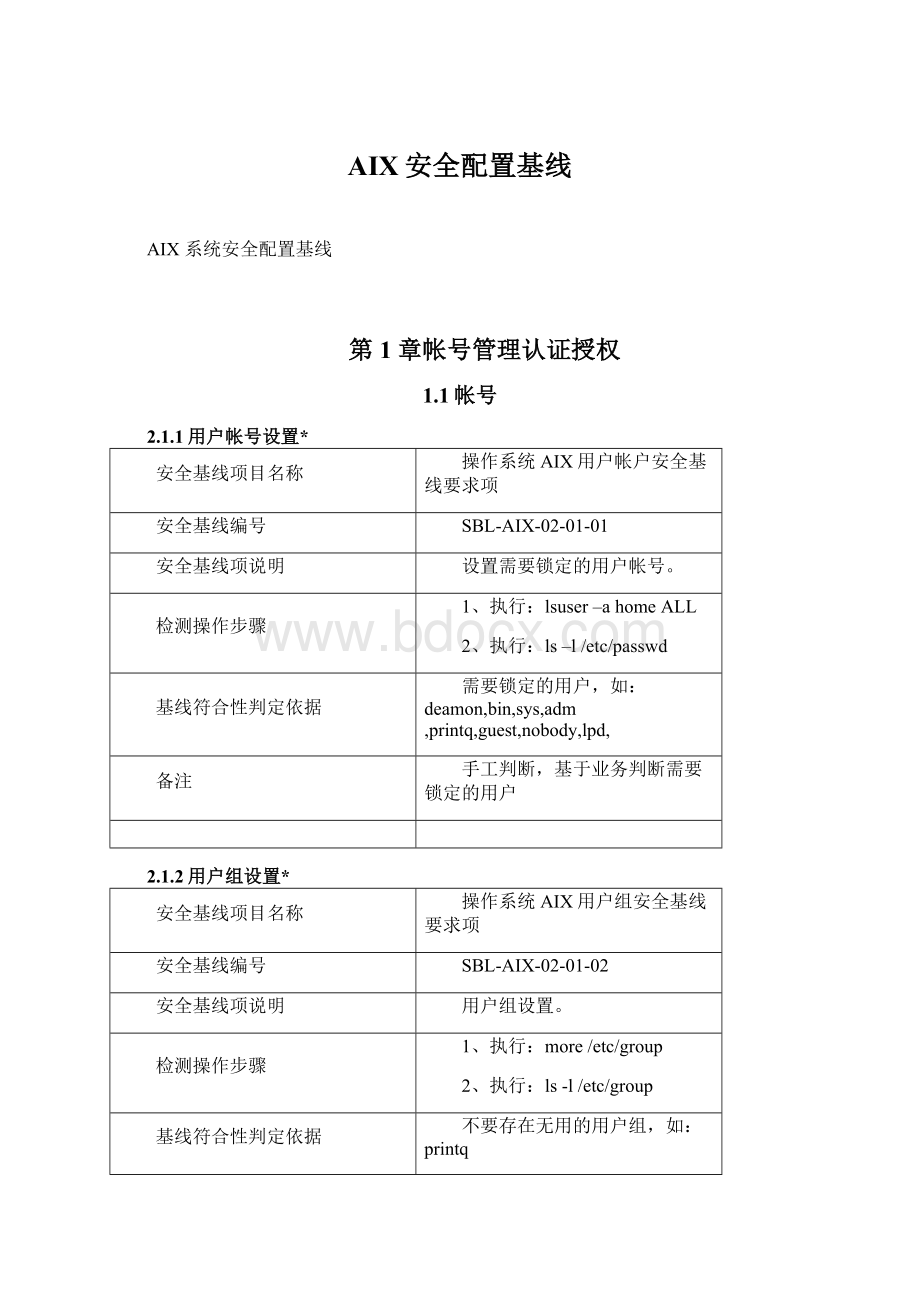

第1章帐号管理认证授权

1.1帐号

2.1.1用户帐号设置*

安全基线项目名称

操作系统AIX用户帐户安全基线要求项

安全基线编号

SBL-AIX-02-01-01

安全基线项说明

设置需要锁定的用户帐号。

检测操作步骤

1、执行:

lsuser–ahomeALL

2、执行:

ls–l/etc/passwd

基线符合性判定依据

需要锁定的用户,如:

deamon,bin,sys,adm,printq,guest,nobody,lpd,

备注

手工判断,基于业务判断需要锁定的用户

2.1.2用户组设置*

安全基线项目名称

操作系统AIX用户组安全基线要求项

安全基线编号

SBL-AIX-02-01-02

安全基线项说明

用户组设置。

检测操作步骤

1、执行:

more/etc/group

2、执行:

ls-l/etc/group

基线符合性判定依据

不要存在无用的用户组,如:

printq

备注

手工判断,基于业务判断无用的用户组

2.1.3Root用户远程登录限制

安全基线项目名称

操作系统AIX远程登录安全基线要求项

安全基线编号

SBL-AIX-02-01-03

安全基线项说明

Root用户远程登录限制。

检测操作步骤

1、执行:

more/etc/security/user,检查在root项目中是否有下列行:

rlogin=false

login=true

su=truesugroup=system

基线符合性判定依据

禁止root用户直接登录系统

备注

2.1.4系统用户登录限制*

安全基线项目名称

操作系统AIX用户登录安全基线要求项

安全基线编号

SBL-AIX-02-01-04

安全基线项说明

系统用户登录限制。

检测操作步骤

1、执行:

more/etc/security/user,检查在daemonbinsysadmuucpnuucpprintqguestnobodylpdsshd项目中是否有下列行:

rlogin=false

login=false

基线符合性判定依据

系统帐号仅被守护进程和服务使用,不应直接由用户登录系统。

如果系统没有应用这些守护进程或服务,建议删除这些帐号。

备注

手工判断,基于业务判断相关帐号

2.1.5帐号用户共享限制*

安全基线项目名称

操作系统AIX帐号用户共享限制安全基线要求项

安全基线编号

SBL-AIX-02-01-05

安全基线项说明

应按照不同的用户分配不同的帐号,避免不同用户间共享帐号,避免用户帐号和设备间通信使用的帐号共享。

检测操作步骤

1、参考配置操作

为用户创建帐号:

#useraddusername#创建帐号

#passwdusername#设置密码

修改权限:

#chmod750directory#其中755为设置的权限,可根据实际情况设置相应的权限,directory是要更改权限的目录)

使用该命令为不同的用户分配不同的帐号,设置不同的口令及权限信息等。

2、补充操作说明

基线符合性判定依据

1、判定条件

能够登录成功并且可以进行常用操作;

2、检测操作

使用不同的帐号进行登录并进行一些常用操作;

3、补充说明

备注

手工判断,基于业务判断

2.1.6删除系统无关帐号*

安全基线项目名称

操作系统AIX系统无关帐号安全基线要求项

安全基线编号

SBL-AIX-02-01-06

安全基线项说明

应删除或锁定与设备运行、维护等工作无关的帐号。

检测操作步骤

1、参考配置操作

删除用户:

#rmuser–pusername;

锁定用户:

1)修改/etc/shadow文件,用户名后加*LK*

2)将/etc/passwd文件中的shell域设置成/bin/false

3)#passwd-lusername

只有具备超级用户权限的使用者方可使用,#passwd-lusername锁定用户,用#passwd–dusername解锁后原有密码失效,登录需输入新密码,修改/etc/shadow能保留原有密码。

2、补充操作说明

需要锁定的用户:

deamon,bin,sys,adm,printq,guest,nobody,lpd

系统内存在不可删除的内置帐号,包括root,bin等。

基线符合性判定依据

1、判定条件

被删除或锁定的帐号无法登录成功;

2、检测操作

使用删除或锁定的与工作无关的帐号登录系统;

3、补充说明

需要锁定的用户:

deamon,bin,sys,adm,printq,guest,nobody,lpd

备注

手工判断,基于业务判断系统无关帐号

2.1.7限制具备超级管理员权限的用户远程登录

安全基线项目名称

操作系统AIX用户远程管理安全基线要求项

安全基线编号

SBL-AIX-02-01-07

安全基线项说明

限制具备超级管理员权限的用户远程登录。

远程执行管理员权限操作,应先以普通权限用户远程登录后,再切换到超级管理员权限帐号后执行相应操作。

检测操作步骤

1、参考配置操作

编辑/etc/security/user,加上:

在root项上输入false作为rlogin的值

此项只能限制root用户远程用ssh登录,修改此项不会看到效果的

2、补充操作说明

如果限制root从远程ssh登录,修改/etc/ssh/sshd_config文件,将PermitRootLoginyes改为PermitRootLoginno,重启sshd服务。

基线符合性判定依据

1、判定条件

root远程登录不成功,提示“Notonsystemconsole”;

普通用户可以登录成功,而且可以切换到root用户;

2、检测操作

root从远程使用ssh登录;

普通用户从远程使用ssh登录;

3、补充说明

限制root从远程ssh登录,修改/etc/ssh/sshd_config文件,将PermitRootLoginyes改为PermitRootLoginno,重启sshd服务。

备注

2.1.8多帐户组管理*

安全基线项目名称

操作系统AIX多帐户组安全基线要求项

安全基线编号

SBL-AIX-02-01-08

安全基线项说明

根据系统要求及用户的业务需求,建立多帐户组,将用户帐号分配到相应的帐户组。

检测操作步骤

1、参考配置操作

创建帐户组:

#groupadd–gGIDgroupname#创建一个组,并为其设置GID号,若不设GID,系统会自动为该组分配一个GID号;

#usermod–ggroupusername#将用户username分配到group组中。

查询被分配到的组的GID:

#idusername

可以根据实际需求使用如上命令进行设置。

2、补充操作说明

可以使用-g选项设定新组的GID。

0到499之间的值留给root、bin、mail这样的系统帐号,因此最好指定该值大于499。

如果新组名或者GID已经存在,则返回错误信息。

当group_name字段长度大于八个字符,groupadd命令会执行失败;

当用户希望以其他用户组成员身份出现时,需要使用newgrp命令进行更改,如#newgrpsys即把当前用户以sys组身份运行;

基线符合性判定依据

1、判定条件

可以查看到用户帐号分配到相应的帐户组中;

或都通过命令检查帐号是否属于应有的组:

#idusername

2、检测操作

查看组文件:

cat/etc/group

3、补充说明

文件中的格式说明:

group_name:

:

GID:

user_list

备注

手工判断,基于业务判断

2.1.9系统帐号登陆限制*

安全基线项目名称

操作系统AIX系统帐号登陆安全基线要求项

安全基线编号

SBL-AIX-02-01-09

安全基线项说明

对系统帐号进行登录限制,确保系统帐号仅被守护进程和服务使用,不应直接由该帐号登录系统。

如果系统没有应用这些守护进程或服务,应删除这些帐号。

检测操作步骤

1、参考配置操作

禁止帐号交互式登录:

修改/etc/shadow文件,用户名后密码列为NP;

删除帐号:

#rmuser-pusername;

2、补充操作说明

禁止交互登录的系统帐号,比如uucpnuucplpdguestprintq等

基线符合性判定依据

1、判定条件

被禁止帐号交互式登录的帐户远程登录不成功;

2、检测操作

用root登录后,新建一帐号,密码不设,从远程用此帐户登录,登录会显示loginincorrect,如果root用户没设密码没有任何提示信息直接退出;

3、补充说明

备注

手工判断,基于业务判断

1.2口令

2.2.1口令生存期安全要求

安全基线项目名称

操作系统AIX口令生存期安全基线要求项

安全基线编号

SBL-AIX-02-02-01

安全基线项说明

对于采用静态口令认证技术的设备,帐户口令的生存期不长于90天(13周)。

检测操作步骤

1、执行:

more/etc/security/user,检查histexpire

基线符合性判定依据

Histexpire小于等于13

备注

2.2.2口令历史安全要求

安全基线项目名称

操作系统AIX口令生存期安全基线要求项

安全基线编号

SBL-AIX-02-02-02

安全基线项说明

对于采用静态口令认证技术的设备,应配置设备,使用户不能重复使用最近5次内已使用的口令。

检测操作步骤

1、执行:

more/etc/security/user,检查histsize

基线符合性判定依据

Histsize大于等于5

备注

2.2.3用户口令锁定策略*

安全基线项目名称

操作系统AIX口令锁定安全基线要求项

安全基线编号

SBL-AIX-02-02-03

安全基线项说明

对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过10次,锁定该用户使用的帐号。

检测操作步骤

1、执行:

more/etc/security/user,检查loginretries

基线符合性判定依据

loginretries=10

备注

注意!

此项设置会影响性能,建议设置后对访问此服务器源地址做限制。

2.2.4用户访问权限安全要求

安全基线项目名称

操作系统AIX用户访问权限安全基线要求项

安全基线编号

SBL-AIX-02-02-04

安全基线项说明

控制用户缺省访问权限,当在创建新文件或目录时应屏蔽掉新文件或目录不应有的访问允许权限。

防止同属于该组的其它用户及别的组的用户修改该用户的文件或更高限制。

检测操作步骤

1、执行:

more/etc/default/login,检查umask

基线符合性判定依据

umask027

备注

2.2.5用户FTP访问的安全要求*

安全基线项目名称

操作系统AIX用户FTP访问安全基线要求项

安全基线编号

SBL-AIX-02-02-05

安全基线项说明

控制FTP进程缺省访问权限,当通过FTP服务创建新文件或目录时应屏蔽掉新文件或目录不应有的访问允许权限。

检测操作步骤

1、执行:

more/etc/ftpaccess,检查restricted-uid

2、执行:

more/etc/ftpusers

基线符合性判定依据

ftpaccess中应有类似一行restricted-uid*(限制所有);

ftpusers列表里边的用户名应包括:

root

daemon

bin

sys

adm

lp

uucp

nuucp

listen

nobody

noaccess

nobody4

备注

手工判断

2.2.6用户口令强度要求

安全基线项目名称

操作系统AIX用户口令安全基线要求项

安全基线编号

SBL-AIX-02-02-06

安全基线项说明

对于采用静态口令认证技术的设备,口令长度至少8位,并包括数字、小写字母、大写字母和特殊符号4类中至少2类。

检测操作步骤

1、参考配置操作

chsec-f/etc/security/user-sdefault-aminlen=8

chsec-f/etc/security/user-sdefault-aminalpha=1

chsec-f/etc/security/user-sdefault-amindiff=1

chsec-f/etc/security/user-sdefault-aminother=1

chsec–f/etc/security/user–sdefault-apwdwarntime=5

minlen=8#密码长度最少8位

minalpha=1#包含的字母最少1个

mindiff=1#包含的唯一字符最少1个

minother=1#包含的非字母最少1个

pwdwarntime=5#系统在密码过期前5天发出修改密码的警告信息给用户

2、补充操作说明

基线符合性判定依据

1、判定条件

不符合密码强度的时候,系统对口令强度要求进行提示;

符合密码强度的时候,可以成功设置;

2、检测操作

1、检查口令强度配置选项是否可以进行如下配置:

i.配置口令的最小长度;

ii.将口令配置为强口令。

2、创建一个普通帐号,为用户配置与用户名相同的口令、只包含字符或数字的简单口令以及长度短于8位的口令,查看系统是否对口令强度要求进行提示;输入带有特殊符号的复杂口令、普通复杂口令,查看系统是否可以成功设置。

备注

2.2.7用户缺省访问权限要求*

安全基线项目名称

操作系统AIX用户缺省权限安全基线要求项

安全基线编号

SBL-AIX-02-02-07

安全基线项说明

控制用户缺省访问权限,当在创建新文件或目录时应屏蔽掉新文件或目录不应有的访问允许权限。

防止同属于该组的其它用户及别的组的用户修改该用户的文件或更高限制。

检测操作步骤

1、参考配置操作

A.设置所有存在帐户的权限:

lsuser-ahomeALL|awk'{print$1}'|whilereaduser;do

chuserumask=077$user

done

vi/etc/default/login在末尾增加umask027

B.设置默认的profile,用编辑器打开文件/etc/security/user,找到umask这行,修改如下:

Umask=077

2、补充操作说明

1、如果用户需要使用一个不同于默认全局系统设置的umask,可以在需要的时候通过命令行设置,或者在用户的shell启动文件中配置。

基线符合性判定依据

1、判定条件

权限设置符合实际需要;不应有的访问允许权限被屏蔽掉;

2、检测操作

查看新建的文件或目录的权限,操作举例如下:

#ls-ldir;#查看目录dir的权限

#cat/etc/default/login查看是否有umask027内容

3、补充说明

umask的默认设置一般为022,这给新创建的文件默认权限755(777-022=755),这会给文件所有者读、写权限,但只给组成员和其他用户读权限。

umask的计算:

umask是使用八进制数据代码设置的,对于目录,该值等于八进制数据代码777减去需要的默认权限对应的八进制数据代码值;对于文件,该值等于八进制数据代码666减去需要的默认权限对应的八进制数据代码值。

备注

手工判断

第2章网络与服务

2.1服务

3.1.1远程维护安全要求

安全基线项目名称

操作系统AIX远程维护安全基线要求项

安全基线编号

SBL-AIX-03-01-01

安全基线项说明

对于使用IP协议进行远程维护的设备,设备应配置使用SSH等加密协议,并安全配置SSHD的设置。

检测操作步骤

1、判定条件

#ps–elf|grepssh

是否有ssh进程存在

2、检测操作

查看SSH服务状态:

#ps–elf|grepssh

查看telnet服务状态:

#ps–elf|greptelnet

基线符合性判定依据

建议启用ssh,禁用telnet

备注

2.2IP协议安全要求

3.2.1ICMP重定向安全要求

安全基线项目名称

操作系统AIXICMP重定向安全基线要求项

安全基线编号

SBL-AIX-03-02-01

安全基线项说明

主机系统应该禁止ICMP重定向,采用静态路由。

检测操作步骤

使用命令“vi/etc/”修改配置文件,添加以下内容:

ipignoreredirects=1忽略ICMP重定向包

ipsendredirects=0不发送ICMP重定向包

基线符合性判定依据

使用命令“no–a”查看当前网络参数

ipignoreredirects=1忽略ICMP重定向包

ipsendredirects=0不发送ICMP重定向包

备注

3.2.2系统开放的端口及服务安全要求*

安全基线项目名称

操作系统AIX系统开放端口及服务安全基线要求项

安全基线编号

SBL-AIX-03-02-02

安全基线项说明

设备应支持列出对外开放的IP服务端口和设备内部进程的对应表。

检测操作步骤

1、参考配置操作

开放的服务列表

命令:

#cat/etc/inetd.conf

开放的端口列表

命令:

#netstat-an

服务端口和进程对应表:

命令:

cat/etc/services

2、补充操作说明

ftp-data20/tcp

ftp21/tcp

ssh22/tcp

telnet23/tcp

smtp25/tcp

pop2109/tcp

pop3110/tcp

imap143/tcp

ldap389/udp

tftp69/udp

rje77/tcp

finger79/tcp

link87/tcp

supdup95/tcp

iso-tsap102/tcp

x400103/tcp

x400-snd104/tcp

ntp123/tcp

login513/tcp

shell514/tcp

syslog514/udp

基线符合性判定依据

1、判定条件

能够列出端口和服务对应表。

2、检测操作

开放的服务列表

命令:

#cat/etc/inetd.conf

开放的端口列表

命令:

#netstat-an

服务端口和进程对应表:

命令:

cat/etc/services

3、补充说明

备注

需要人工判断开放的端口和服务,可能影响业务

3.2.3远程管理地址安全要求*

安全基线项目名称

操作系统AIX远程管理地址安全基线要求项

安全基线编号

SBL-AIX-03-02-03

安全基线项说明

对于通过IP协议进行远程维护的设备,设备应支持对允许登陆到该设备的IP地址范围进行设定。

检测操作步骤

1、参考配置操作

编辑/etc/hosts.allow和/etc/hosts.deny两个文件

vi/etc/hosts.allow

增加一行

允许访问的IP;举例如下:

all:

192.168.4.44:

allow#允许单个IP;

ssh:

192.168.1.:

allow#允许192.168.1的整个网段

vi/etc/hosts.deny

增加一行all:

all

重启进程:

#refresh-sinetd

2、补充操作说明

更改/etc/inetd.conf文件后,刷新inetd的命令是:

#refresh-sinetd

基线符合性判定依据

1、判定条件

被允许的服务和IP范围可以登录到该设备,其它的都被拒绝。

2、检测操作

查看/etc/hosts.allow和/etc/hosts.deny两个文件

cat/etc/hosts.allow

cat/etc/hosts.deny

3、补充说明

备注

手工判断

3.2.4非路由设备转发限制*

安全基线项目名称

操作系统AIX非路由设备转发限制安全基线要求项

安全基线编号

SBL-AIX-03-02-04

安全基线项说明

对于不做路由功能的系统,应该关闭数据包转发功能。

检测操作步骤

1、参考配置操作

vi/etc/init.d/inetinit

IPForwarding(IP转发)

a.关闭IP转发

/usr/sbin/no-oipsrcrouteforward=0

/usr/sbin/no-oipsrcrouterecv=0

/usr/sbin/no-oipsrcroutesend=0

/usr/sbin/no-ononlocsrcroute=0

b.严格限定多主宿主机,如果是多宿主机,还可以加上更严格的限定防止ipspoof的攻击

ndd-set/dev/ipip_strict_dst_multihoming1

c.转发包广播由于在转发状态下默认是允许的,为了防止被用来实施smurf攻击,关闭这一特性

ndd-set/dev/ipip_forward_directed_broadcasts0

路由:

a.关闭转发源路由包

ndd-set/dev/ipip_forward_src_routed0

2、补充操作说明

注意:

启动过程中IP转发功能关闭前AIX主机依旧可以在多块网卡之间进行IP转发,存在小小的潜在安全隐患。

对于AIX2.4(或者更低版本),在/etc/init.d/inetinit文件的最后增加一行

ndd-set/dev/ipip_forwarding0

对于AIX2.5(或者更高版本),在/etc目录下创建一个叫notrouter的空文件,

touch/etc/notrouter

基线符合性判定依据

1、判定条件

2、检测操作

查看/etc/init.d/inetinit文件

cat/etc/init.d/inetinit

3、补充说明

注意:

启动过程中IP转发功能关闭前AIX主机依旧可以在多块网卡之间进行IP转发,存在小小的潜在安全隐患。

备注

需要人工判断是否为非路由设备

第3章日志审计

3.1日志

4.1.1添加认证日志*

安全基线项目名称

操作系统AIX认证日志安全基线要求项

安全基线编号

SBL-AIX-04

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- AIX 安全 配置 基线

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx