网络工程实验四配置实现ACL.docx

网络工程实验四配置实现ACL.docx

- 文档编号:5768372

- 上传时间:2023-01-01

- 格式:DOCX

- 页数:43

- 大小:1.95MB

网络工程实验四配置实现ACL.docx

《网络工程实验四配置实现ACL.docx》由会员分享,可在线阅读,更多相关《网络工程实验四配置实现ACL.docx(43页珍藏版)》请在冰豆网上搜索。

网络工程实验四配置实现ACL

网络工程实验四

—配置实现ACL

一、实验环境

1.每人一机,安装并配置CiscoPacketTracerV5.00模拟配置工具;

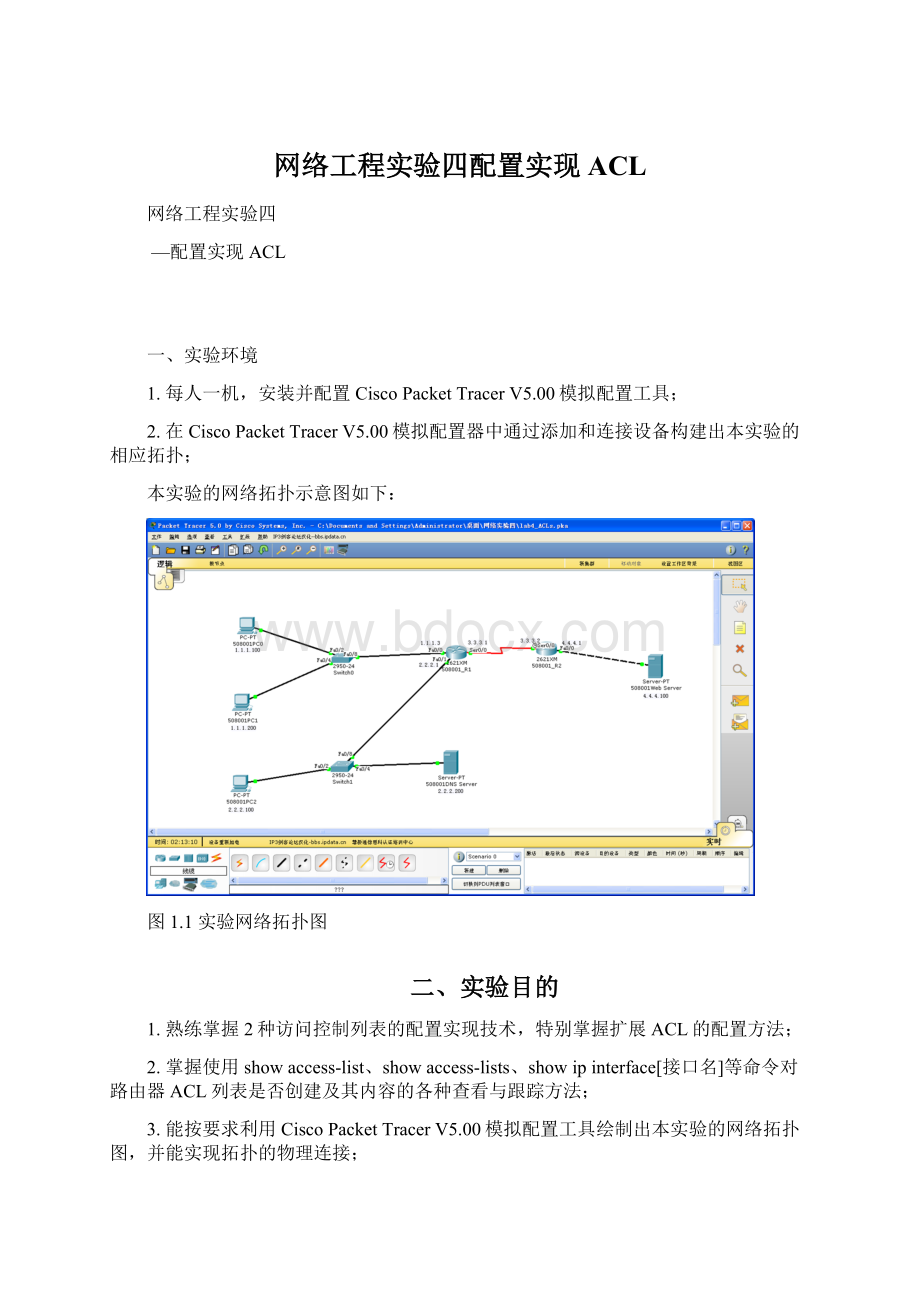

2.在CiscoPacketTracerV5.00模拟配置器中通过添加和连接设备构建出本实验的相应拓扑;

本实验的网络拓扑示意图如下:

图1.1实验网络拓扑图

二、实验目的

1.熟练掌握2种访问控制列表的配置实现技术,特别掌握扩展ACL的配置方法;

2.掌握使用showaccess-list、showaccess-lists、showipinterface[接口名]等命令对路由器ACL列表是否创建及其内容的各种查看与跟踪方法;

3.能按要求利用CiscoPacketTracerV5.00模拟配置工具绘制出本实验的网络拓扑图,并能实现拓扑的物理连接;

4.熟悉2种ACL的配置方法及其基本操作步骤,掌握在存根网络中利用ACL将路由器配置为包过滤的防火墙的方法。

三、实验内容

1.每人一机,安装并配置CiscoPacketTracerV5.00模拟配置工具;

2.用CiscoPacketTracerV5.00模拟配置工具绘制出本实验相应网络拓扑图;

3.逐个单机网络拓扑图中的每台设备,进入该设备的命令行交互操作,分别配置实现标准ACL及扩展ACL

4.利用showaccess-list,showaccess-lists,showipinterface[接口名]等相关查看及跟踪命令检查设备的ACL相关配置信息;

5.利用ping,traceroute,telnet,debug等相关命令,进行网络连通性检查和配置结果测试。

四、实验步骤

Step1:

选择添加3个PC-PT设备,2个2950-24Switch交换机设备,2个2621XM路由器设备,2个Server-PT服务器设备至逻辑工作空间;

Step2:

配置PC0的IP、子网掩码、默认网关、DNS4项基本参数;(PC0:

1.1.1.100255.255.255.0GW:

1.1.1.3DNS:

2.2.2.200)

图4.1PC0参数配置

Step3:

配置PC1的IP、子网掩码、默认网关、DNS4项基本参数;(PC1:

1.1.1.200255.255.255.0GW:

1.1.1.3DNS:

2.2.2.200)

图4.2PC1参数配置

Step4:

配置PC2的IP、子网掩码、默认网关、DNS4项基本参数;(PC2:

2.2.2.100255.255.255.0GW:

2.2.2.1DNS:

2.2.2.200)

图4.3PC2参数配置

Step5:

配置Server-PTServer0的IP、子网掩码、默认网关3项基本参数;(Server0:

2.2.2.200255.255.255.0GW:

2.2.2.1)

图4.4server0参数配置

Step6:

配置Server-PTServer1的IP、子网掩码、默认网关3项基本参数;(Server0:

4.4.4.100255.255.255.0GW:

4.4.4.1)

图4.5server1参数配置

Step7:

将Server0的显示名称改为DNSServer;将Server1的显示名称改为WebServer;

Step8:

将2621XMRouter0路由器的主机名命名为R1;将2621XMRouter1路由器的主机名命名为R2;

图4.6Router0命名为R1

图4.7Router1命名为R2

Step9:

用正确的连接线缆将PC0、PC1分别连接到2950-24Switch0交换机的Fastethernet0/2、Fastethernet0/4端口;

Step10:

用正确的连接线缆将2950-24Switch0交换机的Fastethernet0/8端口连接到R1的Fastethernet0/0端口;

Step11:

用正确的连接线缆将PC2、DNSServer分别连接到2950-24Switch1交换机的Fastethernet0/2、Fastethernet0/4端口;

Step12:

用正确的连接线缆将2950-24Switch1交换机的Fastethernet0/8端口连接到R1的Fastethernet0/1端口;

Step13:

用正确的连接线缆将R1的Serial0/0端口连接到R2的Serial0/0端口;

(提示:

注意DCE/DTE端的划分:

本题设定R2为其两边的路由器提供时钟速率,即:

时钟频率在R2上配)

Step14:

用正确的连接线缆将R2的Fastethernet0/0端口连接到WebServer的Fastethernet端口;

Step15:

配置R1的Fastethernet0/0端口;(IP地址、子网掩码、激活端口)

(提示:

IP地址:

1.1.1.3、子网掩码:

255.255.255.0、激活端口:

noshutdown)

图4.8R1的fa0/0端口配置

Step16:

配置R1的Fastethernet0/1端口;(IP地址、子网掩码、激活端口)

(提示:

IP地址:

2.2.2.1、子网掩码:

255.255.255.0、激活端口:

noshutdown)

图4.9R1的fa0/1端口配置

Step17:

配置R1的Serial0/0端口;(IP地址、子网掩码、封装WAN协议帧格式、激活端口)IP地址:

3.3.3.1、子网掩码:

255.255.255.252、封装WAN协议帧格式:

encapPPP、激活端口:

noshut)

图4.10R1的serial0/0端口配置

Step18:

配置R2的Serial0/0端口;(时钟频率、IP地址、子网掩码、封装WAN协议帧格式、激活端口)时钟频率:

clockrate64000、IP地址:

3.3.3.2、子网掩码:

255.255.255.252、封装WAN协议帧格式:

encapPPP、激活端口:

noshut)

图4.11R2的serial0/0端口配置

Step19:

配置R2的Fastethernet0/0端口;(IP地址、子网掩码、激活端口)

(提示:

IP地址:

4.4.4.1、子网掩码:

255.255.255.0、激活端口:

noshutdown)

图4.12R2的fa0/0端口配置

Step20:

测试当前各PC设备至各节点的连通性并记录下来。

(提示:

在PC0上pingR1、R2路由器设备的各端口;在PC0上pingPC2、DNSServer、WebServer在PC2上pingR1、R2路由器设备的各端口;在PC2上pingPC1、DNSServer、WebServer)

图4.13在PC0上pingR1fa0/0

图4.14在PC0上pingR1fa0/1

图4.15在PC0上pingR1serial0/1

图4.16在PC0上pingR2serial0/0

图4.17在PC0上pingR2fa0/0

图4.18在PC0上pingPC2

图4.19在PC0上pingDNSServer

图4.19在PC0上pingWebServer

图4.20在PC2上pingR1fa0/0

图4.21在PC2上pingR1serial0/0

图4.22在PC2上pingR2serial0/0

图4.23在PC2上pingR2R2fa0/0

图4.24在PC2上pingPC1

图4.25在PC2上pingDNSServer

图4.26在PC2上pingWebServer

Step21:

配置R1的RIPv2路由表项;

图4.27配置R1的RIPv2路由表项

查看R1的路由表:

showiproute

图4.28查看R1的路由表

Step22:

配置R2的RIPv2路由表项;

图4.29配置R2的路由表

查看R2的路由表:

图4.30查看R2的路由表

Step23:

再次测试当前各PC设备至各节点的连通性并记录下来。

(提示:

在PC0上pingR1、R2路由器设备的各端口;在PC0上pingPC2、DNSServer、WebServer在PC2上pingR1、R2路由器设备的各端口;在PC2上pingPC1、DNSServer、WebServer)

图4.31在PC0上pingR1fa0/0

图4.32在PC0上pingR1fa0/1

图4.33在PC0上pingR1serial0/0

图4.34在PC0上pingR2serial0/0

图4.35在PC0上pingR2fa0/0

图4.36在PC0上pingPC2

图4.37在PC0上pingDNSServer

图4.38在PC0上pingWebServer

图4.39PC2上pingR1fa0/0

图4.40PC2上pingR1fa0/1

图4.41PC2上pingR1serial0/0

图4.42PC2上pingR2serial0/0

图4.43PC2上pingR2fa0/0

图4.44PC2上pingPC1

图4.45PC2上pingDNSServer

图4.46PC2上pingWebServer

Step24:

配置R1的ACL,使PC0可以访问2.2.2.0网段上的全部节点(即PC2和DNSServer均可被PC0访问)。

图4.47配置R1的ACL

Step25:

将上一步骤中配置的ACL绑定到R1的Fastethernet0/0端口,使之生效。

(提示:

进入接口子模式用ipaccess-group命令,注意方向性)

Step26:

保存R1的配置,用showaccess-list命令、showaccess-lists命令、showipintfa0/0命令测试ACL是否创建生效,并记录下来。

图4.49用命令测试ACL是否创建生效

Step27:

测试当前PC0、PC1是否可访问PC2和DNSServer,并记录下来。

(提示:

在PC0上pingPC2、DNSServer,在PC1上pingPC2、DNSServer)

图4.50在PC0上pingPC2

图4.51在PC0上pingDNSServer

图4.52在PC1上pingPC2

图4.53在PC1上pingDNSServer

Step28:

将R1端口fa0/0上绑定的ACL清除使之不再生效。

(提示:

用noipaccess-group命令)

图4.54清除ACL命令

Step29:

开启DNSServer服务器的DNS服务,添加域名解析记录使域名指向2.2.2.200。

Step30:

在DNSServer服务器上添加第二条域名解析记录使域名指向2.2.2.100(PC2)。

图4.55在DNS服务器上添加域名解析记录

Step31:

配置R1的ACL,使PC0所在的1.1.1.0网段上的节点(即PC0和PC1)只能访问DNSServer服务器而不能访问。

(提示:

即PC0和PC1都可ping通,但都不可ping通,且DNS域名解析服务都可用)

Step32:

将上一步骤中配置的ACL绑定到R1的Fastethernet0/1端口,并使之生效。

(提示:

进入接口子模式用ipaccess-group命令,注意方向性)

图4.56将上一步骤中配置的ACL绑定到R1的Fastethernet0/1端口

Step33:

再次保存R1的配置,用showaccess-list命令、showaccess-lists命令、showipintfa0/1命令测试ACL是否创建生效,并记录下来。

图4.57查看ACL设置是否生效

Step34:

测试当前PC0和PC1是否还可同时访问PC2和DNSServer,记录结果。

(提示:

在PC0上分别ping、,在PC1上分别ping、)

同时测试当前在PC2和DNSServer上是否可同时访问R2后面的WebServer服务器,并记录结果。

(提示:

在PC2上、DNSServer上分别ping4.4.4.100即R2后面的WebServer服务器地址)

在PC0上ping

图4.58在PC0上ping

在PC0上ping

图4.59在PC0上ping

在PC2上ping4.4.4.100

图4.60在PC2上ping4.4.4.100

在DNSServer上ping4.4.4.100

图4.61在DNSServer上ping4.4.4.100

Step35:

配置R1的ACL,使2.2.2.0网段上的节点(即PC2和DNSServer)不能访问Internet(即R2后面的WebServer服务器)。

(提示:

用access-list命令,注意标准ACL与扩展ACL的区别,尤其是通配符掩码WildcardMask的表示法)

Step36:

将上一步骤中配置的ACL绑定到R1的Serial0/0端口,使之也生效。

(提示:

进入接口子模式用ipaccess-group命令,注意方向性)

图4.62将上一步骤中配置的ACL绑定到R1的Serial0/0端口

Step37:

再次保存R1的配置,用showaccess-list命令、showaccess-lists命令、showipints0/0命令测试ACL是否创建生效,并记录下来。

图4.63测试ACL命令是否生效

Step38:

测试在PC2和DNSServer上是否可访问WebServer,记录结果。

(提示:

在PC2上分别pingR2、WebServer,在DNSServer上pingR2、WebServer)

在PC2上pingR2

图4.64在PC2上pingR2

在PC2上pingWebServer

图4.65在PC2上pingWebServer

在DNSServer上pingR2

图4.66在DNSServer上pingR2

在DNSServer上pingWebServer

图4.67在DNSServer上pingWebServer

Step39:

你能否将步骤34中配置的R1的ACL清除,然后将它配置到R2上并使之生效?

配在R1上和R2上有什么不同?

哪个更好些?

答:

可以,使用R1(config)#ints0/0

R1(config-if)#noipaccess-group103out

就可以将配置的R1的ACL清除

在两者上都可以达到使2.2.2.0网段不能访问Webserver的目的,但是配置在R1上比配置在R2上跟好,R1将2.2.2.0发出的包直接拦截掉,避免了浪费3.3.3.0网段的资源

五、实验结论

通过本次实验,我知道了如何配置访问控制列表,在实验过程中按照老师给出的步骤做,会出现一些问题,比如dns域名找不到,进过重新配置acl后可以正常访问,对acl的两种协议了解了许多,但是命令还是不够熟练。

六、课后思考题

1.两种ACL各自的适用场合?

它们之间的主要区别是什么?

答:

标准ACL适用的场合比较广泛,经常在要求控制级别较低的情况下使用,如果要更加复杂的控制数据包的传输,就要使用扩展访问控制列表。

两者的区别为:

标准ACL

扩展ACL

只过滤源地址

过滤源或者目的地址

允许或者禁止

整个TCP/IP协议

允许或者禁止一个具体的

协议和端口号

编号范围:

(IP)

1-99,1300-1999

编号范围:

(IP)

100-199,2000-2699

靠近流量目的地

靠近流量源头处

2.标准ACL和扩展ACL应放在靠近源节点的一端,还是靠近目的节点的一端?

答:

标准ACL应该放在靠近目的节点的一端,而扩展ACL应该放在靠近源头节点的一端。

3.如何判定ACL与端口绑定时的方向性?

答:

如果是流量从该端口流入到该路由器,则为in,如果是流量从该端口流出该路由器到别的地方去,则为out。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络工程 实验 配置 实现 ACL

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx