网络安全系统建设与网络社会治理.docx

网络安全系统建设与网络社会治理.docx

- 文档编号:4584890

- 上传时间:2022-12-07

- 格式:DOCX

- 页数:17

- 大小:20.02KB

网络安全系统建设与网络社会治理.docx

《网络安全系统建设与网络社会治理.docx》由会员分享,可在线阅读,更多相关《网络安全系统建设与网络社会治理.docx(17页珍藏版)》请在冰豆网上搜索。

网络安全系统建设与网络社会治理

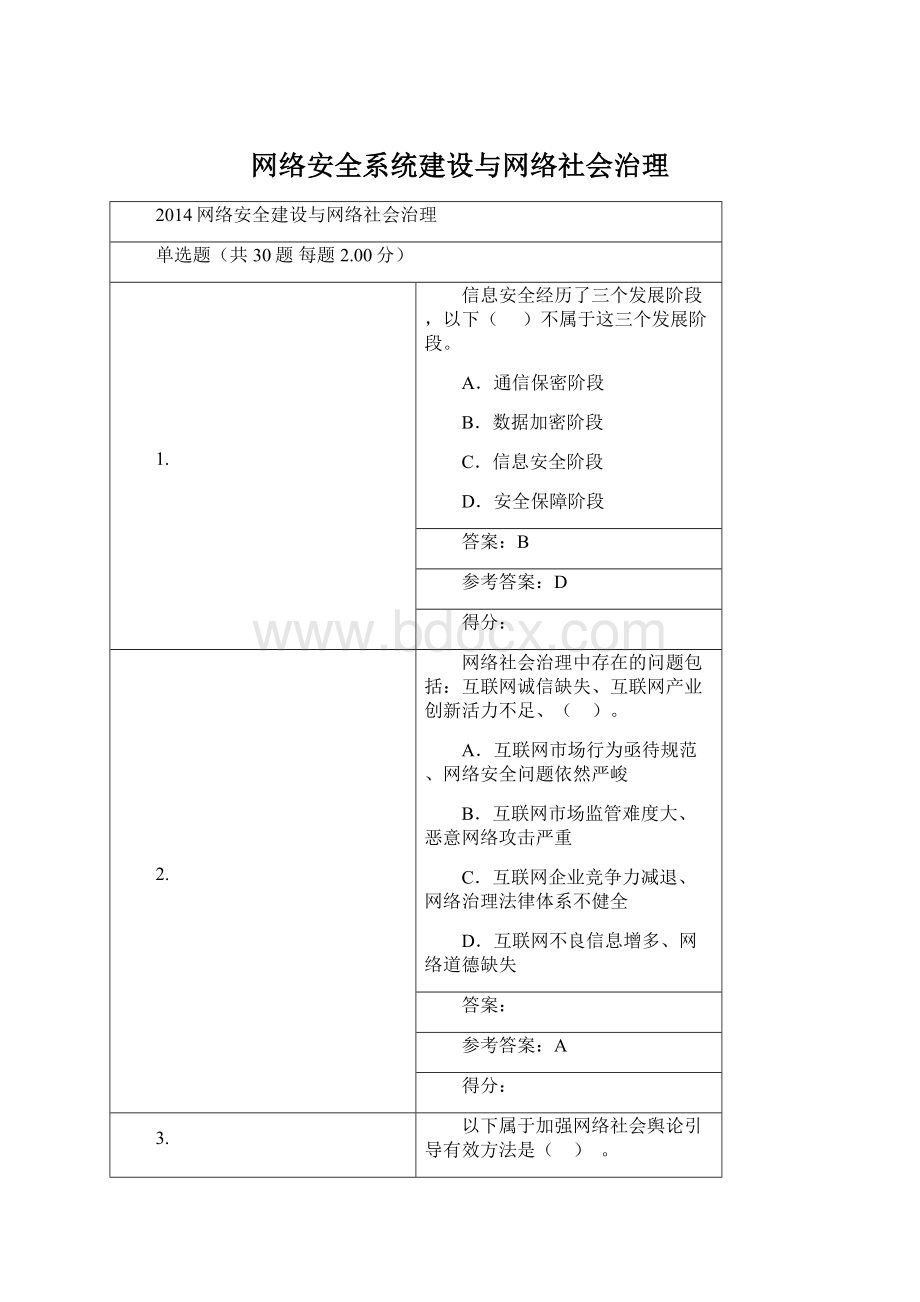

2014网络安全建设与网络社会治理

单选题(共30题每题2.00分)

1.

信息安全经历了三个发展阶段,以下( )不属于这三个发展阶段。

A.通信保密阶段

B.数据加密阶段

C.信息安全阶段

D.安全保障阶段

答案:

B

参考答案:

D

得分:

2.

网络社会治理中存在的问题包括:

互联网诚信缺失、互联网产业创新活力不足、( )。

A.互联网市场行为亟待规范、网络安全问题依然严峻

B.互联网市场监管难度大、恶意网络攻击严重

C.互联网企业竞争力减退、网络治理法律体系不健全

D.互联网不良信息增多、网络道德缺失

答案:

参考答案:

A

得分:

3.

以下属于加强网络社会舆论引导有效方法是( ) 。

A. 重视国际合作

B. 轻博客取代微博

C. 完善互联网法律制度建设

D. 建立行业移动终端

答案:

C

参考答案:

C

得分:

2.00

4.

最早出台世界上第一部规范互联网传播法律的国家是( )。

A. 英国

B. 美国

C. 中国

D. 德国

答案:

D

参考答案:

D

得分:

2.00

5.

2012年3月份,美国总统奥巴马宣布启动( ),旨在提高从庞大而复杂的科学数据中提取知识的能力。

A.大数据研究与开发计划

B.大数据获取与提取计划

C.大数据安全保护计划

D.DT计划

答案:

A

参考答案:

A

得分:

2.00

6.

我国网络舆论的特点是:

互动参与性、监督性、( )。

A.参与主体的广泛化与复杂化、时效性、信任冲击性、独立性

B.参与主体的广泛化、实效性、信任危机性、自由性

C.参与主体的主动性与民主性、时效性、网络道德冲击性、独立性

D.参与主体的复杂化、实效性、信任冲击性、自由性

答案:

A

参考答案:

A

得分:

2.00

7.

( )是我国网络社会治理的方针。

A.分工负责、齐抓共管

B.积极防御、综合防范

C.一手抓管理、一手抓发展

D.保障公民权益、维护社会稳定

答案:

参考答案:

B

得分:

8.

现当今,全球的四大媒体是报纸、广播、电视和( )。

A.手机 B.杂志 C.电子邮件 D.网络

答案:

D

参考答案:

D

得分:

2.00

9.

2008年5月1日,我国正式实施( ),政府网站的开通,被认为是推动政府改革的重要措施。

A. 《深化政府改革纪要》

B. 《政府信息公开条例》

C. 《政府的职能改革》

D. 《加强政府信息公开》

答案:

B

参考答案:

B

得分:

2.00

10.

下列活动不属于信息安全犯罪的是( ) 。

A.传播病毒

B.网络窃密

C.网络聊天

D.信息诈骗

答案:

C

参考答案:

C

得分:

2.00

11.

下列关于互惠原则说法不正确的是( )。

A.互惠原则是网络道德的主要原则之一

B.网络信息交流和网络服务具有双向性

C.网络主体只承担义务

D.互惠原则本质上体现的是赋予网络主体平等与公正

答案:

C

参考答案:

C

得分:

2.00

12.

21世纪的三大威胁是( )。

A.网络犯罪、核武器、化学武器

B.核武器、信息战争、生化武器

C.网络入侵、核武器、生化武器

D.信息战争、核战争、化学武器

答案:

D

参考答案:

C

得分:

13.

发达国家中第一个对互联网不良言论进行专门立法监管的国家是( )。

A.英国 B.法国 C.德国 D.美国

答案:

C

参考答案:

C

得分:

2.00

14.

信息安全的基本特征包括:

真实性、保密性、可控性、完整性和( )。

A.不可复制性、可审查性

B.不被修改、有用性

C.可支配性、不可否认性

D.可审查性、可用性

答案:

参考答案:

D

得分:

15.

我国发现的首例计算机违法犯罪案件发生于( )年。

A.1966 B.2007 C.1986 D.1962

答案:

C

参考答案:

C

得分:

2.00

16.

网络社会治理中存在的问题包括:

互联网诚信缺失、互联网产业创新活力不足、( )。

A.互联网市场行为亟待规范、网络安全问题依然严峻

B.互联网市场监管难度大、恶意网络攻击严重

C.互联网企业竞争力减退、网络治理法律体系不健全

D.互联网不良信息增多、网络道德缺失

答案:

参考答案:

A

得分:

17.

我国互联网发展的历史只有( )年的时间。

A. 10

B. 15

C. 20

D. 25

答案:

D

参考答案:

C

得分:

18.

2012年12月28日全国人大常委会通过了( ),标志着网络信息保护立法工作翻开了新篇章。

A.《关于加强网络信息保护的决定》

B.《网络游戏管理暂行办法》

C.《非金融机构支付服务管理办法》

D.《互联网信息管理办法》

答案:

A

参考答案:

A

得分:

2.00

19.

四大门户网站分别是新浪、腾讯、搜狐( )。

A. 人民网

B. 新华社

C. 天涯

D. 网易

答案:

D

参考答案:

D

得分:

2.00

20.

“( )”病毒案的破获,是我国破获的首例制作计算机病毒的大案 。

A.灰鸽子

B.熊猫烧香

C.猴子

D.疯狂的兔子

答案:

B

参考答案:

B

得分:

2.00

21.

网络违法犯罪的表现形式常见的有非法侵入及破坏计算机信息系统、网络赌博、网络盗窃和( )。

A.网络诈骗、犯罪动机

B.网络诈骗、网络色情

C.网络色情、高智能化

D.犯罪动机、高智能化

答案:

C

参考答案:

B

得分:

22.

互联网信息安全问题的解决,需要技术的不断发展,( )也是一道保障线。

A. 法律

B. 政府监管

C. 人民自觉

D. 加大投入

答案:

A

参考答案:

A

得分:

2.00

23.

网络社会的主体既要遵守现实社会道德又要遵守( )。

A. 社会规则

B. 法律

C. 网络道德

D. 道德规范

答案:

C

参考答案:

C

得分:

2.00

24.

下列属于国家顶级域名的是( )。

A. .bc

B. .ct

C. .cn

D. .dh

答案:

C

参考答案:

C

得分:

2.00

25.

网络舆论发展受多方面因素影响,主要包括政府有关部门的参与、传统媒体的加入、( )、专家的分析 。

A.国际媒体冲击

B.传统道德的冲击

C.网络舆论领袖的影响

D.科技的进步

答案:

参考答案:

C

得分:

26.

( )现已是一个国家的重大基础设施。

A.信息技术

B.科技化

C.信息网络

D.网络经济

答案:

C

参考答案:

C

得分:

2.00

27.

在互联网环境中,网络舆论的形成变得较为复杂,但大致遵循( )模式。

A.新闻信息——舆论形成

B.民间舆论——新闻报道

C.产生话题——话题持续存活——形成网络舆论——网络舆论发展——网络舆论平息

D.产生话题——形成网络舆论——网络舆论平息

答案:

C

参考答案:

C

得分:

2.00

28.

相关网络主体能够对流通在网络社会系统中的信息传播以及具体内容能够实现有效控制的特性是网络安全技术层面的( )特性。

A.可控性

B.保密性

C.可用性

D.完整性

答案:

A

参考答案:

A

得分:

2.00

29.

自主性、自律性、( )和多元性都是网络道德的特点。

A.统一性 B.同一性 C.开放性 D.复杂性

答案:

C

参考答案:

C

得分:

2.00

30.

( )作为互联网的诞生地,其互联网发展速度非常之快,信息化程度也是世界之最。

A.美国 B.日本 C.中国 D.德国

答案:

参考答案:

A

得分:

多选题(共10题每题2.00分)

31.

网络道德的原则包括:

( )。

A.全民原则

B.公正平等原则

C.兼容原则

D.无害原则

E.自由原则

F.诚信原则

G.互惠原则

答案:

ABCDEF

参考答案:

ABCDEF

得分:

2.00

32.

根据互联网不良信息的性质,互联网不良信息可分为( ) 。

A. 违反行政管理的信息

B. 违反法律的信息

C. 违反社会道德的信息

D. 破坏信息安全的信息

答案:

ABCD

参考答案:

BCD

得分:

33.

互联网不良信息的独有特点( )。

A. 社会危害性

B. 全球性

C. 传播更加快捷

D. 全面性

答案:

ABC

参考答案:

AC

得分:

34.

按商业活动的运行方式来划分,电子商务可以分为( )。

A.间接电子商务

B.完全电子商务

C.非完全电子商务

D.直接电子商务

答案:

BC

参考答案:

BC

得分:

2.00

35.

产生网络违法犯罪的因素复杂多样,概况起来都包括:

(ABCDEFG )

A.互联网立法的滞后性、不健全性

B.技术给网络违法犯罪的防治带来挑战

C.网络违法犯罪的侦破困难

D.网络自身所具有的开放性

E.为获取巨大的经济利益

F.法律意识、安全意识、责任意识淡薄

G.道德观念缺乏

答案:

ABCDEF

参考答案:

ABCDEF

得分:

2.00

36.

按商业活动的运行方式来划分,电子商务可以分为( )。

A.间接电子商务

B.完全电子商务

C.非完全电子商务

D.直接电子商务

答案:

BC

参考答案:

BC

得分:

2.00

37.

威胁网络信息安全的软件因素有( )。

A.外部不可抗力

B.缺乏自主创新的信息核心技术

C.网络信息安全意识淡薄

D.网络信息管理存在问题

答案:

BD

参考答案:

BCD

得分:

38.

加强对互联网不良信息的行政监管要( )。

A. 将专项治理行动制度化和常态化

B. 设立专门的行政监管部门

C. 提高互联网监管执法人员的业务水平

D. 加强对互联网信息源的监控

答案:

ABCD

参考答案:

ABCD

得分:

2.00

39.

威胁网络信息安全的软件因素有( )。

A.外部不可抗力

B.缺乏自主创新的信息核心技术

C.网络信息安全意识淡薄

D.网络信息管理存在问题

答案:

BD

参考答案:

BCD

得分:

40.

网络环境下的舆论信息主要来自( )。

A.新闻评论

B.BBS

C.博客

D.聚合新闻

答案:

ABC

参考答案:

ABCD

得分:

判断题(共10题每题2.00分)

41.

2.减少温室气体排放在很大程度上等价于增加新能源、清洁能可再生能源在能源结构中的使用比列,提高能源效率

答案:

A

参考答案:

A

得分:

2.00

42.

网络社会在本质上与现实社会是不相同的。

( )

答案:

B

参考答案:

B

得分:

2.00

43.

国际标准化组织将“计算机安全”定义为:

“为数据处理系统建立和采取的技术和管理的安全保护,保护计算机硬件、软件数据不因偶然和恶意的原因而遭到破坏、更改和泄漏。

”( )

答案:

A

参考答案:

A

得分:

2.00

44.

网络舆论的起点是出现在网络公共话语空间的某个话题也是网络舆论形式的必要条件。

( )

答案:

A

参考答案:

A

得分:

2.00

45.

4.碳排放问题成为中美关系的最大问题

答案:

B

参考答案:

A

得分:

46.

传播网络病毒,恶意进行网络攻击不属于网络不诚信问题的表现。

( )

答案:

B

参考答案:

B

得分:

2.00

47.

互联网是虚拟的,自然灾害不会对它造成影响。

( )

答案:

B

参考答案:

B

得分:

2.00

48.

6.我省是全国人均碳排放量最低的省份之一,全国碳盈余最多的省份

答案:

B

参考答案:

A

得分:

49.

最早的互联网是由美国国防部高级研究计划局(ARPA)建立的,从网络原初意义上讲,互联网可以说是美苏冷战的产物。

( )

答案:

A

参考答案:

A

得分:

2.00

50.

互联网给人们提供了前所未有的自由度,但绝对自由的互联网本身是不存在的。

( )

答案:

A

参考答案:

A

得分:

2.00

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络安全 系统 建设 网络 社会 治理

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx