Exchange 端口.docx

Exchange 端口.docx

- 文档编号:3932465

- 上传时间:2022-11-26

- 格式:DOCX

- 页数:21

- 大小:25.94KB

Exchange 端口.docx

《Exchange 端口.docx》由会员分享,可在线阅读,更多相关《Exchange 端口.docx(21页珍藏版)》请在冰豆网上搜索。

Exchange端口

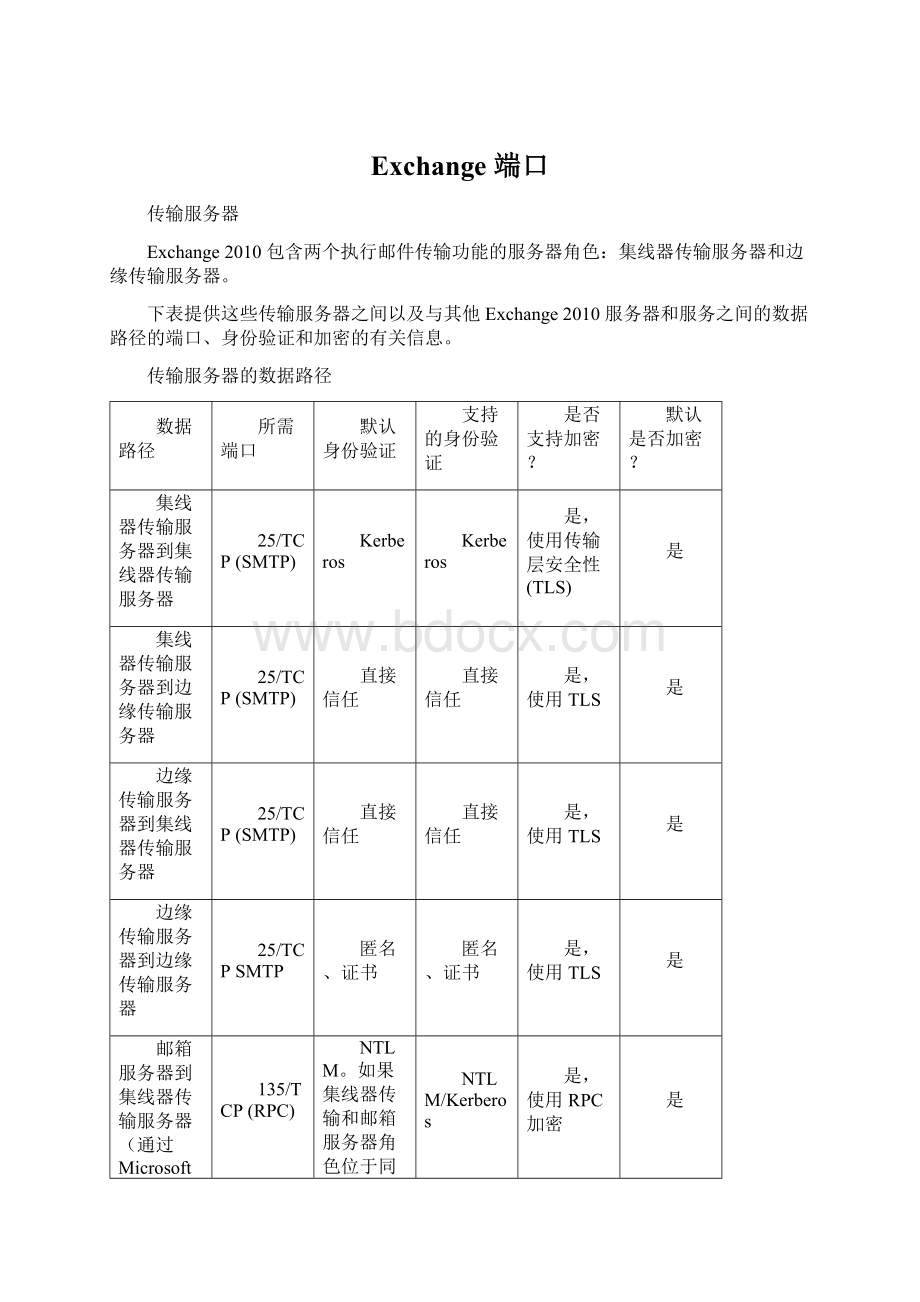

传输服务器

Exchange2010包含两个执行邮件传输功能的服务器角色:

集线器传输服务器和边缘传输服务器。

下表提供这些传输服务器之间以及与其他Exchange2010服务器和服务之间的数据路径的端口、身份验证和加密的有关信息。

传输服务器的数据路径

数据路径

所需端口

默认身份验证

支持的身份验证

是否支持加密?

默认是否加密?

集线器传输服务器到集线器传输服务器

25/TCP(SMTP)

Kerberos

Kerberos

是,使用传输层安全性(TLS)

是

集线器传输服务器到边缘传输服务器

25/TCP(SMTP)

直接信任

直接信任

是,使用TLS

是

边缘传输服务器到集线器传输服务器

25/TCP(SMTP)

直接信任

直接信任

是,使用TLS

是

边缘传输服务器到边缘传输服务器

25/TCPSMTP

匿名、证书

匿名、证书

是,使用TLS

是

邮箱服务器到集线器传输服务器(通过MicrosoftExchange邮件提交服务)

135/TCP(RPC)

NTLM。

如果集线器传输和邮箱服务器角色位于同一服务器上,则使用Kerberos。

NTLM/Kerberos

是,使用RPC加密

是

集线器传输服务器到邮箱服务器(通过MAPI)

135/TCP(RPC)

NTLM。

如果集线器传输和邮箱服务器角色位于同一服务器上,则使用Kerberos。

NTLM/Kerberos

是,使用RPC加密

是

统一消息服务器到集线器传输服务器

25/TCP(SMTP)

Kerberos

Kerberos

是,使用TLS

是

MicrosoftExchangeEdgeSync服务(从集线器传输服务器到边缘传输服务器)

50636/TCP(SSL)

基本

基本

是,使用SSL上的LDAP(LDAPS)

是

ActiveDirectory从集线器传输服务器访问

389/TCP/UDP(LDAP)、3268/TCP(LDAPGC)、88/TCP/UDP(Kerberos)、53/TCP/UDP(DNS)、135/TCP(RPCnetlogon)hzwlocked

Kerberos

Kerberos

是,使用Kerberos加密

是

ActiveDirectory权限管理服务(ADRMS)(从集线器传输服务器访问)

443/TCP(HTTPS)

NTLM/Kerberos

NTLM/Kerberos

是,使用SSL

是*

从SMTP客户端到集线器传输服务器(例如,使用WindowsLiveMail的最终用户)

587(SMTP)

25/TCP(SMTP)

NTLM/Kerberos

NTLM/Kerberos

是,使用TLS

是

有关传输服务器的注释

∙集线器传输服务器之间的所有通信均使用具有自签名证书的TLS进行加密,这些证书通过Exchange2010安装程序安装。

注意:

在Exchange2010中,可以在集线器传输服务器上禁用TLS,以便与同一Exchange组织中的其他集线器传输服务器进行内部SMTP通信。

除非绝对需要,否则建议不要执行此操作。

有关详细信息,请参阅禁用ActiveDirectory站点间的TLS以支持WAN优化。

∙边缘传输服务器与集线器传输服务器之间的所有通信均进行身份验证并加密。

MutualTLS是基础的身份验证和加密机制。

Exchange2010使用“直接信任”(而不是使用X.509验证)来验证证书。

直接信任意味着ActiveDirectory或ActiveDirectory轻型目录服务(ADLDS)中存在证书即证明证书有效。

ActiveDirectory被视为是受信任的存储机制。

使用直接信任时,证书是自签名还是由证书颁发机构(CA)签名并不重要。

为边缘传输服务器订阅Exchange组织时,边缘订阅将在ActiveDirectory中发布边缘传输服务器证书,以便集线器传输服务器进行验证。

MicrosoftExchangeEdgeSync服务使用集线器传输服务器证书集更新ADLDS,以便边缘传输服务器进行验证。

∙EdgeSync通过TCP50636使用从集线器传输服务器到订阅的边缘传输服务器的安全LDAP连接。

ADLDS还会侦听TCP50389。

不使用SSL连接到该端口。

您可以使用LDAP实用程序连接到该端口并检查ADLDS数据。

∙默认情况下,两个不同组织中的边缘传输服务器之间的通信将进行加密。

Exchange2010Setup创建一个自签名证书,并且默认启用TLS。

这样,任何发送系统都可以对Exchange的入站SMTP会话进行加密。

默认情况下,Exchange2010还对所有远程连接尝试实现TLS。

∙当集线器传输服务器角色和邮箱服务器角色安装在同一台计算机上时,对集线器传输服务器与邮箱服务器之间的通信的身份验证方法将有所不同。

如果是本地邮件提交,则使用Kerberos身份验证。

如果是远程邮件提交,则使用NTLM身份验证。

∙Exchange2010还支持域安全。

域安全性是指Exchange2010和MicrosoftOutlook2010中的功能,它提供一种低成本的备选安全解决方案,可代替S/MIME或其他邮件级Internet安全解决方案。

域安全提供了一种通过Internet管理域之间的安全邮件路径的方式。

配置这些安全邮件路径后,通过安全路径从已通过身份验证的发件人成功传输的邮件将对Outlook和OutlookWebAccess用户显示为“域安全”。

有关详细信息,请参阅了解域安全性。

∙许多代理可以在集线器传输服务器和边缘传输服务器上运行。

通常,反垃圾邮件代理依赖于运行代理的计算机上的本地信息。

因此,几乎不需要与远程计算机进行通信。

收件人筛选是例外情况。

收件人筛选需要呼叫ADLDS或ActiveDirectory。

作为最佳实践,应在边缘传输服务器上运行收件人筛选。

在这种情况下,ADLDS目录与边缘传输服务器位于同一台计算机上,不需要进行任何远程通信。

在集线器传输服务器上安装并配置了收件人筛选后,收件人筛选将访问ActiveDirectory。

∙协议分析代理供Exchange2010中的发件人信誉功能使用。

此代理还与外部代理服务器建立各种连接,以确定入站邮件路径中的可疑连接。

∙所有其他反垃圾邮件功能只使用本地计算机上收集、存储和访问的数据。

通常,使用MicrosoftExchangeEdgeSync服务将数据(例如用于收件人筛选的安全列表聚合或收件人数据)推送到本地ADLDS目录。

∙集线器传输服务器上的信息权限管理(IRM)代理可以建立到组织中的ActiveDirectory权限管理服务(ADRMS)服务器的连接。

ADRMS是一个Web服务,通过使用SSL作为最佳做法进行安全保护。

是否使用HTTPS与ADRMS服务器进行通信、使用Kerberos还是NTLM进行身份验证,具体取决于ADRMS服务器的配置。

∙日记规则、传输规则和邮件分类存储在ActiveDirectory中,可以通过集线器传输服务器上的日记代理和传输规则代理进行访问。

邮箱服务器

对邮箱服务器使用NTLM还是Kerberos身份验证取决于Exchange业务逻辑层使用者运行时所处的用户或进程上下文。

在该上下文中,消费者是使用Exchange业务逻辑层的任何应用程序或进程。

因此,“邮箱服务器数据路径”表的“默认身份验证”列中的许多条目都以NTLM/Kerberos形式列出。

Exchange业务逻辑层用于访问Exchange存储并与其进行通信。

也可以从Exchange存储调用Exchange业务逻辑层,以便与外部应用程序和进程进行通信。

如果Exchange业务逻辑层使用者使用“本地系统”帐户运行,从使用者到Exchange存储的身份验证方法始终是Kerberos。

使用Kerberos的原因是,必须使用计算机帐户“本地系统”对使用者进行身份验证,并且必须存在已通过双向身份验证的信任。

如果Exchange业务逻辑层使用者不是使用“本地系统”帐户运行,则身份验证方法是NTLM。

例如,运行使用Exchange业务逻辑层的Exchange命令行管理程序cmdlet时,将使用NTLM。

RPC通信始终会进行加密。

下表提供与邮箱服务器之间的数据路径的端口、身份验证和加密的有关信息。

邮箱服务器的数据路径

数据路径

所需端口

默认身份验证

支持的身份验证

是否支持加密?

默认是否加密?

ActiveDirectory访问

389/TCP/UDP(LDAP)、3268/TCP(LDAPGC)、88/TCP/UDP(Kerberos)、53/TCP/UDP(DNS)、135/TCP(RPCnetlogon)hzwlocked

Kerberos

Kerberos

是,使用Kerberos加密

是

管理远程访问(远程注册表)

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

是,使用IPsec

否

管理远程访问(SMB/文件)

445/TCP(SMB)

NTLM/Kerberos

NTLM/Kerberos

是,使用IPsec

否

可用性Web服务(对邮箱的客户端访问)

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

是,使用RPC加密

是

群集

135/TCP(RPC)。

请参阅此表后面的有关邮箱服务器的注释。

NTLM/Kerberos

NTLM/Kerberos

是,使用IPsec

否

内容索引

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

是,使用RPC加密

是

日志传送

64327(可自定义)

NTLM/Kerberos

NTLM/Kerberos

是

否

正在设定种子

64327(可自定义)

NTLM/Kerberos

NTLM/Kerberos

是

否

卷影复制服务(VSS)备份

本地消息块(SMB)

NTLM/Kerberos

NTLM/Kerberos

否

否

邮箱助理

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

否

否

MAPI访问

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

是,使用RPC加密

是

MicrosoftExchangeActiveDirectory拓扑服务访问

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

是,使用RPC加密

是

MicrosoftExchange系统助理服务旧版访问(侦听请求)

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

否

否

MicrosoftExchange系统助理服务旧版访问(对ActiveDirectory)

389/TCP/UDP(LDAP)、3268/TCP(LDAPGC)、88/TCP/UDP(Kerberos)、53/TCP/UDP(DNS)、135/TCP(RPCnetlogon)hzwlocked

Kerberos

Kerberos

是,使用Kerberos加密

是

MicrosoftExchange系统助理服务旧版访问(作为MAPI客户端)

135/TCP(RPC)

NTLM/Kerberos

NTLM/Kerberos

是,使用RPC加密

是

访问ActiveDirectory的脱机通讯簿(OAB)

135/TCP(RPC)

Kerberos

Kerberos

是,使用RPC加密

是

收件人更新服务RPC访问

135/TCP(RPC)

Kerberos

Kerberos

是,使用RPC加密

是

对ActiveDirectory的收件人更新

389/TCP/UDP(LDAP)、3268/TCP(LDAPGC)、88/TCP/UDP(Kerberos)、53/TCP/UDP(DNS)、135/TCP(RPCnetlogon)hzwlocked

Kerberos

Kerberos

是,使用Kerberos加密

是

有关邮箱服务器的注释

∙上表中列出的“群集”数据路径使用动态RPCoverTCP在不同群集节点之间传送群集状态和活动。

群集服务(ClusSvc.exe)还使用UDP/3343以及随机分配的高位TCP端口在群集节点之间进行通信。

∙对于节点内通信,群集节点通过用户报协议(UDP)端口3343进行通信。

群集中的每个节点定期与群集中的每个其他节点交换顺序的单播UDP数据报。

此交换的目的是确定所有节点是否正常运行并监视网络链接的运行状况。

∙端口64327/TCP是用于日志传送的默认端口。

管理员可以为日志传送指定其他端口。

∙对于列出了“协商”的HTTP身份验证,请先尝试使用Kerberos,然后再尝试使用NTLM。

客户端访问服务器

除非特别说明,否则,客户端访问技术(例如OutlookWebApp、POP3或IMAP4)将通过从客户端应用程序到客户端访问服务器的身份验证和加密进行描述。

下表提供客户端访问服务器与其他服务器和客户端之间的数据路径的端口、身份验证和加密的有关信息。

客户端访问服务器的数据路径

数据路径

所需端口

默认身份验证

支持的身份验证

是否支持加密?

默认是否加密?

ActiveDirectory访问

389/TCP/UDP(LDAP)、3268/TCP(LDAPGC)、88/TCP/UDP(Kerberos)、53/TCP/UDP(DNS)、135/TCP(RPCnetlogon)hzwlocked

Kerberos

Kerberos

是,使用Kerberos加密

是

自动发现服务

80/TCP、443/TCP(SSL)

基本/集成Windows身份验证(协商)

基本、摘要式、NTLM、协商(Kerberos)

是,使用HTTPS

是

可用性服务

80/TCP、443/TCP(SSL)

NTLM/Kerberos

NTLM/Kerberos

是,使用HTTPS

是

Outlook访问OAB

80/TCP、443/TCP(SSL)

NTLM/Kerberos

NTLM/Kerberos

是,使用HTTPS

否

OutlookWeb应用程序

80/TCP、443/TCP(SSL)

基于表单的身份验证

基本、摘要式、基于表单的身份验证、NTLM(仅限v2)、Kerberos、证书

是,使用HTTPS

是,使用自签名证书

POP3

110/TCP(TLS)、995/TCP(SSL)

基本、Kerberos

基本、Kerberos

是,使用SSL、TLS

是

IMAP4

143/TCP(TLS)、993/TCP(SSL)

基本、Kerberos

基本、Kerberos

是,使用SSL、TLS

是

OutlookAnywhere(以前称为RPCoverHTTP)

80/TCP、443/TCP(SSL)

基本

基本或NTLM

是,使用HTTPS

是

ExchangeActiveSync应用程序

80/TCP、443/TCP(SSL)

基本

基本、证书

是,使用HTTPS

是

客户端访问服务器到统一消息服务器

5060/TCP、5061/TCP、5062/TCP、动态端口

按IP地址

按IP地址

是,使用基于TLS的会话初始协议(SIP)

是

客户端访问服务器到运行早期版本的ExchangeServer的邮箱服务器

80/TCP、443/TCP(SSL)

NTLM/Kerberos

协商(可回退到NTLM或可选的基本身份验证的Kerberos)、POP/IMAP纯文本

是,使用IPsec

否

客户端访问服务器到Exchange2010邮箱服务器

RPC。

请参阅有关客户端访问服务器的注释。

Kerberos

NTLM/Kerberos

是,使用RPC加密

是

客户端访问服务器到客户端访问服务器(ExchangeActiveSync)

80/TCP、443/TCP(SSL)

Kerberos

Kerberos、证书

是,使用HTTPS

是,使用自签名证书

客户端访问服务器到客户端访问服务器(OutlookWebAccess)

80/TCP,443/TCP(HTTPS)

Kerberos

Kerberos

是,使用SSL

是

客户端访问服务器到客户端访问服务器(ExchangeWeb服务)

443/TCP(HTTPS)

Kerberos

Kerberos

是,使用SSL

是

客户端访问服务器到客户端访问服务器(POP3)

995(SSL)

基本

基本

是,使用SSL

是

客户端访问服务器到客户端访问服务器(IMAP4)

993(SSL)

基本

基本

是,使用SSL

是

OfficeCommunicationsServer对客户端访问服务器(启用OfficeCommunicationsServer和OutlookWebApp集成)的访问权限

5075-5077/TCP(IN)、5061/TCP(OUT)

mTLS(必需)

mTLS(必需)

是,使用SSL

是

注意:

POP3或IMAP4客户端连接不支持集成Windows身份验证(NTLM)。

有关详细信息,请参阅废弃的功能和弱化的功能中的“客户端访问功能”部分。

有关客户端访问服务器的注释

∙在Exchange2010中,MAPI客户端(如MicrosoftOutlook)连接到客户端访问服务器。

∙客户端访问服务器使用多个端口与邮箱服务器进行通信。

不同的是,由RPC服务确定这些端口,并且不是固定的。

∙对于列出了“协商”的HTTP身份验证,请先尝试使用Kerberos,然后再尝试使用NTLM。

∙当Exchange2010客户端访问服务器与运行ExchangeServer2003的邮箱服务器进行通信时,最好使用Kerberos并禁用NTLM身份验证和基本身份验证。

此外,最好将OutlookWebApp配置为通过受信任的证书使用基于表单的身份验证。

为了使ExchangeActiveSync客户端通过Exchange2010客户端访问服务器与Exchange2003后端服务器进行通信,必须在Exchange2003后端服务器的Microsoft-Server-ActiveSync虚拟目录中启用Windows集成身份验证。

若要在Exchange2003服务器上使用Exchange系统管理器管理Exchange2003虚拟目录上的身份验证,请下载并安装Microsoft知识库文章937031当移动设备连接至Exchange2007服务器以访问Exchange2003后端服务器上的邮箱时,运行CAS角色的Exchange2007服务器将记录事件ID1036中引用的修补程序。

注意:

尽管此知识库文章特定于Exchange2007,但也适用于Exchange2010。

∙当客户端访问服务器代理POP3向其他客户端访问服务器发送请求时,会通过端口995/TCP进行通信,无论连接客户端是使用POP3并请求TLS(位于端口110/TCP),还是使用SSL在端口995/TCP进行连接。

同样,对于IMAP4连接,端口993/TCP用于代理请求,无论连接客户端是使用IMAP4并请求TLS(位于端口443/TCP),还是使用带SSL加密的IMAP4在端口995进行连接。

统一消息服务器

IP网关和IPPBX仅支持基于证书的身份验证,该身份验证使用MutualTLS对SIP通信进行加密,并对会话初始协议(SIP)/TCP连接使用基于IP的身份验证。

IP网关不支持NTLM或Kerberos身份验证。

因此,在使用基于IP的身份验证时,将使用连接的IP地址为未加密(TCP)连接提供身份验证机制。

在统一消息(UM)中使用基于IP的身份验证时,UM服务器将验证是否允许连接该IP地址。

在IP网关或IPPBX上配置该IP地址。

IP网关和IPPBX支持使用MutualTLS对SIP通信进行加密。

成功导入和导出所需的受信任证书后,IP网关或IPPBX会向UM服务器请求证书,然后再向IP网关或IPPBX请求证书。

通过在IP网关或IPPBX与UM服务器之间交换受信任证书,可以使IP网关或IPPBX与UM服务器能够使用MutualTLS通过加密连接进行通信。

下表提供了UM服务器与其他服务器之间的数据路径的端口、身份验证和加密的有关信息。

统一消息服务器的数据路径

数据路径

所需端口

默认身份验证

支持的身份验证

是否支持加密?

默认是否加密?

ActiveDirectory访问

389/TCP/UDP(LDAP)、3268/TCP(LDAPGC)、88/TCP/UDP(Kerberos)、53/TCP/UDP(DNS)、135/TCP(RPCnetlogon)hzwlocked

Kerberos

Kerberos

是,使用Kerberos加密

是

统一消息电话交互(IPPBX/VoIP网关)

5060/TCP、5065/TCP、5067/TCP(不安全)、5061/TCP、5066/TCP、5068/TCP(安全)、范围为16000-17000的动态端口/TCP(控制)、范围为1024-65535的动态UDP端口/UDP(RTP)

按IP地址

按IP地址、MTLS

是,使用SIP/TLS、SRTP

否

统一消息Web服务

80/TCP、443/TCP(SSL)

集成Windows身份验证(协商)

基

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- Exchange 端口

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《雷雨》中的蘩漪人物形象分析 1.docx

《雷雨》中的蘩漪人物形象分析 1.docx