防火墙实验指导书+完整版.docx

防火墙实验指导书+完整版.docx

- 文档编号:3852868

- 上传时间:2022-11-25

- 格式:DOCX

- 页数:84

- 大小:4.13MB

防火墙实验指导书+完整版.docx

《防火墙实验指导书+完整版.docx》由会员分享,可在线阅读,更多相关《防火墙实验指导书+完整版.docx(84页珍藏版)》请在冰豆网上搜索。

防火墙实验指导书+完整版

防火墙实验指导书

实验一防火墙的连接与登录配置

【实验名称】

防火墙的连接与登录配置

【计划学时】

2学时

【实验目的】

1、掌握防火墙的基本连线方法;

2、通过安装控制中心,实现防火墙的登录;

3、了解防火墙的基本设置、管理模式和操作规范;

4、理解规则的建立过程。

【基本原理】

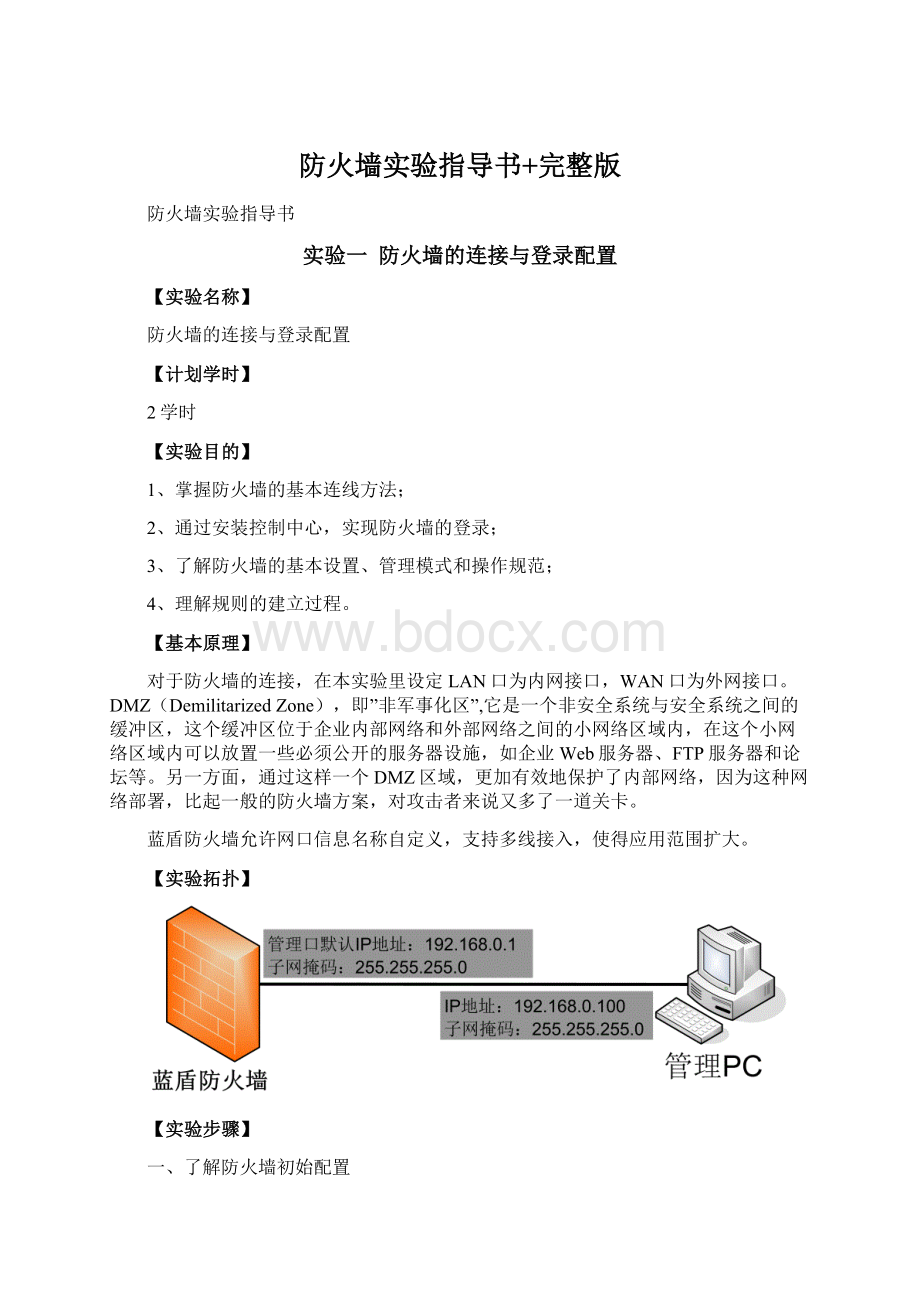

对于防火墙的连接,在本实验里设定LAN口为内网接口,WAN口为外网接口。

DMZ(DemilitarizedZone),即”非军事化区”,它是一个非安全系统与安全系统之间的缓冲区,这个缓冲区位于企业内部网络和外部网络之间的小网络区域内,在这个小网络区域内可以放置一些必须公开的服务器设施,如企业Web服务器、FTP服务器和论坛等。

另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络,因为这种网络部署,比起一般的防火墙方案,对攻击者来说又多了一道关卡。

蓝盾防火墙允许网口信息名称自定义,支持多线接入,使得应用范围扩大。

【实验拓扑】

【实验步骤】

一、了解防火墙初始配置

1、端口默认配置:

网口

IP地址

掩码

备注

Eth1—ADMIN

192.168.0.1

255.255.255.0

默认管理口

Eth2—LAN

192.168.1.1

255.255.255.0

默认内网口

Eth3—DMZ

172.16.0.1

255.255.255.248

默认DMZ口

Eth4—WAN

可上网的IP,本教材以10.0.0.1为外网IP

默认外网口

其中,Eth1(即ADMIN口,以后提到以ADMIN代替,其他网口以同样规则称呼)默认的打开了81端口(HTTP)和441端口(HTTPS)以供管理防火墙使用。

本实验我们利用网线连接ADMIN口与管理PC,并设置好管理PC的IP地址。

2、默认所有配置均为空,可在管理界面得到防火墙详细的运行信息。

二、利用浏览器登陆防火墙管理界面

1、根据拓扑图将PC机与防火墙的ADMIN网口连接起来,当需要连接内部子网或外线连接时也只需要将线路连接在对应网口上

2、客户端设置,以XP为例,打开网络连接,设置本地连接IP地址:

3、“开始”à“运行”,输入“CMD”,打开命令行窗口,使用ping命令测试防火墙和管理PC间是否能互通。

1、打开IE浏览器,输入管理地址http:

//192.168.0.1:

81或是

https:

//192.168.0.1:

441,进入欢迎界面:

如果是通过HTTPS访问,会出现安全证书提示。

点击“是”,会出现登录窗口

5、在防火墙的欢迎界面输入用户名和密码,默认用户名和密码为admin/888888,点击“登录”进入防火墙管理系统。

三、防火墙配置术语与约定操作

1、网络、主机、端口

IP地址定义格式类同:

192.168.0.1

IP地址范围指在一个IP网段连续的IP地址,也可以跨越不同的子网,定义格式类同:

192.168.0.1-192.168.0.168

子网定义为在同一网络的IP地址段,格式为任何一IP地址和掩码地址,有两种定义方式:

192.168.0.0/255.255.255.0

192.168.0.0/24

端口是服务的端口(范围:

1-65535),防火墙中已经预定义了常用的端口,也提供自定义端口,端口定义格式类同:

21

7070

端口范围定义格式为:

137:

139

1、描述

防火墙中,几乎所有的配置都可以加入备注,主要是为了管理员方便记忆和识别

2、视图操作

防火墙有一部分内容(如报表视图)小标题左侧有加减号,通过点击该符号可以起到展开收起的功能,可以使视图更为简洁明了:

3、创建、编辑、删除规则

防火墙中需要对规则进行操作,比如NAT、屏蔽IP、管理界面访问权限等;典型的规则配置过程如下(以 SNAT策略为例):

添加策略:

在“增加设置”中,设置相应参数,单击保存则在“设置列表”添加了一个规则:

编辑现有的规则:

在“设置列表”中勾选(只能单选)一个要编辑的规则

点击“编辑”则在“编辑规则”中出现要编辑的规则

删除现有规则:

在“设置列表”中勾选(支持多选)要删除的规则,点击“删除”

【实验总结】

本次实验主要是通过直接的线路连接,配置访问PC的IP地址,实现防火墙的登录。

介绍防火墙界面的基本操作和视图。

同时对本部分实验中的配置术语和约定操作加以说明,为后续实验做好准备。

实验二防火墙的典型安装与部署——网桥模式

【实验名称】

防火墙的典型安装与部署——透明模式(网桥模式)

【计划学时】

2学时

【实验目的】

1、理解防火墙透明模式的作用;

2、了解防火墙透明模式的工作原理;

3、掌握透明模式的安装部署方法并验证配置的有效性。

【基本原理】

在透明模式(桥接模式)下,防火墙相当于一个网桥,通过将两个网口桥接起来,也即将交换机和路由器直接连接起来,从而无需改动原有网络结构,将防火墙透明的加入网络。

对于连接内网的LAN2口,其IP地址要设成和内网在同一个网段。

透明模式适用于内网、外网和DMZ区域等同在一个网段的情况。

【实验拓扑】

【实验步骤】

一、将防火墙接入当前网络

1、将防火墙按照拓扑所示接入当前网络,由路由器引入的外线接WAN口,由交换机引出的内部网线接LAN口

2、检验加入后网络状况

从内部网络中的任一台PC无法再ping通路由器的对内网口IP:

10.0.0.254

3、通过管理PC登录防火墙系统,“系统”“系统信息”à“信息”,查看网络接口信息可以看到当前的线路连接,LAN3口(LAN)、LAN4口(WAN)上由于没有配置IP,无流量进出,故仍显示

二、配置桥接

1、进入桥接设定界面,“网络设置”à“网口配置”à“网口”,由于桥接要求网口不能是内网口,并且在该网口上没有配置外线连接,因此我们需要将LAN3口(LAN)、LAN4口(WAN)上的IP全部去掉

1.启用桥接

进入桥接设定界面,“网络设置”à“网口配置”à“桥接设定”,下面左边的框中就出现了可供选择的接口

定义一条桥接规则:

选择LAN、WAN,双击“>>>”移到右边的框中

参数定义:

名称:

为桥定义一个名称

启用生成树:

开启生成树协议

IP地址:

为桥定义一个IP地址,也可以为其定义IP地址

子网掩码:

IP地址的子网掩码

左框:

可用于添加到桥的网口,必须是未被使用的网口

右框:

已经添加到桥内的网口

启用:

勾选则点击”添加”时同时启用

添加一条桥接规则:

添加成功,在“现有规则”中会出现一条定义好的规则,同时系统检测到网口设定的更改要求重启网络,直接重启。

三、测试桥接

1、检查LAN内主机是否能ping通路由地址

从内网任一台主机发起ping到路由器,可以连通:

注意:

作为防火墙的初始规则,是默认阻挡所有流量的,而在本实验中,为了方便实验,所以设备预设是全部允许,在接下来的NAT部署模式中也是预设全部允许通过的,除此之外,其他的实验中,都是默认全部拒绝,再将相关需要的通道打开。

防火墙桥模式(透明模式)部署成功。

【实验总结】

本次试验主要介绍了如何配置防火墙在透明模式下工作,对内外网口的配置及如何添加桥接规则,最后通过从内网ping通路由来验证桥接正确部署。

透明模式的优点在于直接连接交换机和路由器,对原有网络结构无影响。

实验三防火墙的典型安装与部署—路由模式

【实验名称】

防火墙的典型安装与部署——路由模式

【计划学时】

2学时

【实验目的】

1)理解防火墙路由模式的作用;

2)理解防火墙路由模式的工作原理;

3)掌握安装部署的配置方法并验证路由模式下配置的有效性。

【基本原理】

在路由模式下,防火墙类似于一台路由器,跟据路由选择协议(RoutingProtocol)提供的功能,自动学习或手动指定地去寻找其路径,从而使得内网的主机可以和外网通信。

该模式适用于内网、外网和DMZ区域不在同一个网段的情况。

从拓扑图我们可以知道,在这种模式下防火墙充当了内网的网关,所以链接到内网的LAN要设置成内网网关的地址。

之后还要设置路由,配置相应策略。

总之,为了使内部网可以正常地访问到外网,需要设置防火墙收到远程数据包应该发送的下一跳地址,所以要设置相应的路由选项。

【实验拓扑】

【实验步骤】

一、将防火墙接入当前网络

1、将防火墙按照拓扑所示接入当前网络,由路由器引入的外线接WAN口,由核心交换机引出的内部网线接LAN口,由DMZ区域的交换机引出的网线接DMZ口

2、检验加入后网络状况

从内部网络中的任一台PC无法再ping通路由器的对内网口IP:

10.0.0.254

3、通过管理PC登录防火墙系统,“系统”à“系统信息”à“设备状态”,查看网络接口信息可以看到当前的线路连接,LAN4(也就是WAN)口上由于没有配置IP,无流量进出,故仍显示

4、查看接口情况

进入网口配置界面,“网络设置”à“网口配置”à“网口”:

二、修改LAN和DMZ配置

1、修改内网主机IP配置

内网中的主机IP设置为与防火墙设备LAN口同一网段的地址,并将网关指向LAN口地址:

修改DMZ区域服务器IP配置

2、测试LAN和DMZ区域是否与对应网口连通

在完成修改的PC上pingLAN口地址:

在完成修改的PC上pingDMZ口地址:

说明LAN和DMZ内部主机已与防火墙的网口连通了。

三、配置防火墙的WAN口

1、进行网口配置

“网络设置”à“WAN设置”à“WAN连接”:

参数定义:

左框:

默认为空白

名称:

自定义一个名称

这里可为连接定义一个名称

参数定义:

方式:

为连接定义方式

启动时自动连接:

勾选则在系统启动时会自动采用这个连接

自定义MTU:

设置MTU值

连接自动容错:

当连接错误时采取动作

首选容错检测IP:

设置首选容错检测IP

备用容错检测IP:

设置备用容错检测IP

外部流量负载均衡:

是否启用外部流量负载均衡

网关负载均衡:

是否启用网关负载均衡

权重:

设置权重值

连接方式和连接自动容错方式包括有

连接方式:

自动容错方式:

选择不同的连接方式,要点击“更新”,下面会出现相应的设定项(以静态IP连接为例):

参数定义:

网口:

选择当前可用的外部网口

默认网关:

指向上网网关

IP地址:

设置可上网的IP地址

子网掩码:

设置指望掩码

首选DNS服务器:

设置首选DNS服务器

备用DNS服务器:

设置备用DNS服务器

在“全局配置”中我们选择了“静态IP连接配置”,接着进行静态IP连接的设定。

设置完成后,点击“保存并连接”

2、配置路由服务

“网络设置”à“路由服务”à“静态路由”,添加一条静态路由,使内部网络到外部网络的数据包都指向防火墙的下一跳地址。

3、配置高级策略

“防火墙”à“高级设置”à“高级策略”,添加一条策略,使外网网络能够访问内网网络

4、确认WAN连接设置成功

“系统”à“系统信息”à“设备状态”,可以查看到连接信息,设置正确,则可以看到网络已经连接

由于防火墙设备能够根据网口信息,自动建立路由表,因此此时内部子网也应该可以连接到防火墙上层的路由器。

四、检查当前网络

检查内网是否ping通外网

从内网任一台主机发起ping到路由器,可以连通:

则防火墙的路由模式部署成功。

【实验总结】

本次试验主要介绍了如何配置防火墙在路由模式下工作,如何进行路由地址转换及路由选项设置,以便内部网络能够正常地访问到外网。

路由模式适用于内网、外网和DMZ区域不在同一个网段的情况。

通过这次实验,应学会根据不同的应用需求选择适当的防火墙部署方式,并进行正确的部署设置。

实验四防火墙的典型安装与部署—NAT模式

【实验名称】

防火墙的典型安装与部署—NAT模式

【计划学时】

4学时

【实验目的】

1、了解NAT模式的部署,熟悉NAT模式下内外网互访;

2、熟练掌握配置访问策略的方法,包括服务对象、访问目的、访问源、动作的设置;

3、了解防火墙NAT模式工作原理和熟练掌握配置策略映射的方法;

SNAT----源地址转换

内部地址要访问公网上的服务时(如web访问),内部地址会主动发起连接,由路由器或者防火墙上的网关对内部地址做个地址转换,将内部地址的私有IP转换为公网的公有IP,网关的这个地址转换称为SNAT,主要用于内部共享IP访问外部。

DNAT----目标地址转换

当内部需要提供对外服务时(如对外发布web网站),外部地址发起主动连接,由路由器或者防火墙上的网关接收这个连接,然后将连接转换到内部,此过程是由带有公网IP的网关替代内部服务来接收外部的连接,然后在内部做地址转换,此转换称为DNAT,主要用于内部服务对外发布。

4、掌握配置LAN与WAN间的互访规则的方法并进行验证。

【基本原理】

本实验介绍如何部署NAT模式,并熟悉掌握在NAT模式下内外网互相访问规则的方法。

外网访问内网通过端口映射实现,而内网访问外网则是基于对访问策略的设置,允许或禁止用户对于外部协议或端口的访问。

【实验拓扑】

【实验步骤】

一、架设实验环境

按照拓扑完成线路连接:

1、WAN口接入一台PC作为外部主机(开启22端口和21端口即SSH服务和FTP服务),地址10.0.0.100/24,网关指向10.0.0.1;

2、DMZ口接入一个Web服务器提供Web服务,地址172.16.0.2/29网关指向172.16.0.1;

3、LAN区域接入一个192.168.1.0/24的子网,网关指向192.168.1.1。

二、实验分析

默认情况下,连接在防火墙不同网口的网络是不能互相访问的,为了是各个网络间实现互通,我们需要建立各个网络间的通信通道:

1、外网访问内网是通过端口映射机制实现。

2、内网访问外网是通过设置访问规则控制。

3、它们都是通过建立通信规则,并将规则应用到不同网口、网段或IP上实现。

三、检查各点网络状况

1、外部主机(10.0.0.100/24),可以ping通防火墙的WAN口地址,但是没有办法到达DMZ区的Web服务器,因为对于10.0.0.100来说,Web服务器的地址是一个其他网络的内网地址:

2、Web服务器(172.16.0.2/29)主机,无法ping通外网PC,因为防火墙上默认是拒绝连出的,它也无法ping通外网PC:

3、LAN区主机(192.168.1.2/24),无法ping通外网PC。

由于当前网络被防火墙隔离了,使得内外网无法互访,这时,我们可以通过端口映射的方式,使得外网可以访问内部网络,同时通过策略设置使内网可以访问外网。

四、实现内网访问外网(SNAT)——为内网PC提供对外网的访问策略

1.SNAT映射可以让所有内部IP做地址转换访问外部

2、本实验中将要配置内网LAN口下的PC机(192.168.1.2/24)可以访问外网10.0.0.100

3、进入“防火墙”à“NAT策略”à“SNAT策略”界面,点击“添加”,做访问规则

4、设置规则参数,填写目标IP、目标端口,选择“启用”,单击“保存”。

参数定义:

协议:

定义连接使用的协议,端口映射支持的协议有

源IP或网络:

访问到防火墙的外部网口或外部别名,为默认选项

源端口:

映射到的访问端口,这里指外部连接Web服务器时采用的端口

SNAT网口:

提供SNAT映射功能的外网网口

SNAT地址:

提供SNAT映射功能的外网网口的地址

SNAT端口:

提供SNAT映射功能的外网网口的端口

目标IP或网络:

端口映射到的目标IP,这里指Web服务器的IP地址

目标端口:

端口映射到的目标端口,这里指Web服务器将被访问的端口

在端口选择时,系统预定义了很多的公认端口,也可以通过选择确定端口,也可以选择“自定义”然后在后面的框中填入具体端口值

这里我们把内网0.0.0.0/0(所有的IP和网络),通过SNAT地址10.0.0.1地址转换,让192.168.1.2可以访问外网的10.0.0.100。

5、“防火墙”à“LAN->WAN策略”à“访问策略”,填写访问策略的实施对象“192.168.1.2”,选择规则“全部允许”,点击“添加”

参数定义:

源IP或网络:

定义访问策略实施的对象

规则:

选择要实施的访问策略

规则中有全部拒绝和全部允许的选项:

查看“现有规则”

注意,若不想让192.168.1.2访问外网,可以选择“全部拒绝”。

6、验证设置

内网PC机(192.168.1.2/24),可以ping通外网PC

内网PC机(192.168.1.2/24),可以访问外网PC的22端口(如果有开放22端口)

五、实现外网访问内网(DNAT)——为外网PC提供对内网的访问策略

1、DNAT可以把所有外部对内部的某种请求映射到部署在内网服务器的任一端口;

2、本实验中外网PC10.0.0.100要访问内网DMZ口下面的服务器172.16.0.2/29提供的Web服务,就要将外部的Web访问都指向172.16.0.2/29的80端口;

3、进入“防火墙”à“NAT策略”à“DNAT策略”界面,点击“添加”,做访问规则

4、设置规则参数,填写目标IP、目标端口,选择“启用”,单击“保存”。

参数定义:

协议:

定义连接使用的协议,端口映射支持的协议有

源IP或网络:

访问到防火墙的外部网口或外部别名,为默认选项

源端口:

映射到的访问端口,这里指外部连接Web服务器时采用的端口

DNAT网口:

提供映射功能的外网网口

DNAT地址:

外网网口的地址

DNAT端口:

外网网口的映射端口

目标IP或网络:

端口映射到的目标IP,这里指Web服务器的IP地址

目标端口:

端口映射到的目标端口,这里指Web服务器将被访问的端口

在端口选择时,系统预定义了很多的公认端口,也可以通过选择确定端口,也可以选择“自定义”然后在后面的框中填入具体端口值

这里我们把外网地址10.0.0.1的1080端口映射到172.16.0.2的80端口,就是说当我们访问10.0.0.1的1080端口时,防火墙就会把这个地址自动映射为172.16.0.2的80端口。

5、查看”现有规则”

这时一个外网访问内网的通道已经被打开。

注意,在创建端口映射时要十分谨慎,因为端口映射为外部网络访问内部网络提供了一个通道,如果被黑客使用,可能可以访问目标IP并通过目标IP访问其他的主机。

6、验证设置

外部主机(10.0.0.100/24),通过http:

//10.0.0.1:

1080可以访问DMZ口的Web服务器:

DMZ区的Web服务器(172.16.0.2/29)主机,仍然无法ping通外网PC:

【实验总结】

本实验介绍访问策略的各配置项,及进行策略映射的方法。

其中内网访问外网先要做地址转换,再做访问策略的设置,外网访问内网通过端口映射实现;允许或禁止用户对于外部协议或端口的访问。

通过实验,同学们应能掌握配置LAN-WAN互访问规则的方法并验证其生效。

实验五策略管理——内网管理与综合实验

【实验名称】

策略管理——内网管理与综合实验

【计划学时】

2学时

【实验目的】

1.掌握内部子网安全网络管理的方法。

2.理解内部子网间建立通道的意义;

3.掌握建立通道的方法并验证其生效;

4.熟悉典型的防火墙策略设置。

【基本原理】

在内网口中施加了某些策略,严格控制其访问通道,称为内网的管理。

本实验主要介绍如何进行内部子网间的安全网络管理。

子网间可建立单向,单对单的窄通道,以及多对多的宽通道;也可创建无限制的子网间互访问规则,使得两子网间可以任意访问。

但由于双向访问使得内部网络产生安全隐患,例如外网通过DMZ区入侵内部子网,非法盗用内部资源等。

出于安全考量,推荐建立窄通道达到子网通信目的。

同时,本实验提供综合安全管理的具体配置方法,包括如何屏蔽IP、防御网络攻击、

启动网络流量审计,使用防火墙的高级安全功能去管理网络安全。

【实验拓扑】

【实验步骤】

一、架设实验环境

为了进行内部网络管理的实验,按照拓扑部署设备:

WAN口接入一台PC模拟外部网络IP10.0.0.100/24;

LAN口接入一个192.168.1.0/24网段中(其中一台为:

192.168.1.2/24),网关指向192.168.1.1;

DMZ口接入Web服务器172.16.0.2/29(开启80端口以及21端口即HTTP服务和FTP服务),网关指向172.16.0.1。

二、实验分析

1、对于防火墙而言网口分为内网口和外网口,当我们可以在内网口中施加了某些策略,严格控制其访问通道,就称我们在进行内网的管理。

当我们在一个内网口上设置了严格符合DMZ定义的访问策略时,我们就将这个网口称为DMZ口,其实本质上它仍然是一个内网口,在本实验中,我们要利用LAN口和DMZ口来进行内网管理,并进一步进行一个典型的防火墙部署配置。

2、内部网络中的通信都是通过内部子网间创建策略通道实现内部子网的访问,通道分为窄通道和宽通道。

窄通道,即单向、A子网中的A主机通过特定的端口和协议访问B子网中的B主机;

宽通道,即A子网任何主机可以通过任何端口和协议访问B子网中的任何主机。

3、内部子网管理通过以下参数定义规则:

参数定义:

网口:

防火墙上的内部网口

子网:

局域网内的子网

访问方式:

可以对等,也可以单向

源IP:

定义访问该子网的源IP或IP网段或子网

目标IP:

定义该子网内可以被外部访问的IP或IP网段或子网

服务:

定义子网之间访问使用的服务端口

协议:

定义子网之间访问使用的协议

三、检查各点网络状况

1、LAN区域PC机(192.168.1.2/24),无法ping通DMZ区域Web服务器

2、Web服务器(172.16.0.2/29),无法ping通LAN区域PC

四、管理内部网络

1、“防火墙”à“LAN->LAN策略”à“访问策略”,添加一条访问规则

参数定义:

源网口:

源子网的网口,防火墙本身提供VLAN设定,任何内部网口都可以作为源子网

目标网口:

被访问的目标网口

对等:

如果选择该选项,两个子网将的访问是对等的,即源网口和目标网口可以互相访问;否则目标网口不能访问源网口,所谓的窄通道和宽通道就是通过这个选项实现的

协议:

允许通信的协议

源IP:

源IP地址、IP网段、子网

目标IP:

目标IP地址、IP网段、子网

目标端口:

可以被访问的端口,如果选择自定义,则需要在自定义中输入端口值

自定义:

如果不输入,则所有端口都可以访问

支持的协议包括

2、查看“现有规则”

3、查看策略是否起作用

LAN区域PC机(192.168.1.2/24),可以ping通DMZ区域Web服务器

Web服务器(172.16.0.2/29),可以ping通LAN区域PC

五、实现一个典型的网络策略控制

1、以拓扑图部署网络,设置策略使:

LAN区域中192.168.1.0/24网段的主机可以访问WAN区域网络和DMZ区域网络,但是禁止其进行BT下载

DMZ区域中的Web服务器正常对外网和LAN区域的网络提供HTTP服务,但是DMZ区域不能访问内部网络和外部网络

WAN区域只能访问

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 防火墙 实验 指导书 完整版

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

转基因粮食的危害资料摘编Word下载.docx

转基因粮食的危害资料摘编Word下载.docx

七上第17课PPT格式课件下载.ppt

七上第17课PPT格式课件下载.ppt