Active Directory.docx

Active Directory.docx

- 文档编号:3159959

- 上传时间:2022-11-18

- 格式:DOCX

- 页数:26

- 大小:264.78KB

Active Directory.docx

《Active Directory.docx》由会员分享,可在线阅读,更多相关《Active Directory.docx(26页珍藏版)》请在冰豆网上搜索。

ActiveDirectory

1ActiveDirectory相关知识

1.1ActiveDirectory概述

活动目录(ActiveDirectory简称AD),是从win2000开始引入的操作系统的重要组件。

AD可以认为是一个大的层次结构数据库,用来集中存储企业内部的用户帐户、计算机、打印机、应用程序、安全性与系统原则等各种重要资源。

AD允许网络用户通过单一登录就可以访问网络中任何位置的许可资源。

从开发人员角度看AD,可以理解AD是一种存放了应用程序所需要的特定资源信息的“数据库”。

AD还对这些资源信息的读取和查询进行了优化,而且它允许通过大量的用户定义以满足特定的商业和组织需要。

1.2几个相关术语简介

1.2.1容器和非容器

AD中的资源信息被组织成一个层次结构。

这个层次结构中的每一个实体都被简称为对象。

换句话说,AD中创建对象时,是把它们创建在一个层次结构中的。

该结构由两种类型的对象组成:

Container(容器)和非Container(非容器)。

容器可容纳非容器或下一级的容器。

而非容器则不再包含其他对象,因此也常被成为叶或叶子对象。

在安装完活动目录后,操作系统已经默认自动创建了很多的Container,如Users,Builtin

1.2.2OU

OU是OrganizationalUnit(组织单元或部门)的缩写。

OU是容器对象,它主要从逻辑的角度来管理和组织活动目录域。

可在其中放置用户、组、计算机、打印机、共享文件夹以及一个域内的其他部门。

部门(在ActiveDirectory用户和计算机界面中用文件夹表示)允许按逻辑关系组织并存储域中的对象。

如果有多个域,则每个域均可实现各自独立的部门层次。

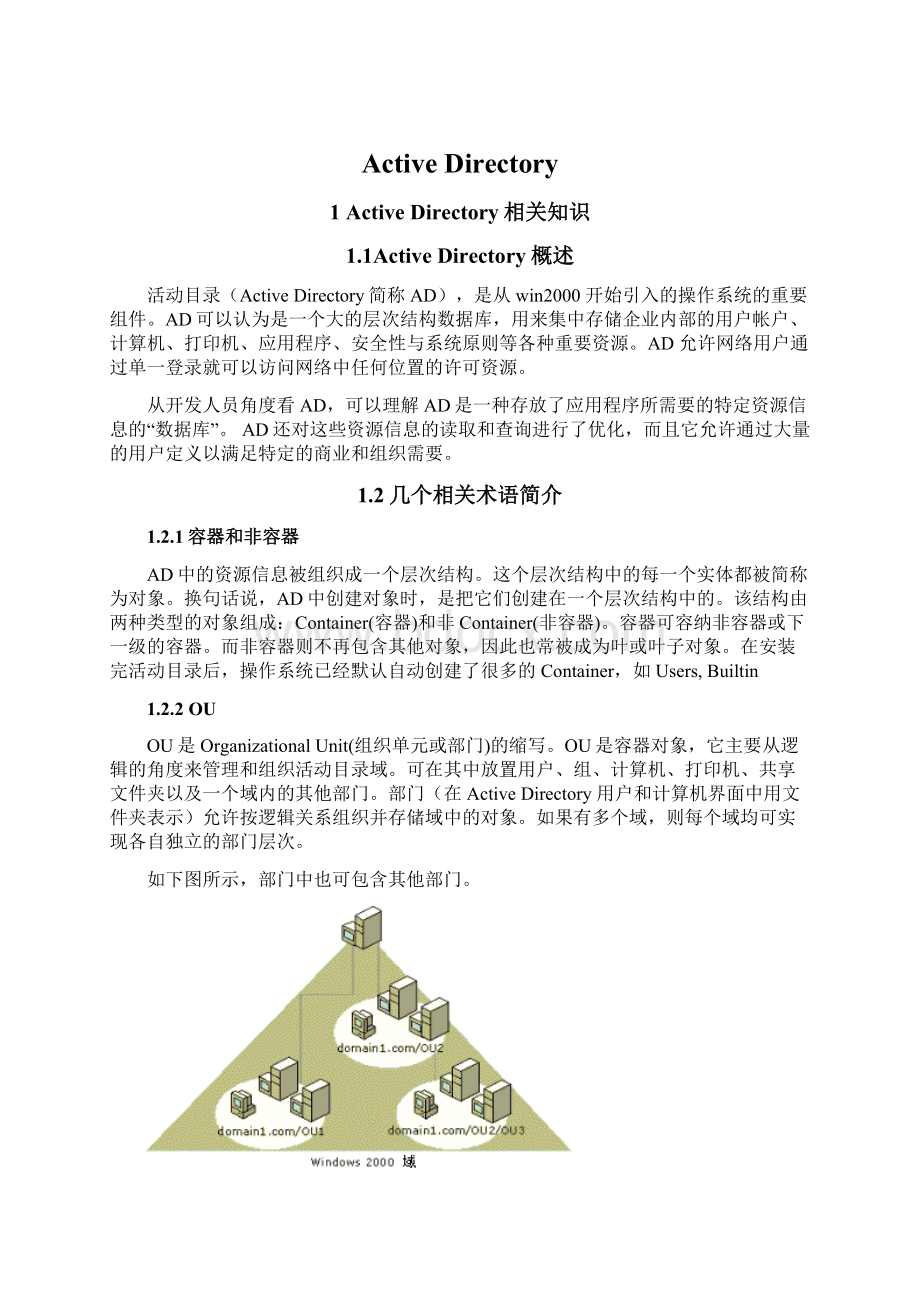

如下图所示,部门中也可包含其他部门。

1.2.3NamingContext

AD被分成许多部分,称之为分区或者命名上下文(NamingContext,简称NC)。

在AD中包含了三个命名上下文(NamingContext,NC):

域命名上下文(DomainNC)、配置命名上下文(ConfigurationNC)和架构命名上下文(SchemaNC)。

DomainNC用于保存用户、组和组织单元的相关信息。

ConfigurationNC用于保存整个域森林中的配置数据信息,如域控制器(DC)、站点(site)、子网(subnet)、站点连接及其他配置对象。

而SchemaNC负责保存与在活动目录中能够创建的所有的对象和属性集相关的数据。

1.2.4AD架构

AD架构(Schema,又译做架构)是定义对象种类和对象信息类型的定义集,它存储在ActiveDirectory中。

这些定义本身也作为对象存储,以使ActiveDirectory可以采用管理目录中其余对象所使用的相同对象管理操作来管理架构对象。

AD架构以结构化的方式定义数据组成,它通过描述元数据(metadata)来定义这些结构,通常包括属性名称、类型、长度、关系等,这有点类似于关系型数据库中我们对表(Table)的字段所做的定义。

Schema定义了数据存储的格式。

包括类(classSchema),分为抽象类(Abstract)、附属类(Auxiliary)和结构类(Structure)三种;属性(attributeSchema),分为单值和多值属性;以及类和属性之间的关系,分为可选属性和必要属性。

AD中的Schema相当于全局的Catalog,在整个AD的forest中是全局唯一的,任何的修改都会被同步。

所以有关Schema的修改需要有SchemaAdministrators的权限。

1.2.5类别、对象、属性和实例

域和配置命名上下文中,每一个AD对象都是一个对象类别(class)的(instance)。

比如用户对象是user类别的一个实例,计算机对象是computer类别的实例等。

类别描述了D对象及与之相关的特性或属性,这些属性又被分为必须具有的属性(即强制属性,mandatoryattribute)和可以选择的属性(即可选属性,optionalattribute)。

架构命名上下文(SchemaNC)包含了所有其他AD命名上下文中的类别和属性的定义。

在理解时,我们要仔细区分下面两种对象的差异:

类别的实体(通常是保存在域和配置命名上下文中的对象)和类别及其属性的架构定义(通常是保存在架构命名上下文中的对象)。

有两种类型的架构对象:

classSchema对象用来定义类别,attributeSchema对象用来定义属性。

所有的属性都只有一个定义,但可以被多个类别使用。

1.3LDAP及ADsPath、DN、RDN

轻量级目录访问协议(LightweightDirectoryAccessProtocol简称LDAP)是一个行业标准协议,由Internet工程任务组(IETF)制定。

LDAP定义目录客户如何访问目录服务器以及客户如何进行目录操作并共享目录数据,它用于ActiveDirectory的主要访问协议。

每个ActiveDirectory对象均有一个LDAPDN。

可根据分层“路径”定位ActiveDirectory域内的对象,分层路径包括ActiveDirectory域名标签和容器对象每个级别的标签。

由DN(DistinguishedName唯一标识)定义到对象的完整路径。

对象自身的名称由RDN(RelativeDistinguishedName相对唯一标识)定义。

RDN是对象DN的一部分(DN是对象自身的一个属性)。

DN可唯一识别域分层结构中的对象。

每个RDN都保存于ActiveDirectory数据库中,并包含到其父层的引用。

在一次LDAP操作中,通过跟踪各级引用,最后达到根目录,从而建立了整个DN结构。

在一个完整的LDAPDN中,待识别对象的RDN在左侧出现的是叶名称;在结束的右侧出现的是根目录名称。

例如在\Users目录用户cyj的DN为“CN=cyj,CN=Users,DC=dfl,DC=com,DC=cn”

在活动目录中层次结构的路径被称为ADsPath,ADsPath常用的表示为:

ldap:

//DC=microsoft,DC=com/。

例如,有域被命名为,则它的ADsPath表示为:

ldap:

//DC=dfl,DC=com,DC=cn/。

下面看个示例:

在域中用户容器中超级管理员帐号的ADsPath为:

ldap:

//CN=Administrator,CN=Users,DC=dfl,DC=com,DC=cn/,其DN为(注意没有了LDAP:

//这个前缀):

CN=Administrator,CN=Users,DC=dfl,DC=com,DC=cn,其RDN为(即在Users容器中的名称):

CN=Administrator。

下表列出的可分辨名称组件。

可分辨名称属性

意义

C=

国家(地区)

CN=

公用名

DC=

域组件

L=

位置

O=

组织

OU=

组织单位

1.4AD中对象命名规则

ActiveDirectory支持对象名称的几种不同格式,用以适应名称可能会采用的不同形式;采用何种形式取决于名称的使用环境。

下面的子节说明ActiveDirectory对象命名规则的这些类型:

●安全主管名称。

●安全标识符(又称安全ID或SID)。

●与LDAP相关的名称(包括DN、RDN、URL以及规范名称)。

●对象GUID。

●登录名(包括UPN和SAM帐户名)。

1.4.1安全主管名称

安全主管是由ActiveDirectory管理的对象,拥有自动分配的安全标识符(SID),用于登录身份验证和访问资源。

安全主管可以是用户帐户、计算机帐户或组;因此,安全主管名称是用来唯一标识一个域内的用户、计算机或组的名称。

安全主管对象必须由所在域的域控制器进行身份验证,并且可授予或剥夺其对网络资源的访问权。

安全主管对象的名称必须符合以下规则:

名称不得与同一域内的任何其他用户、计算机或组名称相同。

名称最多可包含20个大写或小写字符,但以下字符除外:

"/[]:

;|=,+*?

<>用户名、计算机名或组名不可只包含英文句号(.)或空格。

1.4.2安全ID(SID)

安全标识符(SID)是操作系统安全子系统创建的唯一数字,分配给安全主管对象,即分配给用户、组和计算机帐户。

网络上的每个帐户都会在首次创建时获得唯一的一个SID。

操作系统的内部进程引用帐户的SID,而不是帐户的用户或组名。

每个ActiveDirectory对象都由访问控制项(ACE)保护,访问控制项能够识别哪些用户或组可以访问该对象。

每个ACE都包含有权访问该对象的每个用户或组的SID,并定义了允许进行的访问的级别。

例如,一个用户可能对某些文件有只读权限,对另一些文件有读写权限,而对其他的文件则没有访问权限。

假设您先创建了一个帐户,而后又将其删除;然后又以相同用户名创建了一个帐户,此时,新帐户没有旧帐户以前所具有的权限或许可,因为新旧帐户的SID号码不同。

1.4.3与LDAP相关的名称(略)

1.4.4对象GUID

ActiveDirectory中的每个对象都有一个全局唯一标识符(GUID);这是一个在对象创建时由目录系统代理分配的128位数字。

GUID不能被更改或删除,它保存在属性objectGUID中,该属性是每个对象的必有属性。

与DN或RDN的可更改性有所不同,GUID永不改变。

要在外部存储区(例如MicrosoftSQLServer™数据库)保存对ActiveDirectory对象的引用,就应该使用objectGUID值。

1.4.5登录名:

UPN和SAM帐户名

安全主管是在登录身份验证和资源访问授权两方面均应用基于Windows的安全措施的对象。

用户即是一种类型的安全主管。

用户安全主管需要唯一的登录名,以获取对域及其资源的访问权。

以下两说明了两种类型的登录名--UPN和SAM帐户名。

1.4.5.1用户主管名称(UPN)

在ActiveDirectory中,每个用户帐户都有一个“用户主管名(UPN)”,格式为:

UPN是由管理员指定的友好名,它比系统使用的LDAP可分辨名称要短,因此更易于记忆。

UPN独立于用户对象的DN,所以移动或重新命名用户对象时不会影响用户登录名。

使用UPN登录时,用户就不必再由登录对话框的列表中选择域了。

UPN的三部分是:

UPN前缀(用户登录名),@字符以及UPN后缀(通常是一个域名)。

用户帐户的默认UPN后缀是ActiveDirectory域的DNS名,该域是用户帐户所处的位置。

例如,用户JohnDoe在OrgN域(如果OrgN是目录树中唯一的域)中有一个用户帐户,其UPN为JDoe@OrgN;UPN是安全主管对象的属性(userPrincipalName)。

如果用户对象的userPrincipalName属性没有值,则用户对象会有一个默认UPN:

userName@DnsDomainName。

1.4.5.2SAM帐户名

考虑到与WindowsNT3.x和WindowsNT4.0域的兼容性,需要引入安全帐户管理器(SAM)帐户名。

Windows2000用户界面将SAM帐

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- Active Directory

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx