arp全解.docx

arp全解.docx

- 文档编号:30720122

- 上传时间:2023-08-19

- 格式:DOCX

- 页数:28

- 大小:520.73KB

arp全解.docx

《arp全解.docx》由会员分享,可在线阅读,更多相关《arp全解.docx(28页珍藏版)》请在冰豆网上搜索。

arp全解

解决方案ARP攻击防御(商业)测试配置示例

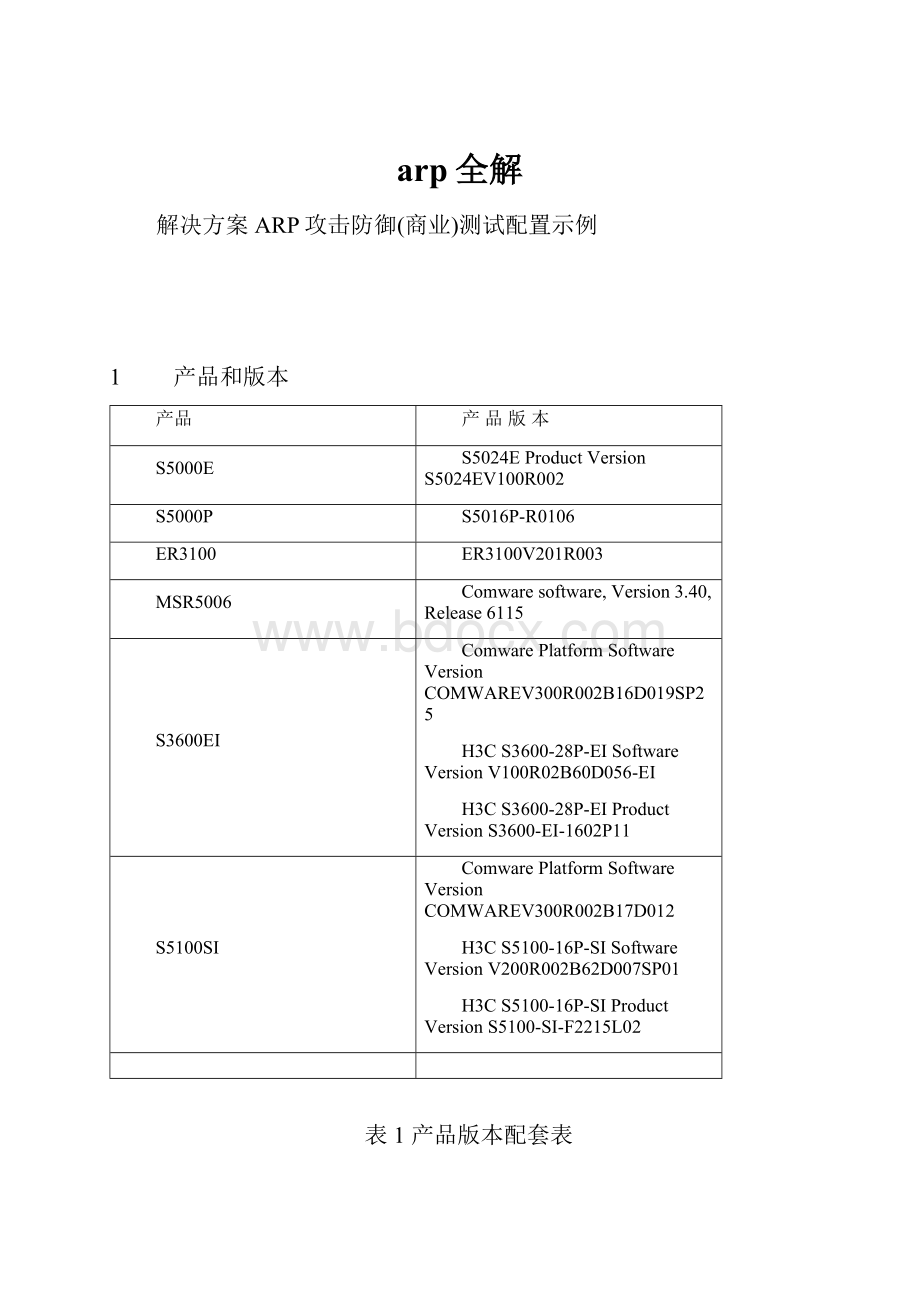

1 产品和版本

产品

产品版本

S5000E

S5024EProductVersionS5024EV100R002

S5000P

S5016P-R0106

ER3100

ER3100V201R003

MSR5006

Comwaresoftware,Version3.40,Release6115

S3600EI

ComwarePlatformSoftwareVersionCOMWAREV300R002B16D019SP25

H3CS3600-28P-EISoftwareVersionV100R02B60D056-EI

H3CS3600-28P-EIProductVersionS3600-EI-1602P11

S5100SI

ComwarePlatformSoftwareVersionCOMWAREV300R002B17D012

H3CS5100-16P-SISoftwareVersionV200R002B62D007SP01

H3CS5100-16P-SIProductVersionS5100-SI-F2215L02

表1产品版本配套表

2 S5000E和S5000P的防ARP攻击配置

2.1 S5000E和S5000P的ARP攻击防御联动

2.1.1 测试组网图

图1S5000E和S5000PARP攻击防御联动组网

2.1.2 组网说明

S5000E和S5000P上都作为二层交换机;二者之间配置trunk链路;

S5000E上配置dhcp-snooping;

S5000E和S5000P之间ARP攻击防御的联动;

S5000E通过DHCP-Snooping获得IP+MAC+PORT+VLAN的四元绑定,将四元绑定下发给S5000P,S5000P利用四元绑定的表项进行ARP攻击防御;

S5000E上也可以手工进行四元绑定,同样的方式下发给S5000P进行ARP攻击防御;

2.1.3 具体配置说明

1、在S5000E上配置ARP欺骗的联动功能

首先,在“安全专区→IP过滤→联动防ARP欺骗”中开启“联动防ARP欺骗功能”,

点击“配置”按钮,配置在具体接口下配置联动防ARP欺骗功能;

点击“返回”,返回后的界面上显示联动设备的相关信息,包括“联动设备”、“设备IP”、“保护功能”和“保护状态”。

其中“保护状态”信息可以分成“断开”、“正常”和“警告”三种,其中“断开”表示端口未连接S5000P或链路出现故障;“正常”表示防护功能正常,未受到ARP攻击;“警告”表示端口下挂的S5000P设备受到了ARP攻击。

点击“正常”或“警告”,可以进入以下界面:

上面的部分显示下挂的S5000P上的具体接口收到了ARP攻击报文的数量。

下面的部分显示S5000E下发给S5000P的具体的IP+MAC+VLAN的绑定表项,注意是三元组。

因为原四元组中的PORT是S5000E的PORT,而非S5000P的PORT,所以是不用下发的给S5000P。

而S5000E可以通过PORT知道将具体的表项发从哪个PORT下发下去。

2、配置DHCP-Snooping

安全专区→DHCP配置→DHCP-Snooping,该页面中可以开启/关闭DHCP-Snooping功能。

可以通过“配置”配置端口的信任状态:

端口的信任功能可以分成三种:

不改变、开启和关闭。

在缺省情况下,所有接口都是信任接口。

可以通过“DHCP表项”按钮,查看具体的通过DHCPSnooping获得的DHCP表项:

注意:

绑定状态是指是否四元绑定进行IP报文过滤,是要将ACL下发给硬件的。

即使绑定状态不是“已绑定”,也可以用于进行ARP攻击防御。

3、四元组的手工绑定:

安全专区→IP过滤→四元绑定;

四元绑定将源MAC地址、源IP地址、接口号和接口所属的VLAN四者绑定,用于进行IP过滤,也用于进行ARP报文的过滤;

点击“新建”按钮,可以人工进行四元组的配置:

点击“配置脚本”,四元组的配置可以从脚本导入,也可以将现有的四元组导出。

脚本的格式如下:

#H3CSecurityScript

system

ipmacbind192.168.101.1000E-0CE4-B141GigabitEthernet0/2vlan1

ipmacbind192.168.101.2000E-0CE4-B142GigabitEthernet0/2vlan1

当存在四元绑定的表项的时候,会显示:

“安全专区→IP过滤→四元绑定”的“IP+MAC+PORT+VLAN”栏中显示:

4、四元组的“智能绑定”:

可以通过“搜索主机”按钮,搜索网络范围内的主机,获取四元绑定,最终可以通过“智能绑定”按钮将搜索到的表项一键绑定。

注意搜索主机的时候,先不要开启“联动防ARP欺骗”功能。

2.1.4 ARP攻击防御联动说明和注意事项

2) S5000P上接收到S5000E的四元绑定表项,仅会对符合四元绑定规格的ARP报文进行处理,对其它的ARP报文直接丢弃;

3) S5000E和S5000P进行ARP防攻击联动的时候,给S5000E给每个S5000P最多下发49个IP-MAC-VLAN的表项。

如果多于49个,下发IP地址比较小的表项给S5000P;

4) S5000E和S5000P进行ARP防攻击联动的时候,给S5000P和S5000E相连的接口,自动是ARP攻击防御的信任接口,不进行ARP报文的过滤;

5) S5000E上,DHCP-Snooping功能使能的时候,于S5000E的上行连接DHCPServer的接口,需要启动DHCP-Snoopingtrust,而且上行接口最好关闭IP过滤功能;如果开启的,需要静态配置下来自服务器的报文的四元组。

不然dhcp-server发送的报文会被上行接口过滤掉;

6) 在S5000E和S5000P配置联动防ARP欺骗的功能,如果绑定使用“智能绑定”中的“主机搜索”功能,支持此时“联动防ARP欺骗”功能,否则因为S5000E上得不到主机的绑定的信息;

7) S5000P上,在启用了联动防ARP攻击后,ARPFlooding攻击下,250PPS的ARP攻击报文,可以导致打不开web配置页面,转发仍然正常;200PPS的时候,则正常。

2.2 S5000E的ARP攻击防御配置

2.2.1 测试组网说明

图2S5000E防ARP欺骗组网

2.2.2 组网说明:

S5000E上作为二层交换机;S5000E上配置dhcp-snooping;

S5000E上配置防ARP欺骗和ARP限速功能;

防ARP欺骗获得的四元组IP+MAC+PORT+VLAN可以通过dhcp-snooping获得、可以手工配置,也可以是智能绑定获得。

2.2.3 具体配置说明

1. 配置防ARP攻击欺骗

安全专区→IP过滤→联动防ARP欺骗。

在该页面中,可以开启/关闭防ARP欺骗功能,设置ARP信任端口。

在ARP信任端口收到的ARP报文,不再发送CPU和四元表项匹配,而是直接进行正常得处理;

可以点击“防欺骗表”按钮,查看当前的防欺骗的表项。

可以点击“报文统计”表项,查看各个接口的ARP欺骗报文数目。

可以点击“攻击定位”按钮,查看拦截到攻击源信息。

2. 防ARP欺骗四元组的配置

防ARP欺骗的四元组来自dhcp-snooping,四元组的手工绑定和智能绑定,相关的内容,请参见“S5000E和S5000P的ARP攻击防御联动”的“具体配置说明”的“配置DHCP-Snooping”、“四元组的手工绑定”和“四元组的智能绑定”。

3. 配置接口的ARP报文限速

安全专区→防攻击→防ARP攻击

通过该页面,可以查看接口保护功能的状态、当前配置的ARP接收速率和保护状态和保护操作。

保护状态分为三个状态:

-------:

表示未开启ARP防攻击功能;正常:

为检测到ARP攻击,ARP报文正常转发;丢弃ARP:

已经检测到ARP攻击,丢弃这些ARP报文,并显示剩余多长时间,自动恢复到正常转发ARP报文;

保护操作有两个:

------:

端口未受到ARP攻击;恢复正常:

端口正受到ARP攻击,单击“恢复正常”,则恢复端口正常转发ARP报文;

点击“配置”按钮,可以配置开启/关闭端口防攻击功能和设置端口ARP报文的接收速率。

2.2.4 ARP攻击防御联动说明和注意事项

1. S5000E仅会对符合四元绑定规格的ARP报文进行处理,对其它的ARP报文直接丢弃;

2. S5000E上可以绑定的四元组的最大数目是380个;

3. S5000E上的四元组,即使显示ACL“未下发”,也能用于防ARP欺骗,因为ARP报文是发送给CPU的,不必将ACL下发给交换芯片;

4. S5000E上,DHCP-Snooping功能使能的时候,于S5000E的上行连接DHCPServer的接口,需要启动DHCP-Snoopingtrust,而且上行接口最好关闭IP过滤功能;如果开启的,需要静态配置下来自服务器的报文的四元组。

不然dhcp-server发送的报文会被上行接口过滤掉;

3 ER3100和S5100SI的组网配置

3.1 组网图

图3ER3100和S5100SI组网图

3.2 组网方式一:

用户动态获取IP地址,网关上使用动态表项实现ARP攻击防御

3.2.1 组网说明

1. ER3100上开启dhcp-server的功能,PC终端作为dhcpclient,动态获取IP地址;

2. ER3100上将DHCPServer动态获取的IP-MAC对应关系,固化下来,变成静态ARP表项;也可以将静态配置IP-MAC对应关系,形成静态ARP表项,这样ER3100不会因为ARP报文的欺骗改变ARP表项;

3. ER3100上配置定时发送免费的ARP报文,这样可以避免各个PC受到网关欺骗;

4. S5100SI上,配置ARP限速功能;

3.2.2 组网具体配置

1. ER3100上配置DHCPServer

接口配置→LAN配置→局域网设置:

配置DHCP服务器,如下图所示:

可以配置地址范围、租约等信息。

可以在“接口配置→LAN配置→DHCP客户列表”中查看已经分配的DHCP表项

2. ER3100上手工配置IP-MAC表项:

可以手工增加IP-MAC表项,“安全专区→ARP防攻击→IP/MAC绑定表”

可以点击“ARP列表导入”,将当前设备中的ARP表项直接导入到IP-MAC列表中

也可以从文件中导入,点击页面下部的“导入”按钮

导入的文本需要*.cfg文件,格式是:

“MAC地址IP地址主机名”;举例如下:

01:

00:

e8:

f5:

6e:

3a 192.168.1.250 host

00:

00:

00:

11:

22:

33 192.168.1.201 host1

3. ER3100上配置ARP防攻击和ARP限速功能

“安全专区→ARP防攻击→ARP防攻击”

启用ARP防攻击功能:

选中后,开启了ARP防攻击功能;

信任符合IP/MAC绑定表的计算机:

选中后,设备会自动将IP/MAC绑定表中的IP地址、MAC地址设置为静态ARP表项;

信任通过DHCPSERVER获取IP地址的计算机:

选中该选项后,设备会将DHCPSERVER分配的客户列表的IP地址、MAC地址设置为静态ARP表项;

启用ARP防欺骗功能:

选中该项,则启用ARP防欺骗功能;

主动发送免费ARP报文:

选中该项,则启用主动发送免费ARP报文功能。

ER3000系列都会在设置的时间间隔内发送免费ARP报文,使局域网内计算机刷新自己的ARP表项,建立ER3000系列的正确ARP表项,从而预防ARP欺骗的发生;不选中该项,则ER3000系列只有检测到局域网内有ARP欺骗攻击,才会发送免费ARP报文;

发送免费ARP报文的时间间隔:

设置主动发送免费ARP报文的时间间隔。

缺省是10毫秒。

4. S5100SI上配置ARP限速的功能

需要在具体接口下配置,配置命令如下

interfaceGigabitEthernet1/0/2

portaccessvlan2

arprate-limitenable

arprate-limit25

3.3 配置方式二:

用户配置静态IP,实现ARP攻击防御

3.3.1 组网说明

1. ER3100上将静态配置IP-MAC对应关系,形成静态ARP表项,这样ER3100不会因为ARP报文的欺骗改变ARP表项;

2. ER3100上配置定时发送免费的ARP报文,这样可以避免各个PC受到网关欺骗;

3. S5100SI上,配置ARP限速功能;

4. 在S5100SI上,手工绑定用户IP-MAC对应信息和ARP入侵检测两项功能。

3.3.2 组网配置:

1. ER3100上手工配置IP-MAC表项

可以手工增加IP-MAC表项,“安全专区→ARP防攻击→IP/MAC绑定表”

可以点击“ARP列表导入”,将当前设备中的ARP表项直接导入到IP-MAC列表中

也可以从文件中导入,点击页面下部的“导入”按钮

导入的文本需要*.cfg文件,格式是:

“MAC地址IP地址主机名”;举例如下:

01:

00:

e8:

f5:

6e:

3a 192.168.1.250 host

00:

00:

00:

11:

22:

33 192.168.1.201 host1

2. ER3100上配置ARP防攻击和ARP限速功能

“安全专区→ARP防攻击→ARP防攻击”

启用ARP防攻击功能:

选中后,开启了ARP防攻击功能;

信任符合IP/MAC绑定表的计算机:

选中后,设备会自动将IP/MAC绑定表中的IP地址、MAC地址设置为静态ARP表项;

启用ARP防欺骗功能:

选中该项,则启用ARP防欺骗功能;

主动发送免费ARP报文:

选中该项,则启用主动发送免费ARP报文功能。

ER3000系列都会在设置的时间间隔内发送免费ARP报文,使局域网内计算机刷新自己的ARP表项,建立ER3000系列的正确ARP表项,从而预防ARP欺骗的发生;不选中该项,则ER3000系列只有检测到局域网内有ARP欺骗攻击,才会发送免费ARP报文;

发送免费ARP报文的时间间隔:

设置主动发送免费ARP报文的时间间隔。

缺省是10毫秒。

5. S5100SI上的配置

/*VLAN下启动ARP攻击防御的功能*/

vlan2

arpdetectionenable

/*接口下配置ARP限速,静态配置允许通过的ARP表项*/

interfaceGigabitEthernet1/0/2

portaccessvlan2

ipsourcestaticbindingip-address192.168.202.10mac-address0000-0000-5510

arprate-limitenable

arprate-limit25

/*上行链路,配置成arp检测信任接口*/

interfaceGigabitEthernet1/0/4

portaccessvlan2

arpdetectiontrust

3.4 注意事项

1. ER3100进行ARP攻击防御的方式是利用IP/MAC绑定生成静态ARP表项;

2. ER3100在进行ARP攻击防御的时候,如果收到ARP报文,在防御列表中没有对应ARP报文源地址的表项,ER3100是接收和处理该ARP报文,而不是丢弃;

3. ER3100上启用了ARP防攻击功能,选中了“信任符合IP/MAC绑定表的计算机”,无论是启用前配置的IP/MAC绑定还是启用后生成的IP/MAC绑定,都会生成相应的静态ARP表项。

当删除某个IP/MAC绑定的时候,对应的静态ARP表项删除;“信任通过DHCPSERVER获取IP地址的计算机”也是如此。

4 MSR5006-S5100SI配合组网

4.1 组网图

图4MSR5006-S5100SI配合组网图

4.2 组网方式一:

用户动态获取IP地址,接入交换机利用动态表项实现ARP攻击防御

4.2.1 组网配置说明

1. S5100SI上配置dhcp-snooping,通过dhcp-snooping获取的表项进行ARP入侵检测;

2. S5100上配置ARP报文限速功能;

3. MSR5006上配置dhcp-relay功能,

4. MSR5006的下行接口配置子接口,而S5100的上行接口配置成trunk接口;

4.2.2 组网配置

1. MSR5006上的配置

sysnameMSR5006

interfaceGigabitEthernet1/0

ipaddress192.168.200.1255.255.255.0

/*接口下配置dhcprelay功能*/

interfaceGigabitEthernet1/0.2

ipaddress192.168.202.1255.255.255.0

iprelayaddress192.168.100.20

dhcpselectrelay

vlan-typedot1qvid2

#

interfaceGigabitEthernet2/0

ipaddress192.168.100.6255.255.255.0

2. S5100S

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- arp

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

#2机组现场施工用电布置措施.docx

#2机组现场施工用电布置措施.docx