网络机房安全巡检记录模板.docx

网络机房安全巡检记录模板.docx

- 文档编号:30575535

- 上传时间:2023-08-16

- 格式:DOCX

- 页数:18

- 大小:21.16KB

网络机房安全巡检记录模板.docx

《网络机房安全巡检记录模板.docx》由会员分享,可在线阅读,更多相关《网络机房安全巡检记录模板.docx(18页珍藏版)》请在冰豆网上搜索。

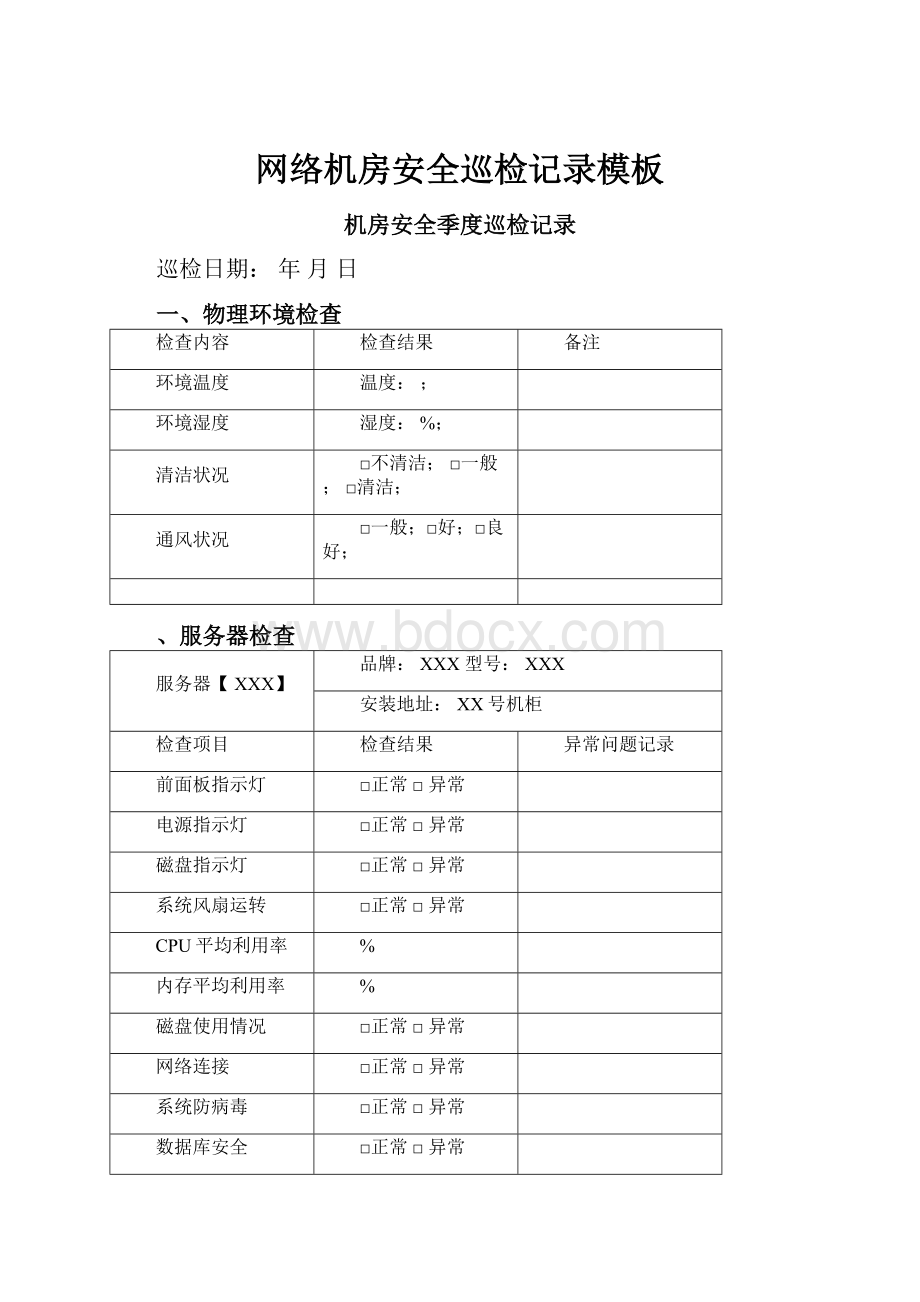

网络机房安全巡检记录模板

机房安全季度巡检记录

巡检日期:

年月日

一、物理环境检查

检查内容

检查结果

备注

环境温度

温度:

;

环境湿度

湿度:

%;

清洁状况

□不清洁;□一般;□清洁;

通风状况

□一般;□好;□良好;

、服务器检查

服务器【XXX】

品牌:

XXX型号:

XXX

安装地址:

XX号机柜

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

服务器【XXX】

品牌:

型号:

安装地址:

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

服务器【XXX】

品牌型号:

序列号:

安装地址:

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

服务器【XXX】

品牌型号:

序列号:

安装地址:

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

服务器【XXX】

品牌型号:

序列号:

安装地址:

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

服务器【XXX】

品牌型号:

序列号:

安装地址:

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

服务器【XXX】

品牌型号:

序列号:

安装地址:

检查项目

检查结果

异常问题记录

前面板指示灯

□正常□异常

电源指示灯

□正常□异常

磁盘指示灯

□正常□异常

系统风扇运转

□正常□异常

CPU平均利用率

%

内存平均利用率

%

磁盘使用情况

□正常□异常

网络连接

□正常□异常

系统防病毒

□正常□异常

数据库安全

□正常□异常

网络与信息安全自查表

填表时间:

年月日

、组织管理与规章制度情况

单位名称

单位地址

联系人

联系电话

电子邮箱

信息安全主管领导

职务

信息安全管理部门

部门人数

信息安全部门责任人

姓名

职务

电话

手机

持有何种资质证书

是否举办过信息安全

培训

○是,其中举办过哪些讲座或培训:

○否

是否制定过安全策略

○是;其中保证策略:

□确定责任人,对责任人进行奖惩

□定期组织内部检查

□通过技术手段,例如部署监控、扫描或检测手段

□其它:

○否

岗位职责文件和相关操作规程是否健全

○是○否○不知道

安全管理存在的主要

问题

□用户安全意识和观念淡薄□缺乏网络安全管理制度或制度不落实

□网络安全保障经费投入不足□网络安全管理人员不足,缺乏培训□缺乏与信息管理部门的沟通,缺乏安全信息共享

□网络安全产品不能满足安全要求□网络安全服务公司不能满足要求□其它:

二、网络运行及关键安全设备情况

单位接入的网络

□互联网□内部局域网□省医保专线

□市医保专线□农合专线□无

网络与信息系统集成、设计维护与监理情况

集成商名称:

系统集成资质等级

设计维护单位:

监理单位:

监理单位资质:

如有专网,专网名称

省医保专线市医保专线农合专线

是否有涉密网络

○是,其中是否经保密部门审批○是○否○否

涉密网络与其它网络是否物理隔离

○是,其中采取的措施:

○否

是否按国家等级保护要求划分安全域

○是○否

网络主要用途

□面向公众服务□本单位内□本系统□跨系统

网络配置和规模

○10M○100M○1000M○其它

○100节点以下○300节点以下○500节点以下○500节点以上

主要操作系统

□Win9x/WinMe□WinNT/Win2000/win2003/win2008

□WinXP□WinVista□Linux□Aix

□NovellNerware□SunSolaris□Unix

□其它:

信息安全保障经费投入占信息化项目投入资金比例

○无○少于5%○5%-10%

○11%-15%○多于15%○难以估量

网络与信息安全产品名称

数量

生产厂家

规格型号

通过安全检验/鉴定/认证情况

防火墙

入侵检测系统

安全审计系统

漏洞扫描系统

违规外联监控系统

网页防篡改系统

网络安全隔离网闸

病毒防护产品

(密码产品)

。

。

。

。

。

。

三、网络与信息安全应急管理情况

本地备份情况

○有,其中备份方式:

□磁带机□磁盘阵列□光盘

□其它(请注明)

○无

本地备份策略

○完全备份○增量备份——备份上次备份后系统中变化过的数据信息

○差量备份——备份上次完全备份后发变化过的数据信息○无

本地备份频率

○实时○天○星期○月○无

异地容灾备份情况

有无异地容灾备份需求○有;其中是否实现异地容灾备份○是○否

○无

本单位是否发生过安全事件

○发生过;其中是否做相应记录○是○否○未发生过

○不清楚

可能攻击来源

○内部○外部○内外都有

○不清楚○其它原因:

发生安全事件类型

□感染病毒、蠕虫、特洛伊木马程序□拒绝服务攻击

□端口扫描攻击□数据窃取

□破坏数据或网络□篡改网页

□垃圾邮件□内部人员有意破坏

□内部人员滥用网络端口和系统资源□被利用发送和传播有害信息

□网络诈骗和盗窃□其它:

导致发生安全事件的原因

□未修补系统或软件漏洞□网络、系统或软件配置错误

□缺少访问控制□登录密码过于简单或未修改原始密码

□攻击者使用拒绝服务攻击□攻击者利用软件默认设置

□利用内部用户安全管理漏洞或内部人员作案

□内部网络违规外连□攻击者使用欺诈方法

□缺少身份认证措施□不知原因

□其它:

发现安全事件后采取的措施

□向相关部门报案□向上级业务主管部门报告

□请安全服务单位协助解决□请开发维护单位协助解决

□请安全事件应急响应组织解决□自行解决

□未采取任何措施□其它:

安全事件造成损失评估

○非常严重○严重○一般

○比较轻微○轻微○无法评估

是否制定网络与信息安全应急预案

○是,其中是否经过演练:

○是○否○否

四、物理和环境安全情况

对机房安全保卫采取的措施

□外来人员登记□防盗报警、视频监控等安全防范系统

□门禁系统□值班

□门窗加固□其它措施:

对机房环境安全采取的措施

关键设备安置措施

□加锁□专用机柜□其它:

布线措施

□室外线路埋地□室外线路未埋地部分加装套管保护□室内线路在地板下

□网络传输线路与电力线分开布置,防止干扰

□其它:

防火

□选择耐火材料建设机房□设置机房专用灭火设备

□消防报警系统□其它:

防静电

□接地与屏蔽

□控制机房温度、湿度,防止产生静电

□选择防静电机房装饰材料(如地板、桌椅),减少静电发生□穿戴防静电服装、鞋帽等物品

□其它:

温湿度控制

□温、湿度监控;□专用机房空调□普通空调□其它:

防水和防潮

□规划机房周围的水管安装,防止水管泄漏□采取措施防止屋顶漏水□采取措施防止墙壁渗透□安装漏水保护设施

□其它:

防雷

□良好接地□安装避雷设施□其它

电磁辐射防护

□电磁辐射监测

□采购电磁辐射达标的计算机等信息技术设备□电磁辐射防护卡

□穿戴电磁辐射保护服装

□其它:

电磁泄漏保护

□设置屏蔽室□滤波

□干扰□接地

□购买低电磁泄漏信息设备□隔离和合理布局□其它:

防电力故障

□UPS(不间断电源)□机房用电与民用电分开

□配备发电机□设置稳压器和过电压防护设备

□多路供电□其它:

五、网络与信息安全技术防范措施情况

是否执行了工作人员短暂离开计算机时锁定屏幕的要求

○是○否

是否有在互联网上处理内部敏感信息

○是○否

是否制定了详细的授权管理和访问控制策略

○是○否

是否有内部用户违规外联的监控措施和管理措施

○是,其中采取的措施

○否

是否按照保密管理规定管理涉密存储介质

○是○否

涉密计算机和涉密人员数量

涉密计算机数量:

涉密人员数量:

软盘、USB盘以及笔记本电脑的使用采取了哪些措施

□实施了管理措施,措施说明:

□实施了技术措施,措施说明:

□无

本单位对涉密信息和敏感信息采取了哪些保护措施

□没有涉密、敏感信息□实施严格的访问控制与授权管理措施

□单机处理□接入专门网络与非涉密网络物理隔离

□专人管理涉密、敏感信息□禁止电子形式涉密、敏感信息被拷贝□监视涉密信息系统的各台终端

□涉密信息有相应的密级标识,密级标识不与正文分离

□其它:

所有重要信息是否进行了明确分类并记录在案

○是○否

○只有涉密信息进行了定密和统计

在访问计算机、重要资源或信息时,是否所有用户都需要进行身份鉴别(认证)

○是

○没有鉴别

○只有部分用户进行了鉴别

列举本单位采取的鉴别机制

□口令□智能卡□数字证书CA□生物识别□其它:

多余默认帐号和无关服务是

否关停

○是○否

○不清楚默认帐号和无关服务情况

采取了哪些口令管理措施

□口令难以猜测(例如要求口令包括数字、大小写字母、特殊字符等,并设定最小长度)□口令定期修改

□及时删除离职员工帐号和口令□迅速替换厂家提供的默认口令□系统管理员在分发口令、处理丢失或泄漏的口令时有严格的流程□口令在系统中加密存储□设置帐户锁定阀值(防口令猜测)

对哪些存储信息进行加密

□没有使用加密措施□涉密信息

□单位敏感信息□其它:

是否对传输信息进行了加密

○是○否

涉密文档是否使用了基于密级标识的访问控制措施

○是○否○不知道○没有涉密电子文档

审计情况

主机和服务器审计

□系统状态审计□系统访问审计□网络连接审计;

□I/O操作审计□文件访问审计□主机配置更改审计

□服务访问审计□其它:

网络审计

□网络通信量审计□网络入侵审计;

□协议审计(包括对http协议、smtp协议、pop3协议、p2p协议等);□其它:

数据库审计

□用户访问审计□日志审计

操作系统更新、升级方式

□自动在线升级□到操作系统厂商网站在线升级;

□利用第三方软件升级□上级单位或有关部门分发补丁

□接上级或信息安全服务商通知,到可信站点升级

□其它:

是否使用防病毒系统

○是○否

安全产品中漏洞库或病毒库

的升级方式

□在线升级□产品厂商邮寄

□其它:

系统、病毒库升级和打补丁包程序情况

○每天○每周○每月

○每季度○半年○从不

对信息安全产品是否进行安

全配置

○是

○否

信息安全产品和网络产品的配置文档是否齐全

○齐全,非常详细○没有

○有,但不详细或不全面

信息安全管理员对于安全产品的功能配置是否熟练

○熟练○较为熟练○不熟练

系统在开发和运行过程中保存了哪些必要的文档与记录

□操作日志□故障记录□值班记录

□开发文档□变更记录

□其它:

是否有设备、主机、系统和应用软件运行日志的管理措施

○是,其中采取的措施:

○否

是否有邮件服务

○是,其中采取的安全措施:

○否

是否有电子公告板(BBS)

○是,其中采取哪些控制和过滤措施:

○否

是否有信息发布服务

○是,其中信息发布审核措施:

○否

填表人:

填表说明:

1、按照网络与信息安全检查内容和相关要求完成自查后,如实填写本表。

填写内容不实等情况引起后果由填表人承担,本表须盖单位公章后有效。

2、表中各选项前为“○”标记表示为单选项;“□”标记为可多选项。

凡有“其它”项

的,在后面注明具体内容。

3、如表格预留空间不足,可自行复印或续页填写。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络 机房 安全 巡检 记录 模板

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx