pap认证.docx

pap认证.docx

- 文档编号:30331562

- 上传时间:2023-08-13

- 格式:DOCX

- 页数:13

- 大小:141.96KB

pap认证.docx

《pap认证.docx》由会员分享,可在线阅读,更多相关《pap认证.docx(13页珍藏版)》请在冰豆网上搜索。

pap认证

PAP认证过程非常简单,是二次握手机制,而CHAP认证过程比较复杂,是三次握手机制,下面就让我们来看一下两种具体的认证过程。

AD:

51CTO网+第十二期沙龙:

大话数据之美_如何用数据驱动用户体验

一、PAP认证协议(PasswordAuthenticationProtocol,口令认证协议):

PAP认证过程非常简单,二次握手机制。

使用明文格式发送用户名和密码。

发起方为被认证方,可以做无限次的尝试(暴力破解)。

只在链路建立的阶段进行PAP认证,一旦链路建立成功将不再进行认证检测。

目前在PPPOE拨号环境中用的比较常见。

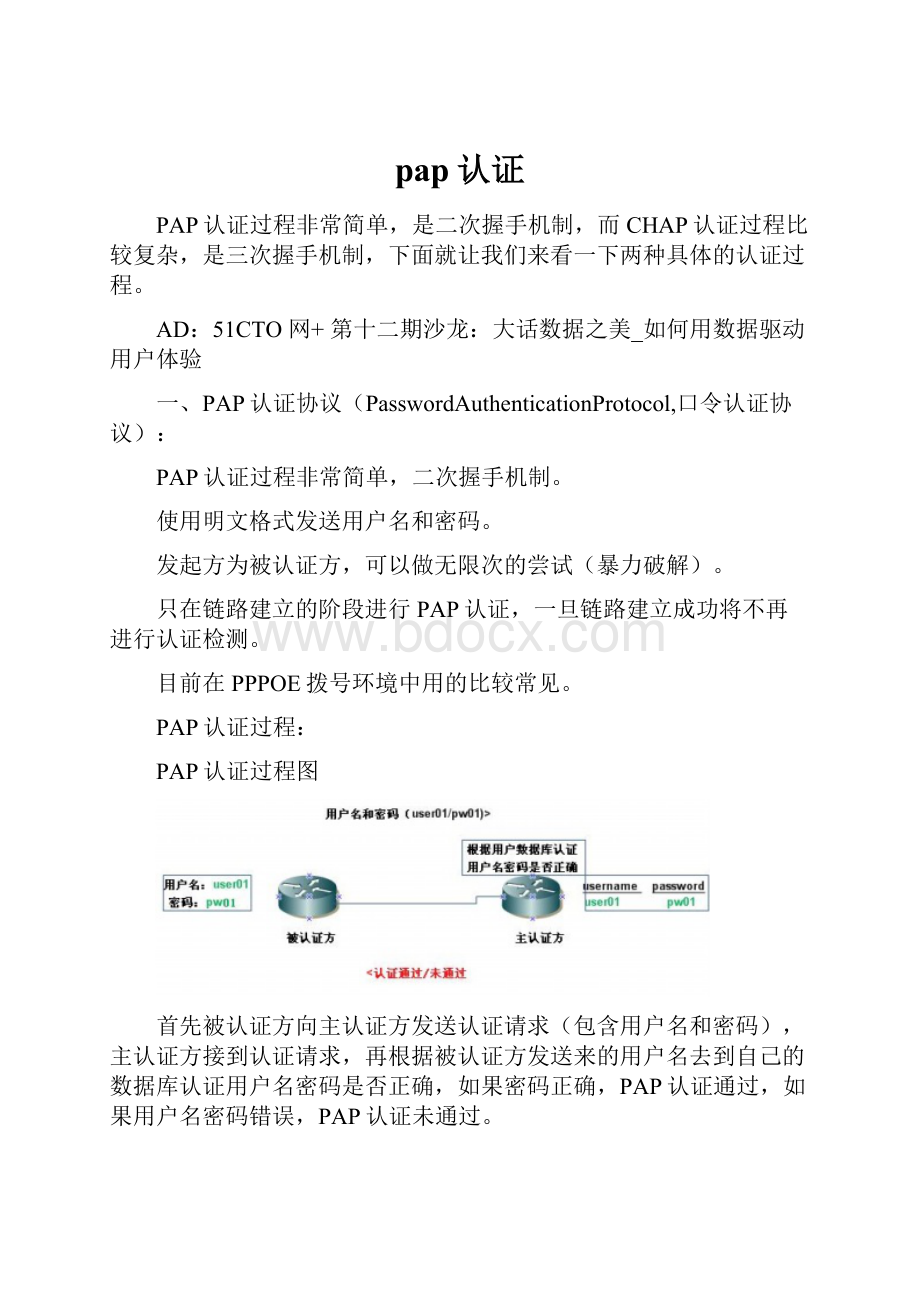

PAP认证过程:

PAP认证过程图

首先被认证方向主认证方发送认证请求(包含用户名和密码),主认证方接到认证请求,再根据被认证方发送来的用户名去到自己的数据库认证用户名密码是否正确,如果密码正确,PAP认证通过,如果用户名密码错误,PAP认证未通过。

二、CHAP认证协议(ChallengeHandshakeAuthenticationProtocol,质询握手认证协议)

CHAP认证过程比较复杂,三次握手机制。

使用密文格式发送CHAP认证信息。

由认证方发起CHAP认证,有效避免暴力破解。

在链路建立成功后具有再次认证检测机制。

目前在企业网的远程接入环境中用的比较常见。

CHAP认证过程:

CHAP认证第一步:

主认证方发送挑战信息【01(此报文为认证请求)、id(此认证的序列号)、随机数据、主认证方认证用户名】,被认证方接收到挑战信息,根据接收到主认证方的认证用户名到自己本地的数据库中查找对应的密码(如果没有设密码就用默认的密码),查到密码再结合主认证方发来的id和随机数据根据MD5算法算出一个Hash值。

CHAP认证过程图:

CHAP认证第二步:

被认证方回复认证请求,认证请求里面包括【02(此报文为CHAP认证响应报文)、id(与认证请求中的id相同)、Hash值、被认证方的认证用户名】,主认证方处理挑战的响应信息,根据被认证方发来的认证用户名,主认证方在本地数据库中查找被认证方对应的密码(口令)结合id找到先前保存的随机数据和id根据MD5算法算出一个Hash值,与被认证方得到的Hash值做比较,如果一致,则认证通过,如果不一致,则认证不通过。

CHAP认证过程图:

CHAP认证第三步:

认证方告知被认证方认证是否通过。

CHAP认证过程图:

CHAP认证和PAP认证的过程如上所述,这两种认证协议都被PPP协议支持,大家可以搜索相关的内容辅助理解这两个认证过程。

XX文库

pap

编辑

本词条缺少名片图,补充相关内容使词条更完整,还能快速升级,赶紧来编辑吧!

PAP并不是一种强有效的认证方法,其密码以文本格式在电路上进行发送,对于窃听、重放或重复尝试和错误攻击没有任何保护。

中文名

口令验证协议

外文名

pap

属 性

认证方法

特 点

文本格式在电路上进行发送

相 关

对于窃听错误攻击没有任何保护

1.1 协议

2.▪ 配置

3.▪ 排查命令

1.2 铝塑材料

2.3 新加坡党

3.4 马来西亚

1.5 化工产品

协议

编辑

(PAP:

PasswordAuthenticationProtocol)

密码认证协议(PAP),是PPP协议集中的一种链路控制协议,主要是通过使用2次握手提供一种对等结点的建立认证的简单方法,这是建立在初始链路确定的基础上的。

完成链路建立阶段之后,对等结点持续重复发送ID/密码给验证者,直至认证得到响应或连接终止。

对等结点控制尝试的时间和频度。

所以即使是更高效的认证方法(如CHAP),其实现都必须在PAP之前提供有效的协商机制。

该认证方法适用于可以使用明文密码模仿登录远程主机的环境。

在这种情况下,该方法提供了与常规用户登录远程主机相似的安全性。

协议结构

密码认证协议的配置选项格式:

81632bit

TypeLengthAuthentication-Protocol

Type―3

Length―4

Authentication-Protocol―C023(Hex)

PAP数据包格式

81632bitvariable

CodeIdentifierLengthData

Code―Code字段为8字节,用于识别PAP数据包类型。

PAPCode字段分配如下:

1、Authenticate-Request;2、Authenticate-Ack;3、Authenticate-Nak。

Identifier―Identifier字段为8字节,用于匹配Request和Reply。

Length―Length字段为16字节,表示PAP数据包的长,包括Code、Identifier、Length和Data字段。

Length字段外的八位位组用作数据链路层间隙,且在接收方忽略。

Data―Data字段为0或更多字节。

Data字段格式取决于Code字段。

配置

步骤一:

配置路由器的IP地址。

基础配置省略,串行链路要记得配置时钟频率。

步骤二:

将R1的s1接口改为ppp协议.并配置双向身份验证

R1(config)#interserial0/3/0

R1(config-if)#encapsulationppp

R1(config-if)#exit

R1(config)#hostnameR1//R1将作为PPP的用户名

R1(config)#usernameR2passwordcisco

//配置本地用户名密码数据库。

用于确认其它设备的身份。

R1(config)#interfaceserial0/3/0

R1(config-if)#pppauthentication[chap|pap]

//指定采用chap的进行身份验证([chap|pap]是2选1)

步骤三:

将R2的S0改为PPP协议,并配置身份验证

R2(config)#hostR2

R2(config)#usernameR1passwordcisco

R2(config)#interfaceserial0

R2(config-if)#encapsulationppp

R2(config-if)#pppauthentication[chap|pap]

步骤四:

确认双方是否可以PING通。

步骤五:

配置CHAP单向的身份验证,R2配置基础上添加一个新的用户

R2(config)#usernamewypassword123

步骤六:

配置R1的PPP认证。

R1(config)#interfaceserial1

R1(config-if)#encapsulationppp

R1(config-if)#pppchaphostnamewy//发送chap的用户名

R1(config-if)#pppchappassword123//配置chap的密码

R1(config-if)#exit

步骤七:

确认双方是否可以PING通。

步骤八:

配置PAP的单向的身份验证,在原先的配置基础上将R2改为pap的认证

R2(config)#interfaceserial0

R2(config-if)#encapsulationppp

R2(config-if)#pppauthenticationpap

R2(config-if)#exit

步骤九:

配置R1的PPP认证

R1(config)#interfaceserial1

R1(config-if)#encapsulationppp

R1(config-if)#ppppapsent-usernamewypassword123//发送pap的用户名和密码

步骤十:

确认双方是否可以PING通。

排查命令

debugpppnegotiation-确定客户端是否可以通过PPP协商;这是您检查地址协商的时候。

debugpppauthentication-确定客户端是否可以通过验证。

如果您在使用CiscoIOS软件版本11.2之前的一个版本,请发出debugpppchap命令。

debugppperror–显示和PPP连接协商与操作相关的协议错误以及统计错误。

debugaaaauthentication-要确定在使用哪个方法进行验证(应该是RADIUS,除非RADIUS服务器发生故障),以及用户是否通过验证。

debugaaaauthorization-要确定在使用哪个方法进行验证,并且用户是否通过验证。

debugaaaaccounting-查看发送的记录。

debugradius-查看用户和服务器交换的属性。

2、PAP(WapPushAccessProtocol)推送访问协议 PAP协议属于HTTP协议的扩展,使用.NET的HttpWebRequest类库便可以方便的实现PAP的通讯层.剩下的工作便是PAP协议内容的组合了,

PAP协议主要有四个方法及一个交互方法,分别是:

·SubmitaPush提交一个Push信息

·CancelaPush取消一个Push信息

·QueryforstatusofaPush查询提交Push信息的状态

·Queryforwirelessdevicecapabilities查询无线设备能力

ppp的pap认证完全配置 2012-03-0720:

19:

56

分类:

网络与安全

网络环境:

=================================================================

PAP认证方式:

1、验证由客户端发起,它向服务端发送用户名和密码;

2、服务端查询自己的数据库,如果有匹配的用户名和密码,则验证通过,发送接受消息,否则拒绝连接。

由于PAP验证采用明文在网络中传输用户名和密码,安全性比CHAP验证差。

=============================================================================================

PAP单项认证:

R1为服务器端,R2为客户端

R1配置:

R1>enable

R1#configureterminal

R1(config)#usernamejsxjspasswordadminjsxjs

R1(config)#interfaces0/0

R1(config-if)#encapsulationppp

R1(config-if)#pppauthenticationpap

R2配置:

R2>enable

R2#configureterminal

R2(config)#interfaces0/0

R2(config-if)#encapsulationppp

R2(config-if)#ppppapsent-usernamejsxjspasswordadminjsxjs

============================================================================================

PAP双向认证:

(这里双方配置的用户名和密码不一样,当然也可以设置双方的用户名和密码一样)

R1配置:

R1>enable

R1#configureterminal

R1(config)#usernamejsxjspasswordadminjsxjs

R1(config)#interfaces0/0

R1(config-if)#encapsulationppp

R1(config-if)#ppppapsent-usernamejlzzpasswordadminjlzz

R1(config-if)#pppauthenticationpap

R2配置:

R2>enable

R2#configureterminal

R2(config)#usernamejlzzpasswordadminjlzz

R2(config)#interfaces0/0

R2(config-if)#encapsulationppp

R2(config-if)#ppppapsent-usernamejsxjspasswordadminjsxjs

R2(config-if)#pppauthenticationpap

=======================================================================

PPP协议配置和PAP认证配置

2010-09-0609:

44佚名 字号:

T | T

文章中,我们侧重讲解了PPP协议的配置和PAP认证配置的内容,希望大家浏览过文章后,对此能够有所了解。

AD:

51CTO网+第十二期沙龙:

大话数据之美_如何用数据驱动用户体验

通过对PPP协议的了解,我们也进入到了配置阶段。

那么我们知道,PPP协议:

(pointtopointprotocol)点队点协议的前身是SLIP,PPP协议提供了一种在点对点链路上封状多种网络数据报文的标准方法。

现在我们重点讲解一下PPP协议配置和PAP认证配置的内容。

PPP相对SLIP的协议的优点:

1、支持同步、异步串行链路;

2、支持多种网络协议;

3、支持各种连接参数的协商;

4、支持错误检测;

5、支持用户认证;

6、允许进行数据的压缩。

PPP协议的组成:

1、协议封装方式

2、LCP

3、NCP

PPP运行过程:

1、链接不可用阶段

2、链路建立阶段

3、认证阶段

4、网络层协议阶段

5、链路终止阶段

LCP协议协商:

MRU最大数据单元/MagicNumber魔术字/人证方式/链路压缩

NCP协议协商:

IP地址;TCP/IP头压缩

认证方式:

PAP/CHAP

PPP协议的配置:

封装PPP:

1.Router(config)#inter serial 2/0

2.Router(config-if)#encapsulation ppp

DCE端设置时钟频率:

1.Router(config-if)#clock rate 64000

接口IP配置:

1.Router(config-if)#ip address 192.168.10.1 255.255.255.0

2.Router(config-if)#no shutdown

PAP认证配置:

PAP认证配置,主认证端:

1.Router(config-if)#exit

2.Router(config)#username derek password 0 123

3.Router(config)#inter s2/0

4.Router(config-if)#ppp authentication

5.%SYS-5-CONFIG_I:

Configured from console by console

PAP认证配置,被认证端:

1.Router(config-if)#ppp pap sent-username derek password 0 123

PAP认证配置完成,测试:

1.Router#ping 192.168.10.2

2.Router#debug ppp packet

查看端口:

1.Router#show interfaces s 2/0

2.Serial2/0 is up, line protocol is up (connected)

3.Hardware is HD64570

4.Internet address is 192.168.10.2/24

5.MTU 1500 bytes, BW 128 Kbit, DLY 20000 usec, rely 255/255, load 1/255

6.Encapsulation PPP, loopback not set, keepalive set (10 sec)

7.LCP Open

8.Open:

IPCP, CDPCP

9.Last input never, output never, output hang never

10.Last clearing of "show interface" counters never

11.Input queue:

0/75/0 (size/max/drops); Total output drops:

0

12.Queueing strategy:

weighted fair

13.Output queue:

0/1000/64/0 (size/max total/threshold/drops)

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- pap 认证

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx