第7章网络实验报告.docx

第7章网络实验报告.docx

- 文档编号:30134485

- 上传时间:2023-08-05

- 格式:DOCX

- 页数:17

- 大小:737.31KB

第7章网络实验报告.docx

《第7章网络实验报告.docx》由会员分享,可在线阅读,更多相关《第7章网络实验报告.docx(17页珍藏版)》请在冰豆网上搜索。

第7章网络实验报告

实验7.1信息收集

一、实验目的与要求

掌握通过Ping程序、Tracert程序以及查询基于Whois协议的网站来收集网络信息的方法。

二、实验原理

(1)Ping程序可以用来测试一个主机是否处于活动状态、到达时间等。

(2)黑客可以通过Ping指令,利用TTL(Time-To-Live,活动时间)值可以鉴别操作系统的类型、能判断目标主机类型,为了防止黑客通过该方法判断目标主机类型,可以通过修改注册表的相关选项来改变TTL值。

(3)Tracert程序可以用来获取到达某一主机经过的网络及路由器的列表。

该程序可以直接通过命令行完成,也可以通过相应的软件来完成。

(4)Whois协议的服务信息能够提供所有有关的DNS域和相关的管理参数。

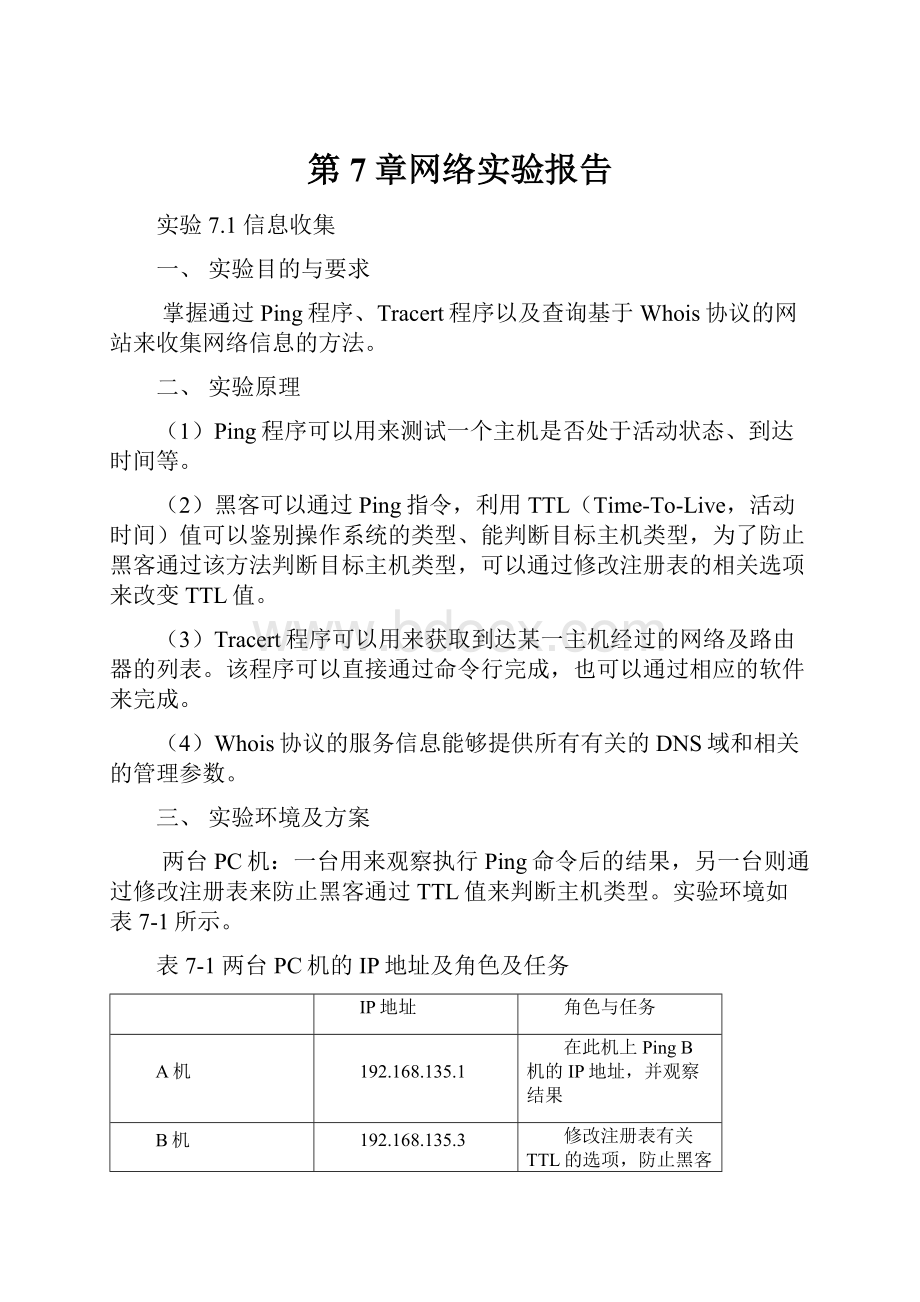

三、实验环境及方案

两台PC机:

一台用来观察执行Ping命令后的结果,另一台则通过修改注册表来防止黑客通过TTL值来判断主机类型。

实验环境如表7-1所示。

表7-1两台PC机的IP地址及角色及任务

IP地址

角色与任务

A机

192.168.135.1

在此机上PingB机的IP地址,并观察结果

B机

192.168.135.3

修改注册表有关TTL的选项,防止黑客通过TTL值来判断目标主机类型

四、实验步骤

1.Ping程序的使用

(1)在A机上可以利用Ping指令来验证和B机的连通性,应答消息的接受情况将和往返过程的次数一起显示出来。

该程序使用的语法是:

ping对方计算机名或IP地址,如果连通,则返回的信息如图7-1所示。

(2)从图7-1中可以看出TTL值为128,说明该主机的操作系统是Windows2000/XP/2003。

表7-2给出了一些常见操作系统的TTL对照值。

操作系统类型

TTL返回值

Windows2000/XP/2003

128

WindowsNT

107

Windows9x

128或127

Solaris

252

IRIX

240

AIX

247

Linux

241或240

(3)此时在B机上通过注册表来修改TTL值,入侵者就无法根据TTL值来判断主机类型了,具体方法是修改主键HKEY_LOCAL_MACHINE的子键SYSTEM\CURRENT_CONTROLSET\SERVICES\TCPIP\PARAMETERS,并新建一个双字节项,如图7-2所示。

图7-1判断与对方主机是否相连

图7-2在注册表指定位置新建一双字节值

(4)在键的名称中输入defaultTTL,然后双击该键名,选择“基数”区域中的“十进制”单选项,在“数值数据”文本框中输入125,如图7-3所示。

(5)重新启动B机后,在A机上再一次通过Ping程序测试与B机的连通性,如图7-4所示。

图7-3编辑defaultTTL值

图7-4查看新的TTL值

2.Tracert程序的使用

(1)Tracert程序可以用来获取到达某一主机经过的网络及路由器的列表,切换到DOS界面后可以直接在提示符下运行,如图7-5所示。

(2)Tracert程序也可通过安装和使用软件WS_PingProPack来完成么直接运行安装文件WSP_PingProPack.exe即可得到软件的运行界面,如图7-6所示。

图7-5tracert程序的使用

图7-6WS_pingpropack软件的运行界面

实验心得:

通过本次实验掌握通过Ping程序、Tracert程序以及查询基于Whois协议的网站来收集网络信息的方法。

实验7.2查找开放服务器的IP地址

一、实验目的与要求

查找Web网站、FTP、Telnet、BBS等对外开放服务器的IP地址。

二、实验原理

由于开放服务器一定有公开的网址或域名称,因此可以从这些名称中找出它的IP地址。

三、实验环境及方案

在能够连接到互联网的PC机上实验实现,操作系统不限,方法有以下3种:

(1)利用Ping命令。

(2)利用NetInfo工具。

(3)利用

四、实验步骤

1.利用Ping命令

(1)切换到DOS界面。

(2)直接在命令行Ping已知开放服务器公开的网址或域名称,如图7-8所示。

图7-8利用ping命令查询新浪服务器公开的网址

2.利用NetInfo工具

(1)直接运行工具NetInfo的安装文件NetInfo.msi,根据提示进行安装。

(2)运行桌面上的快捷方式NetInfo。

(3)在主界面中选择Ping标签,并在Host栏中输入开放服务器公开的网址或域名称,再选择右侧的Start标签,如图7-9所示。

图7-9NetInfo软件的使用

3.利用

由于现在许多开放服务器运用了不断更换IP地址的转换技术,使得用上述两种方法无法找到真正的IP地址,这是可以直接在浏览器窗口中输入

图7-10利用

实验心得:

通过本次实验我了解了查找Web网站、FTP、Telnet、BBS等对外开放服务器的IP地址。

实验7.3账号口令的破解

1、实验目的与要求

利用工具软件获取用户的账号与口令。

2、实验原理

用户登录以后,所有的用户信息都存储在系统的一个名为winlogon.exe的进程中,可以利用程序将当前登录用户的密码解码出来。

3、实验环境及方案

(1)关闭或禁用杀毒软件。

(2)利用findpass.exe和pulist软件获取口令。

4、实验步骤

1、利用findpass和pulist软件获取口令。

(1)将findpass.exe和pulist.exe这两个软件复制到对方机器。

(2)运行pulist.exe可以查看到系统正在运行的进程,在其中找到winlogon.exe所在进程的ID号,即PID号,本例中的PID号为220,如图7-12所示。

(3)使用findpass命令获取密码信息,命令格式为:

findpass机器名用户名PID,如图7-13所示。

图7-12查看PID号

图7-13获取密码信息

(4)如果在本机上运行该命令,可以直接使用findpass命令,后面不需要跟任何参数。

实验7.4LC5软件的使用

一、实验目的与要求

利用工具软件获取Windows操作系统的密码。

二、实验原理

在Windows操作系统中,用户账户的安全管理使用了安全账号管理器SAM,用户和口令经过Hash变换后以Hash列表形式存放在%systemroot%\system32下的SAM文件中。

LC5主要是通过破解这个SAM文件来获取用户名和密码的。

LC5可以从本地系统、其他文件系统、系统备份中获取SAM文件,从而破解出用户口令。

三、实验环境及方案

两台装有Windows操作系统并且已经进入Windows计算机的PC工作站,设其中一台为A机,另一台为B机。

在A、B两台机器上均新建了一些用户,并设置复杂程度不通过的密码。

四、实验步骤

(1)在A机上直接运行安装文件LC5Setup.exe进行安装。

(2)启动LC5,弹出LC安装向导界面,如图7-16所示。

(3)单击“下一步”按钮,弹出要求选择破解对象的对话框,如图7-17所示。

图7-16LC5软件的安装向导界面

图7-17选择破解对象

如果具有管理权限且破解的是本台计算机的口令,则选择Retrievefromthelocalmachine(从本地机器导入)单选项。

如果已经远程入侵一台主机并具有管理员权限,则可以选择Retrievefromaremotemachine(从远程电脑导入)单选项。

如果获取的是一台主机的紧急恢复盘,可以利用RetrievefromNT4.0emergencyrepairdisk来破解紧急恢复盘的SAM文件。

如果要破解一台计算机向另一台计算机通过网络认证时传输的密码,则选取RetrievebySnifferthelocal(从本地电脑嗅探导入)单选项。

(4)选项第一个单选项,单击“下一步”按钮,弹出选择破解密码强度的对话框,如图7-18所示。

(5)选项第一个单选项QuickPasswordAudit(快速口令破解),单击“下一步”按钮继续并单击“完成”按钮完成最后的设置,软件开始破解账号密码。

可以看出这次破解成功的均为较简单的口令,如图7-19所示。

图7-18选择破解密码的强度

图7-19较为简单密码的破解界面

(6)将用户Lucy的密码设置得更为复杂一些,再进行一次测试,如图7-20所示。

(7)可以看到,采用快速口令破解功能只能解出密码的最后一位。

现将破解方法更改为Custom(自定义),并设置相应的“自定义破解选项”,如图7-21和图7-22所示。

(8)单击OK按钮,软件将重新破解。

经过一段时间后,利用自定义的方法设置破解口令的选项可以破解较为复杂的口令,只是破解的速度比较慢,如图7-23所示。

实验心得:

通过本次实验我了解了利用工具软件获取Windows操作系统的密码。

实验7.5扫描工具——Superscan软件的应用

一、实验目的与要求

通过对网络的扫描,网络管理员可以了解网络的安全配置和运行的应用服务,及时发现安全漏洞,客观评估网络风险等级。

网络管理员可以根据扫描的结果更正网络安全漏洞和系统中的错误配置,在黑客攻击前进行防范。

如果说防火墙和网络监控系统是被动的防御手段,那么安全扫描就是一种主动的防范措施,可以有效避免黑客攻击行为,做到防范于未然。

二、实验原理

网络安全扫描技术包括操作系统探测(OperatingSystemIdentification)、探测访问控制规则(firewalking)、端口扫描(Portscan)以及漏洞扫描(vulnerabilityscan)等。

以端口扫描为例,一个端口就是一个潜在的通信通道,也就是一个入侵通道。

对目标计算机进行端口扫描,能得到许多有用的信息。

通过端口扫描得到许多有用的信息,从而发现系统的安全漏洞。

它使系统用户了解系统目前向外界提供了哪些服务,从而为系统用户管理网络提供了一个手段。

端口扫描向目标主机的TCP/IP服务端口发送探测数据包,并记录目标主机的响应。

通过分析响应来判断服务端口是打开还是关闭,就可以知道端口提供的服务或信息。

端口扫描也可以通过捕获本地主机或服务器的流入流出IP数据包来监视本地主机的运行情况,它仅能对接收到的数据进行分析,帮助发现目标主机的某些内在的弱点,而不会提供进入一个系统的详细步骤。

三、实验环境与方案

使用Superscan软件在指定的网络范围内进行扫描。

四、实验步骤

(1)直接运行Superscan.exe文件进行安装,安装完毕后的界面如图7-26所示。

(2)通过Ping命令来检验IP是否在线,如图7-27所示。

图7-26Superscan软件主界面

图7-27测试IP是否在线

(3)在HostnameLookup区域中,可以输入IP地址或者需要IP和域名相互转换,如图7-28所示。

图7-28IP地址与域名的互换

实验7.6流光软件的使用

一、实验要求与目的

学习和掌握流光软件通过扫描网络主机寻找网络主机的漏洞的方法。

二、实验原理

流光Fluxay5是一款非常优秀的综合从扫描工具:

(1)用于检测POP3/FTP主机中用户密码安全漏洞。

(1)163/169/双通。

(2)多线程检测,消除系统中的密码漏洞。

(3)高效的用户流模式。

(4)高效服务器流模式,可同时对多台POP3/FTP主机进行检测。

(5)最多500个线程探测。

(6)线程超时设置,阻塞线程具有自杀功能,不会影响其他线程。

(7)支持10个字典同时检测。

(8)检测设置可作为项目保存。

(9)取消了国内IP限制,而且免费。

3、实验步骤

(1)在A机安装流光Fluxay5软件,直接运行安装文件Fluxay5.exe,根据提示完成安装,完成安装后将出现该软件的运行界面,如图7-30所示。

图7-30Fluxay5的主界面

(2)单击“文件”—“高级扫描向导”命令,弹出“设置”对话框,在“起始地址”文本框中填入要扫描主机的开始地址,在“结束地址”文本框中填入扫描机主机的结束地址,如图7-31所示。

这里需要注意的是,虽然可以对一个网段内的所有主机进行扫描,但要注意不要扫描过多,以免引起网络的不稳定。

(3)单击“下一步”按钮,出现“端口扫描”设置界面。

如果选择了“标准端口扫描”复选项,流光会扫描大约十几个标准服务端口,而自定义扫描端口可以在1-65535范围内选择,如图7-32所示。

图7-31设置扫描地址范围图7-32端口扫描设置

(4)出现尝试获取POP3版本信息和用户密码的对话框,如图7-33所示。

(5)单击“下一步”按钮,出现试图获取FTP版本,尝试匿名登录和尝试猜解用户的对话框,如图7-34所示。

图7-33POP3的设置图7-34尝试连接FTP设置

(6)单击“下一步”按钮,出现询问获取SMTP、IMAP和操作系统版本信息以及用户信息的提示,如图7-35。

(7)单击“下一步”按钮,出现扫描Web漏洞的对话框,在这里可以定义要扫描的CGI漏洞列表,如图7-36所示。

图7-35SMTP的设置图7-36CGI设置

(8)单击“下一步”按钮,出现扫描MSSQL2000数据库的漏洞、SA密码和版本信息的对话框,如图7-37所示。

(9)单击“下一步”按钮,出现扫描主机系统的ICP漏洞,查看是否有空连接、共享资源,并尝试获取用户列表、破解用户的密码,如图7-38所示。

图7-37SQL扫描的设置图7-38IPC扫描的设置

(10)单击“下一步”按钮,出现扫描IIS漏洞的对话框,包括扫描Unicode编码漏洞等设置,如图7-39所示。

(11)单击“下一步”按钮,出现扫描Finger、RPC信息以及对6个插件的漏洞扫描的对话框,如图7-40至图7-42所示。

图7-39扫描IIS漏洞的设置图7-40Finger扫描的设置

图7-41RPC服务的扫描图7-42PLUGINS扫描

(12)单击“下一步”按钮,通过“猜解用户名字典”尝试暴力猜测用户,并设置“保存扫描报告”的存放名称和位置,如图7-43所示。

(13)单击“完成”按钮,出现扫描引擎的选择,默认选项为本地主机,如图7-44所示。

图7-43扫描选项图7-44扫描引擎的选择

(14)单击“开始”按钮,软件开始进行扫描,经过一段时间后,将会出现扫描结果,并会讲结果保留在以“流光扫描报告.htm”为文件名的网页中,如图7-45所示。

图7-45扫描结果

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络 实验 报告

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

#2机组现场施工用电布置措施.docx

#2机组现场施工用电布置措施.docx