网络安全各章题1.docx

网络安全各章题1.docx

- 文档编号:30051245

- 上传时间:2023-08-04

- 格式:DOCX

- 页数:14

- 大小:28.05KB

网络安全各章题1.docx

《网络安全各章题1.docx》由会员分享,可在线阅读,更多相关《网络安全各章题1.docx(14页珍藏版)》请在冰豆网上搜索。

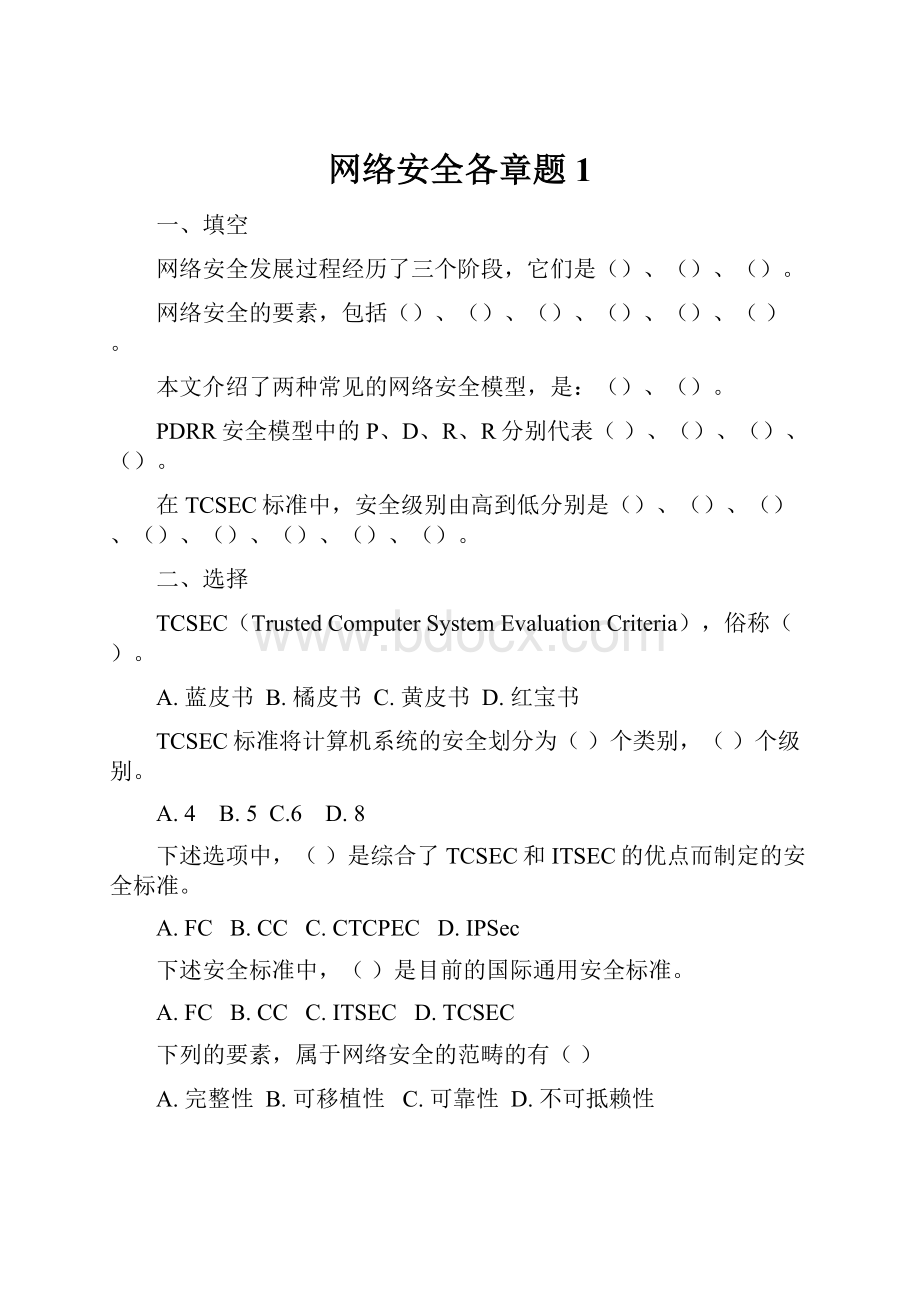

网络安全各章题1

一、填空

网络安全发展过程经历了三个阶段,它们是()、()、()。

网络安全的要素,包括()、()、()、()、()、()。

本文介绍了两种常见的网络安全模型,是:

()、()。

PDRR安全模型中的P、D、R、R分别代表()、()、()、()。

在TCSEC标准中,安全级别由高到低分别是()、()、()、()、()、()、()、()。

二、选择

TCSEC(TrustedComputerSystemEvaluationCriteria),俗称()。

A.蓝皮书B.橘皮书C.黄皮书D.红宝书

TCSEC标准将计算机系统的安全划分为()个类别,()个级别。

A.4B.5C.6D.8

下述选项中,()是综合了TCSEC和ITSEC的优点而制定的安全标准。

A.FCB.CCC.CTCPECD.IPSec

下述安全标准中,()是目前的国际通用安全标准。

A.FCB.CCC.ITSECD.TCSEC

下列的要素,属于网络安全的范畴的有()

A.完整性B.可移植性C.可靠性D.不可抵赖性

三、简答

1.网络安全的目标,主要体现在哪几个方面?

2.简单描述PDRR安全模型的主要内容。

3.简单描述PPDR安全模型的主要内容。

4.简单描述TCSEC安全标准的主要内容。

5.简单描述TCSEC,ITSEC,CTCPEC,FC,CC安全标准之间的相互关系。

一、填空题

1.我国实行的计算机站场地安全要求的标准里将机房的安全等级分为()个等级;

2.我国的国家标准里划分的安全等级,()级的安全性最高,()级的安全级别最低;

3.文件名域的第一个字节为某些特殊值时,具有特殊的含义。

当它的值为()时,标识文件已经被删除;

4.硬盘锁的原理是利用()引导操作系统的机制,将原先的()保存到一个隐蔽扇区,再将硬盘锁程序写入该区域。

5.IC卡的全称是(),在IC卡家族中档次最高的是()卡,这一类卡不但有存储数据的()和对外联络的通讯接口,还带有具备数据处理能力的()。

二、选择题

1.在下述的安全项目里,我国国家标准计算机机房的安全等级C类安全机房有要求的是():

(A)防火;(B)空调;(C)消防报警;(D)防水;

2.下述哪个不属于用特殊格式化法对扇区进行软加密的技术范围():

(A)扇区间隙加密;(B)软指纹加密;(C)超级扇区加密;(D)区域写保护;

3.下述哪个不属于用硬盘锁的技术范围():

(A)热键式;(B)隐藏程序;(C)密码锁;(D)区域写保护;

4.下述哪些对硬盘的主引导区的描述是正确的():

(A)512字节;(B)0柱面;(C)0扇区;(D)0磁头;

5.IC卡可以分成以下几种类别():

(A)逻辑加密卡;(B)信用卡;(C)存储器卡;(D)CPU卡。

三、简答题

1.简述我国实行的计算机站场地安全要求的标准里划分的安全等级,及其主要特点;

2.简述一下计算机站场地安全要求的标准里对机房的选址有什么要求,应该注意哪些问题;

3.简单描述计算机硬件物理安全可以采用的几种主要方法;

4.简要描述一下硬盘加锁可以采用哪些技术;

5.简单描述一下IC卡相比磁卡具有的优点。

SAN一、填空Windows98系统有三种登录方式,分别是()、()、()。

1.NTFS可以使用大于()B的卷;FAT文件容量最大为()B;FAT32在WindowsXP中,只能格式化最多()B的卷。

2.WindowsNT4.0中主要的分布式安全协议是();而在Windows2000中,()是缺省的分布式安全协议。

3.在Unix操作系统登录过程中,login进程根据文件()和()的内容来验证用户的身份。

4.操作系统的脆弱性可以分为()、()、()三个等级,其中()类级别的威胁性最大。

二、选择

1.Windows98系统的登录方式中,最不安全的方式是()。

A.Windows登录B.网络用户登录C.友好用户登录D.远程登录

2.以下几种文件格式中,最大文件长度不能超过2GB的是(),最大文件长度不能超过4GB的是()。

A.NTFSB.FATC.FAT32D.HFS

3.以下的几种措施,不属于修改注册表信息来提高Windows98安全性的是()。

A.禁止非法用户登录B.隐藏或禁止访问控制面板

C.禁止访问注册表编辑器D.禁止网络用户登录方式

4.WindowsNT系统上的重大安全漏洞,主要体现在以下方面:

()。

A.浏览器的安全漏洞B.NT服务器的漏洞

C.NT工作站的漏洞D.NT系统的漏洞

5.Unix操作系统的安全焦点是(),其中包括()。

A.文件许可权B.读许可权C.写许可权D.执行许可权

三、简答

1.为什么说Windows98的注册表很重要?

如何提高Windows98的安全性?

2.为了加强Windows2000账户的登录安全性,做了哪些方面的工作(即账户的登录策略)

3.WindowsNT/2000/XP系统的缺陷漏洞有哪些?

4.UNIX系统有哪些安全漏洞?

用什么方法来防范?

5.Linux系统为何会成为当前主流的网络操作系统?

SI

一、填空

5.在加密系统中,要加密的信息是(),经过变换加密后,成为(),这个变换的过程就称为(),通常由()来实现。

6.在大多数的()算法中,加密和解密密钥是相同的,这些算法也叫做()。

7.与传统密码体制相对应的是(),即公开密钥密码体制。

加密密钥不同于解密密钥,加密密钥公之于众,而解密密钥只有解密人自己知道,这两个密钥分别称为()和()。

8.公开密钥加密系统的一个优点是不仅可以用于信息的保密通讯,而且可以用来()和()。

9.为了保证RSA密钥算法密码系统的安全性,最简明有效的做法就是不断增加()的位数。

二、选择

6.DES算法将输入的明文分为()位的数据分组,使用()位的密钥进行变换。

A.24B.48C.64D.128

7.下列密码算法,属于非对称性加密算法的是()。

A.凯撒密码B.Vigenere密码

C.Playfair密码D.RSA算法

8.以下密码算法,可以用于数字签名的的是()。

A.DES/DSAB.Vigenere密码

C.Playfair密码D.RSA算法

9.PGP采用了()和传统加密的综合算法,用于数字签名的()算法、加密前压缩等。

A.AESB.DES

C.RSAD.邮件文摘

10.分组密码算法通常由()和()两部分组成。

A.文件压缩算法B.密钥扩展算法

C.加密/解密算法D.AES算法

三、简答

1.简要描述什么是“加密”,什么是“解密”。

2.简要描述一下什么是对称密码算法,什么是非对称密码算法。

3.相比较之下,AES算法比DES,有什么优点?

4.简要描述一下RSA算法的特点,安全性及其隐患。

5.简述PGP的工作原理及优点。

WU

一、填空

10.常用身份认证技术,主要有()、()、()、()、()。

11.RADIUS是一种()结构的协议,它的客户端最初是(),认证机制灵活,可以采用PAP,CHAP或()等多种方式。

12.DCE/Kerberos是一种被证明为非常安全的()认证技术。

13.访问控制的主要目标包括:

机密性要求、()、()、()。

14.目前的主流访问控制技术有:

()、()、()。

二、选择

11.区分以下的口令:

()好口令,()是坏口令:

A.MaryB.ga2workC.cat&dogD.3.1515pi

12.以下认证技术,属于身份认证范畴的是()。

A.IC卡认证B.生物特征认证

C.USBKEY认证D.动态口令/动态密码

13.目前的主流访问控制技术有():

A.基于角色的访问控制B.强制访问控制

C.自主访问控制D.Kerberos

14.验证一个人身份的手段,大体可以分为三种,包括:

()。

A.whatyouknowB.whatyouhave

C.whatisyournameD.whoareyou

15.现实生活中我们遇到的短信密码确认方式,属于()

A.动态口令牌B.电子签名C.静态密码D.动态密码

三、简答

4.简单列举现实生活中运用到IC卡认证技术的场合,说明此种方式的优点和不足。

5.简单描述基于公钥密码的认证体制的主要原理。

6.访问控制主要包括哪几个要素?

它们之间的关系是怎样的?

7.自主访问控制可以分成哪两类?

该机制存在的问题是什么?

8.浅谈生物特征认证技术的优缺点。

LIU

一、填空

15.数据库系统的安全机制主要有:

()、安全管理,和数据库加密。

16.存取控制模型有自主存取控制(DAC),其缩写来自于英文()、强制存取控制(MAC),其缩写来自于英文(),和基于角色的访问控制(RBAC),其缩写来自于英文()。

17.数据完整性约束分为以下几类:

域完整性、()、()、用户定义完整性。

18.SQLServer的三种身份认证模式,即Windows身份认证模式、()身份认证模式、()模式。

19.Oracle采用基于角色的访问控制方法,内置了三种标准角色:

(),RESOURCE,DBA。

二、选择

1.目前市场占有率最高的数据库模型是:

()

A.层次模型B.关系模型C.网状模型D.以上都不是

2.Oracle数据库系统采用的访问控制方式为:

()

A.DACB.MACC.RBACD.以上都不是

3.某SQL语句“CREATETABLESCORE...”,其作用是:

()

A.创建数据库B.创建表C.添加表记录D.创建表字段

4.数据库不完全恢复操作,需要的是哪种日志?

()

A.系统日志B.事件日志C.操作日志D.Redo日志

5.每次转储全部的数据,称为()

A.海量转储B.增量转储C.同步转储D.异步转储

三、简答

1.简述“关系数据库系统”中的“关系”的含义。

2.数据库系统的安全机制主要有哪三种?

简述其基本概念。

3.数据库自主访问控制、强制访问控制和基于角色的访问控制各自特征是什么?

4.数据完整性约束分为哪几个类型?

5.SQLServer的三种身份认证模式分别适用场合是?

QI

一、填空

20.Worm(蠕虫)、Virus()是两类早期出现的恶意软件形式。

21.根据恶意软件在入侵过程中所处不同阶段,恶意软件通常可分为获取远程控制权类、()类、完成特定业务逻辑类三种类型。

22.查看当前主机网络连接状态的命令是()。

23.格式化硬盘并非一定能将恶意软件从硬盘内清除干净,主要是因为恶意软件可用从硬盘的()获得执行权限。

24.防范恶意软件通过Office文档进行传播的主要手段是,为Office系统()。

二、选择

16.恶意软件中,TrojanHorse是指()

A.病毒B.蠕虫C.特洛伊木马D.漏洞利用程序

17.恶意软件中,Exploit是指()

A.病毒B.蠕虫C.特洛伊木马D.漏洞利用程序

18.维持远程控制权类恶意软件的主要目的是()

A.保护其它恶意软件B.完成特定业务逻辑

C.尽力传播恶意软件D.扫描附近其它主机漏洞

19.netstat命令所带参数“o”的作用是,列出()

A.相关网络操作进程的输出B.相关网络操作进程的进程ID

C.相关网络操作进程的线程输出D.相关网络操作进程的线程数量

20.SQLInjection是指?

()

A.SQL查询B.SQL漏洞C.SQL注入D.以上都不是

三、简答

9.获取目标系统远程控制权类恶意软件的主要入侵手段有哪些?

10.第一类恶意软件中,非主动方式感染目标系统的是哪一种?

其感染原理是?

11.只观看从网络上的电影绝不会被恶意软件入侵,这个观点是否正确?

原因是?

12.简述操作系统补丁、应用软件补丁及时更新的重要性?

13.简述充分运用最小权限原则,能有效降低恶意软件造成的危害的原理。

BA

一、填空

25.网络数据加密,通常分为链路加密、()两种方式。

26.防火墙的安全区域,通常分为外网、内网、DMZ区三个区域,其中,DMZ区又称为()区。

27.按工作原理划分,防火墙可分为()和应用代理防火墙两大类。

28.入侵检测系统的两种经典模型是()和CIDF。

29.按照应用的方式划分,VPN有两种基本类型:

拨号VPN与()VPN。

二、选择

21.端到端加密方式中,数据离开发送端后被最终的接收端收到之前,处于()状态

A.加密B.明文C.加密或明文D.不确定

22.防火墙配置中的ACL指的是:

()

A.AccessContentListB.AllContentList

C.AccessConditionListD.AccessControlList

23.包过滤防火墙的主要过滤依据是:

()

A.MAC地址、端口、协议类型B.IP地址、端口、协议类型

C.域名、端口、协议类型D.IP地址、域名、协议类型

24.根据对收集到的信息进行识别和分析原理的不同,可以将入侵检测分为:

()

A.异常检测、普通检测B.滥用检测、普通检测

C.异常检测、冲突检测D.异常检测、滥用检测

25.根据服务类型VPN业务分为三种:

()VPN、AccessVPN与ExtranetVPN

A.SupernetB.InternetC.IntranetD.Subnet

三、简答

14.简述链路加密与端到端加密的主要特点。

15.防火墙的主要功能局限性是什么?

16.包过滤防火墙与应用代理防火墙的主要特点和应用场合是什么?

17.按照入侵检测系统的检测对象划分,入侵检测系统分为哪几类?

18.二层VPN和三层VPN的主要区别是?

JIU

一、填空

30.1971年,夏威夷大学研究员创造的第一个无线通信网络,被称为()。

31.当前主要有两种无线接入Internet的方式,即通过移动通信网络接入,和通过()接入。

32.GSM安全性体现在用户身份的保密性、认证和()三个方面。

33.Wi-Fi采用的是IEEE()系列协议。

34.Wi-Fi的加密方式主要有WEP、WPA两种,其中,()的安全性比较差,很容易被破解。

二、选择

26.蓝牙属于以下那种类型的网络()

A.有线局域网B.无线局域网C.移动通信网D.以上都不是

27.蓝牙采用的网络协议是:

()

A.IEEE802.3B.IEEE802.11

C.IEEE802.15D.IEEE802.16

28.传输层安全机制SSL的缩写来自于:

()

A.SafeSocketsLayerB.SafeSignalLayer

C.SecureSocketsLayerD.SecureSignalLayer

29.IEFT定义的传输层安全机制是:

()

A.TCPB.UDPC.HTTPSD.TLS

30.加强Wi-Fi安全性的措施之一是:

()

A.隐藏SSIDB.显示SSID

C.不设置SSIDD.以上都不是

三、简答

19.与有线网络相比,无线网络的主要优势是什么?

20.与有线网络相比,无线网络的主要不足是什么?

21.Wi-Fi和蓝牙的各自优点、缺点,及适用场合是什么?

22.为何采用WEP加密机制的Wi-Fi无线网络密码很容易被破解?

23.3G无线上网与Wi-Fi无线上网的各自优缺点是什么?

SHI

一、填空

35.查询到目标IP地址所经过的各跳路由器的命令是()。

36.破解口令时,尝试所有可能字符组合的破解方式称为()。

37.传统以太网中,总线上的主机能收到所有其它主机间的通信数据,但通常只保留发给自己的数据。

若将网卡设置于()模式,则会保留收到的所有数据。

38.开放扫描是指扫描过程会尝试建立一个完整的()。

39.利用信任关系实现的IP欺骗,主要存在于()操作系统中。

二、选择

31.查询某域名的拥有者、联系方式等信息的命令是:

()

A.NslookupB.WhoisC.ping域名D.netstat

32.查询某域名内包含的MX记录的命令是:

()

A.NslookupB.WhoisC.ping域名D.netstat

33.利用网络数据嗅探,可用轻松获得网络中传输的()口令

A.所有B.电子邮件C.明文D.密文

34.完成存活主机扫描,最简单的命令是:

()

A.netstatB.whoisC.NslookupD.ping

35.伪装成其它网站,使人上当受骗的攻击称为:

()

A.IP欺骗攻击B.网络钓鱼攻击

C.跨站脚本攻击D.拒绝服务攻击

三、简答

24.简述口令破解的几种方法及效果。

25.网络数据嗅探的基本原理、主要危害是什么?

26.如何有效防范主机扫描、端口扫描?

27.防范网络钓鱼攻击的主要方法是什么?

28.防范Web站点SQL注入,主要方式有那两种?

SHIYI

一、填空

40.评估的分类可以分成三种,它们是()、()、()。

41.风险评估的主要任务有:

()、()、()、()、()。

42.两种被后续的安全标准广泛参考吸收其优点的标准,是:

()、()。

43.在TCSEC中,Windows2003被划分在()安全级别中,Unix属于、()安全级别,Windows95的安全级别属于()级。

44.在TCSEC标准中,安全级别由高到低分别是()、()、()、()、()、()、()、()。

二、选择

36.TCSEC(TrustedComputerSystemEvaluationCriteria),俗称()。

A.蓝皮书B.橘皮书C.黄皮书D.红宝书

37.TCSEC标准将计算机系统的安全划分为()个类别,()个级别。

A.4B.5C.6D.8

38.下述选项中,()是综合了TCSEC和ITSEC的优点而制定的安全标准。

A.FCB.CCC.CTCPECD.IPSec

39.下述安全标准中,()是目前的国际通用安全标准。

A.FCB.CCC.ITSECD.TCSEC

40.下列的操作系统,属于TCSEC的C类安全级别的有()

A.Windows95B.UnixC.WindowsNTD.AppleSys7.x

三、简答

1.安全进行评估的意义是什么?

你认为评估的困难是什么?

2.简述一下评估的步骤和考虑因素

3.评估可以分为哪几类?

简要描述一下各类评估的特点。

4.简单描述TCSEC安全标准的主要内容。

5.简单描述中国信息系统安全标准的主要内容。

SHIER

一、填空

45.从网络安全管理过程中所使用的方法来看,分为两种:

()、()。

46.静态的网络安全管理,相对后期的动态管理模式而言,缺少以下几种安全防范的环节:

()、()、()。

47.PDCA安全管理模型中,四个主要的环节是:

()、()、()、()。

48.ISO27000系列共包括()个标准,当前已经发布和在研究的有()个。

49.本章介绍的中国相关网络安全法规分别是:

()、()。

二、选择

41.ISO7498-2定义的安全服务包括()。

A.数据保密性B.访问控制C.加密机制D.认证

42.PDCA安全管理模型的四个步骤,包括下面的()。

A.响应B.计划C.恢复D.检查

43.下述选项中,()是属于动态安全管理模式的环节。

A.响应B.计划C.恢复D.检查

44.下述的()属于网络安全管理原则的范畴:

A.加密B.访问控制C.抗抵赖D.认证

45.ISO27000标准总共有()个标准,已经发布和在研究的有()个。

A.6B.8C.10D.7

三、简答

1.网络安全管理的重要意义是什么?

2.简述一下安全管理的内容和分类,并比较其不同。

3.安全管理标准可以分为哪几类?

简要描述一下ISO27000系列标准的主要内容。

4.说一说安全法规制定需要注意哪些问题。

5.结合第2章相关安全模型的内容,说明一下PPDR,PDRR和PDCA的特点和不同。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络安全 各章

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

#2机组现场施工用电布置措施.docx

#2机组现场施工用电布置措施.docx