基于ASA的easy vpn.docx

基于ASA的easy vpn.docx

- 文档编号:29905890

- 上传时间:2023-08-03

- 格式:DOCX

- 页数:15

- 大小:924.66KB

基于ASA的easy vpn.docx

《基于ASA的easy vpn.docx》由会员分享,可在线阅读,更多相关《基于ASA的easy vpn.docx(15页珍藏版)》请在冰豆网上搜索。

基于ASA的easyvpn

说明:

PC机通过R3的DHCP正常获得了地址30.1.1.1,并且网关指向R3内网接口30.1.1.3。

(2)测试R3到ASA的连通性:

r3#ping12.1.1.1Typeescapesequencetoabort.Sending5,100-byteICMPEchosto12.1.1.1,timeoutis2seconds:

!

!

!

!

!

Successrateis100percent(5/5),round-tripmin/avg/max=148/220/380msr3#说明:

因为R3与ASA都有默认路由指向Internet(路由器R2),而R2与R3和ASA都是可达的,所以R3与ASA通信正常。

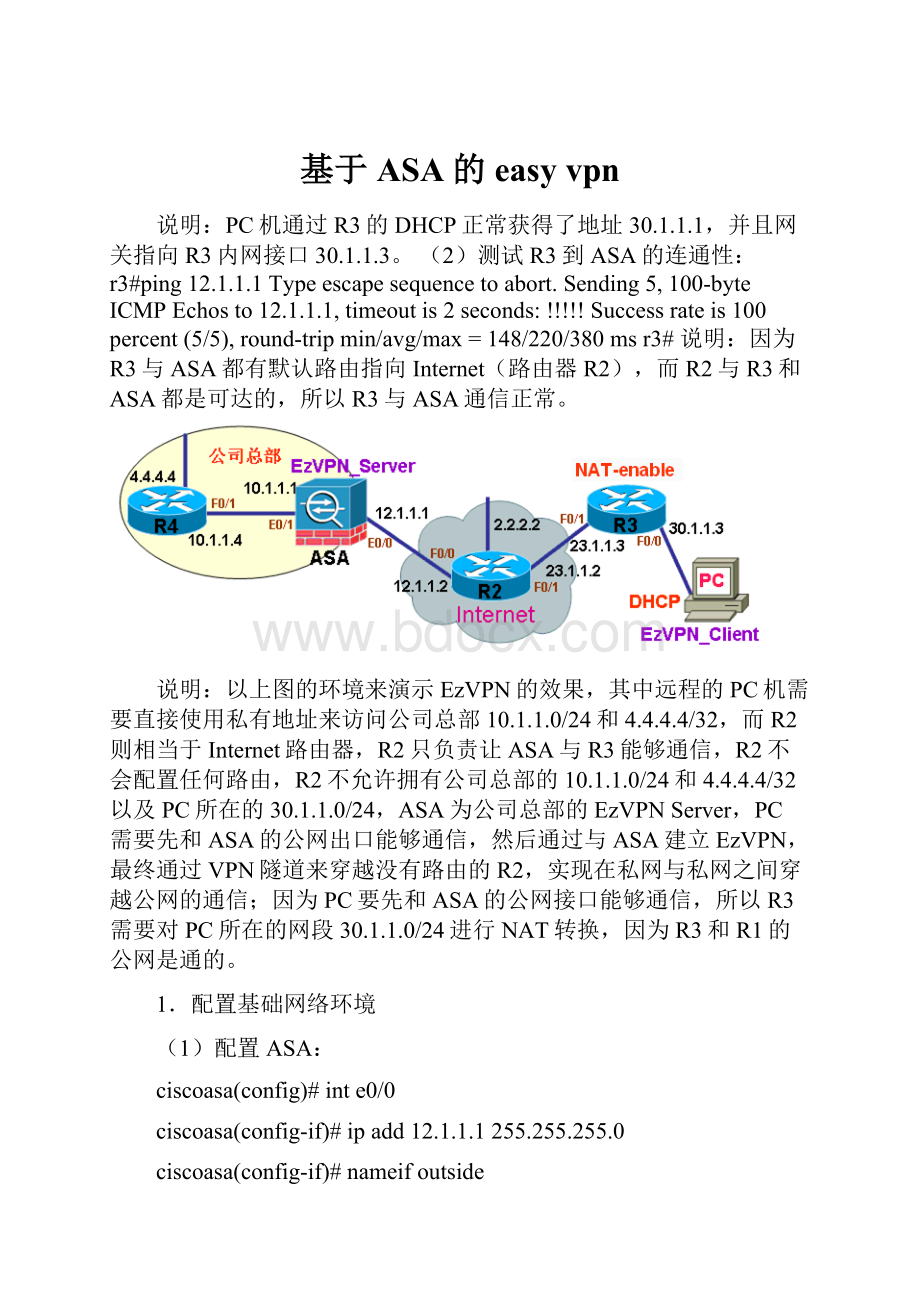

说明:

以上图的环境来演示EzVPN的效果,其中远程的PC机需要直接使用私有地址来访问公司总部10.1.1.0/24和4.4.4.4/32,而R2则相当于Internet路由器,R2只负责让ASA与R3能够通信,R2不会配置任何路由,R2不允许拥有公司总部的10.1.1.0/24和4.4.4.4/32以及PC所在的30.1.1.0/24,ASA为公司总部的EzVPNServer,PC需要先和ASA的公网出口能够通信,然后通过与ASA建立EzVPN,最终通过VPN隧道来穿越没有路由的R2,实现在私网与私网之间穿越公网的通信;因为PC要先和ASA的公网接口能够通信,所以R3需要对PC所在的网段30.1.1.0/24进行NAT转换,因为R3和R1的公网是通的。

1.配置基础网络环境

(1)配置ASA:

ciscoasa(config)#inte0/0

ciscoasa(config-if)#ipadd12.1.1.1255.255.255.0

ciscoasa(config-if)#nameifoutside

ciscoasa(config-if)#noshutdown

ciscoasa(config-if)#exit

ciscoasa(config)#inte0/1

ciscoasa(config-if)#ipadd10.1.1.1255.255.255.0

ciscoasa(config-if)#nameifinside

ciscoasa(config-if)#noshutdown

ciscoasa(config-if)#exit

ciscoasa(config)#routeinside4.4.4.4255.255.255.25510.1.1.4

ciscoasa(config)#routeoutside0012.1.1.2

说明:

配置ASA的接口地址,并写指向R4的Loopback地址4.4.4.4的路由,同时写默认路由指向Internet(路由器R2),地址12.1.1.2。

(2)配置R2:

r2(config)#intf0/0

r2(config-if)#ipadd12.1.1.2255.255.255.0

r2(config-if)#nosh

r2(config-if)#exit

r2(config)#intf0/1

r2(config-if)#ipadd23.1.1.2255.255.255.0

r2(config-if)#nosh

r2(config-if)#exit

r2(config)#intloopback0

r2(config-if)#ipadd2.2.2.2255.255.255.0

r2(config-if)#exit

r2(config)#

r2(config)#linevty015

r2(config-line)#nologin

r2(config-line)#exit

说明:

配置R2的接口地址,并配置Loopback地址2.2.2.2/32,最后打开VTY线路供Telnet;因为R2模拟Internet,R2只需要有公网路由12.1.1.0和23.1.1.0即可,所以R2不需要写任何路由,也不允许写任何路由。

(3)配置R3:

r3(config)#intf0/0

r3(config-if)#ipadd30.1.1.3255.255.255.0

r3(config-if)#nosh

r3(config-if)#exit

r3(config)#intf0/1

r3(config-if)#ipadd23.1.1.3255.255.255.0

r3(config-if)#nosh

r3(config-if)#exit

r3(config)#iproute0.0.0.00.0.0.023.1.1.2

r3(config)#servicedhcp

r3(config)#ipdhcppoolnet30

r3(dhcp-config)#network30.1.1.0255.255.255.0

r3(dhcp-config)#default-router30.1.1.3

r3(dhcp-config)#dns-server202.96.209.133

r3(dhcp-config)#exit

r3(config)#ipdhcpexcluded-address30.1.1.3

r3(config)#

r3(config)#intf0/0

r3(config-if)#ipnatinside

r3(config-if)#exit

r3(config)#intf0/1

r3(config-if)#ipnatoutside

r3(config)#access-list3permitany

r3(config)#ipnatinsidesourcelist3interfacef0/1overload

说明:

配置R3的接口地址,并写默认路由指向Internet(路由器R2),地址23.1.1.2;并且在R3上开启DHCP,让PC动态获得IP地址;同时R3将PC所在的网段全部NAT转换成外网接口地址23.1.1.3出去。

(4)配置R4:

r4(config)#intf0/1

r4(config-if)#ipadd10.1.1.4255.255.255.0

r4(config-if)#nosh

r4(config-if)#exit

r4(config)#intloopback0

r4(config-if)#ipaddress4.4.4.4255.255.255.0

r4(config-if)#exit

r4(config)#iproute0.0.0.00.0.0.010.1.1.1

r4(config)#linevty015

r4(config-line)#nologin

r4(config-line)#exit

说明:

配置R4的接口地址,并写默认路由指向公司总部出口ASA防火墙。

同时配置Loopback地址4.4.4.4/32,最后打开VTY线路供Telnet。

2.测试基础网络环境

(1)查看PC机的地址情况:

说明:

PC机通过R3的DHCP正常获得了地址30.1.1.1,并且网关指向R3内网接口30.1.1.3。

(2)测试R3到ASA的连通性:

r3#ping12.1.1.1

Typeescapesequencetoabort.

Sending5,100-byteICMPEchosto12.1.1.1,timeoutis2seconds:

!

!

!

!

!

Successrateis100percent(5/5),round-tripmin/avg/max=148/220/380ms

说明:

因为R3与ASA都有默认路由指向Internet(路由器R2),而R2与R3和ASA都是可达的,所以R3与ASA通信正常。

(3)测试R3到R2的Loopback连通性:

r3#ping2.2.2.2

Typeescapesequencetoabort.

Sending5,100-byteICMPEchosto2.2.2.2,timeoutis2seconds:

!

!

!

!

!

Successrateis100percent(5/5),round-tripmin/avg/max=4/63/100ms

说明:

因为R3有默认路由指向Internet(路由器R2),所以R3与R2的Loopback通信正常。

(4)测试R3到公司总部的10.1.1.0/24和4.4.4.4/32的连通性:

r3#ping10.1.1.4

Typeescapesequencetoabort.

Sending5,100-byteICMPEchosto10.1.1.4,timeoutis2seconds:

U.U.U

Successrateis0percent(0/5)

说明:

虽然R3有默认路由指向Internet路由器R2,但R2只有公网路由12.1.1.0和23.1.1.0,只能保证R3与ASA的通信,所以R1无法访问公司总部的私有网段10.1.1.0/24和4.4.4.4/32。

(5)查看R2的路由表:

说明:

因为R2模拟Internet路由器,所以R2没有写任何路由,R2的责任就只是保证ASA与R3能够通信即可。

(6)测试PC到ASA和R2的Loopback的连通性:

说明:

因为PC的默认网关指向路由器R3,并且R3已经配置NAT将PC所在的网段全部转换成外网接口地址23.1.1.3出去,所以PC与ASA和R2的Loopback通信正常。

(7)查看PC与R2的Loopback通信时的源地址:

说明:

因为R3已经配置NAT将PC所在的网段全部转换成外网接口地址23.1.1.3出去,所以PC是使用源地址23.1.1.3与R2的Loopback通信的,同样也应该是使用源地址23.1.1.3与ASA通信的。

(8)测试PC到公司总部的10.1.1.0/24和4.4.4.4/32的连通性:

说明:

因为连R3都与公司总部的10.1.1.0/24和4.4.4.4/32不能通信,所以PC更不能。

3.在公司总部ASA防火墙上配置EzVPN

(1)配置IKE(ISAKMP)策略:

ciscoasa(config)#cryptoisakmppolicy10

ciscoasa(config-isakmp-policy)#authenticationpre-share

ciscoasa(config-isakmp-policy)#encryption3des

ciscoasa(config-isakmp-policy)#hashsha

ciscoasa(config-isakmp-policy)#group2

ciscoasa(config-isakmp-policy)#exit

说明:

定义了ISAKMPpolicy10,加密方式为3des,hash算法为sha,认证方式为Pre-SharedKeys(PSK),密钥算法(Diffie-Hellman)为group2。

(2)定义EzVPNClient连接上来后自动分配的地址池:

ciscoasa(config)#iplocalpoolnet100100.1.1.100-100.1.1.200mask255.255.255.0

说明:

地址池范围为100.1.1.100-100.1.1.200。

(3)配置隧道分离:

ciscoasa(config)#access-listSplit_Tunnel_Listextendedpermitip10.1.1.0255.255.255.0anyciscoasa(config)#access-listSplit_Tunnel_Listextendedpermitip4.4.4.4255.255.255.255any

说明:

将10.1.1.0/24和4.4.4.4/32分离开来。

(4)配置用户组策略:

ciscoasa(config)#group-policymyppinternal

ciscoasa(config)#group-policymyppattributes

ciscoasa(config-group-policy)#address-poolvaluenet100

ciscoasa(config-group-policy)#dns-servervalue202.96.209.133

ciscoasa(config-group-policy)#split-tunnel-policytunnelspecified

ciscoasa(config-group-policy)#split-tunnel-network-listvalueSplit_Tunnel_Li$

说明:

定义了地址池,以及隧道分离信息,该组名不是EzVPNClient在创建拨号时定义的名字。

(5)配置用户隧道信息:

ciscoasa(config)#tunnel-groupchinaccietypeipsec-ra

ciscoasa(config)#tunnel-groupchinacciegeneral-attributes

ciscoasa(config-tunnel-general)#default-group-policymypp

ciscoasa(config-tunnel-general)#exit

ciscoasa(config)#tunnel-groupchinaccieipsec-attributes

ciscoasa(config-tunnel-ipsec)#pre-shared-keycisco123

ciscoasa(config-tunnel-ipsec)#exit

说明:

定义了用户隧道名chinaccie的基本参数,认证密码为cisco123,EzVPNClient在创建拨号时,组名即为该隧道名chinaccie。

(6)关联cryptomap:

ciscoasa(config)#cryptoipsectransform-setccieesp-3desesp-sha-hmac

ciscoasa(config)#cryptodynamic-mapmymap1settransform-setccie

ciscoasa(config)#cryptomapezvpn10ipsec-isakmpdynamicmymap

ciscoasa(config)#cryptomapezvpninterfaceoutside

ciscoasa(config)#cryptoisakmpenableoutside

说明:

将cryptomap与IPsectransform关联起来,并应用于接口。

(7)创建用户名和密码:

ciscoasa(config)#usernamechinacciepasswordchinaccie

说明:

创建了本地用户名chinaccie以及密码chinaccie,防火墙上可以不用AAA来定义认证。

4.测试EzVPN

(1)在PC上创建EzVPN连接:

创建EzVPN连接的方法和参数与上上一节EzVPNoverRouter中完全一致。

(2)查看PC连接EzVPN后的详细信息:

说明:

PC上的EzVPN连接成功后,从EzVPNServer那里获得了地址100.1.1.100。

(3)查看PC连接EzVPN后的隧道分离信息:

说明:

与配置的效果一样,去往公司总部的10.1.1.0/24和4.4.4.4/32是需要从VPN隧道走的。

(4)查看PC的路由表情况:

说明:

从PC的路由表中可以看出,只有发往公司总部的10.1.1.0/24和4.4.4.4/32的流量才从VPN接口100.1.1.100发出,而其它流量都是从正常接口(30.1.1.3)发出,因为默认网关就是30.1.1.3。

(5)再次测试PC到公司总部的10.1.1.0/24和4.4.4.4/32的连通性:

说明:

因为已经与公司总部路由器ASA建立EzVPN连接,所以现在与公司总部的10.1.1.0/24和4.4.4.4/32通信正常。

(6)测试PC到R2的Loopback连通性:

说明:

因为配置了隧道分离(SplitTunneling),所以到EzVPNServer端的流量从VPN隧道中发出,能够正常通信,其它发到如Internet的流量则从正常接口发出,所以与R2的Loopback通信也正常。

(7)再次查看PC到公司总部的10.1.1.0/24和4.4.4.4/32以及到R2的Loopback的路径走向:

说明:

从PC发向公司总部的数据包从VPN隧道直接就到达了公司总部ASA防火墙,但到其它Internet的数据包则是从正常接口发到R3,然后由R3正常路由出去的。

(8)查看ASA上的IKESA(ISAKMPSA):

ciscoasa#showcryptoisakmpsa

ActiveSA:

1

RekeySA:

0(Atunnelwillreport1Activeand1RekeySAduringrekey)

TotalIKESA:

1

1IKEPeer:

23.1.1.3

Type:

userRole:

responder

Rekey:

noState:

AM_ACTIVE

说明:

IKESA已经成功建立,ASA本地源地址为12.1.1.1,目标为23.1.1.3

(9)查看ASA上的IPsecSA:

ciscoasa#showcryptoipsecsa

(10)查看ASA的路由表情况:

ciscoasa#showroute

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 基于ASA的easy vpn 基于 ASA easy

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx