大庆网络安全检查自查表单位基本情况单位名称组织.docx

大庆网络安全检查自查表单位基本情况单位名称组织.docx

- 文档编号:28444163

- 上传时间:2023-07-13

- 格式:DOCX

- 页数:26

- 大小:28.94KB

大庆网络安全检查自查表单位基本情况单位名称组织.docx

《大庆网络安全检查自查表单位基本情况单位名称组织.docx》由会员分享,可在线阅读,更多相关《大庆网络安全检查自查表单位基本情况单位名称组织.docx(26页珍藏版)》请在冰豆网上搜索。

大庆网络安全检查自查表单位基本情况单位名称组织

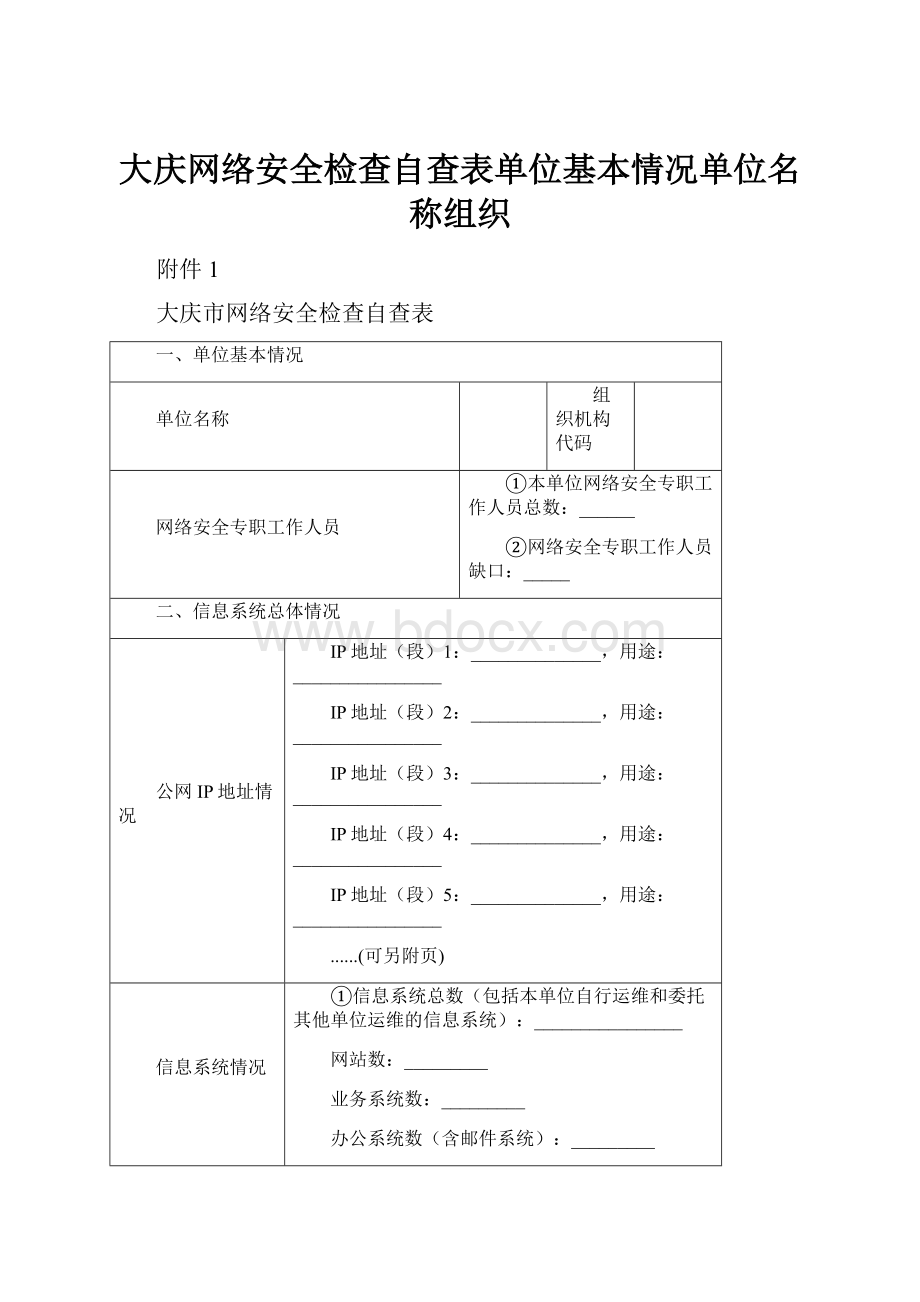

附件1

大庆市网络安全检查自查表

一、单位基本情况

单位名称

组织机构代码

网络安全专职工作人员

①本单位网络安全专职工作人员总数:

______

②网络安全专职工作人员缺口:

_____

二、信息系统总体情况

公网IP地址情况

IP地址(段)1:

______________,用途:

________________

IP地址(段)2:

______________,用途:

________________

IP地址(段)3:

______________,用途:

________________

IP地址(段)4:

______________,用途:

________________

IP地址(段)5:

______________,用途:

________________

......(可另附页)

信息系统情况

①信息系统总数(包括本单位自行运维和委托其他单位运维的信息系统):

________________

网站数:

_________

业务系统数:

_________

办公系统数(含邮件系统):

_________

②本年度新增信息系统数量:

_________

③网络连接情况:

可以通过互联网访问的系统数量:

_________

不能通过互联网访问的系统数量:

_________

④面向社会公众提供服务的系统数量:

_________

本年度经过安全测评的系统数量:

_____

互联网接入情况

互联网接入口总数:

_____

□接入中国联通接入口数量:

_____接入带宽:

_______MB

□接入中国电信接入口数量:

_____接入带宽:

_______MB

□接入中国移动接入口数量:

_____接入带宽:

_______MB

□其他:

________接入口数量:

_____接入带宽:

_______MB

系统等级

保护情况

第一级:

_____个第二级:

_______个

第三级:

_____个已展开年度测评____个测评通过率______

第四级:

_____个已展开年度测评____个测评通过率______

第五级:

_____个已展开年度测评____个测评通过率______

未定级:

_____个

三、信息系统详细情况

信息系统

1

系统名称

部署位置

(地址)

系统来源

□自开发□购买□上级单位下发□其他机构赠予

□其他

业务类型

□生产作业□指挥调度□管理控制□内部办公

□公众服务□其他

业务功能

描述

移动互联网

服务情况

□提供移动互联网服务,APP名称

□无

服务范围

□全国□跨省(区、市)跨个

□全省(区、市)□跨地(市、区)跨个

□地(市、区)内

□其它

服务对象

□单位内部人员□社会公众人员□两者均包括□其他

覆盖范围

□局域网□城域网□广域网□其他

网络性质

□业务专网□互联网□其它

系统互联情况

□与其他行业系统连接□与本行业其他单位系统连接

□与本单位其他系统连接□其它

系统运维方式

□自运维□委托第三方运维服务商:

_____________________

系统使用

CA证书情况

□已使用颁发证书机构:

____________________

□未使用

数据库名称

及版本

中间件名称

及版本

业务应用程序

开发语言

系统CMS框架名称

系统投入运行时间

年月

等级保护情况

□已定级备案为第级备案编号:

□未定级

本年度

测评情况

□已测评测评机构:

□未测评

服务器情况

服务器1:

名称:

采购时间:

年

品牌:

型号:

操作系统:

版本:

共用情况:

□与其他业务系统共用□独立使用

服务器2:

名称:

采购时间:

年

品牌:

型号:

操作系统:

版本:

共用情况:

□与其他业务系统共用□独立使用

服务器3:

名称:

采购时间:

年

品牌:

型号:

操作系统:

版本:

共用情况:

□与其他业务系统共用□独立使用

(如有多个服务器,每个均应填写,可另附页)

网络设备情况

路由器1:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

路由器2:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

交换机1:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

交换机2:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

存储设备:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

负载均衡设备:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

防火墙:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

入侵检测/防御设备:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

安全审计设备:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

其他设备:

名称:

采购时间:

年

品牌:

型号:

版本:

共用情况:

□与其他业务系统共用□独立使用

(每类设备如有2个以上均应填写,可另附页)

(如有多个系统请务必逐个填写,可另附页)

四、网络安全责任制度情况

负责网络安全

管理工作的

单位领导

①负责网络安全管理工作的领导:

□已明确□未明确

②姓名:

_______________办公电话:

________________

③职务:

_______________

④是否本单位主要负责通知:

□是□否

负责网络安全

管理的内设机构

①负责网络安全管理的内设机构:

□已明确□未明确

②机构名称:

_____________

③负责人:

_______________职务:

_______________

④联系人:

_______________办公电话:

___________

移动电话:

___________

网络安全责任

制度建设和落实情况

①网络安全责任制度:

□已建立□未建立

②网络安全检查责任:

□已明确□未明确

③本年度网络安全检查专项经费:

□已落实,______万□无专项经费

五、网络安全日常管理情况

人员管理

①重点岗位人员安全保密协议:

□全部签订□部分签订□均未签订

②人员离岗离职安全管理规定:

□已制定□未制定

③外部人员访问机房等重要区域审批制度:

□已建立□未建立

④第三方服务人员远程访问机制及授权管理制度:

□已建立□未建立

信息资产管理

①信息资产管理制度:

□已建立□未建立

②设备维修维护和报废管理:

□已建立管理制度,且记录完整

□已建立管理制度,但记录不完整

□未建立管理制度

经费保障

①上一年度信息化总投入:

_______万元,网络安全实际投入:

_______万元,其中采购网络安全服务比例:

_______

②本年度信息化总预算(含网络安全预算):

_______万元,网络安全预算:

_______万元,其中采购网络安全服务比例:

_______

六、网络安全防护情况

网络边界

安全防护

①网络安全防护设备部署(可多选):

□防火墙□入侵检测设备□安全审计设备

□防病毒网关□抗拒绝服务攻击设备□Web应用防火墙

□其它:

____________________

②设备安全策略配置:

□使用默认配置□根据需要配置

③网络访问日志:

□留存日志□未留存日志

无线网络

安全防护

①本单位使用无线路由器数量:

_______

②无线路由器用途:

□访问互联网:

_______个

□访问业务/办公网络:

_______个

③安全防护策略(可多选):

□采取身份鉴别措施□采取地址过滤措施

□未设置安全防护策略

④无线路由器使用默认管理地址情况:

□存在□不存在

⑤无线路由器使用默认管理口令情况:

□存在□不存在

⑥公共服务场所无线网络安全保护技术措施:

□已采取_______

□未采取

网站

安全防护

①网站运行承载方式:

□独立服务器□虚拟主机

②门户网站:

英文域名:

中文域名:

公网IP地址:

③申请并放置了党政机关网站标识:

□是□否

④本单位及其内设机构具有独立域名的网站域名:

(可另附页)

⑤网页防篡改措施:

□采取□未采取

⑥漏洞扫描:

□定期,周期□不定期□未进行

⑦信息发布管理:

□已建立审核制度,且记录完整

□已建立审核制度,但记录不完整

□未建立审核制度

⑧运维方式:

□自行运维□委托第三方运维

⑨网站数据交换是否部署可信的国产化服务器证书:

□是□否

⑩域名解析系统情况:

□自行建设

是否具有DNS安全防护措施:

□有□无

□委托第三方:

电子邮件

安全防护

①主要电子邮件地址:

②建设方式:

□自行建设

□由上级单位统一管理

□使用第三方服务,邮件服务提供商

③帐户数量:

个

④注册管理:

□须经审批登记□任意注册

⑤注销管理:

□人员离职后,及时注销□无管理措施

口令管理:

□使用技术措施控制口令强度

位数要求:

□4位□6位□8位,其他:

_______

复杂度要求:

□数字□字母□特殊字符

更换频次要求:

□强制定期更换,更换频次:

_______

□无强制更换要求

□没有采取技术措施控制口令强度

安全防护:

(可多选)

□数字证书

□采取反垃圾邮件措施

□其他:

终端计算机

安全防护

①管理方式:

□集中统一管理(可多选)

□规范软硬件安装□统一补丁升级□统一病毒防护

□统一安全审计□对移动存储介质接入实施控制

□统一身份管理

□分散管理

②接入互联网安全控制措施:

□有控制措施(如实名接入、绑定计算机IP和MAC地址等)

□无控制措施

③接入办公系统安全控制措施:

□有控制措施(如实名接入、绑定计算机IP和MAC地址等)

□无控制措施

移动存储介质

安全防护

①管理方式:

□集中管理,统一登记、配发、收回、维修、报废、销毁

□未采取集中管理方式

②信息销毁:

□已配备信息消除和销毁设备□未配备信息消除和销毁设备

漏洞修复情况

①漏洞发现和修补的主要机制:

□主动随时发现并及时修补

□每月检测并及时修补

□每季度检测并及时修补

□每年检测并及时修补

□主要依靠其他单位告知

②本年度收到网络安全漏洞风险通报数量:

_______,

自行发现数量:

_______

③其中已得到处置的漏洞风险数量:

_______

七、网络安全应急工作情况

应急预案

□已制定本年度修订情况:

□修订□未修订

□未制定

本年度应急预案启动次数:

_______

应急演练

□本年度已开展,演练次数:

_______,其中实战演练数量:

_______

□本年度未开展

应急技术队伍

□本部门所属□外部服务机构□无

应急指挥系统

□已建立□未建立

灾难备份

①数据备份:

□采取备份措施,备份周期:

□实时,□日,□周,□月,□不定期

□未采取备份措施

②系统备份:

采取实时备份措施的系统数量:

未采取系统备份措施的系统数量:

八、网络安全教育培训情况

培训次数

本年度开展网络安全教育培训(非保密培训)的次数:

_____

培训人数

本年度参加网络安全教育培训的人数:

_____

占本单位总人数的比例:

_____%

九、信息技术产品使用情况

服务器

品牌

联想

曙光

浪潮

华为

IBM

HP

DELL

Oracle

数量

其他:

1.品牌______,数量______

2.品牌______,数量______

①使用国产CPU的台数:

______

②使用国产操作系统的台数:

______,国产操作系统名称:

____________

终端计算机

(含笔记本)

品牌

联想

长城

方正

清华同方

华硕

宏基

数量

其他:

1.品牌______,数量______

2.品牌______,数量______

①使用国产CPU的台数:

______

②使用国产操作系统的台数:

______,国产操作系统名称:

____________

③安装国产字处理软件的终端计算机台数:

______,软件名称:

______

④安装国产防病毒软件的终端计算机台数:

______,软件名称:

______

数据库

管理系统

品牌

金仓

达梦

Oracle

DB2

SQLServer

Access

MySQL

数量

其他:

1.品牌______,数量______

2.品牌______,数量______

路由器

品牌

华为

中兴

锐捷网络

H3C

Cisco

Juniper

数量

其他:

1.品牌______,数量______

2.品牌______,数量______

交换机

品牌

华为

中兴

锐捷网络

H3C

Cisco

Juniper

数量

其他:

1.品牌______,数量______

2.品牌______,数量______

存储设备

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

邮件系统

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

域名解析系统

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

负载均衡设备

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

防火墙

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

入侵检测设备

(入侵防御)

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

安全审计设备

总数:

__________

1.品牌:

_______________数量:

______

2.品牌:

_______________数量:

______

十、本年度技术检测及网络安全事件情况

技术检测情况

渗透测试

进行渗透测试的系统数量:

其中,可以成功控制的系统数量:

恶意代码

检测

①进行病毒木马等恶意代码检测的服务器台数:

___________

其中,存在恶意代码的服务器台数:

___________

②进行病毒木马等恶意代码检测的终端计算机台数:

_________

其中,存在恶意代码的终端计算机台数:

___________

安全漏洞

检测结果

①进行漏洞扫描的服务器台数:

___________

其中,存在高风险漏洞的服务器台数:

___________

②进行漏洞扫描的终端计算机台数:

___________

其中,存在高风险漏洞的终端计算机台数:

___________

遭受网络攻击情况

安全防护设备检测到的受攻击次数:

___________

网络安全事件情况

①监测到的网络攻击次数:

______

其中,本单位遭受DDos攻击次数:

______

系统被嵌入恶意代码次数:

______

②网络安全事件次数:

_____

其中,服务中断次数:

______

信息泄漏次数:

______

网页被篡改次数:

______

十一、信息技术外包服务机构情况(包括参与技术检测的外部专业机构)

外包服务机构1

机构名称

机构性质

□国有单位□民营企业

□外资企业□合资企业

服务内容

□系统集成□系统运维□风险评估

□安全检测□安全加固□应急支持

□数据存储□灾难备份

□其他:

____________

网络安全保密协议

□已签订□未签订

信息安全管理体系

认证情况

□已通过认证

认证机构:

______________________

□未通过认证

外包服务机构2

机构名称

机构性质

□国有单位□民营企业

□外资企业□合资企业

服务内容

□系统集成□系统运维□风险评估

□安全检测□安全加固□应急支持

□数据存储□灾难备份

□其他:

____________

网络安全保密协议

□已签订□未签订

信息安全管理体系认证情况

□已通过认证

认证机构:

______________________

□未通过认证

(如有2个以上外包机构,每个机构均应填写,可另附页)

附件2

网络安全检查联络员信息报送表

姓名

单位

所在

部门

职务

办公

电话

手机

传真

电子邮件

即时通讯方式(QQ)

微信号

本单位系统管理员报送表

姓名

单位

所在

部门

职务

办公

电话

手机

传真

电子邮件

即时通讯方式(QQ)

微信号

附件3

商用密码自查情况表

网络/系统名称:

填表单位:

填表时间:

国家密码管理局制

2014年7月

填写说明

1.每个重要网络或者信息系统填写一份自查表。

2.表二和表三书写不下的,请另附页。

3.表一和表三中的“密码机”主要包括以下产品:

IPSec/SSLVPN密码机、网络密码机、链路密码机、密码认证网关、存储加密机、磁带库/磁盘阵列存储加密机、密钥管理密码机、终端密钥分发器、量子密码机、服务器密码机、终端密码机、金融数据密码机、签名验证服务器、税控密码机、支付服务密码机、传真密码机、电话密码机等。

4.表一和表三中的“密码系统”主要包括以下产品:

动态令牌认证系统、数字证书认证系统、证书认证密钥管理系统、IC卡密钥管理系统、身份认证系统、数据加密传输系统、密码综合服务系统、密码设备管理系统等。

5.表二中的“网络设备”主要包括以下产品:

服务器、网络存储设备、路由器、交换机、防火墙等。

6.表三中的“产品型号”栏,应填写国家密码行政主管部门审批的商用密码产品型号,若产品无商周密码产品型号,可填写产品相关资质证书上标注的型号或生产厂家自定义的型号。

一、重要网络和信息系统基本情况

网络或系统名称

安全保护等级

类别

口政务信息系统口基础信息网络

口重要信息系统口重要工业控制系统

功能简介

(不超过200字)

用户数量

部署范围

口全国口全省

口本地区口本单位

上线时间

是否接入互联网

口是口否

操作系统

口Windows口Linux口Unix口其他

集成单位

运维单位

口自行维护口外包

若为外包,单位名称:

是否开展过系统测评?

口是口否:

如有,测评机构名称:

测评证书(报告)编号:

是否使用了密码设备或含有密码技术的信息安全产品?

口是口否:

密码机口无口有台(套)

密码系统口无口有台(套)

智能IC卡口无口有台(套)

智能密码钥匙口无口有台(套)

动态令牌口无口有台(套)

网络存储设备口无口有台(套)

服务器口无口有台(套)

交换机口无口有台(套)

路由器口无口有台(套)

网关口无口有台(套)

防火墙口无口有台(套)

其他

产品名称

数量

台(套)

产品名称

数量

台(套)

系统实现的密码功能:

口安全门禁口安全访问路径口身份鉴别口访问控制口安全审计

口程序安全口传输保护口存储保护口密钥管理

系统中使用的密码算法

对称算法:

口SM1口SM4口SM7口AES口DES口3DES

非对称算法:

口SM2口SM9口RSA1024口RSA2048

杂凑算法:

口SM3口SHA-1口SHA-256口SHA-384口SHA-512口MD5

其它算法:

填报人:

联系电话:

二、重要网络和信息系统中网络设备使用密码技术的情况

类型

产品名称

产品名称

数量

生产厂商及国别

使用的密码算法

主要用途

服务器

网络存

储设备

路由器

交换机

防火墙

网关

其他

三、重要网络和信息系统中使用密码设备的情况

类型

产品名称

产品型号

数量

生产厂商及国别

使用的密码算法

主要用途

密码机

密码

系统

智能

IC卡

智能密

码钥匙

动态

令牌

其他

附件4

自查工作总结报告参考格式

一、自查工作总结报告名称

×××(单位、行业名称)网络安全自查工作总结报告

二、主报告内容要求

(一)本(部门、行业)网络安全工作开展情况

概述2015年本单位网络安全工作组织开展情况和2016年网络安全工作计划和进展情况。

(二)本(部门、行业)网络安全自查工作组织开展情况

概述此次安全自查工作组织开展情况、所自查的重要网络与信息系统基本情况。

对照自查通知的要求,逐项、详细描述本(部门、行业)在安全管理、技术防护、应急工作、宣传教育培训等方面工作的自查结果。

(四)本(部门、行业)自查发现的主要问题和面临的威胁分析

1.发现的主要

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 大庆 网络安全 检查 自查 表单 基本情况 单位名称 组织

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx