下列关于计算机网络的叙述中.docx

下列关于计算机网络的叙述中.docx

- 文档编号:28068703

- 上传时间:2023-07-08

- 格式:DOCX

- 页数:44

- 大小:68.19KB

下列关于计算机网络的叙述中.docx

《下列关于计算机网络的叙述中.docx》由会员分享,可在线阅读,更多相关《下列关于计算机网络的叙述中.docx(44页珍藏版)》请在冰豆网上搜索。

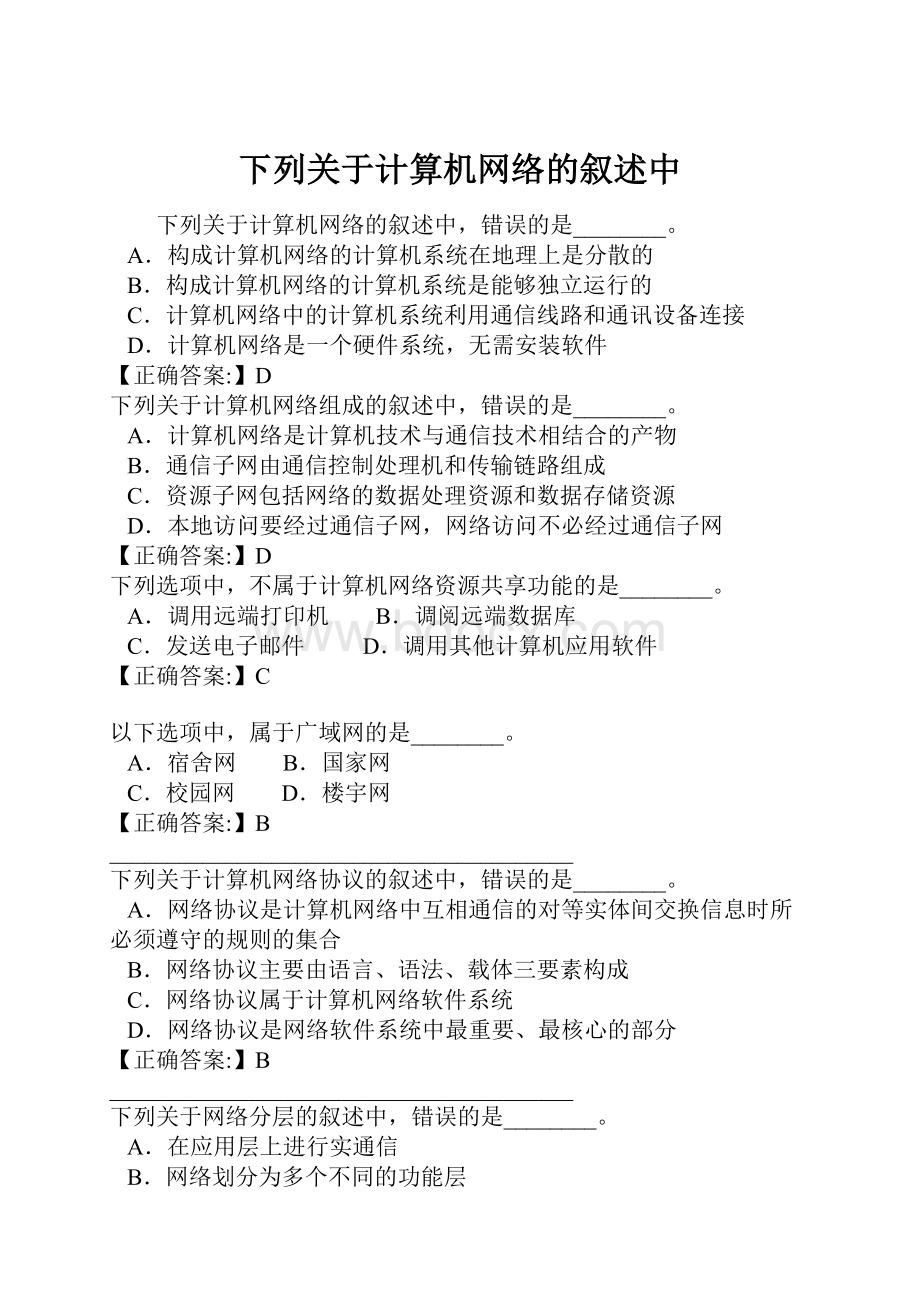

下列关于计算机网络的叙述中

下列关于计算机网络的叙述中,错误的是________。

A.构成计算机网络的计算机系统在地理上是分散的

B.构成计算机网络的计算机系统是能够独立运行的

C.计算机网络中的计算机系统利用通信线路和通讯设备连接

D.计算机网络是一个硬件系统,无需安装软件

【正确答案:

】D

下列关于计算机网络组成的叙述中,错误的是________。

A.计算机网络是计算机技术与通信技术相结合的产物

B.通信子网由通信控制处理机和传输链路组成

C.资源子网包括网络的数据处理资源和数据存储资源

D.本地访问要经过通信子网,网络访问不必经过通信子网

【正确答案:

】D

下列选项中,不属于计算机网络资源共享功能的是________。

A.调用远端打印机 B.调阅远端数据库

C.发送电子邮件 D.调用其他计算机应用软件

【正确答案:

】C

以下选项中,属于广域网的是________。

A.宿舍网 B.国家网

C.校园网 D.楼宇网

【正确答案:

】B

________________________________________

下列关于计算机网络协议的叙述中,错误的是________。

A.网络协议是计算机网络中互相通信的对等实体间交换信息时所必须遵守的规则的集合

B.网络协议主要由语言、语法、载体三要素构成

C.网络协议属于计算机网络软件系统

D.网络协议是网络软件系统中最重要、最核心的部分

【正确答案:

】B

________________________________________

下列关于网络分层的叙述中,错误的是________。

A.在应用层上进行实通信

B.网络划分为多个不同的功能层

C.同等层之间的通信规则是该层使用的协议

D.同一计算机的不同功能层之间的通信规则称为接口

【正确答案:

】A

________________________________________

OSI参考模型根据网络通信的功能要求,把通信过程分为________层。

A.4 B.5 C.6 D.7

【正确答案:

】D

________________________________________

以下选项中,不属于OSI参考模型分层的是________。

A.物理层 B.网络接口层 C.数据链路层 D.网络层

【正确答案:

】B

________________________________________

下列OSI参考模型分层中,最高的是________。

A.会话层 B.表示层

C.应用层 D.传输层

【正确答案:

】C

________________________________________

以下选项中,不属于网络传输介质的是________。

A.双绞线 B.网桥

C.同轴电缆 D.光纤

【正确答案:

】B

________________________________________

无线局域网的英文缩写是________。

A.VLAN B.WAN

C.WLAN D.VPN

【正确答案:

】C

________________________________________

下列选项中,属于无线局域网标准的是________。

A.IEEE802.9 B.IEEE802.10

C.IEEE802.11 D.IEEE802.12

【正确答案:

】C

下列选项中,不能用于无线网卡的接口标准是_________。

A.SCSI B.PCI

C.USB D.PCMCIA

【正确答案:

】A

________________________________________

以下选项中,和其他三个所指不同的是_________。

A.AP B.无线网卡

C.无线接入点 D.无线接入器

【正确答案:

】B

________________________________________

计算机病毒的本质是_________。

A.微生物 B.遗传物质

C.计算机系统漏洞 D.计算机指令或程序代码

【正确答案:

】D

________________________________________

下列选项中,不属于计算机病毒特点的是_________。

A.传染性 B.自行消失性

C.破坏性 D.不可预见性

【正确答案:

】B

A.计算机病毒只能在本地自我复制,不会通过媒介传播

B.计算机感染的所有病毒都会立即发作

C.计算机病毒通常附在正常程序中或磁盘较隐蔽的地方

D.计算机安装反病毒软件后,就可以防止所有计算机病毒的感染

【正确答案:

】C

________________________________________

下列病毒类型对应关系中,正确的是__________。

A.Script代表捆绑机病毒 B.Backdoor代表木马病毒

C.Worm代表蠕虫病毒 D.Win32代表宏病毒

【正确答案:

】C

下列选项中,属于木马病毒的是__________。

A.QQ消息尾巴病毒 B.冲击波病毒

C.美丽莎病毒 D.震荡波病毒

【正确答案:

】A

下列选项中,属于系统病毒的是_________。

A.爱情后门病毒 B.CIH病毒

C.系统杀手病毒 D.美丽莎病毒

【正确答案:

】B

下列选项中,属于脚本病毒的是_________。

A.系统杀手病毒 B.红色代码病毒

C.冲击波病毒 D.美丽莎病毒

【正确答案:

】B

下列关于黑客的叙述中,错误的是_________。

A.黑客是英文单词Hacker的直译

B.最初的黑客并非一个贬义词

C.世界各国对黑客已经有了统一的定义

D.如今黑客成了网络犯罪的代名词

【正确答案:

】C

下列选项中,不属于木马系统构成部分的是_______。

A.硬件部分 B.软件部分

C.具体连接部分 D.文档资料部分

【正确答案:

】D

下列木马入侵步骤中,顺序正确的是_________。

A.传播木马-配置木马-运行木马

B.建立连接-配置木马-传播木马

C.配置木马-传播木马-运行木马

D.建立连接-运行木马-信息泄露

【正确答案:

】C

木马的信息反馈机制收集的信息中最重要的是_________。

A.服务端系统口令 B.服务端IP

C.服务端硬盘分区情况 D.服务端系统目录

【正确答案:

】B

木马在建立连接时,并非必须的条件是_________。

A.服务端已安装了木马 B.控制端在线

C.服务端在线 D.已获取服务端系统口令

【正确答案:

】D

下列预防计算机病毒的注意事项中,错误的是_________。

A.不使用网络,以免中毒 B.重要资料经常备份

C.备好启动盘 D.尽量避免在无防毒软件机器上使用可移动储存介质

【正确答案:

】A

以下病毒中,不属于蠕虫病毒的是_________。

A.冲击波 B.震荡波

C.破坏波 D.扫荡波

【正确答案:

】C

下列选项中,组成计算机网络的两项是_________。

A.通信子网 B.终端

C.资源子网 D.主机

【正确答案:

】AC

计算机网络的主要特征有_________。

A.计算机网络中,计算机是信息处理的主体

B.计算机与相关外部设备通过总线连在一起,实现数据交换

C.计算机网络中的计算机既相互联系又相互独立,不存在主从关系

D.计算机网络中的计算机系统通过通讯协议实现信息交互

【正确答案:

】ACD

下列选项中,属于计算机网络功能的有_________。

A.资源共享 B.提高计算机的可靠性

C.信息传递 D.分布式数据处理

【正确答案:

】ABCD

计算机网络的资源包括_________。

A.硬件资源 B.软件资源

C.操作资源 D.数据资源

【正确答案:

】ABD

下列选项中,属于计算机网络信息传递功能的有_________。

A.发送电子邮件 B.相互协同工作

C.发送新闻和消息 D.网上聊天

【正确答案:

】ABCD

计算机网络按照覆盖地域大小可分为_________。

A.无线网路 B.局域网

C.有线网路 D.广域网

【正确答案:

】BD

宽带城域网主要提供的服务内容有_________。

A.视频点播 B.IP话音服务

C.远程医疗 D.智能化社区服务

【正确答案:

】ABCD

构成网络协议的要素有_________。

A.语义 B.语法

C.语音 D.语序

【正确答案:

】ABD

下列关于OSI参考模型分层的选项中,分层相邻且顺序从低到高的有_________。

A.物理层-数据链路层-网络层 B.数据链路层-网络接口层-网络层

C.传输层-会话层-表示层 D.表示层-

会

A.控制端程序 B.连接程序

C.木马程序 D.木马配置程序

【正确答案:

】ACD

________________________________________

木马的具体连接部分包括_________。

A.控制端的IP地址 B.服务端的IP地址

C.控制端的端口 D.木马的端口

【正确答案:

】ABCD

________________________________________

下列木马入侵步骤中,顺序正确的有_________。

A.信息泄露-建立连接-远程控制

B.传播木马-远程控制-信息泄露

C.配置木马-传播木马-运行木马

D.信息泄露-建立连接-传播木马

【正确答案:

】AC

________________________________________

配置木马时,常用的伪装手段有_________。

A.修改图标 B.捆绑文件

C.出错显示 D.木马更名

【正确答案:

】ABCD

________________________________________

配置木马时,常见的信息反馈方式有_________。

A.设置E-mail地址 B.设置IRC号

C.设置ICO号 D.设置文件名

【正确答案:

】ABC

________________________________________

木马的信息反馈机制收集的信息包括_________。

A.使用的操作系统 B.系统目录

C.硬盘分区情况 D.系统口令

【正确答案:

】ABCD

________________________________________

常见的控制端远程控制有_________。

A.窃取密码 B.系统操作

C.文件操作 D.修改注册表

【正确答案:

】ABCD

________________________________________

下列预防计算机病毒的注意事项中,正确的有_________。

A.安装防病毒软件 B.使用新软件时先用扫毒程序检查

C.安装网络防火墙 D.不在互联网上随意下载软件

【正确答案:

】ABCD

________________________________________

下列预防计算机病毒的注意事项中,正确的有_________。

A.重要资料经常备份

B.不轻易用U盘当中的自启动功能

C.备好启动盘,以备不时之需

D.只打开熟人发送邮件的附件,不打开来路不明邮件的附件

【正确答案:

】ABC

________________________________________

以下消除病毒的手段中,高效便捷的有_________。

A.逐个检查文件,手动清除 B.安装防病毒软件,利用软件清除

C.上网进行在线杀毒 D.安装防病毒卡,进行杀毒

【正确答案:

】BCD

________________________________________

预防木马的注意事项有_________。

A.安装防病毒软件并及时升级 B.不随便打开陌生网友传送的文件

C.安装个人防火墙并及时升级 D.不随便打开陌生网友传送的E-mail附件

【正确答案:

】ABCD

预防木马的注意事项有_________。

A.把个人防火墙设置好安全等级

B.使用安全性比较好的浏览器和电子邮件客户端工具

C.操作系统的补丁经常进行更新

D.不随便下载、使用破解软件

【正确答案:

】ABCD

________________________________________

检查与消除木马的手段有_________。

A.手动检测 B.立即物理断开网络,然后清除

C.手动清除 D.利用清除工具软件清除

【正确答案:

】ABCD

________________________________________

主要的网络道德失范行为有_________。

A.网络诈骗 B.传播色情和暴力信息

C.网络盗窃 D.发布恶意的反动政治信息

【正确答案:

】ABCD

________________________________________

下列选项中,属于网络道德特点的有_________。

A.自主性 B.交互性

C.开放性 D.多元性

【正确答案:

】ACD

下列关于个人计算机的叙述中,错误的是________。

A.个人计算机的英文缩写是PC

B.个人计算机又称为微机

C.世界上第一台计算机是个人计算机

D.个人计算机是以微处理器为核心的计算机

【正确答案:

】C

________________________________________

下列关于个人计算机的叙述中,错误的是_________。

A.个人计算机将运算器和控制器做在一块大规模集成电路芯片上

B.计算机发展到第五代出现了个人计算机

C.个人计算机是大规模、超大规模集成电路发展的产物。

D.以Intel4004为核心组成微型电子计算机叫MCS-4

【正确答案:

】B

________________________________________

下列叙述中,错误的是______。

A.AppleII是个人计算机

B.IBMPC是个人计算机

C.个人计算机一词由AppleII而来

D.个人计算机一词由IBMPC而来

【正确答案:

】C

________________________________________

下列关于个人计算机硬件构成的叙述中,正确的是_________。

A.CPU可以看作是个人计算机的数据仓库

B.主板芯片组可以看作是个人计算机的大脑

C.主机箱是个人计算机各部分硬件相互连接的桥梁

D.个人计算机的运行能力和运行效率在很大程度上和机器的内存有关

【正确答案:

】D

________________________________________

下列关于硬盘的叙述中,错误的是_________。

A.硬盘读写速度比光盘慢 B.个人计算机硬盘以IDE接口和SATA接口为主

C.硬盘存储容量大 D.硬盘存储器系统由硬盘机、硬盘控制适配器组成

【正确答案:

】A

________________________________________

下列关于光盘特点的叙述中,正确的是________。

A.光盘存储容量小 B.光盘位价格低

C.光盘携带不便 D.光盘读写速度很低

【正确答案:

】B

________________________________________

下列选项中,不属于输入设备的是_________。

A.键盘 B.光笔

C.绘图仪 D.触摸屏

【正确答案:

】C

________________________________________

下列关于鼠标的叙述中,错误的是_________。

A.鼠标分为机械和光电两大类 B.机械鼠标容易磨损、不易保持清洁

C.光电鼠标定位准确、可靠耐用 D.光电鼠标价格昂贵、较少使用

【正确答案:

】D

________________________________________

下列关于液晶显示器特点的叙述中,错误的是_________。

A.功耗低 B.辐射低

C.厚度薄 D.闪烁严重

【正确答案:

】D

________________________________________

下列选项中,不属于针式打印机特点的是_________。

A.打印速度快 B.耗材便宜

C.造价低廉 D.噪音大

【正确答案:

】A

________________________________________

下列选购个人计算机的原则中,错误的是_________。

A.在够用、好用和保证质量的基础上价钱越便宜越好

B.档次越高,配置越豪华越好

C.考虑购机的主要用途,根据自己的经济实力量力而行

D.货比三家,百里挑一,仔细对比主要部件的性能

【正确答案:

】B

________________________________________

下列选购主机箱的注意事项中,不对的是_________。

A.机箱整体的结构至关重要 B.主机箱就是一个壳子,没有必要多投资

C.空气对流要好、噪音要小 D.主机箱的电源对PC的稳定运行很重要

【正确答案:

】B

________________________________________

以下选项中,不属于CPU的是________。

A.Intel的Pentium4系列 B.Intel的酷睿系列

C.AMD的Athlon系列 D.Seagate的酷鱼系列

【正确答案:

】D

________________________________________

下列关于外存储器选购注意事项中,错误的是__________。

A.硬盘性能越高越好 B.硬盘尽量选择大容量

C.CD-ROM即插即用 D.数据传输时,切勿拔出USB闪盘

【正确答案:

】C

________________________________________

下列选项中,不属于LCD显示器选购参考项目的是_________。

A.响应时间

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 下列 关于 计算机网络 叙述

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

#2机组现场施工用电布置措施.docx

#2机组现场施工用电布置措施.docx