防火墙产品测试内容.docx

防火墙产品测试内容.docx

- 文档编号:27973287

- 上传时间:2023-07-07

- 格式:DOCX

- 页数:95

- 大小:1.01MB

防火墙产品测试内容.docx

《防火墙产品测试内容.docx》由会员分享,可在线阅读,更多相关《防火墙产品测试内容.docx(95页珍藏版)》请在冰豆网上搜索。

防火墙产品测试内容

1SRX防火墙产品测试内容

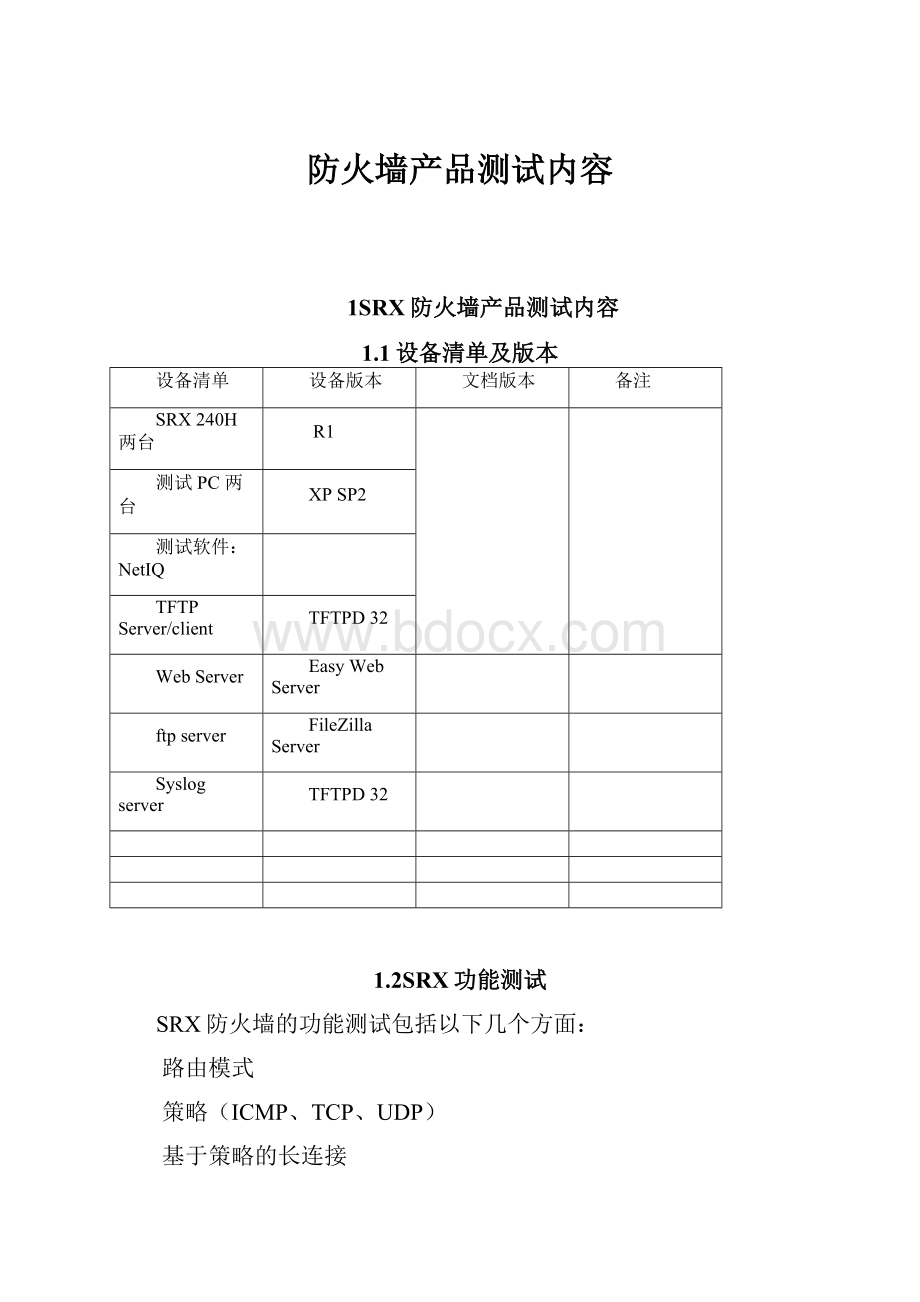

1.1设备清单及版本

设备清单

设备版本

文档版本

备注

SRX240H两台

R1

测试PC两台

XPSP2

测试软件:

NetIQ

TFTPServer/client

TFTPD32

WebServer

EasyWebServer

ftpserver

FileZillaServer

Syslogserver

TFTPD32

1.2SRX功能测试

SRX防火墙的功能测试包括以下几个方面:

路由模式

策略(ICMP、TCP、UDP)

基于策略的长连接

HA工作方式

主备切换

Session同步

网管功能测试

SNMP测试

NTP测试

Syslog测试

VPN功能测试

IpsecVPNremoteclient测试

IpsecVPN点对点测试

路由功能测试

OSPF功能测试

1.3设备可管理测试

1.3.1测试内容

设备可管理测试是测试防火墙能否支持常用的管理协议,包括telnet、ssh、http和https;基本的测试方法为在防火墙配置相应的管理服务及管理用户,并在相应的接口或zone上配置是否可以接受管理,通过PC分别用telnet、ssh、http和https方式登录防火墙,从而验证防火墙的可管理功能。

1.3.2测试拓扑图

1.3.3设备配置

1、配置管理用户:

setsystemloginuserlabuid2000

setsystemloginuserlabclasssuper-user

setsystemloginuserlabauthenticationplain-text-password

2、配置系统管理服务:

(ssh、telnet、http、https)

setsystemservicesssh

setsystemservicestelnet

setsystemservicesweb-managementhttpinterfacege-0/0/(可以进行的管理接口)

setsystemservicesweb-managementhttpinterfaceall

setsystemservicesweb-managementhttpssystem-generated-certificate

setsystemservicesweb-managementhttpsinterfaceall

3、配置接口地址

setinterfacesge-0/0/0unit0familyinetaddress10.1.10.1/24

setinterfacesge-0/0/8unit0familyinetaddress/24

4、配置zone或接口是否可以管理防火墙设备:

A、配置zonetrust可以管理防火墙:

setsecurityzonessecurity-zonetrusthost-inbound-trafficsystem-servicesall

setsecurityzonessecurity-zonetrustinterfacesge-0/0/

B、配置zoneuntrust可以管理防火墙,但其中的ge-0/0/只能用telnet和http管理,其他的不允许:

setsecurityzonessecurity-zoneuntrusthost-inbound-trafficsystem-servicesall

setsecurityzonessecurity-zoneuntrustinterfacesge-0/0/host-inbound-trafficsystem-serviceshttps

setsecurityzonessecurity-zoneuntrustinterfacesge-0/0/host-inbound-trafficsystem-servicesssh

1.3.4测试表格

测试号

Test-1

设备名称

JuniperSRX防火墙:

SRX240H-1

设备软件版本

测试项目

设备可管理测试

测试目的

验证设备可管理功能

测试配置

见本节的设备配置部分

测试步骤:

1、按配置步骤进行配置

1、配置2台测试PC在防火墙两端,分别配置地址为:

10.1.10.5/24和/24

2、在PC:

10.1.10.5上分别用ssh、telnet、http、https方式登录防火墙的接口地址:

,并以用户lab登录,如正常则表示防火墙的可管理功能正常

3、在PC:

上分别用ssh、telnet、http、https方式登录防火墙的接口地址:

,并以用户lab登录,由于该接口在untrustzone,并且该接口只允许ssh及https管理,所以该用户只能已telnet和http来管理设备,用telnet和http则不允许访问防火墙。

4、检查命令:

检查当前的登录用户:

lab@SRX240H-1>showsystemusers

11:

50AMup2days,23mins,2users,loadaverages:

,

USERTTYFROMLOGIN@IDLEWHAT

labp010.1.10.510:

40AM1:

04-cli(cli)

labp110.1.10.511:

45AM--cli(cli)

labjweb210.1.10.511:

47AM2

labjweb110.1.10.511:

50AM-

预期结果:

1、PC:

10.1.10.5上分别用ssh、telnet、http、https方式并以lab用户能正常登录防火墙的接口地址:

,并正常进行配置管理

2、在PC:

上只能用ssh、https方式并以lab用户正常登录防火墙的接口地址:

,并正常进行配置管理;其他的telnet和http方式则不允许。

测试结果:

测试结果:

通过()失败()

测试通过:

(签字)

测试失败:

(签字)

失败原因:

注释:

1.4路由模式测试

1.4.1测试内容

路由模式测试是测试防火墙是否支持路由功能,基本的测试方法是在防火墙的内外网口分别连接网络PC,并按拓扑图,对防火墙进行相应的配置,包括IP地址,路由,策略,及其他相关配置。

通过两台PC分别Ping及http访问对方,从而验证防火墙的路由功能。

1.4.2测试拓扑图

1.4.3设备配置

1、配置接口地址

setinterfacesge-0/0/0unit0descriptionto-LAN-trust

setinterfacesge-0/0/0unit0familyinetaddress10.1.10.1/24

setinterfacesge-0/0/8unit0descriptionto-WAN-untrust

setinterfacesge-0/0/8unit0familyinetaddress/24

2、配置zone及将接口加到zone中,将ge-0/0/分配至trustzone,将ge-0/0/分配至untrustzone

setsecurityzonessecurity-zonetrusthost-inbound-trafficsystem-servicesall

setsecurityzonessecurity-zonetrusthost-inbound-trafficprotocolsall

setsecurityzonessecurity-zonetrustinterfacesge-0/0/

setsecurityzonessecurity-zoneuntrusthost-inbound-trafficsystem-servicesall

setsecurityzonessecurity-zoneuntrusthost-inbound-trafficprotocolsall

setsecurityzonessecurity-zoneuntrustinterfacesge-0/0/

3、配置策略,允许trust和untrust之间互相通信,并且打开log记录

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-permitmatchsource-addressany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-permitmatchdestination-addressany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-permitmatchapplicationany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-permitthenpermit

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-permitthenlogsession-init

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-permitmatchsource-addressany

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-permitmatchdestination-addressany

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-permitmatchapplicationany

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-permitthenpermit

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-permitthenlogsession-init

1.4.4测试表格

测试号

Test-2

设备名称

JuniperSRX防火墙:

SRX240H-1

设备软件版本

测试项目

设备可路由测试

测试目的

验证设备可路由传输功能

测试配置

见本节的设备配置部分

测试步骤:

1、按配置步骤进行配置

2、配置2台测试PC在防火墙两端,分别配置地址为:

10.1.10.5/24和/24

3、在PC:

10.1.10.5上分别ping及用http访问,并且在的webserver查看访问的源地址是否为:

,如正常则表示trustzone的pc能通过路由正常访问另一个untrustzone。

4、在PC:

上分别ping及用http访问10.1.10.5,并且在的webserver查看访问的源地址是否为:

,如正常则表示untrustzone的pc能通过路由正常访问另一个trustzone。

5、检查命令:

A、查看session连接及log信息:

lab@SRX240H-1>showsecurityflowsession

lab@SRX240H-1>showlogrtlogd

B、在webserver查看客户端的源IP地址是否为对端的PCIP地址:

预期结果:

1、PC:

10.1.10.5上分别用ping及用http访问,能正常访问,并且在的webserver查看访问的源地址为:

2、PC:

上分别用ping及用http访问10.1.10.5,能正常访问,并且在的webserver查看访问的源地址为:

测试结果:

测试结果:

通过()失败()

测试通过:

(签字)

测试失败:

(签字)

失败原因:

注释:

1.5策略测试

1.5.1测试内容

策略测试是测试防火墙支持基于ICMP协议、TCP端口号和UDP端口号等信息进行策略配置,并针对每一条策略进行不同的操作(允许、拒绝等)。

基本的测试方法是在防火墙的内外网口分别连接网络PC,并按拓扑图,对防火墙进行相应的配置,包括IP地址,路由,策略,及其他相关配置,其中策略至少包括三种策略,基于ICMP,基于TCP端口号和基于UDP端口号。

通过网络PC的业务模拟功能进行测试。

推荐的测试策略:

ICMP

HTTP(TCP)

TFTP(UDP)

1.5.2测试拓扑图

1.5.3设备配置

1、配置接口地址

setinterfacesge-0/0/0unit0descriptionto-LAN-trust

setinterfacesge-0/0/0unit0familyinetaddress10.1.10.1/24

setinterfacesge-0/0/8unit0descriptionto-WAN-untrust

setinterfacesge-0/0/8unit0familyinetaddress/24

2、配置zone及将接口加到zone中,将ge-0/0/分配至trustzone,将ge-0/0/分配至untrustzone

setsecurityzonessecurity-zonetrusthost-inbound-trafficsystem-servicesall

setsecurityzonessecurity-zonetrusthost-inbound-trafficprotocolsall

setsecurityzonessecurity-zonetrustinterfacesge-0/0/

setsecurityzonessecurity-zoneuntrusthost-inbound-trafficsystem-servicesall

setsecurityzonessecurity-zoneuntrusthost-inbound-trafficprotocolsall

setsecurityzonessecurity-zoneuntrustinterfacesge-0/0/

3、配置策略,允许trust和untrust之间互相通信,并且打开log记录

A、配置trust至untrust之间测试的应用允许通过

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicypolicy-app-testmatchsource-addressany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicypolicy-app-testmatchdestination-addressany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicypolicy-app-testmatchapplicationapp-test

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicypolicy-app-testthenpermit

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicypolicy-app-testthenlogsession-init

setapplicationsapplicationhttpprotocoltcp

setapplicationsapplicationhttpdestination-porthttp

setapplicationsapplication-setapp-testapplicationhttp

setapplicationsapplication-setapp-testapplicationjunos-icmp-all

setapplicationsapplication-setapp-testapplicationjunos-tftp

B、配置trust至untrust之间默认的策略为拒绝通过

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-denymatchsource-addressany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-denymatchdestination-addressany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-denymatchapplicationany

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-denythendeny

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicydefault-denythenlogsession-init

C、配置untrust至trust之间默认的策略为拒绝通过

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-denymatchsource-addressany

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-denymatchdestination-addressany

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-denymatchapplicationany

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-denythendeny

setsecuritypoliciesfrom-zoneuntrustto-zonetrustpolicydefault-denythenlogsession-init

D、测试完将第一步的策略修改为从允许通过改为拒绝通过:

setsecuritypoliciesfrom-zonetrustto-zoneuntrustpolicypolicy-app-testthendeny

1.5.4测试表格

测试号

Test-3

设备名称

JuniperSRX防火墙:

SRX240H-1

设备软件版本

测试项目

设备策略测试

测试目的

验证设备的防火墙策略功能

测试配置

见本节的设备配置部分

测试步骤:

1、按配置步骤进行配置

2、配置2台测试PC在防火墙两端,分别配置地址为:

10.1.10.5/24和/24

3、在PC:

10.1.10.5上分别运行ICMP(ping)、TCP(http)、UDP(tftp)应用访问外网服务器,如正常则表示trustzone的pc能通过策略正常访问另一个untrustzone的服务器。

4、将应用策略修改为拒绝,则PC:

10.1.10.5上所有应用都不能访问

5、检查命令:

A、查看session连接:

lab@SRX240H-1>showsecurityflowsession

B、检查是否所有服务都正常允许或拒绝

在permit的状况下,所有服务均正常允许访问,而在策略为deny的情况下,所有服务均拒绝访问。

C、检查log信息:

lab@SRX240H-1>showlogrtlogd

D、show结果及配置文件:

预期结果:

1、在策略为允许的情况下,PC:

10.1.10.5上分别用ping、http、TFTP访问,能正常访问

2、在策略为拒绝的情况下,PC:

10.1.10.5上分别用ping、http、TFTP访问,不能访问相应的业务

测试结果:

测试结果:

通过()失败()

测试通过:

(签字)

测试失败:

(签字)

失败原因:

注释:

1.6静态NAT测试

1.6.1测试内容

基于静态NAT功能的要求是:

对SRX内网侧的服务器主机地址进行一对一NAT映射,即对于从SRX外网侧进入内网侧的数据流,对目的地址进行NAT。

具体的测试需求:

在SRX防火墙上对PC-1的IP地址10.1.10.5进行地址转换,转换后的地址为。

PC-1作为业务服务器端,PC-2作为业务客户端进行业务测试,包括ICMP(ping)、TCP(http)、UDP(TFTP)测试

PC-1作为业务客户端,PC-2作为业务服务器端进行业务测试,包括ICMP(ping)、TCP(http)、UDP(TFTP)测试

1.6.2测试拓扑图

1.6.3设备配置

1、配置接口IP地址

setinterfacesge-0/0/0unit0familyinetaddress10.1.10.1/24

setinterfacesge-0/0/8unit0familyinetaddress/24

2、配置目的静态目的NAT

setsecuritynatstaticrule-setstatic-nat-1fromzoneuntrust

setsecuritynatstaticrule-setstatic-nat-1rulerule-static-nat-1matchdestination-address/32

setsecuritynatstaticrule-setstatic-nat-1rulerule-static-nat-1thenstatic-natpr

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 防火墙 产品 测试 内容

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

#2机组现场施工用电布置措施.docx

#2机组现场施工用电布置措施.docx