H3C路由器NAT典型配置案例.docx

H3C路由器NAT典型配置案例.docx

- 文档编号:27970789

- 上传时间:2023-07-07

- 格式:DOCX

- 页数:30

- 大小:121.10KB

H3C路由器NAT典型配置案例.docx

《H3C路由器NAT典型配置案例.docx》由会员分享,可在线阅读,更多相关《H3C路由器NAT典型配置案例.docx(30页珍藏版)》请在冰豆网上搜索。

H3C路由器NAT典型配置案例

H3C路由器NAT典型配置案列(史上最详细)

神马CCIE,H3CIE,HCIE等网络工程师日常实施运维必备,您明白的。

1、11 NAT典型配置举例

1、11、1 内网用户通过NAT地址访问外网(静态地址转换)

1、 组网需求

内部网络用户10、110、10、8/24使用外网地址202、38、1、100访问Internet、

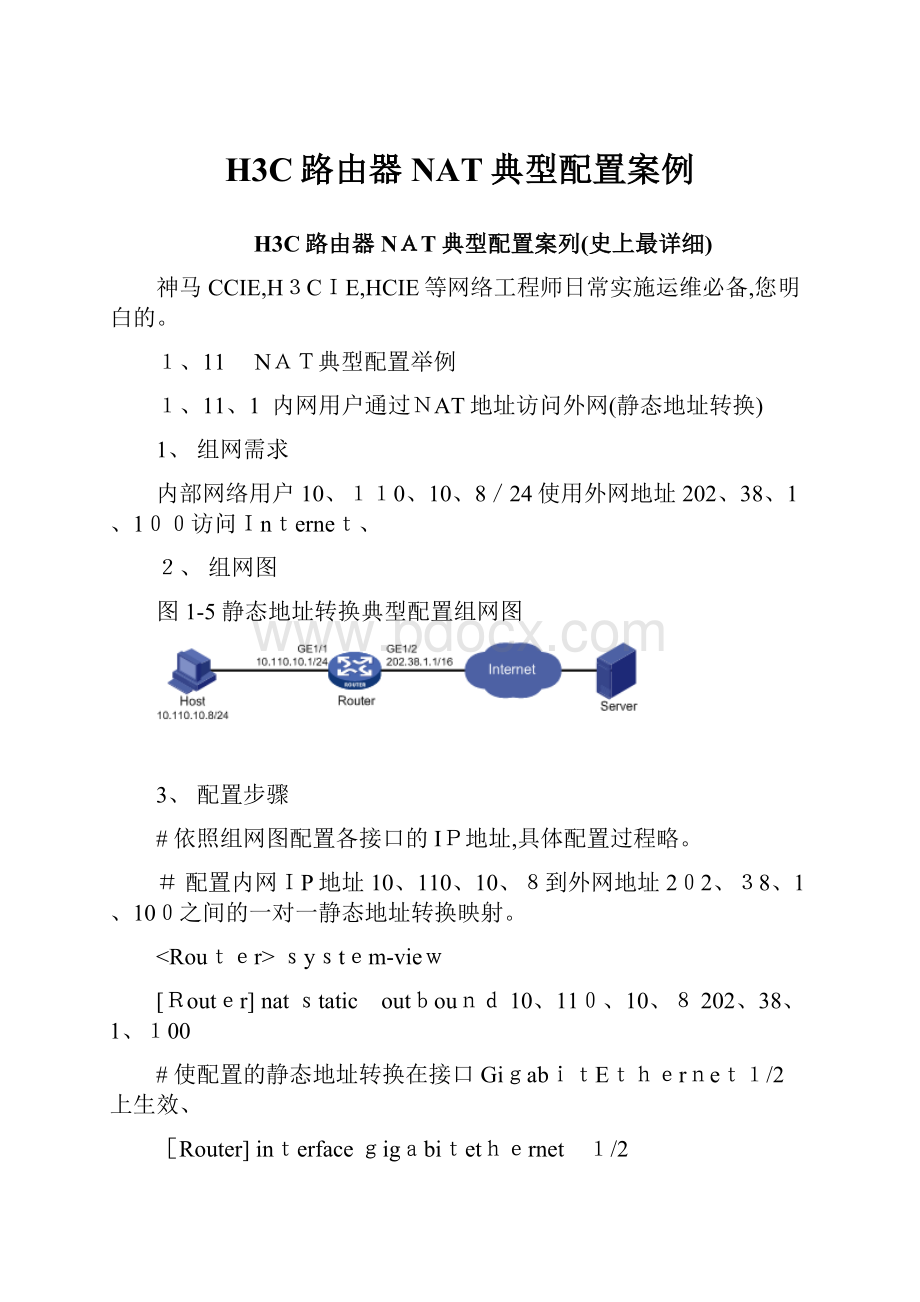

2、 组网图

图1-5 静态地址转换典型配置组网图

3、 配置步骤

# 依照组网图配置各接口的IP地址,具体配置过程略。

# 配置内网IP地址10、110、10、8到外网地址202、38、1、100之间的一对一静态地址转换映射。

[Router]natstatic outbound10、110、10、8202、38、1、100

# 使配置的静态地址转换在接口GigabitEthernet1/2上生效、

[Router]interfacegigabitethernet 1/2

[Router—GigabitEthernet1/2]nat staticenable

[Router—GigabitEthernet1/2]quit

4、 验证配置

# 以上配置完成后,内网主机能够访问外网服务器。

通过查看如下显示信息,能够验证以上配置成功、

[Router] displaynat static

StaticNAT mappings:

Thereare 1outboundstatic NATmappings、

IP—to—IP:

LocalIP :

10、110、10、8

GlobalIP :

202、38、1、100

Interfaces enabledwith staticNAT:

Thereare1 interfaces enabledwithstatic NAT、

Interface:

GigabitEthernet1/2

# 通过以下显示命令,能够看到Host访问某外网服务器时生成NAT会话信息。

[Router]displaynatsessionverbose

Initiator:

Source IP/port:

10、110、10、8/42496

DestinationIP/port:

202、38、1、111/2048

VPNinstance/VLANID/VLLID:

-/-/—

Protocol:

ICMP

(1)

Responder:

Source IP/port:

202、38、1、111/42496

DestinationIP/port:

202、38、1、100/0

VPNinstance/VLANID/VLL ID:

-/-/—

Protocol:

ICMP

(1)

State:

ICMP_REPLY

Application:

INVALID

Starttime:

2012-08—16 09:

30:

49 TTL:

27s

Interface(in):

GigabitEthernet1/1

Interface(out):

GigabitEthernet1/2

Initiator->Responder:

5packets 420bytes

Responder-〉Initiator:

5packets 420 bytes

Totalsessions found:

1

1、11、2 内网用户通过NAT地址访问外网(地址不重叠)

1、 组网需求

· 某公司内网使用的IP地址为192、168、0、0/16、

· 该公司拥有202、38、1、2与202、38、1、3两个外网IP地址、

需要实现,内部网络中192、168、1、0/24网段的用户能够访问Internet,其它网段的用户不能访问Internet。

使用的外网地址为202、38、1、2与202、38、1、3、

2、 组网图

图1-6 内网用户通过NAT访问外网(地址不重叠)

3、 配置步骤

# 依照组网图配置各接口的IP地址,具体配置过程略。

# 配置地址组0,包罗两个外网地址202、38、1、2与202、38、1、3、

<Router>system-view

[Router]nataddress—group0

[Router-nat-address—group—0]address202、38、1、2202、38、1、3

[Router-nat-address—group-0] quit

# 配置ACL2000,仅允许对内部网络中192、168、1、0/24网段的用户报文进行地址转换。

[Router] aclnumber2000

[Router—acl—basic-2000]rulepermitsource192、168、1、00、0、0、255

[Router—acl—basic-2000]quit

# 在接口GigabitEthernet1/2上配置出方向动态地址转换,允许使用地址组0中的地址对匹配ACL2000的报文进行源地址转换,并在转换过程中使用端口信息。

[Router]interfacegigabitethernet1/2

[Router—GigabitEthernet1/2] natoutbound2000address-group 0

[Router—GigabitEthernet1/2]quit

4、 验证配置

以上配置完成后,HostA能够访问,HostB与Host C无法访问、通过查看如下显示信息,能够验证以上配置成功。

[Router]displaynatall

NATaddress groupinformation:

Thereare1NATaddressgroups、

GroupNumber StartAddress End Address

0 202、38、1、2 202、38、1、3

NAToutboundinformation:

Thereare1NAToutboundrules、

Interface:

GigabitEthernet1/2

ACL:

2000 Addressgroup:

0 Port-preserved:

N

NO-PAT:

N Reversible:

N

NATlogging:

Logenable:

Disabled

Flow—begin :

Disabled

Flow-end :

Disabled

Flow—active:

Disabled

NATmappingbehavior:

Mappingmode:

Address and Port—Dependent

ACL :

———

NAT ALG:

DNS:

Enabled

FTP:

Enabled

H323:

Enabled

ICMP—ERROR:

Enabled

# 通过以下显示命令,能够看到Host A访问时生成NAT会话信息。

[Router] displaynatsession verbose

Initiator:

Source IP/port:

192、168、1、10/52992

DestinationIP/port:

200、1、1、10/2048

VPNinstance/VLANID/VLL ID:

-/-/-

Protocol:

ICMP

(1)

Responder:

Source IP/port:

200、1、1、10/4

DestinationIP/port:

202、38、1、3/0

VPN instance/VLANID/VLLID:

-/-/-

Protocol:

ICMP(1)

State:

ICMP_REPLY

Application:

INVALID

Starttime:

2012-08—1514:

53:

29 TTL:

12s

Interface(in):

GigabitEthernet1/1

Interface(out):

GigabitEthernet1/2

Initiator->Responder:

1packets 84bytes

Responder->Initiator:

1packets 84bytes

Total sessionsfound:

1

1、11、3 内网用户通过NAT地址访问外网(地址重叠)

1、 组网需求

· 某公司内网网段地址为192、168、1、0/24,该网段与要访问的外网Web服务器所在网段地址重叠。

· 该公司拥有202、38、1、2与202、38、1、3两个外网IP地址。

需要实现,内网用户能够通过域名访问外网的Web服务器。

2、 组网图

图1-7 内网用户通过NAT访问外网(地址重叠)

3、 配置思路

这是一个典型的双向NAT应用,具体配置思路如下。

· 内网主机通过域名访问外网Web服务器时,首先需要向外网的DNS服务器发起DNS查询请求。

由于外网DNS服务器回复给内网主机的DNS应答报文载荷中的携带的Web服务器地址与内网主机地址重叠,因此NAT设备需要将载荷中的Web服务器地址转换为动态分配的一个NAT地址、动态地址分配能够通过入方向动态地址转换实现,载荷中的地址转换需要通过DNSALG功能实现。

· 内网主机得到外网Web服务器的IP地址之后(该地址为临时分配的NAT地址),通过该地址访问外网Web服务器。

由于内网主机的地址与外网Web服务器的真实地址重叠,因此也需要为其动态分配一个的NAT地址,能够通过出方向动态地址转换实现、

· 外网Web服务器对应的NAT地址在NAT设备上没有路由,因此需要手工添加静态路由,使得目的地址为外网服务器NAT地址的报文出接口为GigabitEthernet1/2。

4、 配置步骤

# 依照组网图配置各接口的IP地址,具体配置过程略。

# 开启DNS的NAT ALG功能、

[Router]natalgdns # 配置ACL 2000,仅允许对192、168、1、0/24网段的用户报文进行地址转换。 [Router]acl number2000 [Router—acl—basic—2000]rulepermitsource192、168、1、0 0、0、0、255 [Router-acl-basic—2000]quit # 创建地址组1。 [Router] nataddress-group1 # 添加地址组成员202、38、1、2。 [Router-nat-address-group-1] address202、38、1、2202、38、1、2 [Router-nat-address—group-1]quit # 创建地址组2。 [Router]nataddress-group2 # 添加地址组成员202、38、1、3、 [Router-nat—address-group-2] address202、38、1、3202、38、1、3 [Router-nat-address-group-2]quit # 在接口GigabitEthernet1/2上配置入方向动态地址转换,允许使用地址组1中的地址对DNS应答报文载荷中的外网地址进行转换,并在转换过程中不使用端口信息,以及允许反向地址转换。 [Router]interfacegigabitethernet1/2 [Router-GigabitEthernet1/2]natinbound2000address—group 1 no—patreversible # 在接口GigabitEthernet1/2上配置出方向动态地址转换,允许使用地址组2中的地址对内网访问外网的报文进行源地址转换,并在转换过程中使用端口信息。 [Router-GigabitEthernet1/2] nat outbound2000address-group2 [Router-GigabitEthernet1/2]quit # 配置静态路由,目的地址为外网服务器NAT地址202、38、1、2,出接口为GigabitEthernet1/2,下一跳地址为20、2、2、2(20、2、2、2为本例中的直连下一跳地址,实际使用中请以具体组网情况为准)。 [Router]iproute—static202、38、1、2 32gigabitethernet1/2 20、2、2、2 5、 验证配置 以上配置完成后,HostA能够通过域名访问Webserver。 通过查看如下显示信息,能够验证以上配置成功。 [Router] display natall NAT addressgroupinformation: There are2NATaddressgroups、 Group Number StartAddress End Address 1 202、38、1、2 202、38、1、2 2 202、38、1、3 202、38、1、3 NAT inboundinformation: Thereare1 NATinbound rules、 Interface: GigabitEthernet1/2 ACL: 2000 Addressgroup: 1 Addroute: N NO-PAT: Y Reversible: Y NAToutbound information: There are1NAT outboundrules、 Interface: GigabitEthernet1/2 ACL: 2000 Addressgroup: 2 Port-preserved: N NO-PAT: N Reversible: N NATlogging: Logenable: Disabled Flow—begin : Disabled Flow-end : Disabled Flow-active: Disabled NATmappingbehavior: Mappingmode: Address andPort-Dependent ACL : ——- NATALG: DNS: Enabled FTP: Enabled H323: Enabled ICMP-ERROR: Enabled # 通过以下显示命令,能够看到HostA访问时生成NAT会话信息。 [Router]display natsession verbose Initiator: Source IP/port: 192、168、1、10/1694 Destination IP/port: 202、38、1、2/8080 VPNinstance/VLANID/VLLID: —/-/— Protocol: TCP(6) Responder: Source IP/port: 192、168、1、10/8080 DestinationIP/port: 202、38、1、3/1025 VPNinstance/VLANID/VLLID: -/-/- Protocol: TCP(6) State: TCP_ESTABLISHED Application: Start time: 2012-08-1514: 53: 29 TTL: 3597s Interface(in): GigabitEthernet1/1 Interface(out): GigabitEthernet1/2 Initiator->Responder: 7 packets 308bytes Responder-〉Initiator: 5packets 312 bytes Totalsessionsfound: 1 1、11、4 外网用户通过外网地址访问内网服务器 1、 组网需求 某公司内部对外提供Web、服务,而且提供两台Web服务器。 公司内部网址为10、110、0、0/16。 其中,内部FTP服务器地址为10、110、10、3/16,内部Web服务器1的IP地址为10、110、10、1/16,内部Web服务器2的IP地址为10、110、10、2/16,内部SMTP服务器IP地址为10、110、10、4/16。 公司拥有202、38、1、1至202、38、1、3三个公网IP地址。 需要实现如下功能: · 外部的主机能够访问内部的服务器、 · 选用202、38、1、1作为公司对外提供服务的IP地址,Web服务器2对外采纳8080端口。 2、 组网图 图1-8 外网用户通过外网地址访问内网服务器 3、 配置步骤 # 依照组网图配置各接口的IP地址,具体配置过程略。 # 进入接口GigabitEthernet1/2。 <Router〉system-view [Router]interfacegigabitethernet 1/2 # 配置内部FTP服务器,允许外网主机使用地址202、38、1、1、端口号21访问内网FTP服务器。 [Router-GigabitEthernet1/2]natserverprotocol tcpglobal202、38、1、121inside10、110、10、3 ftp # 配置内部Web服务器1,允许外网主机使用地址202、38、1、1、端口号80访问内网Web服务器1、 [Router-GigabitEthernet1/2]natserverprotocol tcpglobal202、38、1、1 80inside10、110、10、1 # 配置内部Web服务器2,允许外网主机使用地址202、38、1、1、端口号8080访问内网Web服务器2。 [Router-GigabitEthernet1/2] natserverprotocoltcpglobal202、38、1、18080inside10、110、10、2 # 配置内部SMTP服务器,允许外网主机使用地址202、38、1、1以及SMTP协议定义的端口访问内网SMTP服务器、 [Router-GigabitEthernet1/2] natserverprotocoltcpglobal202、38、1、1 smtpinside10、110、10、4 smtp [Router-GigabitEthernet1/2]quit 4、 验证配置 以上配置完成后,外网Host能够通过NAT地址访问各内网服务器。 通过查看如下显示信息,能够验证以上配置成功。 [Router] display nat all NAT internal serverinformation: There are4internalservers、 Interface: GigabitEthernet1/2 Protocol: 6(TCP) Global IP/port: 202、38、1、1/21 Local IP/port: 10、110、10、3/21 Interface: GigabitEthernet1/2 Protocol: 6(TCP) GlobalIP/port: 202、38、1、1/25 Local IP/port: 10、110、10、4/25 Interface: GigabitEthernet1/2 Protocol: 6(TCP) GlobalIP/port: 202、38、1、1/80 Local IP/port: 10、110、10、1/80 Interface: GigabitEthernet1/2 Protocol: 6(TCP) Global IP/port: 202、38、1、1/8080 Local IP/port: 10、110、10、2/80 NAT logging: Logenable: Disabled Flow—begin: Disabled Flow-end : Disabled Flow—active: Disabled NATmappingbehavior: Mappingmode: AddressandPort-Dependent ACL : --- NAT ALG: DNS: Enabled FTP: Enabled H323: Enabled ICMP-ERROR: Enabled # 通过以下显示命令,能够看到Host访问时生成NAT会话信息。 [Router] displaynatsessionverbose Initiator: Source IP/port: 202、38、1、10/1694 DestinationIP/port: 202、38、1、1/21 VPNinstance/VLANID/VLLID: —/—/— Protocol: TCP(6) Responder: Source IP/port: 10、110、10、3/21 DestinationIP/port: 202、38、1、10/1694 VPNinstance/VLANID/VLL ID: -/-/- Protocol: TCP(6) State: TCP_ESTABLISHED Application: FTP Start time: 2012-08-1514: 53: 29 TTL: 3597s Interface(in) : GigabitEtherne

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- H3C 路由器 NAT 典型 配置 案例

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

#2机组现场施工用电布置措施.docx

#2机组现场施工用电布置措施.docx