网络安全基础实验指导书.docx

网络安全基础实验指导书.docx

- 文档编号:27604078

- 上传时间:2023-07-03

- 格式:DOCX

- 页数:19

- 大小:24.91KB

网络安全基础实验指导书.docx

《网络安全基础实验指导书.docx》由会员分享,可在线阅读,更多相关《网络安全基础实验指导书.docx(19页珍藏版)》请在冰豆网上搜索。

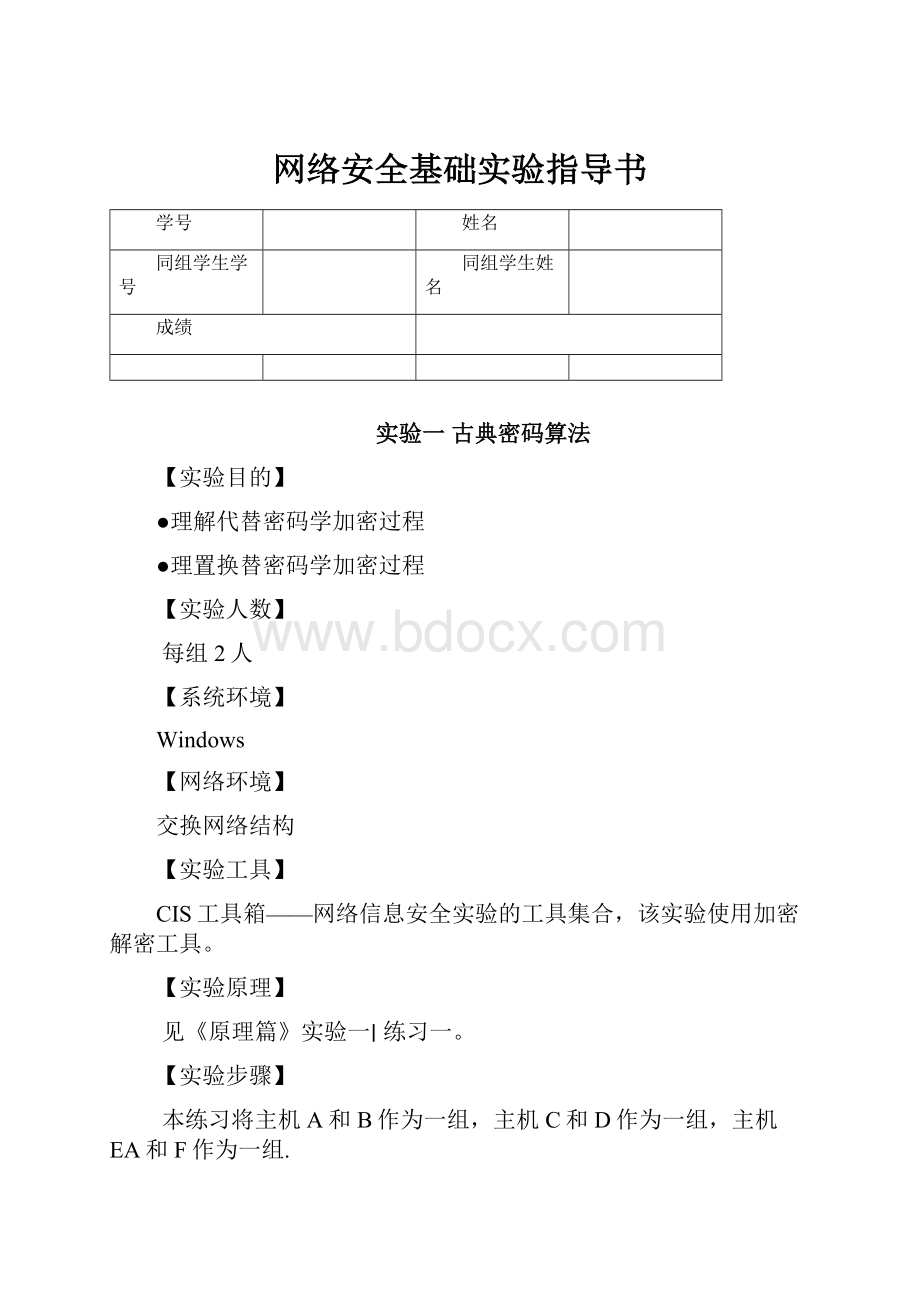

网络安全基础实验指导书

学号

姓名

同组学生学号

同组学生姓名

成绩

实验一古典密码算法

【实验目的】

●理解代替密码学加密过程

●理置换替密码学加密过程

【实验人数】

每组2人

【系统环境】

Windows

【网络环境】

交换网络结构

【实验工具】

CIS工具箱——网络信息安全实验的工具集合,该实验使用加密解密工具。

【实验原理】

见《原理篇》实验一∣练习一。

【实验步骤】

本练习将主机A和B作为一组,主机C和D作为一组,主机EA和F作为一组.

首先使用“快照X”恢复Windows系统环境。

一.手动完成Kaiser密码

(1)在实验原理部分我们已经了解了Kaiser密码的基本原理,那么请同学们写出当密钥k=3时,对应明文:

datasecurityhasevolvedrapidly的密文:

GDWDVHFXULWBKDVHYROYHGUDSLGOB

。

(2)进入实验平台,单击工具栏中的“工具箱”按钮,打开实验工具箱,在向导区点击“Kaiser密码”。

在明文输入区明文:

datasecurityhasevolvedrapidly。

将密钥K调节到3,查看相应的密文,并与你手动加密的密文进行比较。

请根据密钥验证密文与明文对应关系是否正确。

二.Kaiser加密

(1)本机进入“工具箱”︳“加密解密”︳“Kaiser加密”,在明文输入区输入明文(明文应为英文),单击“加密”按钮进行加密。

请将明文记录在这里:

asdfghjkl。

(2)调节密钥k的微调按钮或者对照表的移位按钮,选择合适的密钥k值,并记下该密钥k值以用于同组主机的解密。

加密工作完成后,单击“导出”按钮将密文默认导出到Kaiser共享文件夹(D:

\Work\Encryption\Kaiser\)中,默认文件名为Kaiser密文.txt。

(3)通知同组主机接收密文,并将密钥k通告给同组主机。

(4)单击“导入”按钮,从共享文件夹中将同组主机的密文导入(即在文件名输入框中填写:

\\同组主机IP\Work\Encryption\Kaiser\Kaiser密文.txt)。

(5)调节密钥k的微调按钮或者对照表的移位按钮将k设为同组主机加密时的密钥k值,这时解密已经成功。

请将明文写出:

asdfghjkl。

(6)主机B将解密后的明文与主机A记录的明文比较,请对比明文是否相同。

三.Kaiser密码分析

(1)本机进入“工具箱”︳“加密解密”︳“Kaiser加密”,在明文输入区输入明文(要求明文有一定的意义以便让同组主机分析)。

请将明文记录在这里:

WQNMLGBBB。

(2)调节密钥k的微调按钮或者对照表的移位按钮,选择合适的密钥k值完成Kaiser加密,单击“导入”按钮,将密文默认导出到Kaiser共享文件夹中。

(3)通知同组主机(不要告知密钥值k)密文已经放在共享文件夹中,让同组主机获取密文。

(4)单击“解密”按钮进入密文解密状态,从同组主机的Kaiser共享文件夹中,将密Kaiser文导入。

(5)调节密钥k的微调按钮或者对照表的移位按钮来调节密钥,从而进行密码分析(平均13次,最坏26次破解)。

请将破解出的明文和密钥记录在这里:

密钥k=1。

明文WQNMLGBBB。

(6)将破解后的密钥和明文同组主机记录的密钥和明文比较。

如果不同请调节主机B的密钥k继续破解。

四.单表置换密码

(1)本机进入“工具箱”︳“加密解密”︳“表单置换”︱“加密”页面,与同组主机协商好一个密钥词组k=。

(2)根据“表单置换”实验原理计算出置换表。

(3)计算完成置换表后,在明文输入区输入明文,单击“加密”按钮用置换表的对应关系对明文进行加密,加密完成后单击“导出”按钮,将明文导出到SingleTable共享目录中,并通告同组主机获取明文。

请将明文记录在这里:

。

(4)单击“导出”按钮将同组主机表单置换明文导入,根据同组主机置换表完成本机置换表,单击“解密”按钮对明文进行解密。

(5)本机将解密后的明文与同组主机记录的明文对照,如果双方的明文一致,则说明实验成功,否则说明本机或同组主机的置换表计算错误。

五.表单置换密码分析

(1)表1-1-1是由统计学得出的英文字母相对频率表。

(图表)

由表1-1-1可以看出,英文字母E出现的频率最高,而J和Z出现的频率最低,这样,就可以通过英文字母出现的频率大致上判定单表置换密码的置换表,从而得到明文。

(2)本机进入“工具箱”|“加密解密”|“单表置换”|“密码分析”|页面,单击“导入”按钮,将密文“单表置换密码分析密文.txt”导入,单击“统计”按钮,统计密文每个字母出现的频率,回答下列问题:

在密文中出现频率最高的字母是________。

与上表比较,它可能是由字母_________置换的。

(3)置换表组框中点击“解密”按钮,这时将得到一个明文。

然而此时的明文并不是最终要得到的,可以通过明文的特征和各个字母的比例来调节置换表中的对应关系,从而得到正确的明文。

例如,明文第一段和置换表如图1-1-1所示。

(图表)

根据明文我们可猜测图中画线的单词“soedlda’r”应该为“shedidn’t”。

首先在置换表中找到明文小写字母o对应的密文大写字母E,然后改变置换表,使猜测的h对应E,依此类推则i对应F,n对应M,t对应T,变换后的置换表如图1-1-2所示。

(图表)

单击“解密”按钮,得到明文如图1-1-3所示

(图表)

依此类推可以得到明文,请根据你的置换表填写表1-1-2。

(图表)

六.源码应用(选做)

1.Kaiser加密工具

设计kaiser加密工具,利用kaiser加密算法对文件进行加密。

工具栏“VC6”按钮,启动VC++6.0。

选择“File”|“OpenWorkspace…”加载工程文件“C:

\JLCSS\Projecs\Encrypt\SingleTable\singletable.dsw”。

基于此工程进行程序设计。

【思考问题】

1在单表置换密码分析过程中,我们看到破解方法基于英文字母出现的频率,你想出一个改进方法使单表转换加密方法能抵抗这种方法的密码分析吗?

学号

姓名

同组学生学号

同组学生姓名

成绩

实验二DES算法

【实验目的】

●理解对称加密算法的原理和特点

●理解DES算法的加密原理

【实验人数】

每组2人

【系统环境】

Windows

【网络环境】

交换网络结构

【实验工具】

CIS工具箱。

【实验原理】

见《原理篇》实验一|练习二|任务一。

【实验步骤】

本练习将主机A和B作为一组,主机C和D作为一组,主机E和F作为一组。

首先使用“快照X”恢复Windows系统环境。

一.DES加密解密

(1)本机进入“工具箱”|“加密解密”|“DES加密算法”|“加密/解密”页签,在明文输入区输入明文____________________________________________。

(2)在密钥窗口输入8(64位)个字符的密钥k,密钥k=______.单击“加密”按钮,将密文导出到DES文件夹(D:

\Work\Eneryption\DES)中,通告同组主机获取密文,并将密钥k告诉同组主机。

(3)单击“导入”按钮,从同组主机的DES共享文件夹中将密文导入,然后在密钥窗口输入被同组主机通告的密钥k,点击“解密”按钮进行DES解密。

(4)将破解后的明文与同组主机记录的明文比较。

二.DES算法

进入“工具箱”|“加密解密”|“DES加密算法”|“演示”页签。

输入64位明文与密钥,执行加密操作,查看各演示模块。

在DES加密算法中,S-代替是最重要的部分,与其它代替比较起来,它提供了更好的安全性。

因此,掌握S-盒代替是掌握DES算法的关键。

由于加密软件与加密硬件本身的特点有很在的差异,所以在实现DES加密算法时,加密软件与加密硬件采用的不同的策略。

加密硬件一般采取标准折DES加密算法实现,高加密率是加密硬件的主要特点。

加密软件为了提高加密的效率,要遵守以下原则:

●展开加密循环与函数;

●避免内部循环中使用条件转移指令;

●变量长度与CPU内部寄存器长度相同;限制变量数量;

●避免使用耗时的指令。

所以,加密软件在实现DES算法时,一般都对算法加以修改,以提高加密效率。

在工具箱的DES算法软件实现中,我们使用了一种修改的DES算法,它的S-盒代替的输入为64位,而不是48位,这样可以在32位计算机很好的执行。

S-盒代替的转换表如下:

(图表)

置换表包了8个S盒SO-S7,每个S盒中有64个元素。

每个S盒由左至右,由上至下读取,64个元素由0开始编号。

使用第1个S盒的第0个元素,SBox[7][9]=0x,代表第7个S盒的第9个元素。

S盒代替具体第9个元素如下:

(1)输入分成两部分,每部分32位,分别记为S0和S1。

(2)将32位S0的第25至30位写入变量S01;

将32位S0的第17至22位写入变量S02;

将32位S0的第9至14位写入变量S03;

将32位S0的第1至6位写入变量S04。

(3)将32位S1的第25至30位写入变量S11;

将32位S1的第17至22位写入变量S12;

将32位S1的第9至14位写入变量S13;

将32位S1的第1至6位写入变量S14;

(4)查找置换表,将SBox[0][S01]、SBox[1][S11]、SBox[2][S02]、SBox[3][S12]、SBox[4][S03]、SBox[5][S13]、SBox[6][S04]、SBox[7][S14]进行或运算,得到的结果即为S盒的输出结果。

例如,64位输入为0x743DED2D02D3B264,那么S盒代替的过程如下:

(1)64位输入分为两部分,S0=0x743DED2D,S1=0x02D3B264。

(2)S01=0x34=52(10)

S02=0x3D=61(10)

S03=0x2D=45(10)

S04=0x2D=45(10)

(3)S11=0x02=2(10)

S12=0x13=19(10)

S13=0x32=50(10)

S14=0x24=36(10)

(4)SBox[0][52]=0x

SBox[1][2]=0x

SBox[2][61]=0x

SBox[3][19]=0x

SBox[4][45]=0x

SBox[5][50]=0x

SBox[6][45]=0x

SBox[7][36]=0x

将以上数据进行或操作,得到结果0x0180A94F就是S盒的输出。

了解了以上的S盒代替方法后,请写出输入为0x843DED9302D#B98B的S盒代替过程数据。

(1)S0=0x843DED93,S1=0x02D3B98B。

(2)S01=______=_____10)

S02=______=_____10)

S03=______=_____(10)

S04=______=_____(10)

(3)S11=______=______(10)

S12=______=______(10)

S13=______=______(10)

S14=______=______(10)

(4)SBox[0][__]=___________

SBox[1][__]=___________

SBox[2][__]=___________

SBox[3][__]=___________

SBox[4][__]=___________

SBox[5][__]=___________

SBox[6][__]=___________

SBox[7][__]=___________

将以上数据进行或操作,得到结果______就是S盒的输出。

三.源码应用(选做)

设计DES加密工具,利用DES加密算法对文件进行加密。

单击工具栏“VC6”按钮,启动VC++6.0。

选择“File”|“OpenWorkspace…”加载工程文件“C:

\JLCSS\Projects\Encrypt\DES.dsw”。

基于此工程进行程序设计。

学号

姓名

同组学生学号

同组学生姓名

成绩

实验三RSA算法

【实验目的】

●了解非对称加密机制

●理解RSA算法的加密原理

【实验人数】

每组2人

【系统环境】

Windows

【网络环境】

交换网络结构

【实验工具】

CIS工具箱。

【实验原理】

见《原理篇》实验一|练习三|任务一。

【实验步骤】

本练习将主机A和B作为一组,主机C和D作为一组,主机E和F作为一组。

首先使用“快照X”恢复Windows系统环境。

一.RSA生成公钥及加密解密过程演示

(1)本机进入“工具箱”|“加密解密”|“RSA加密算法”|“公钥”页签,在生成公钥区输入素数p和素数q,这里工求p和q不能相等(因为很容易开平方求出p与q的值)并且p与q的乘积也不能小于127(因为小于127不能包插所有的ASCII码,导致加密失败),你选用的素数p与q分别是:

p=___;q=_______。

(2)单击“私钥d”下拉按钮,选择私钥d,并记录这个私钥用于解密,d=______。

(3)单击“生成公钥”按钮生成公钥,记录下公钥e=______,n=_______。

(4)在生成公钥演示区中输入素数p=_____和素数q=______,还有私钥d=_______。

单击“开始演示”按钮查看结果,填写表率作用1-3-1。

私钥d

私钥n

公钥e

公钥n

表1-3-1公钥生成演示结果

(5)在加/解密演示区中输入明文m=_______,公钥n=________(m (6)在密文c编辑框输入刚刚得到的密文,分别输入私钥n=_____,私钥d=______,点击“解密演示”按钮,查看RSA解密过程,然后记录得到的明文m=_______。 (7)比较解密后的明文与原来的明文是否一致。 根据实验原理中对RSA加密算法的介绍,当素数p=13,素数l=17,私钥d=143时,写出RSA公钥的生成过程: ________________________。 利用生成的公钥,写出对明文m=40的加密过程(加密过程计算量比较大,请使用工具箱的RSA工具进行计算): ________________________。 利用私钥d=143,对生成的密文进行解密: ________________________。 二.RSA加密解密 (1)本机在生成公钥区输入素数p和素数q,这里工求p和q不能相等(因为很容易开平方求出p与q的值)并且p与q的乘积也不能小于127(因为小于127不能包插所有的ASCII码,导致加密失败),你选用的素数p与q分别是: p=___;q=_______。 (2)点击“私钥d”下拉按钮,选择私钥d,并记录这个私钥用于解密,d=______。 (3)点击“生成公钥”按钮生成公钥,记录下公钥e=______,n=_______。 将自己的公钥通告给同组主机。 (4)点本机进入“加密”页签,在“公钥e部分”和“公钥n部分”输入同组主机的公钥,在明文输入区输入明文: _____________________________________。 单击“加密”按钮,将密文导出到RSA共享文件夹(D: \Work\Encryption\RSA\)中,通告同组主机获取密文。 (5)进入“解密”页签,单击“导入”按钮,从同组主机的RSA共享文件夹中将密文导入,在“私钥d部分”和“私钥n部分”输入自己的私钥,点击“解密”按钮进行RSA解密。 (6)将破解后的明文与同组主机记录的明文比较。 三.源码应用(选做) 设计RSA加密工具,利用AES加密算法对文件进行加密。 单击工具栏“VC6”按钮,启动VC++6.0。 选择“File”|“OpenWorkspqce…”加载工程文件“C: \JLCSS\Projects\Encrypt\RSA\RSA.dsw”。 基于此工程进行程序设计。 学号 姓名 同组学生学号 同组学生姓名 成绩 实验四PGP应用 【实验目的】 ●学会利用PGP工具实现安全通信 ●理解安全通信实现过程 【实验人数】 每组2人 【系统环境】 Windows 【网络环境】 交换网络结构 【实验工具】 GnuPG——PGP加密及签名工具 【实验原理】 见《原理篇》实验二|练习二。 【实验步骤】 本练习将主机A和B作为一组,主机C和D作为一组,主机E和F作为一组。 首先使用“快照X”恢复Windows系统环境。 一.PGP安全通信 说明: 实验应用PGP工具实现信息的安全通信,其实现流程为: 本机首先生成公私钥对,并导出公钥给同组主机;在收到同组主机的公钥后将其导入到本机中,并利用其对文件进行加密;将加密后的密文传回给同组主机,本机利用自己的私钥对来自同组主机的密文进行解密。 要求: 应用PGP工具过程中所使用的用户名均为userGX格式,其中G为组编号(1-32),X为主机编号(A-F),如第2组主机D,其使用的用户名应为user2D. 1.生成公私密钥 (1)本机单击实验平台“GnuPG”工具按钮,进入工作目录,键入命令: gpg—gen-key开始生成公私钥对。 期间gpg会依次许多询问如下信息: ●欲产生密钥种类(默认选择1) ●密钥大小(默认大小2048字节) ●密钥有效期限(默认选择0——永不过期) 确定上述输入后进入步骤 (2)操作。 (2)生成用户标识,期间gpg会依次询问如下信息: ●Realname(用户名,请按本机的组编号和主机编号确定你的用户名) ●Emailaddress(Email地址,如user2d@CServer.Netlab) ●Common(注释信息,建议与用户名同) 确定上述输入后,gpg会提示你将要生成的USER-ID,形如: User2D(user2D)(user2D@CServer.Netlab) 键入“0”确定以上信息后,gpg需要一个密码来保护即将生成的用户私钥,为了方便记忆,我们选择密码与用户相同。 (3)接下来gpg会根据以上信息生成公私密钥对,并将它们存放在C: \DocumentsandSettings\Administrator\ApplicationData\gnupg目录下,名字分别为: pubring.gpg和secring.gpg. 说明: 默认情况下ApplicationData目录是隐藏的,通过“资源浏览器”|“工具”菜单|“文件夹选项”|“查看”选项卡,选中“显示所有文件和文件夹”项,即可显示隐藏的目录和文件。 2.导出公钥 本机在gpg工作目录键入命令: gpg–a–oD: \Work\PGP\userGXpubkey.asc–exportuserGX(userGX)(userGX@CServer.Netlab),gpg会将公钥导入到D: \Work\PGP\这个指定目录的userGXpubkey.asc文件中。 将userGXpubkey.asc文件发送到同组主机PGP共享目录中。 3.导入同组主机公钥 本机从同组主机发送来的userGXpubkey.asc文件中,将对方公钥导入至本机gpg库,其命令如下: gpg–importD: \Work\PGP\userGYpubkey.asc。 4.利用对方公钥进行加密 (1)在“D: \Work\PGP\”目录中新建一文本文件“userGX.txt”,内容是: _______。 (2)利用对方公钥对userGX.txt加密,并对其进行签名 在gpg工作目录键入如下命令: gpg–sea–ruserGY@CServer.Netlab加密文件绝对路径,其中userGY@CServer.Netlab为USER-ID。 加密完成后,gpg还要对其进行签名表明这个密文文件是“我”发出的,而不是“其它人”,在提示处输入前面设置的用于保护本机私钥的密码即可。 最后在原文件所在目录下,生成一个名为“userGX.txt.asc”的文件,将该文件发送到同组主机PGP目录中。 5.解密密文 (1)在此gpg工作目录下键入命令: gpg–d加密文件绝对路径>解密后文件路径,此时gpg要求输入前面设置的用于保护本机私钥的密钥,输入密码,解开密码,解开私钥。 在存放加密文件的目录下就生成了一个解密后的文件,打开解密文件,浏览正文,与同组主机确定其正确性。 【思考问题】 1.简述PGP的加密原理,说明为什么PGP要比RSA加密速度要快得多。 学号 姓名 同组学生学号 同组学生姓名 成绩 实验五Windows2003防火墙应用 【实验目的】 ●了解防火墙的含义与作用 ●学习防火墙的基本配置方法 【实验人数】 每组3人 【系统环境】 Windows 【网络环境】 交换网络结构 【实验工具】 Windows2003系统防火墙。 UDPtools——UDP连接1工具。 【实验原理】 见《原理篇》实验七|练习一。 【实验步骤】 本练习将主机A、B、C作为一组,主机D、E、F作为一组。 首先使用“快照X”恢复Windows系统环境。 一.防火墙基础操作 操作概述: 启用windows2003系统防火墙,设置规则阻断ICMP回显请求数据包,并验证对UDP连接工具的例外操作。 (1)在启用防火墙之前,同组主机通过ping指令互相测试网络连通性,确保互相是连通的,若测试未通过请排除故障。 (2)本机启用防火墙,并设置防火墙仅对“本地连接”进行保护。 (3)同组主机再次通过ping指令互相测试网络连通性,确认是否相互连通_______。 (4)设置本机防火墙允许其传入ICMP回显请求。 (5)第三次测试网络连通性。 二.防火墙例外操作 操作概述: 启用windows2003系统防火墙,在“例外”选项卡中添加程序“UDPtools”允许UDPtools间通信,并弹出网络连接提示信息。 (1)关闭防火墙,同组主机间利用UDPtools进行数据通信,确保通信成功。 说明: UDPtools通信双方应分别为客户端和服务端,其默认通过2513/UDP端口进行通信,可以自定义通信端口,运行如图7-1-1所示。 图表7-1-1 (2)本机启用防火墙(仅对本地连接),将本机作为UDPtools服务器端,同组主机以UDPtools客户端身份进行通信,确定客户端通信请求是否被防火墙阻塞________。 (3)断开UDPtools通信,单击“例外”选项卡,在“程序和服务”列表框添加程序“UDPtools.exe”(C: \JLCSS\TOOLS\Analyser\tools\Udptools.exe)并将其选中。 再次启动UDPtools并以服务器身份运行,同组主机仍以客户端身份与其通信,确定客户端通

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络安全 基础 实验 指导书

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx