H3C交换机实例整理.docx

H3C交换机实例整理.docx

- 文档编号:27549845

- 上传时间:2023-07-02

- 格式:DOCX

- 页数:161

- 大小:918.95KB

H3C交换机实例整理.docx

《H3C交换机实例整理.docx》由会员分享,可在线阅读,更多相关《H3C交换机实例整理.docx(161页珍藏版)》请在冰豆网上搜索。

H3C交换机实例整理

H3C交换机配置实例

1.登录交换机典型配置指导

1.1通过Console口配置Telnet登录方式典型配置指导

通过交换机Console口进行本地登录是登录交换机的最基本的方式,也是配置通过其他方式登录交换机的基础。

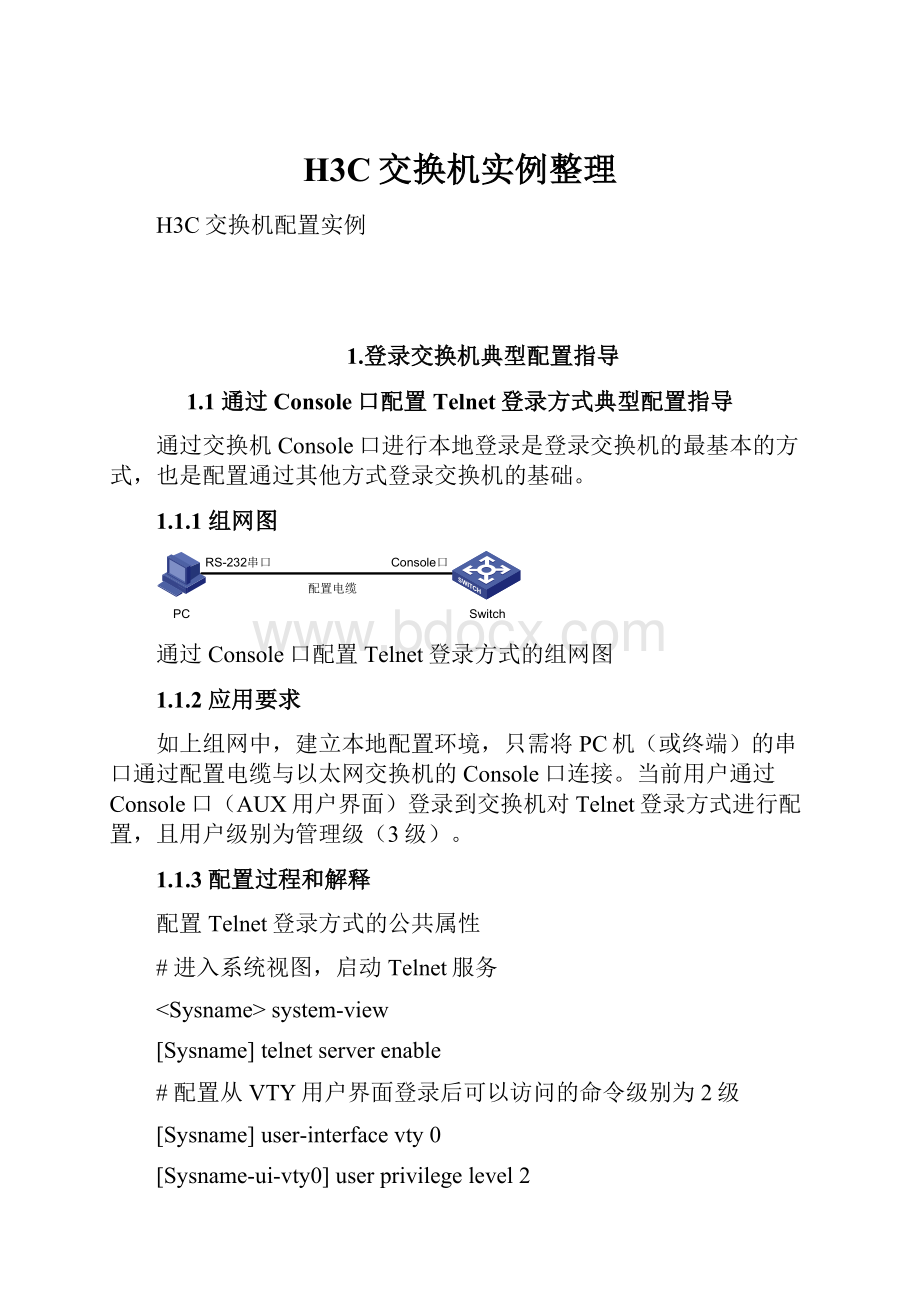

1.1.1组网图

通过Console口配置Telnet登录方式的组网图

1.1.2应用要求

如上组网中,建立本地配置环境,只需将PC机(或终端)的串口通过配置电缆与以太网交换机的Console口连接。

当前用户通过Console口(AUX用户界面)登录到交换机对Telnet登录方式进行配置,且用户级别为管理级(3级)。

1.1.3配置过程和解释

配置Telnet登录方式的公共属性

#进入系统视图,启动Telnet服务

[Sysname]telnetserverenable

#配置从VTY用户界面登录后可以访问的命令级别为2级

[Sysname]user-interfacevty0

[Sysname-ui-vty0]userprivilegelevel2

#设置VTY0用户界面支持Telnet协议

[Sysname-ui-vty0]protocolinboundtelnet

#设置VTY0用户的终端屏幕的一屏显示30行命令

[Sysname-ui-vty0]screen-length30

#设置VTY0用户历史命令缓冲区可存放20条命令

[Sysname-ui-vty0]history-commandmax-size20

#设置VTY0用户界面的超时时间为6分钟

[Sysname-ui-vty0]idle-timeout6

通过Telnet登录用户的认证方式

Telnet登录有以下几种认证方式:

认证方式为None,认证方式为Password,认证方式为Scheme。

下面我们分别描述这几种认证方式的配置:

设置通过VTY0用户界面登录交换机的Telnet用户不需要进行认证

[Sysname]user-interfacevty0

[Sysname-ui-vty0]authentication-modenone

设置通过VTY0口登录交换机的Telnet用户进行Password认证,并设置用户的认证口令为明文方式,口令为123456

[Sysname]user-interfacevty0

[Sysname-ui-vty0]authentication-modepassword

[Sysname-ui-vty0]setauthenticationpasswordsimple123456

设置登录用户的认证方式为Scheme,采用本地认证的方式

#创建本地用户guest,并进入本地用户视图

[Sysname]local-userguest

#设置本地用户的认证口令为明文方式,口令为123456

[Sysname-luser-guest]passwordsimple123456

#设置VTY用户的服务类型为Telnet且用户级别为2

[Sysname-luser-guest]service-typetelnetlevel2

[Sysname-luser-guest]quit

#进入VTY用户界面视图

[Sysname]user-interfacevty0

#设置通过VTY0口登录交换机的Telnet用户进行Scheme认证

[Sysname-ui-vty0]authentication-modescheme

[Sysname-ui-vty0]quit

#指定system域为缺省域,并设置该域Scheme认证方式local

[Sysname]domaindefaultenablesystem

[Sysname]domainsystem

[Sysname-isp-system]authenticationdefaultlocal

1.1.4完整配置

认证方式为None时Telnet登录方式的配置

#

telnetserverenable

#

user-interfacevty0

authentication-modenone

userprivilegelevel2

history-commandmax-size20

idle-timeout60

screen-length30

protocolinboundtelnet

认证方式为Password时Telnet登录方式的配置

#

telnetserverenable

#

user-interfacevty0

authentication-modenone

userprivilegelevel2

setauthenticationpasswordsimple123456

history-commandmax-size20

idle-timeout60

screen-length30

protocolinboundtelnet

认证方式为Scheme时Telnet登录方式的配置

#

domainsystem

authenticationdefaultlocal

#

telnetserverenable

#

local-userguest

service-typetelnet

level2

passwordsimple123456

#

user-interfacevty0

authentication-modescheme

userprivilegelevel2

history-commandmax-size20

idle-timeout60

screen-length30

protocolinboundtelnet

1.2通过Telnet配置Console口登录方式典型配置指导

交换机支持Telnet功能,用户可以通过Telnet方式对交换机进行远程管理和维护。

1.2.1组网图

通过Telnet配置Console口登录方式的组网图

1.2.2应用要求

如上组网中,当前用户通过Telnet方式登录到交换机对Console口登录方式进行配置,且用户级别为管理级(3级)。

1.2.3配置过程和解释

配置Console口登录方式的公共属性

#配置从AUX用户界面登录后可以访问的命令级别为2级。

[Sysname]user-interfaceaux0

[Sysname-ui-aux0]userprivilegelevel2

#配置Console口使用的波特率为19200bit/s

[Sysname-ui-aux0]speed19200

#配置终端屏幕的一屏显示30行命令

[Sysname-ui-aux0]screen-length30

#配置历史命令缓冲区可存放20条命令

[Sysname-ui-aux0]history-commandmax-size20

#配置AUX用户界面的超时时间为6分钟

[Sysname-ui-aux0]idle-timeout6

配置Console口登录用户的认证方式

Console口登录有以下几种认证方式:

认证方式为None,认证方式为Password,认证方式为Scheme。

下面我们分别描述这几种认证方式的配置:

设置登录用户的认证方式为None

[Sysname]user-interfaceaux0

[Sysname-ui-aux0]authentication-modenone

设置登录用户的认证方式为Password,并设置用户的认证口令为明文方式,口令为123456

[Sysname]user-interfaceaux0

[Sysname-ui-aux0]authentication-modepassword

[Sysname-ui-aux0]setauthenticationpasswordsimple123456

设置登录用户的认证方式为Scheme,采用本地认证的方式

#创建本地用户guest,并进入本地用户视图

[Sysname]local-userguest

#设置本地用户的认证口令为明文方式,口令为123456

[Sysname-luser-guest]passwordsimple123456

#设置本地用户的服务类型为Terminal且用户级别为2

[Sysname-luser-guest]service-typeterminallevel2

[Sysname-luser-guest]quit

#进入AUX用户界面视图

[Sysname]user-interfaceaux0

#设置通过Console口登录交换机的用户进行Scheme认证

[Sysname-ui-aux0]authentication-modescheme

1.2.4完整配置

认证方式为None时Console口登录方式的配置

#

user-interfaceaux0

authentication-modenone

userprivilegelevel2

history-commandmax-size20

idle-timeout60

speed19200

screen-length30

认证方式为Password时Console口登录方式的配置

#

user-interfaceaux0

authentication-modepassword

userprivilegelevel2

setauthenticationpasswordsimple123456

history-commandmax-size20

idle-timeout60

speed19200

screen-length30

认证方式为Scheme时Console口登录方式的配置

#

local-userguest

passwordsimple123456

service-typeterminal

level2

#

user-interfaceaux0

authentication-modescheme

userprivilegelevel2

history-commandmax-size20

idle-timeout60

speed19200

screen-length30

1.3通过WEB网管登录交换机典型配置指导

1.3.1组网图

通过WEB网管登录交换机示意图

1.3.2应用要求

如上组网图所示,PC通过WEB网管登录交换机,实现对交换机的远程管理。

1.3.4配置过程和解释

#通过Console口正确配置以太网交换机VLAN1接口的IP地址(VLAN1为交换机的缺省VLAN)为10.153.17.82,子网掩码为255.255.255.0。

[Sysname]interfacevlan-interface1

[Sysname-VLAN-interface1]ipaddress10.153.17.82255.255.255.0

[Sysname-VLAN-interface1]quit

#配置WEB网管用户名为admin,认证口令为admin,用户级别为3级。

[Sysname]local-useradmin

[Sysname-luser-admin]service-typetelnetlevel3

[Sysname-luser-admin]passwordsimpleadmin

[Sysname-luser-admin]quit

#开启交换机的WEBServer功能。

[Sysname]iphttpenable

#通过浏览器登录交换机:

在WEB网管终端(PC)的浏览器地址栏内输入http:

//10.153.17.82(WEB网管终端和以太网交换机之间要路由可达),浏览器会显示WEB网管的登录页面,如WEB网管登录页面所示。

WEB网管登录页面

#输入在交换机上添加的用户名和密码,点击<登录>按钮后即可登录,显示WEB网管初始页面。

1.3.5完整配置

#

local-useradmin

passwordsimpleadmin

service-typetelnet

level3

#

interfaceVlan-interface1

ipaddress10.153.17.82255.255.255.0

1.3.6配置注意事项

缺省情况下,WEB网管功能处于开启状态。

1.4对登录用户的控制典型配置指导

1.4.1组网图

对登录用户的控制典型配置示意图

1.4.2应用要求

如上组网中,仅允许来自10.110.100.52和10.110.100.46的Telnet/SNMP/WEB用户访问交换机。

1.4.3配置过程和解释

#创建并进入基本ACL视图2000

[Sysname]aclnumber2000match-orderconfig

[Sysname-acl-basic-2000]

#定义子规则,仅允许来自10.110.100.52和10.110.100.46的Telnet/SNMP/WEB用户访问交换机

[Sysname-acl-basic-2000]rule1permitsource10.110.100.520

[Sysname-acl-basic-2000]rule2permitsource10.110.100.460

[Sysname-acl-basic-2000]rule3denysourceany

[Sysname-acl-basic-2000]quit

#引用访问控制列表2000,通过源IP对Telnet用户进行控制

[Sysname]user-interfacevty04

[Sysname-ui-vty0-4]acl2000inbound

#引用访问控制列表2000,通过源IP对网管用户进行控制

[Sysname]snmp-agentcommunityreadaaaacl2000

[Sysname]snmp-agentgroupv2cgroupaacl2000

[Sysname]snmp-agentusm-userv2cuseragroupaacl2000

#引用访问控制列表2000,通过源IP对WEB用户进行控制

[Sysname]iphttpacl2000

1.4.4完整配置

对Telnet用户进行控制

#

aclnumber2000

rule1permitsource10.110.100.520

rule2permitsource10.110.100.460

rule3deny

#

user-interfacevty04

acl2000inbound

通过源IP对网管用户进行控制

#

aclnumber2000

rule1permitsource10.110.100.520

rule2permitsource10.110.100.460

rule3deny

#

snmp-agentcommunityreadaaaacl2000

snmp-agentgroupv2cgroupaacl2000

snmp-agentusm-userv2cuseragroupaacl2000

通过源IP对WEB用户进行控制

#

iphttpacl2000

#

aclnumber2000

rule1permitsource10.110.100.520

rule2permitsource10.110.100.460

rule3deny

2.VLAN典型配置指导

2.1基于端口的VLAN典型配置指导

2.1.1组网图

基于端口的VLAN组网示意图

2.1.2应用要求

如基于端口的VLAN组网示意图所示,SwitchA和SwitchB分别连接了不同部门使用的Host1/Host2和Server1/Server2。

为保证部门间数据的二层隔离,现要求将Host1和Server1划分到VLAN100中,Host2和Server2划分到VLAN200中。

并分别为两个VLAN设置描述字符为“Dept1”和“Dept2”。

在SwitchA上配置VLAN接口,对Host1发往Server2的数据进行三层转发。

2.1.3配置过程和解释

配置SwitchA

#创建VLAN100,并配置VLAN100的描述字符串为“Dept1”,将端口GigabitEthernet1/0/1加入到VLAN100。

[SwitchA]vlan100

[SwitchA-vlan100]descriptionDept1

[SwitchA-vlan100]portGigabitEthernet1/0/1

[SwitchA-vlan100]quit

#创建VLAN200,并配置VLAN200的描述字符串为“Dept2”。

[SwitchA]vlan200

[SwitchA-vlan200]descriptionDept2

[SwitchA-vlan200]quit

#创建VLAN100和VLAN200的接口,IP地址分别配置为192.168.1.1和192.168.2.1,用来对Host1发往Server2的报文进行三层转发。

[SwitchA]interfaceVlan-interface100

[SwitchA-Vlan-interface100]ipaddress192.168.1.124

[SwitchA-Vlan-interface100]quit

[SwitchA]interfaceVlan-interface200

[SwitchA-Vlan-interface200]ipaddress192.168.2.124

配置SwitchB

#创建VLAN100,并配置VLAN100的描述字符串为“Dept1”,将端口GigabitEthernet1/0/13加入到VLAN100。

[SwitchB]vlan100

[SwitchB-vlan100]descriptionDept1

[SwitchB-vlan100]portGigabitEthernet1/0/13

[SwitchB-vlan100]quit

#创建VLAN200,并配置VLAN200的描述字符串为“Dept2”,将端口GigabitEthernet1/0/11和GigabitEthernet1/0/12加入到VLAN200。

[SwitchB]vlan200

[SwitchB-vlan200]descriptionDept2

[SwotchB-vlan200]portGigabitEthernet1/0/11GigabitEthernet1/0/12

[SwitchB-vlan200]quit

配置SwitchA和SwitchB之间的链路

由于SwitchA和SwitchB之间的链路需要同时传输VLAN100和VLAN200的数据,所以可以配置两端的端口为Trunk端口,且允许这两个VLAN的报文通过。

#配置SwitchA的GigabitEthernet1/0/2端口。

[SwitchA]interfaceGigabitEthernet1/0/2

[SwitchA-GigabitEthernet1/0/2]portlink-typetrunk

[SwitchA-GigabitEthernet1/0/2]porttrunkpermitvlan100200

#配置SwitchB的GigabitEthernet1/0/10端口。

[SwitchB]interfaceGigabitEthernet1/0/10

[SwitchB-GigabitEthernet1/0/10]portlink-typetrunk

[SwitchB-GigabitEthernet1/0/10]porttrunkpermitvlan100200

2.1.4完整配置

SwitchA上的配置

#

vlan100

descriptiondept1

#

vlan200

descriptiondept2

#

interfaceVlan-interface100

ipaddress192.168.1.1255.255.255.0

#

interfaceVlan-interface200

ipaddress192.168.2.1255.255.255.0

#

interfaceGigabitEthernet1/0/1

portaccessvlan100

#

interfaceGigabitEthernet1/0/2

portlink-typetrunk

porttrunkpermitvlan1100200

SwitchB上的配置

#

vlan100

descriptiondept1

#

vlan200

descriptiondept2

#

interfaceGigabitEthernet1/0/10

portlink-typetrunk

porttrunkpermitvlan1100200

#

interfaceGigabitEthernet1/0/11

portaccessvlan100

#

interfaceGigabitEthernet1/0/12

portaccessvlan200

#

interfaceGigabitEthernet1/0/13

portaccessvlan100

2.2基于MAC的VLAN典型配置指导

2.2.1组网图

基于MAC的VLAN组网示意图

2.2.2应用要求

如基于MAC的VLAN组网示意图所示,SwitchA和SwitchB的GigabitEthernet1/0/1端口分别连接到两个会议室,Laptop1和Laptop2是会议用笔记本电脑,会在两个会议室间移动使用。

Laptop1和Laptop2分别属于

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- H3C 交换机 实例 整理

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《C12343098汽轮机操作规程》要点.docx

《C12343098汽轮机操作规程》要点.docx