关于交换机路由器基础配置.docx

关于交换机路由器基础配置.docx

- 文档编号:26641603

- 上传时间:2023-06-21

- 格式:DOCX

- 页数:42

- 大小:957.36KB

关于交换机路由器基础配置.docx

《关于交换机路由器基础配置.docx》由会员分享,可在线阅读,更多相关《关于交换机路由器基础配置.docx(42页珍藏版)》请在冰豆网上搜索。

关于交换机路由器基础配置

2014.关于交换机、路由器基础配置

路由器快捷命令:

Ctrl-A移到光标首行ESC-B后退一个字符

Ctrl-E移到光标尾行Ctrl-F向前一个单词

Ctrl-F向前一个字符Ctrl-D删掉一个字符

关于IP地址的2的平方必记住

X1X2X3X4X5X6X7X8X9X10

12481632641282561024

-双绞线线序

EIA/TIA568A的线序定义依次为绿白绿橙白蓝蓝白橙棕白棕

EIA/TIB568B的线序定义依次为橙白橙绿白蓝蓝白绿棕白棕

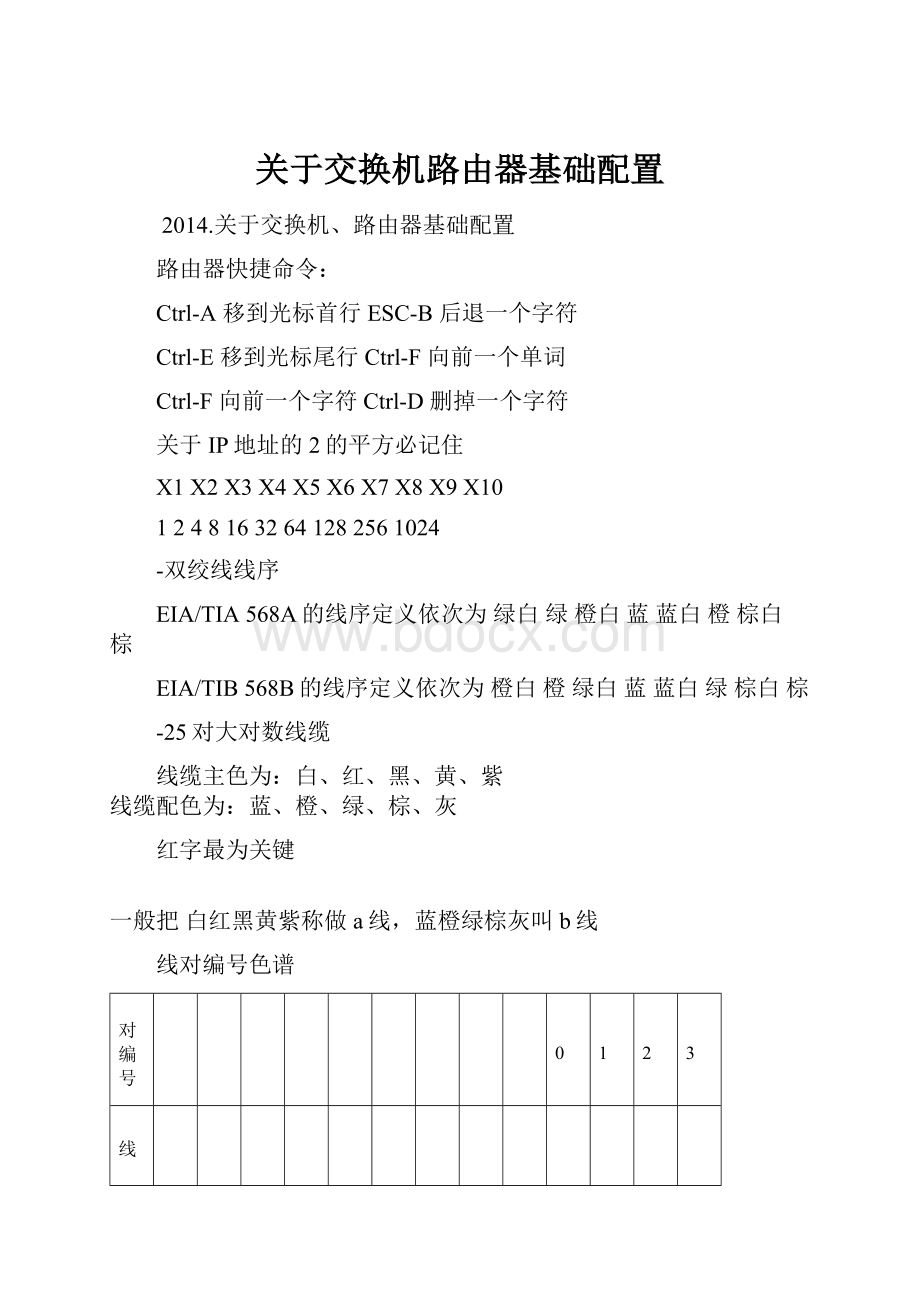

-25对大对数线缆

线缆主色为:

白、红、黑、黄、紫

线缆配色为:

蓝、橙、绿、棕、灰

红字最为关键

一般把白红黑黄紫称做a线,蓝橙绿棕灰叫b线

线对编号色谱

线对编号

1

2

3

4

5

6

7

8

9

10

11

12

13

a线

b线

白

蓝

白

桔

白

绿

白

棕

白

灰

红

蓝

红

桔

红

绿

红

棕

红

灰

黑

蓝

黑

桔

黑

绿

线对编号

14

15

16

17

18

19

20

21

22

23

24

25

a线

b线

黑

棕

黑

灰

黄

蓝

黄

桔

黄

绿

黄

棕

黄

灰

紫

蓝

紫

桔

紫

绿

紫

棕

紫

灰

一组线缆为25对,以色带来分组,一共分到24组分别为:

1.(白兰、白桔、白绿、白棕、白灰)

2.(红兰、红桔、红绿、红棕、红灰)

3.(黑兰、黑桔、黑绿、黑棕、黑灰)

4.(黄兰、黄桔、黄绿、黄棕、黄灰)

5.(紫兰、紫桔、紫绿、紫棕)

=====【“路由器”与“交换机”】

*“交换机”恢复出厂设置

SW1#deleteflash:

vlan.bat

SW1#er?

erase

SW1#erase?

erase

SW1#erase?

allEraseallfiles(inNVRAM)

flash:

Filesystemtobeerased

nvram:

Filesystemtobeerased

startup-configErasecontentsofconfigurationmemory

SW1#erasesta

SW1#erasestartup-config(删除路由器里的配置命令,接着重启)

***SW1#erasenvram***

SW1#reload(重启)

*“路由器”恢复出厂设置

路由去掉配置文件:

erasenvram:

startup-config

*“路由器”密码恢复

1、重启路由器(赶紧按住"Ctrl+Break"进入“Rommon”模式

2、>confreg0x2142

>reset

Route>enable

Route#copystartup-configrunning-config

Route>configter

Route(config)#enablepasswordcisco

Route(config)#config-register0x2102

Route>exit

Route#copyruning-configstartup-config

*交换机导出ios与导入ios系统文件

第一步:

telnet交换机的管理IP地址

第二步:

copyflash:

c3560-ipservicesk9-mz.150-1.SE1.bintftp:

(特权模式下)回车输入tftp:

显示IP地址回车

*交换机导入ios(装系统)

第一步:

switch:

flash_init

InitializingFlash...

...Theflashisalreadyinitialized.

Settingconsolebaudrateto9600...(显示才能进行下一步.....)

第二步:

switch:

load_helper

第三步:

switch:

copyxmodem:

flash:

c3560-ipservicesk9-mz.150-1.SE1.bin

第四步:

传送-发送文件(发送文件页面调为:

Xmodem告诉ios具体位置)

=======【关于远程登录管理配置问题】

-telnel配置本地用户进行“telnet”

路由器"telnet"配置多个用户:

usernamelinprivilegepasswordlin//用户名lin优先级(配置为0)密码lin

进入用户接口模式,配置登陆方式为local

inevty04

loginlocal//本地登录

-SSH配置:

hostR2

ipdomain-namecisco

usernamelinsecretlin

cryptokeygeneratersamodulus1024

linevty04

loginlocal

transportinputssh

exit

ipsshversion2//客户端

ssh-luserip//客户端登陆方式

=====【PPP配置】

注意:

使用CHAP或PAP前,必须运行PPP封装。

**单向PAP认证

路由器R1(远程路由器,被认证方)在路由器R2(中心路由器,认证方)取得验证

Lin-路由器

en

conft

hostR1

inters0/0/0

ipadd10.10.10.1255.255.255.252

noshut

inters0/0/0

encapsulationppp

ppppapsent-usernameR1password123456

jia-路由器

en

conft

hostR2

inters0/0/0

ipadd10.10.10.2255.255.255.252

noshut

inters0/0/0

encapsulationppp

pppauthenticationpap

usernameR1password123456

**双向PAP认证

lin-路由器

en

conft

hostR1

inters0/0/0

ipadd10.10.10.1255.255.255.252

noshut

inters0/0/0

encapsulationppp

pppauthenticationpap

ex

usernameR2password654321

inters0/0/0

ppppapsent-usernameR1password123456

dowr

jia-路由器

en

conft

hostR2

inters0/0/0

ipadd10.10.10.2255.255.255.252

noshut

inters0/0/0

encapsulationppp

pppauthenticationpap

usernameR1password123456

inters0/0/0

ppppapsent-usernameR2password654321

dowr

******chap

R1(config)#interfaceSerial0/0/0---------------被认证方

R1(config-if)#encapsulationppp

R1(config-if)#pppchaphostnameCISCO

R1(config-if)#pppchappassword0CISCO

R2(config)#usernameCISCOpassword0CISCO------主认证方

R2(config)#interfaceSerial0/0/0

R2(config-if)#encapsulationppp

R2(config-if)#pppauthenticationchap

=====【配置端口镜像】

案例1:

将第一模块中的源端口为1-10的镜像到端口12上面(端口镜像:

将源端口的1-10的数据复制到12端口去一份)

monitorsession1sourceinterfacef0/1-10both

monitorsession1destinationinterfacef0/12

showmirror显示端口镜像信息。

案例2:

在SwitchC做端口镜像,E0/5位源端口;监控E0/10流出的数据,E0/20流出的数据。

SwitchC(config)#

monitorsession1sourceinterfaceFa0/20rx

monitorsession1sourceinterfaceFa0/10tx

monitorsession1destinationinterfaceFa0/5

=====【交换机、路由器基础配置】

模式的切换特权到全局模式、命名、设密码

enbale

configter

hostnameR3

enablepasswordcisco

创建valn

enable

vlandatabase

vlan2namecaiwubu将vlan命名为caiwubu

vlan3namerenshibu

vtppruning配置vlan修剪功能

showvtpstatus查看状态

****将接口加入vlan中**

enable

configter

interf0/1

switchmodeaccess

switchaccessvlan20将接口划分进vlan30

exit

interf0/2

switchmodeaccess

switchaccessvlan30将接口划分进vlan30

exit

dowr

doshowvlan查看vlan信息

配置接口成Trun(干道)---不打标志即可传输

enable

configt

interf0/1

switchporttrunkencanpsulationdot1q

switchmodetrunk

switchporttrunknativevlan10************不打标志即可传输

dowr

配置端口聚合

core1(config)#intrangef0/1-2

core1(config-if-range)#switchporttrunkencapsulationdot1q

core1(config-if-range)#switchportmodetrunk

core1(config-if-range)#channel-group1modeon\de(三种模式)

====【关于端口问题】

端口安全

interf0/1

switchportmodeaccess改变模式为access否则不成功!

switchportport-security开启交换机端口安全功能

switchportport-securitymaximum1设置最大安全地址数为“1”

switchportport-securityviolationshutdown(关闭)/protect(无法接入)/restrict(警告)设置违例处置方式为

switchportport-securitymac-addresssticky粘滞MAC地址//做自动MAC配置时定先shut

switchportport-securitymac-address0090.2BAC.D245绑定PC机的MAC

doclearmacaddress-tabledynamic?

?

?

?

--清除存在的mac地址

showport-securityinterfacef0/1查看端口

*CISCO的端口隔离技术实际是端口保护

access2(config)#intrangef0/11-19

access2(config-if-range)#switchportprotected(CISCO的端口隔离技术实际是端口保护)

*在核心交换机与交换机上配置trunk策略,使得来自vlan10这流量较大的vlan的数据在trunk链路上不打标志即可传输

core1(config)#intf0/10

core1(config-if)#switchporttrunknativevlan10

core1(config-if)#intf0/20

core1(config-if)#switchporttrunknativevlan10

core1(config-if)#

core2(config)#intf0/10

core2(config-if)#switchporttrunknativevlan10

core2(config-if)#intf0/20

core2(config-if)#switchporttrunknativevlan10

core2(config-if)#

====在连接出口上做做配置===(案例项目训练三)

====【单臂路由的配置(同在一交换机上vlan使两个网络互通)】

工具:

直通线两条pc两台交叉线一条2811路由一台

swtch配置:

interf0/0将相应的接口添加vlan中

switchportaccessvlan10

interf0/1

switchportaccessvlan20

interf0/24

switchportmodetrunk配置接口为“干道”模式

R1配置:

interf0/0.1

ipadd192.168.10.1255.255.255.0

encapsulationdot1q10配置vlan标签的封装结构“10”对应子接口的vlan

interf0/0.2

ipadd192.168.0.1255.255.255.0

encapsulationdot1q20

dowr

**“三层交换机配置单臂路由”SR1相关步骤:

工具:

三层交换机一台直通线两条pc两台交叉线一条

1、改变接口

2、创建vlan,配置vlan的ip

3、启动路由功能

interf0/24接交换机的出口

switchportTrunkencapsulationdot1q

switchportmodetrunk

exit

vlan10创建vlan10与vlan20

vlan20

intervlan10

查看这模式下能进行下一的工作

ipadd192.168.3.1255.255.255.0配置网关

intervlan20

ipadd192.168.1.1255.255.255.0

exit

iprouting在三层交换机“启动路由功能”

dowr

==================【三成交换机配置DHCP中继路由】

DHCP服务器:

enable

configter

hostDHCP

interf0/0

ipadd192.168.100.100255.255.255.0

noshut

exit

dowr

iPdhcppoolvlan2

ipdhcp

network192.168.100.100255.255.255.0

default-router192.168.2.1

dns-server202.103.225.68

exit

ipdhcpexcluded-address192.168.2.21192.168.2.50排除掉相应的ip地址

iPdhcppoolvlan3

network192.168.100.100255.255.255.0

default-router192.168.3.1

dns-server202.103.225.68

exit

ipdhcppoolvlan100

netork192.168.100.100

==================【生成树协议STP】

第一种方式

spanning-treevlan1rootprimary

spanning-treevlan2rootprimary

第二种方式

spanning-treevlan10priority4096

spanning-treevlan20priority4096

==================【网关冗余20141013****SHRPVRRP】

***SHRP

SW1

enable

hostSW1

interrangef0//23-24

switchporttrunkencapdot1q

switchportmodetrunk

exit

vlan2

exit

intervlan2

standby10ip192.168.1.254//配置为HSRP的成员“10”编号

standby10priority200//配置优先级200

standby10preempt

standby10times28

standby10track1decrement100//端口跟踪

dowr

SW2

enable

hostSW2

interrangef0/23-24

switchporttrunkencapdot1q

switchportmodetrunk

exit

vlan2

intervlan2

ipadd192.168.1.2255.255.255.0

standby10ip192.168.1.254

//启用HSRP功能,设置虚拟IP,“10”为Stany的组号。

相同组号路由器属于同一个HSRP组,所属同一个HSRP组的路由器的虚拟地址必须一致.

standby10priority150//配置优先级为“150”默认为“100”该值大的路由器抢先为活动路由.

standby10preempt

standby10times310//3s表示

standby1quthenticationmd5key-stringcisco//配置同组HSRP的密钥安全一防别加入!

dowr

SW3

enable

hostSW1

interrangef0/23-24

switchportmodetrunk

exit

vlan2

****VRRP

intervlan10

vrrp10ip192.168.10.254

vrrp10preempt

track10interf0/10

intervlan20

vrrp20ip192.168.20.254

vrrp20priority150

vrrp20preempt

==========【ACL访问控制列表】

工具:

直通线三条pc三台交叉线一条2811路由一台

acess-list1denyhost192.168.2.2//建立防控列表“禁止主机访问”

access-list1permitany//允许其它数据流通过访问

interf0/1//应用于F0/1接口上

ipaccess-group1in

默认还有一句

showaccess-lists//查看防控列表

*20141020扩展ACL访问控制列表

access-list101permittcphost192.168.1.1host192.168.3.1eqwww

access-list101denyiphost192.168.1.1host192.168.3.1

20141015*命名ACL访问控制列表*(一般常用)

*标准ACL的序列号:

1-99、1300-1999

扩展ACL的序列号:

100-199、2000-2699

标准ACL只能控制源IP地址

扩展ACL可以控制源IP地址、目的IP地址、源端口号、目的端口号、协议、MAC地址

ACL的最后会隐藏一条denyany

接口下只能应用一条ACL序列号

标准ACL配置命令:

access-list1deny10.1.1.1

access-list1denyhost10.1.1.1

access-list1deny10.1.1.10.0.0.0

access-list1permitany

intf0/0

ipaccess-group1in/out

扩展ACL配置命令:

access-list100permitiphost10.1.1.1host20.1.1.1

intf0/0

ipaccess-group100in/out

删除ACL:

noaccess-list100

intf0/0

noipaccess-group100in/out

查看ACL:

showaccess-lists/showrun/showrunintf0/0

基于自反ACL的ACL:

vlan10访问vlan20vlan20不能访问vlan10

具体配置如下:

ipaccess-listextendedinv

permitipvlan10vlan20reflecttrafic//仅仅实现VLAN2与VLAN3之间的访问,但如果VLAN2与外界通信,需要把这个ACL的目的网络改成any

ipaccess-listextendedoutv

evaluatetrafic

interfacevlan102

ipaccess-groupinaclin

ipaccess-groupoutaclout

基于时间的ACL:

须记住“星期”:

星期一:

Monday (Mon.) 星期二:

Tuesday (Tues.)

星期三:

Wednesday (Wen.) 星期四:

Thursday (Thur.)

星期五:

Friday (Fri.) 星期六:

Saturday (Sat.)

星期日:

Sunday (Sun.)

daily 每天

weekdays 周一至五

weekend 周末

“periodic”设

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 关于 交换机 路由器 基础 配置

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《爱和自由》读书心得15篇.docx

《爱和自由》读书心得15篇.docx