计算机网络安全技术与实施825.docx

计算机网络安全技术与实施825.docx

- 文档编号:26134908

- 上传时间:2023-06-17

- 格式:DOCX

- 页数:19

- 大小:111.10KB

计算机网络安全技术与实施825.docx

《计算机网络安全技术与实施825.docx》由会员分享,可在线阅读,更多相关《计算机网络安全技术与实施825.docx(19页珍藏版)》请在冰豆网上搜索。

计算机网络安全技术与实施825

“信息安全管理与评估”题五

(一)竞赛项目背景及网络拓扑

1.项目描述

某大型企业,企业总部和企业分支通过ISP互连,随着业务的发展,公司原有网络已经不能满足高效企业管理的需要,公司经常遭到来自互联网络的攻击或入侵,网络安全对生产和经营的影响也越来越明显。

为了满足业务的需要,公司决定构建一个高速、稳定、安全的适应企业现代化办公需求的高性能网络。

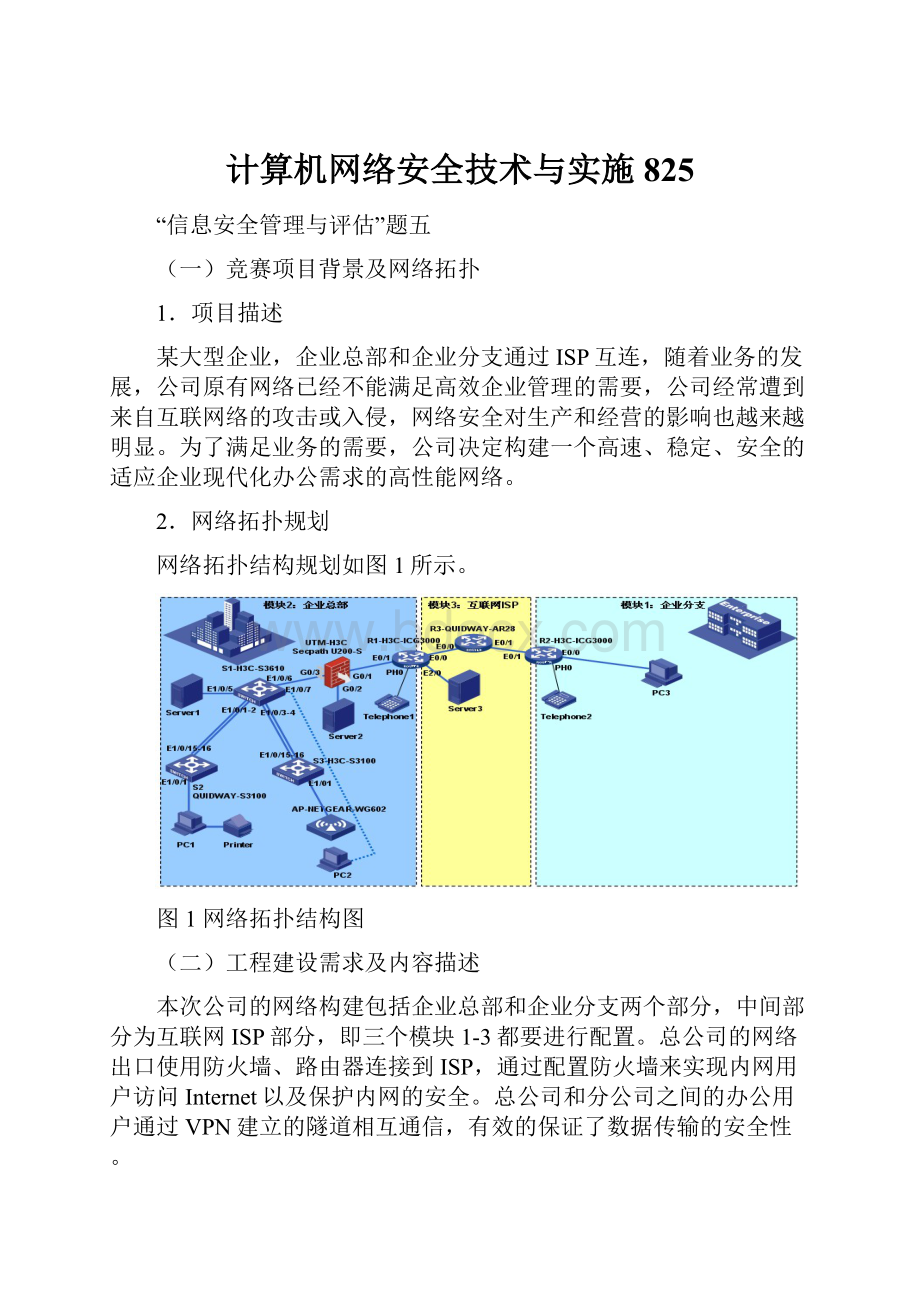

2.网络拓扑规划

网络拓扑结构规划如图1所示。

图1网络拓扑结构图

(二)工程建设需求及内容描述

本次公司的网络构建包括企业总部和企业分支两个部分,中间部分为互联网ISP部分,即三个模块1-3都要进行配置。

总公司的网络出口使用防火墙、路由器连接到ISP,通过配置防火墙来实现内网用户访问Internet以及保护内网的安全。

总公司和分公司之间的办公用户通过VPN建立的隧道相互通信,有效的保证了数据传输的安全性。

本工程项目主要建设需求及主要内容描述如下(此处仅为功能性描述,具体见后面的试题要求):

模块3:

互联网ISP需求

利用提供的R3路由器及Server3服务器模拟ISP互联网部分设备。

R3:

R3路由器要进行基本连接配置,其模拟的是公网上的路由器,要遵循公网上路由器的原则配置路由,进行最小化的连通性配置。

Server3:

在此拓扑中R1的E2/0接口充当互联网ISP的一部分,需要保证全部网络中的主机可以访问Server3。

Server3:

Server3服务器安装WIN2003虚拟机,配置DNS及CA服务。

模块2:

企业总部局域网安装及企业总部互联网接入的配置需求

R1:

通过对R1的配置实现企业总部网络可以接入互联网,并与企业分支的路由器R2建立VPN连接。

保证企业总部内网的PC可以访问互联网、企业总部与分支能拨打VOIP电话,并且要求企业总部与企业分支内部之间的语音与数据流都通过VPN在公网上传输。

在R1上配置回环接口、静态路由、NAT、VPN、VOIP等功能。

Telephone1:

通过以上配置可以实现企业总部与分支之间的VOIP通信,即Telephone1与Telephone2可以互相拔打语音电话。

UTM:

配置UTM防火墙保护企业总部内部网络安全,包括流量控制、访问策略等功能。

并保护Server2的安全。

Server2:

Server2服务器安装WIN2003虚拟机,在虚拟机原有一个系统盘基础上新添加三块SCSI虚拟硬盘,每个硬盘的大小为4个GB,在其上分别建立三个卷:

一个是条带卷、另一个是RAID5卷、还有一个镜像卷。

配置WEB、FTP服务,WEB主目录指向RAID5卷;FTP服务用存放软件,指向条带卷。

Server2:

在Server2上从Server3上的CA服务器申请并安装数字证书,为WEB配置安全访问(HTTPS)。

以保护PC3通过浏览器发送到Server2的信息是加密的,并通过CA确保PC3所访问的Server2上的WEB站点的真实性。

S1:

S1是企业总部内部交换网络的三层交换机,起到核心与汇聚层作用,在其上要配置相应功能,为内网中的PC动态分配IP地址等信息;同时对各部门划分VLAN,且VLAN间经三层交换可互相通信,并且要求把S1与UTM之间的企业内部网络主干流量复制发送到PC2上,以便于PC2能够监测主干流量中的全部协议数据;同时S1中要配置与S2、S3之间的聚合连接,以保证网络的高速上联与可靠性。

为了让所连接的PC能够访问外部网络要配置相应的静态路由条目。

Server1:

Server1上安装的WIN2003虚拟机为企业总部内网的WEB、FTP、DNS、Telnet与AD服务器。

其中WEB、FTP、DNS通过两种操作系统完成,即在XP主机系统上再安装一个Linux虚拟机,也要配置WEB、FTP、DNS服务。

S2、S3:

企业总部内的S2和S3交换机中配置VLAN、TRUNK、链路聚合等功能。

同时为了保证非授权用户不能接入公司内部网络,对接入交换机S2所连接的PC采用本地802.1X进行认证。

AP:

企业总部内无线AP安装于会议室内,要对其配置安全加密认证以保证非企业内部或非授权的员工不能连接到企业网络。

PC1、PC2:

企业总部内的PC1、PC2(无线网卡)设置为动态获取地址、网关及DNS信息。

PC1上连接有打印机,要求PC2可以连接使用此打印机进行网络打印。

同时PC2可以作为网络配置与管理工作站,远程配置管理全部网络设备及服务器。

PC1:

在企业总部内的PC1上完成网络安全的测试项目。

PC2:

PC2上要安装USB接口的无线网卡通过连接到无线AP能连接内外网络。

另外PC2有线网卡(指定IP)要连接到核心交换机的E1/0/7端口上监控网络主干流量。

要将PC2的主机XP系统安装入侵检测系统Snort、扫描软件NMAP、网络管理软件SolarWinds、协议分析软件SnifferPro以实现对外部网络的攻击与非法访问的记录和报警、网络管理与主干流量监测分析等功能。

模块1:

企业分支(分公司)局域网及企业分支(分公司)互联网接入的配置需求

分公司网络构建(有线网络)、安全规则部署:

R2:

配置R2的NAT功能、回环接口。

同时配置与企业总部的R1之间的VPN安全连接,并能为PC3动态分配地址。

并且与企业总部内部的语音与数据流都通过VPN在公网上传输

PC3:

在PC3上申请IE浏览器数字证书,并按要求完成测试任务。

Telephone2:

通过以上配置可以实现企业分支与总部之间的VOIP通信,即Telephone2与Telephone1可以互相拔打语音电话。

其它说明:

全部主机操作系统为WindowsXP,服务器在此系统上利用虚拟机完成安装与配置。

设备接口连接及配置要按拓扑及表中要求,具体如有模块插在不同插槽,要按对应顺序连接。

无线网卡、打印机、路由器语音模块要自行安装或驱动。

所有需要配置的路由项都用静态路由,回指路由都要指明确的网段,向外部网络指的路由使用默认路由,下一跳为具体地址,不要指定为接口。

公网R3根据公网实际原则指明相应静态路由。

所有ACL定义中也要分条指明具体网段,不要进行汇总。

保证企业分支PC3所在网段与企业总部所有192.168开头网段的网络可达。

即192.168开头的网段之间可以互相访问。

总体设计上要便于企业总部网络管理员对企业总部网络的远程管理。

路由器R1、R2、R3与交换机S1、S2、S3设备配置文件保存名为“设备名.cfg”,例如S1交换机保存名为s1.cfg。

最终完成后上传到Server2的FTP上,并下载到PC2桌面的选手文件夹下(“XX省大赛第XX组结果文档”,XX为工位号)。

第一部分网络基础环境搭建与安全配置项目

【第一部分网络配置占总分的比例为45%,本部分评分将采用百分制。

包含了网络基本连通性配置内容,主要有总公司、ISP、分公司的路由器、交换机等网络设备连接与调试,网络中无线设备、PC、服务器、UTM防火墙等网络安全设备的连接与基本安全配置。

本部分的竞赛结果文件必须按照题目要求提交。

】

(一)注意事项

设备配置完毕后,保存最新的设备配置。

路由器和交换机等终端配置设备请按题目要求提交配置文件,防火墙、无线等通过web或是客户端配置的设备请按题目要求提交相关截图,并将这些结果写入竞赛结果文档中。

拓扑图及试题中给定的设备接口号如果不存在,则实际配置中根据设备实际接口号按对应顺序进行配置。

各部分竞赛结果文档文件名称要求:

对于截图保存的文档,在完成配置后提交能反映各个配置项目结果的窗口截图。

将图保存在当前计算机对应的文档中,如在PC2上做的截图保存到“工位号_PC2配置文档.doc”。

截图在文档中要求有试题的题号小标题,并对每个截图进行必要的说明,无截图的项目不得分。

即分别保存到名为“工位号_PC1配置文档.doc”、“工位号_PC2配置文档.doc”、“工位号_PC3配置文档.doc”、“工位号_Server1配置文档.doc”、“工位号_RHlinux配置文档.doc”、“工位号_Server2配置文档.doc”,“工位号_Server3配置文档.doc”的文档中,以上文件模板在“d:

\XX省竞赛软件资料\网络配置文档”目录下。

路由器与交换机的保存在完成最后的配置后将完整的配置文件上传到指定的Server2的FTP中,最终所有文档要复制到PC2桌面上自行建立的“XX省大赛第XX组结果文档”(选手文件夹)目录下,XX为工位号,考试结束时将电子的文档上交,并按照裁判要求,将竞赛结果文件打印并备份到裁判指定的U盘中。

(二)网络设备初始化信息

表1-1网络设备初始化信息表

设备

管理方式

用户名

密码

管理接口

出厂管理地址

UTM

防火墙

web

admin

admin

g0/0口

IP:

192.168.0.1

console

空

空

console

无

无线AP

Web

admin

password

anyport

IP:

192.168.0.227

路由器

console

空

空

console

无

交换机

console

空

空

console

无

上述通过console进行管理的设备,安默认值进行设置,把“超级终端”的连接速率“每秒位数”设置为“9600”,其它安默认值进行设置。

(三)网络设备配置要求(共100分)

1-1.根据网络中的实际需求,自制网络中的设备及主机互相连接的双绞线。

(8分)

1-2.根据下表对网络设备进行命名以及配置各接口IP地址。

(10分)

表1-2网络设备IP地址表

设备

设备名称

设备接口

IP地址

路由器

R1

E0/0

200.1.1.5/30

E0/1

192.168.1.1/24

E2/0

200.1.1.9/30

Loopback0

1.1.1.1/32

R2

E0/1

200.1.1.13/30

E0/0

192.168.200.1/24

Loopback0

2.2.2.2/32

R3

E0/0

200.1.1.6/30

E0/1

200.1.1.14/30

UTM防火墙

UTM

G0/1

192.168.1.2/24

G0/2

192.168.2.1/24

G0/3

192.168.3.1/24

三层交换机

S1

VLAN100

192.168.100.1/24

VLAN3

192.168.3.2/24

VLAN10

192.168.10.1/24

VLAN20

192.168.20.1/24

二层交换机

S2

VLAN100

192.168.100.2/24

S3

VLAN100

192.168.100.3/24

PC

PC1

主机XP系统(主机名PC1)

VLAN10:

DHCP

PC2

主机XP系统无线网卡(主机名PC2)

VLAN20:

DHCP

主机XP系统有线网卡(主机名PC2)

VLAN3:

192.168.3.3/24

PC3

主机XP系统(主机名PC3)

R2:

DHCP

服务器

Server1

主机XP系统(主机名PC4)

192.168.100.100/24

虚拟机WIN2003(主机名Server1)

192.168.100.10124

虚拟机Linux(主机名RHlinux)

192.168.100.102/24

Server2

主机XP系统(主机名PC5)

192.168.2.100/24

虚拟机WIN2003(主机名Server2)

192.168.2.101/24

Server3

主机XP系统(主机名PC6)

不设置IP地址

虚拟机WIN2003(主机名Server3)

200.1.1.10/30

无线AP

AP

管理IP

192.168.20.10/24

1-3.按照上表中的信息拓扑中的端口号,在交换机S1、S2、S3上创建VLAN,并将端口加入到相应的VLAN中。

(8分)

表1-3交换机VLAN分配表

设备

VLAN-ID

端口

S1

VLAN10

VLAN20

VLAN3

E1/0/6、E1/0/7

VLAN100

管理VLAN、接口E1/0/5属于此VLAN

VLAN1

E1/0/1-2、E1/0/3-4为Trunk,并分别配置聚合

S2

VLAN10

E1/0/1-5

VLAN20

E1/0/6-10

VLAN100

管理VLAN

VLAN1

E1/0/15-16为Trunk,并配置聚合

S3

VLAN10

E1/0/6-10

VLAN20

E1/0/1-5

VLAN100

管理VLAN

VLAN1

E1/0/15-16为Trunk,并配置聚合

1-4.在S1交换机上配置DHCP功能为VLAN10和20分别分配IP地址,VLAN10的网络IP地址是:

192.168.10.0/24,网关为192.168.10.1,主DNS服务器为192.168.100.101、辅助DNS服务器为200.1.1.10;VLAN20的网络IP地址是:

192.168.20.0/24,网关为192.168.20.1,主DNS服务器为192.168.100.101、辅助DNS服务器为200.1.1.10。

(4分)

1-5.总公司的会议室PC2通过无线AP(配置AP静态地址为192.168.20.10)接入到公司网络中,要求使用的无线的SSID名称为XX-JLDS(XX参赛队工位号),无线用户通过DHCP获得地址,用户接入到无线网络时数据加密方式为WEP,加密口令为0123456789。

完成下面操作后可禁用无线网卡(4分)提交的截图:

将截图粘贴到“工位号_PC2配置文档.doc”中,标记为“

(1)无线网络相关配置截图”,并对截图进行必要的说明。

在IE地址栏中输入http:

//192.168.20.10,截取web配置界面中数据加密配置完成界面。

SSID名称:

无线电脑PC2搜索“查看可用的无线网络”信息,包括XX-JLDS(只截本参赛队的SSID号)。

无线电脑PC2连接到AP后,将获取到的无线网卡的IP信息通过ipconfig/all查看并截图。

1-6.为了保证企业总部与分支之间的所有网段路由可达,配置相应设备上的路由条目。

所有需要配置的路由项的网络都用静态路由,回指路由都要指明确的网段,向外部网络指的路由使用默认路由,下一跳为具体地址,不要指定为接口。

公网R3根据公网实际原则指明相应静态路由。

(12分)

1-7.在R2上配置DHCP功能为PC3动态分配IP、网关和DNS(主DNS服务器为200.1.1.10;辅DNS服务器为192.168.100.101)地址。

PC3将获取到的IP信息通过ipconfig/all查看并截图粘贴到“工位号_PC3配置文档.doc”中。

(2分)

1-8.在R1和R2上配置NAT功能,保证其各自内部网段访问公网时通过NAT进行访问,而公司总部与分支之间私有地址通信时不进行NAT转换。

并在R1上配置DNAT功能,让内外网中的PC可以访问Server2上的Web页面和FTP软件资源。

相关ACL(Number3000,Namenat)定义中也要分条指明具体网段,不要进行汇总。

(15分)

1-9.在R1与R2之间配置VPN(站点到站点的IPSec)功能,保证公司总部与分支之间其各自内部所有私有网段互相访问的数据流量与语音通过IPSec的VPN进行加密,以保证其在公网部分的安全性。

相关ACL(Number3001,NameIPSec)定义中也要分条指明具体网段,不要进行汇总。

(15分)

1-10.在PC1上连接打印机,并共享此网络打印机(共享名Printer),让PC2能连接此网络打印机。

将PC2连接上此打印机后打印机属性中的端口窗口截屏并命名保存到“工位号_PC2配置文档.doc”文档中。

(2分)

1-11.配置UTM各接口处于不同级别的信任区域,保证企业总部内部网络中的所有网段可以访问外部网络,外部网络仅可以访问Server2上的WEB、FTP资源及PING,不能发起对内网的访问。

分支中的192.168.200.0/24网段可以访问企业总部内网的所有网段所有服务,并将设置接口处于不同的信任区域的完成界面、路由配置信息界面、定义访问规则的完成界面截屏并命名保存到“工位号_PC2配置文档.doc”文档中。

(10分)

1-12.安装语音模块,并将R1的PHONE0接口和R2的PHONE0接口作为Telephone1和Telephone2的信号源,Telephone1电话号码为81234567,Telephone2电话为91234567,要求互相能够拨号通话,并利用前面的VPN保证语音流量在公网上的安全传输。

(10分)

第二部分网络信息安全与防护配置项目

【第二部分网络信息安全与防护配置项目占总分的比例为45%,本部分评分将采用百分制。

包含了网络信息安全配置内容,服务器等网络安全设备的安全配置与管理。

本部分的竞赛结果文件必须按照题目要求提交。

】

(一)注意事项

各部分竞赛结果文档文件名称要求:

对于截图保存的文档,在完成配置后提交能反映各个配置项目结果的窗口截图。

将图保存在当前计算机对应的文档中,如在PC2上做的截图保存到“工位号_PC2配置文档.doc”。

截图在文档中要求有试题的题号小标题,并对每个截图进行必要的说明,无截图的项目不得分。

即分别保存到名为“工位号_PC1配置文档.doc”、“工位号_PC2配置文档.doc”、“工位号_PC3配置文档.doc”、“工位号_Server1配置文档.doc”、“工位号_RHlinux配置文档.doc”、“工位号_Server2配置文档.doc”,“工位号_Server3配置文档.doc”的文档中,以上文件模板在“d:

\XX省竞赛软件资料\网络配置文档”目录下。

路由器与交换机的保存在完成最后的配置后将完整的配置文件上传到指定的Server2的FTP中,最终所有文档要复制到PC2桌面上自行建立的“XX省大赛第XX组结果文档”(选手文件夹)目录下,XX为工位号,考试结束时将电子的文档上交,并按照裁判要求,将竞赛结果文件打印并备份到裁判指定的U盘中。

所有6台计算机的主机系统都是WindowsXP系统,各服务器操作系统均利用VMwareworkstation7.0虚拟机系统实现。

所有虚拟机均要安装在主机系统的E盘下。

各服务器系统管理员帐号为默认,密码统一设置为“jlds123456”。

各服务器上建立的FTP与Telnet服务的帐号统一设置为telman,密码为:

jlds123456。

AD的恢复密码也设置为“jlds123456”。

各WEB服务器的主页面自行建立,页面上有“XX省技能竞赛网络信息安全与防护+服务器主机名”字样即可。

(二)网络服务器安全配置

2-1.服务器的安装与基本安全配置(10分)

网络中的服务器说明:

Server1为企业总部内网服务器,总部内部网络及分支中的PC3所在网络可以使用其中的WEB、FTP、DNS、Telnet服务,同时Server1也是AD。

Server2为企业对外提供WEB与FTP资源服务器。

Server3为公网上的DNS、CA服务器。

并根据第一部分的表2-2中给定的IP地址配置各服务器的地址。

(1)在Server1上安装虚拟机:

在Server1上分别安装WIN2003虚拟机和LINUX虚拟机,两台虚拟机服务器都安装配置WEB(域名为、)、FTP、Telnet、DNS(负责为、和域名解析地址,同时设置WIN2003虚拟机的DNS转发器指向Server3)服务;同时在Server1的WIN2003虚拟机上安装并配置AD服务。

将WEB、FTP、Telnet、DNS设置的结果的界面窗口截屏保存至“工位号_Server1配置文档.doc”中。

LINUX虚拟机的WEB、FTP、Telnet、DNS配置界面保存到“工位号_RHLinux配置文档.doc”中。

(2)在Server2上安装虚拟机:

Server2服务器安装WIN2003虚拟机,在虚拟机原有一个系统盘基础上新添加三块SCSI虚拟硬盘,每个硬盘的大小为4个GB,在其上创建三个卷:

一个是带区卷(E:

可有空间大小约为1200MB)、另一个是RAID5卷(F:

可有空间大小约为1200MB)、还有一个镜像卷(G:

可有空间大小约为1200MB)。

配置WEB、FTP服务,FTP服务用存放软件,主目录指向带区卷E:

\ftp,WEB主目录指向RAID5卷F:

\web,镜像卷G:

用于将来的重要数据备份。

将动态卷、FTP、WEB的创建结果的界面窗口截屏保存至“工位号_Server2配置文档.doc”中。

(3)在Server3上安装虚拟机:

在Server3上安装WIN2003虚拟机,并配置DNS服务,为Server2作域名解析(域名为www.S);同时安装证书服务,在服务器Server3中安装CA证书服务器,使客户端能够通过Web申请证书。

要求:

CA类型选择“独立根CA”;CA的公用名称使用“JLDSCA1”;证书数据库和证书数据库日志保存在默认文件夹中。

安装完毕后,启动证书服务。

把为Server2颁发完证书后的CA服务器窗口截屏保存并命名,保存至“工位号_Server3配置文档.doc”中。

2-2.总公司为了集中管理公司的网络,利用Server1的WindowsServer2003中的ActiveDirectory所提供的功能,来组织、管理与控制网络资源。

通过组策略功能,控制与管理网络上用户的工作环境与计算机环境,以减轻网络管理的负担,降低网络管理的成本。

将以下各项目配置完成后的结果界面分别截屏保存并命名(10分)

Windows域环境构建的具体要求如下:

(1)在Server1上配置一台域控制器DC1,域名为,NetBIOS域名为jlds,服务器的FQDN为S,域的功能级别为2003模式。

同时,该服务器为DNS服务器,负责解析域名。

将相应设置的结果的界面窗口截屏保存至“工位号_Server1配置文档.doc”中。

(2)在域中创建9个域用户、3个全局组和3个OU,具体如下表所示。

同时要求员工账户在每周一至周五的11至13点禁止登陆。

将相应设置的结果的界面窗口截屏保存至“工位号_Server1配置文档.doc”中。

部门

OU

全局组

隶属用户

生产部

生产部

Products

Peter(经理)、Palo(员工)、Pygon(员工)

销售部

销售部

Sales

Susan(经理)、Sala(员工)、Sysit(员工)

行政部

行政部

Administration

Anda(经理)、Anqi(员工)、Anyoo(员工)

(3)配置域安全策略,域用户的初始密码为123456,要求域用户在首次登录时能自己更改密码,密码最长存留其为一周,账户锁定阈值为4次,如果超过阈值需要锁定20分钟。

将相应设置的结果的界面窗口截屏保存至“工位号_Server1配置文档.doc”中。

(4)由于销售部员工经常移动办公,因此为方便销售部用户数据存取,需将销售部OU内所有用户的“我的文档”文件夹重定向到域控制器上,并赋予适当权限。

将相应设置的结果的界面窗口截屏保存至“工位号_Server1配置文档.doc

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 计算机网络 安全技术 实施 825

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《爱和自由》读书心得15篇.docx

《爱和自由》读书心得15篇.docx