Beini奶瓶的使用.docx

Beini奶瓶的使用.docx

- 文档编号:26032880

- 上传时间:2023-06-17

- 格式:DOCX

- 页数:20

- 大小:1.20MB

Beini奶瓶的使用.docx

《Beini奶瓶的使用.docx》由会员分享,可在线阅读,更多相关《Beini奶瓶的使用.docx(20页珍藏版)》请在冰豆网上搜索。

Beini奶瓶的使用

关于“奶瓶”的介绍

既然说到蹭网,首先让我们来看看我们需要准备什么东西。

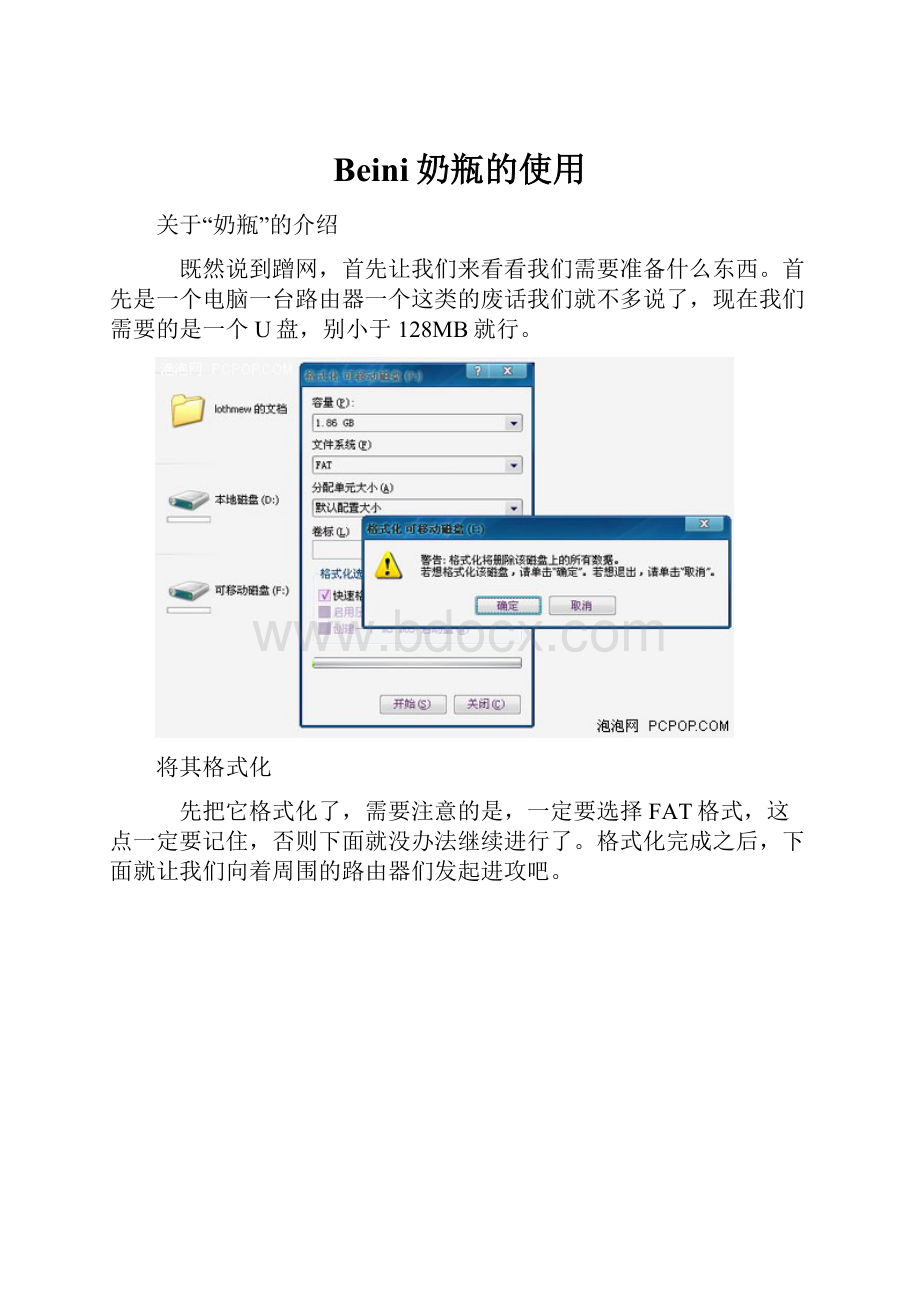

首先是一个电脑一台路由器一个这类的废话我们就不多说了,现在我们需要的是一个U盘,别小于128MB就行。

将其格式化

先把它格式化了,需要注意的是,一定要选择FAT格式,这点一定要记住,否则下面就没办法继续进行了。

格式化完成之后,下面就让我们向着周围的路由器们发起进攻吧。

绰号“奶瓶”的Linux系统

奶瓶这个系统,相信玩无线的朋友应该都会知道。

这是一款基于TinyCoreLinux搭建的无线网络安全测试系统,当然由于它是用来安全测试的系统,因此在安全方面自然有着强大的功能。

而且,这个系统非常简便易学,因此现在已经逐渐的取代BT3、BT4之类的工具,而逐渐成为了无线网络安全研究的主流系统。

今天,我们就要应用这个系统来完成后面的事情。

制作“奶瓶”启动U盘

相比于其它的系统,“奶瓶”最大的优点除了操作简便易懂之外,还有一个优点就是制作U盘启动盘非常容易,而且成功率较高。

UltraISO软件界面

下载好的“奶瓶”系统是一个.iso文件,而大小只有40MB左右,因此我们可以轻易的使用镜像软件将其写入U盘。

这里,我们使用了UltraISO这款软件,相比其它的同类型软件,这款显得要简便易懂很多。

导入镜像文件之后,选择写入方式

写入速度很快,一分钟不到

加载引导文件

但是有时候选择直接写入之后,电脑并不能成功从U盘启动“奶瓶”。

因此如果制作不成功之后,我们还需要选择手工加载引导文件。

引导文件位置

我们首先需要将下载的“奶瓶”的.iso文件解压缩,然后在如上图所示的目录中找到引导文件,然后再进行加载,如此操作之后,再进行U盘的写入。

进入“奶瓶”系统

修改BIOS设置

重启电脑之后,按DEL键进入BIOS设置界面,在这里我们要选择从U盘启动,以让电脑从“奶瓶”系统启动。

“奶瓶”的启动界面

如果你能看到上面的这个画面,那U盘启动盘就制作成功了,稍后片刻,我们即可进入“奶瓶”中。

正在启动“奶瓶”

“奶瓶”的桌面,很清爽

点击位于最下端Dock上的“奶瓶”图标,即可开始我们的破解旅程

扫描网络信号

通常在我们的周围,都会同时开着很多台路由器,因此我们的电脑上也会显示多个连接信号。

在“奶瓶”上搜索这些信号,则是一件非常简单的事情。

点击YES,开始扫描

点击“奶瓶”图标之后,系统就会跳出上图这个界面,在这里点击YES按钮,即可启动网路信号扫描。

选择网卡之后,开始监听网络信号

画面中的Encryption选项可以选择加密类型

正在扫描网络

扫描完毕,搜索到两个无线网络

首先说一下客户端,这里说的客户端,即代表所扫描到的路由器正在通过客户端上网,因此我们完全可以向其发起攻击。

而至于只有信号,而没有客户端在线的情况,我们将在今后再抽时间来讨论。

大家注意,由于WEP加密模式已经完全被破解掉,我所在的小区所能收到的网络信号,基本上都采取了WAP/WAP2的模式,这点上大家都做的很好,只是,WAP/WAP2也并不是完全安全的,让我们继续往下看。

当然,有客户端的情况下,还是非常容易破解的。

如果真的没有客户端,记不起来是哪位网友说的话了:

“没有耐心守候猎物的猎人不是一个好猎人。

”这话不错,选择晚上进行守候,相信肯定会收获颇丰。

握手包,无线网络的死穴

先让我们来看一下什么是握手包。

握手包就是网卡和路由器之间进行信息匹配验证的数据包,在这里面会含有无线网络的密码信息,因此,我们只要抓取到对方网络的握手包,那么破解密码也就只是一个时间问题了。

“奶瓶”的抓包界面

扫描完毕之后,我们点击NEXT按钮,即可进入到抓包界面。

在图右上角的ClientMAC则是我们将要进行抓包客户端的MAC地址。

点击Start按钮,让我们开始抓包。

抓包之前,先挂好密码字典,一会抓到就能直接破解

点击Deauth,攻击对方客户端

点击Deauth之后,系统就会对对方客户端发起攻击,迫使对方客户端和路由器断开链接。

而当对方网络链接断开之后,路由器就会和客户端互传握手包,而这正是我们需要的。

抓取握手包是快慢,需要视我们与对方路由器以及AP之间的距离,信号越强,抓取成功越快,反之则越慢,甚至抓取不到。

自带密码字典没有破解成功

一般情况下,我们利用“奶瓶”自带的字典是破解不了所抓取的握手包的。

因此,我们还需要将握手包导出,拿到Windows系统下,运用另外一款暴力软件进行破解。

导出握手包

由于“奶瓶”是Linux系统,因此在文件的存储方式以及文件的操作方式上与我们日常的操作方法有着一定的不同。

rox-filer即相当于“我的电脑”

“奶瓶”中的磁盘列表

rox-filer打开之后,点击左上角的绿色箭头,然后进入mnt目录之后,即可看到上图中的磁盘列表。

只是由于没有明显的盘符现实,因此我们需要一个个去试了之后才能确定这些个图标分别对应哪个磁盘。

文件操作之:

右键选择“COPY”

文件操作之:

拖拽

文件的操作方式跟Windows下面一样,而我们抓取到的握手包的地址是:

rox-filer/tmp/feedingbotlle/targe/xxxxx.cap 握手包文件是以.cap为后缀名。

“奶瓶”下浏览Windows系统文件

握手包我们可以将其导入U盘中,也可以直接放到Windows系统文件夹中。

然后,我们就重启电脑,进入Windows中,另一位主角将要登场。

EWSA暴力破解机器

好了,终于回到了熟悉的Windows中,让我们请出另外一位主角吧,这就是来自俄罗斯的ElcomsoftWirelessSecurityAuditor,简称EWSA。

软件支持中文

导入抓到的握手包

GPU的加入,让运算速度更快

这款软件号称可以利用GPU的运算性能快速攻破无线网络密码,运算速度相比使用CPU可提高最多上百倍。

它的工作方式很简单,就是利用词典去暴力P解无线AP上的WPA和WPA2密码,还支持字母大小写、数字替代、符号顺序变换、缩写、元音替换等12种变量设定,在ATI和NVIDIA显卡上均可使用。

选择需要破解的握手包

加载字典文件

想要顺利的破解握手包,一个好的字典文件是必选的。

好在目前网络上优秀的字典文件很多,因此我们在破解的时候有着多种多样的选择。

不过总结下来,这些字典文件无外乎以下几种:

生日、单词、常见人名、纪念日、数字。

因此,只要我们在设置密码的时候可以绕开这些字典文件的范围,那我们的网络安全性将得到极大的提升。

开始破解,时间根据密码的复杂性以及字典文件的大小来决定

破解完成

最终答案:

19760810

好了,我们的破解到这里即宣告结束了。

如果你觉得自己的网络不安全,那么就倒过头来顺着这条破解流程,一点一点的去检查,看看自己的网络在哪一个点上存在着漏洞。

然后,解决它,让我们的网络不再受到别人的打扰。

[奶瓶].beini-1.2.1附件下载;

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- Beini 奶瓶 使用

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《初级会计实务》试题题库大全及答案详解.docx

《初级会计实务》试题题库大全及答案详解.docx