信息科技基本知识点整理高一word版本.docx

信息科技基本知识点整理高一word版本.docx

- 文档编号:25338532

- 上传时间:2023-06-07

- 格式:DOCX

- 页数:17

- 大小:83.55KB

信息科技基本知识点整理高一word版本.docx

《信息科技基本知识点整理高一word版本.docx》由会员分享,可在线阅读,更多相关《信息科技基本知识点整理高一word版本.docx(17页珍藏版)》请在冰豆网上搜索。

信息科技基本知识点整理高一word版本

高一信息科技基本知识点整理!

!

!

不要再翻厚厚的信息科技书了!

!

!

!

!

第一章 信息的数字化

第一节

一、进位计数制

进位计数制,简称进位制,是按进位方式实现计数的一种规则。

数码:

一组用来表示某种数制的符号

基数:

数制所使用的数码个数

位权:

数码在不同位置上的倍率值

进制的标识——用数值后面加上特定的字母来区分

B——二进制D——十进制(D可以省略)H——十六进制

二、二进制数

1. 二进制数的特点:

只有“0”和“1”两个数码组成;运算规则:

逢二进一。

由于计算机电路的硬件结构只适合呈现两种状态:

如电压的高和低、磁极的正和反、电路的通和断等,这就决定了计算机一般采用二进制作为信息编码。

2. 计算机内部处理的信息都是二进制形式,其基本单位是字节(Byte,简称B),一个字节有八个二进制位(bit)组成。

因此八个二进制位就可以组合出256(28)种状态,范围在0—255之间。

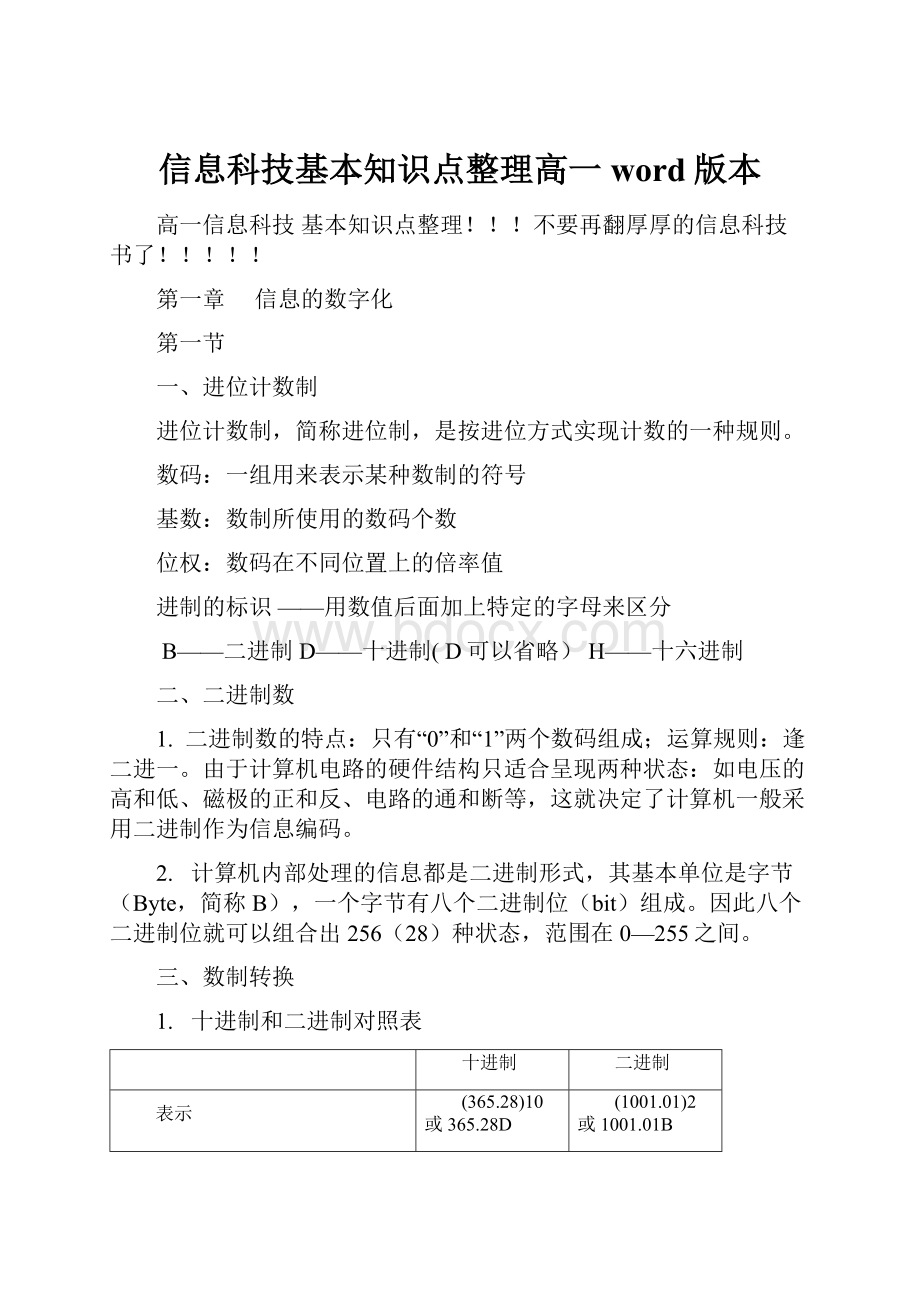

三、数制转换

1. 十进制和二进制对照表

十进制

二进制

表示

(365.28)10或365.28D

(1001.01)2或1001.01B

数码

0,1,2,…,9

0,1

基数

10

2

位权

整数部分

从右至左第i位的位权:

10i-1

从右至左第i位的位权:

2i-1

小数部分

第j位的位权:

10-j

第j位的位权:

2-j

进位规则

逢十进一

逢二进一

2. 十进制转换成二进制(除二取余,逆序排列)

D

B

H

D

B

H

0

0

0

8

1000

8

1

1

1

9

1001

9

2

10

2

10

1010

A

3

11

3

11

1011

B

4

100

4

12

1100

C

5

101

5

13

1101

D

6

110

6

14

1110

E

7

111

7

15

1111

F

如:

(37)10 (100101)2

3. 二进制转换成十进制(按权展开,逐项求和)

如:

(1101.11)2 =1x23+1x22+1x20+1x2-1+1x2-2

=8+4+1+0.5+0.25

=13.75

4. 十六进制和八进制

由于二进制位数较多,不便交流和记忆,因此为了书写方便还采用了十六进制和八进制的形式。

十六进制数用A、B、C、D、E、F分别对应十进制数的10、11、12、13、14、15,

5. 各种数制的相互转换

(110101001)2110,101,001(651)8

(572)8101,111,010(101111010)2

(11010111001)20110,1011,1001(6B9)16

(5C8)160101,1100,1000(10111001000)2

十进制转其他进制

除以2(8,16)取余数

其他进制转十进制

将各位的数值与其对应的位权相乘后再求和

二进制转十六进制

四合一(从右至左,四位分隔,不足高位补零)

二进制转八进制

一分四(一位变四位,不足四位高位补零)

十六进制转二进制

每一位用4位二进制数表示

八进制转二进制

每一位用3位二进制数表示

在二进制与十六进制、八进制的转换过程中,可以采用“凑数法”,即每4位二进制数从右至左分别对应8,4,2,1,可根据不同的情况进行凑数。

例如将二进制数1110转换为十六进制可以采用如下方法,把凡是和1对应的数相加即8+4+2=14,而14对应十六进制的E,因此(1110)2=(E)16

Eg.二转十六:

0100,1011,0110,0101B

4B65H

四、二进制数的运算

●算术运算

是计算机最基本的运算功能,包括加、减、乘、除四则运算,其基础是二进制的加法。

二进制加法运算规则:

逢二进一

●关系运算

关系运算就是比较两个数据相同与否,若不相同再区分大小。

包括:

大于(>)、小于(<)、等于(=)、大于等于(>=)、小于等于(<=)、不等于(<>)共六种运算。

其运算结果为一个逻辑值:

1或0

●逻辑运算

在计算机处理的数据中有一类称为逻辑数据。

它只有两种值:

T(True,真)和F(False,假),或者相应地用“1”或“0”来表示。

对逻辑数据的操作称为逻辑运算。

基本逻辑运算包括:

与(AND)、或(OR)、非(NOT)

逻辑运算“与、或、非”也有优先级别,从高到低依次为NOT、AND、OR。

同时也要遵循自左向右运算顺序和括号优先的原则

第二节

1. ASCII码

ASCII码(美国信息交换标准代码),是计算机最常用的代码之一,它用7位二进制代码表示,存储时占一个字节(8位);可表示27共128个不同的字符;,94个字符和34个控制符。

这种编码使用了每个字节的低7位,最高位为“0”。

2. 汉字的编码

国标码——汉字编码采用的是“汉字信息交换码”,简称国标码,每个汉字占用2个字节,每个字节只用低7位,最高位为“0”。

机内码——汉字在计算内存储加工处理时使用的代码称为“机内码”,它是将国标码的两个字节的最高位分别置“1”而得到的。

输入码——汉字输入时采用的编码称为“输入码”,它包括音码、形码、区位码。

字形码——汉字输出时采用的编码称为“字形码”,大多采用点阵的方式。

10. 模拟量和数字量:

现实生活中的信息通常是连续变化的“模拟量”;“数字量”是指把某一物理量用相对应的数值表示,是不连续的或离散的数字表现形式。

“数字化”就是将模拟量转换成数字量的过程。

A/D转换:

模拟量转换为数字量(反之…)

11. 声波的数字化

通过采样和量化将声波数字化。

。

12. 图像的数字化

基本思想是:

把一幅图像看作是纵横分割的许多图像元素的组合,对每个图像元素进行采样和量化。

一个黑白像素只要一位二进制代码表示;24位颜色的彩色像素需用3个字节表示。

13. 常用的压缩方式可分为有损压缩和无损压缩

14. 有损压缩广泛地应用于图像、动画和视频文件。

15. 常用的无损压缩工具有:

WinZip、WinRAR等。

它能将压缩后的数据还原成与原来的数据完全相同;对于一些程序数据和文档数据,不能进行有损压缩。

16. BMP是未经压缩过的图像格式,TIF、GIF、JPG、PNG是压缩过的图像格式。

17. WAV是未经压缩过的声音格式,MP3、WMA、RA是压缩过的声音格式。

18. MPEG、WMV、ASF、RM、RMVB是压缩过的视频格式。

补充~文件格式

声音和图像文件常见的文件格式

BMP:

无压缩,不丢失图像细节,文件较大。

JPG(JPEG):

有损压缩的图像模式,适合网上传输。

GIF:

8位位图,最大支持256色,数据经过一定压缩,支持动画和透明。

PNG:

位图格式与GIF格式类似,支持透明,最大支持24位真彩色。

无损压缩。

MP3:

压缩音乐的典型比例有10:

1、17:

1,甚至70:

1。

WAV:

微软的普通WAV格式具有很高的音质,但因为没有经过压缩。

RA、RM、RMX:

RealNetworks是最大的流式媒体的名字,它的文件格式比较多。

MIDI:

MIDI允许数字合成器和其他设备交换数据;MID文件格式由MIDI继承而来。

MID文件并不是一段录制好的声音,而是告诉声卡如何再现音乐的一组指令。

文件较小。

AVI:

AVI文件目前主要应用在多媒体光盘上,用来保存电影、电视等各种影像信息,有时也出现在Internet上,供用户下载、欣赏新影片的精彩片断。

QuickTime文件--.MOV/.QT:

是Apple计算机公司开发的一种音频、视频文件格式,用于保存音频和视频信息,具有先进的视频和音频功能。

MPEG文件--.MPEG/.MPG/.DAT:

MPEG文件格式是运动图像压缩算法的国际标准,它采用有损压缩方法减少运动图像中的冗余信息,同时保证每秒30帧的图像动态刷新率,已被几乎所有的计算机平台共同支持。

RealVideo文件--.RM:

是RealNetworks公司开发的一种新型流式视频文件格式。

主要用来在低速率的广域网上实时传输活动视频影像,可以根据网络数据传输速率的不同而采用不同的压缩比率,从而实现影像数据的实时传送和实时播放。

第二章 计算机的硬件和软件

1. 一个完整的计算机系统包括硬件系统和软件系统两大部分组成。

2. 冯·诺依曼体系结构

冯·诺依曼“存储程序”思想:

把程序作为数据存在存储器中,即预先把程序输入、存储在存储器中,执行时无需人为干预,计算机的控制器自动依次读取程序中的一条条指令,经过分析和解释,指挥计算机各部件自动高速地依次完成一系列预定操作。

3. 计算机的五大部件

根据冯·诺依曼体系结构设计出来的计算机由运算器、控制器、存储器、输入设备和输出设备五个部件组成。

4. 中央处理器

控制器向计算机的各个部件发出控制信号;运算器可以进行算术运算和逻辑运算。

将运算器和控制器集成在一块芯片上,这个芯片被称作CPU(中央处理器)。

它是衡量计算机性能的主要指标,通常说的某某CPU是多少Hz,这个Hz就是CPU的主频,它是反映CPU处理速度的重要技术指标。

5. 存储器

存储器分为内存储器(简称内存)和外存储器(简称外存)。

内存储器又包括ROM(只读存储器)和RAM(随机存取存储器)。

ROM中存放的是一些完全固化的程序,如指挥计算机开机的程序,是不能被改变的,即使断电也不会丢失;RAM用于暂时存放程序和数据,一旦关闭电源,其中的程序和数据就会丢失。

外存储器包括硬盘、软盘、光盘、U盘等,相对于内存来说,外存的容量一般较大,可以长期稳定地保存数据。

存储器的主要性能是存储容量,存储容量的基本单位是字节(Byte)。

1KB=1024B;1MB=1024KB;1GB=1024MB;1TB=1024GB。

通常说的内存条就是RAM的一种。

计算机在运行程序时会将数据从外存读到内存,经过处理后再将数据从内存保存到外存中。

6. 显示器的分辨率是指屏幕上像素点所占据的行数和列数,如某显示器的分辨率为1024*768

7. 指令、程序和软件

计算机执行一步运算或判断的命令称为指令,指令由操作码和操作数两部分组成。

指令的有序集合称为程序。

程序和有关资料称为软件。

8. 计算机软件系统

计算机软件系统分为系统软件和应用软件。

系统软件是为其他软件服务的,包括:

操作系统(DOS、windows、UNIX和LINUX.)、程序语言处理的程序(C、C++、Java)、数据库管理系统(foxpro)。

应用软件包括:

办公软件(WPSoffice国产、MSoffice)、多媒体制作和播放应用软件、网络应用软件、管理信息系统、实时控制系统

9. 软件的安装

软件安装的实质是将软件从一个载体(光盘或网络)转移到目标载体(硬盘),并使之能够运行。

软件安装的顺序:

操作系统驱动程序应用软件。

安装程序一般以“setup.exe”、“install.exe”命名。

第四章 网络基础知识

一、网络的由来和发展

计算机网络就是利用通信设备和线路将地理位置分散、功能独立的多个计算机互联起来,以功能完善的网络软件(即网络通信协议、信息交换方式和网络操作系统等)实现网络中资源共享和信息传递的系统

1、以传输信息为主要目的网络

2、以共享资源,共同完成任务为主要目的网络

3、不同局域网互联,形成网际网典型例子:

因特网

二、 计算机网络的功能

1、数据通信(是计算机网络最基本的功能,是实现其他功能的基础)

如发送邮件、传输文本、图像、声音等

2、资源共享(是计算机网络的主要目的。

节省投资、避免重复存储)

硬件资源共享、软件资源共享、数据资源共享

3、 分布式数据处理(如火车票、飞机票代售点)

三、 计算机网络组成的三要素

名(有名)(出名)(名字)(成名)(名气)——主体、传输介质、网络协议

兴冲冲红润润懒洋洋慢吞吞静悄悄计算机网络的协议

TCP/IP(Internet中最基本的协议)

IPX/SPX(应用于局域网)

禾字旁:

秀、香、和、秋NetBEUI(适合于“网上邻居”间传送数据)

●TCP/IP协议

是因特网的基础协议,是一个协议族。

重—轻圆—扁东—西生—死胖—瘦头—尾宽—窄美—丑进—出臭—香

我的书包呢?

你的本子呢?

xìng(高兴)fā(发现)zhòng(种下)hái(还有)包括:

TCP协议(TransmissionControlProtocol传输控制协议)

5、用偏旁造字。

(7)我画了个(四)个太阳:

(绿绿的)太阳挂在夏天的天空,金黄的太阳送给(秋天),(红红的)太阳(照亮)冬天,(春天的)太阳是彩色,(因为)春天是个多彩的季节。

IP协议(InternetProtocol网际网协议/互联网协议)

军队竹桥看着叫声笑声苗条面条前面后面情面脸面

(23)()月()日是国庆节。

()月()日是妇女节。

《1柳树醒了》、《9两只鸟蛋》、《4春晓、村居》、《13所见、小池》、《14荷叶圆圆》、《16要下雨了》(自选)、《18四个太阳》、《19乌鸦喝水》、《20司马光》、《24画家乡》(自选)、《25快乐的节日》

(2)春眠不觉晓,(处处)闻啼鸟。

夜来(风雨声),花落(知多少)。

SMTP协议(SimpleMailTransferProtocol简单邮件传输协议)

FTP协议(FileTransferProtocol文件传输协议)等。

1、音节补充声母、韵母、声调。

TCP协议:

目的是增强数据通信的可靠性,TCP通过将数据包排序并进行错误检查(出错重传),使一台计算机发出的字节流无差错地发往网络上的其他计算机。

作用:

负责制定数据传输的方法以及传输的路线。

减一笔:

王——(土)(干)(工)(三)

门字框:

问、间、闭

一座菜园一块点心一只耳朵一双耳朵一件衣服五、给词语加上形容词足足字旁(跳跑)亻单人旁(休体何)IP协议:

规定了数据传输时的基本单元和格式。

作用:

负责确认数据的接收

(2)、()正()呢!

《1柳树醒了》、《9两只鸟蛋》、《4春晓、村居》、《13所见、小池》、《14荷叶圆圆》、《16要下雨了》(自选)、《18四个太阳》、《19乌鸦喝水》、《20司马光》、《24画家乡》(自选)、《25快乐的节日》

定时时间房间帮忙早晚送给干净伙伴起立得到得意SMTP协议:

用来在因特网上传递电子邮件。

乡(家乡)(老乡)(乡亲)(乡情)(乡下)例:

小鸟一边飞一边叫。

远—近去—来黑—白高—低(矮)大—小

一扇门窗一个故事一个城市一座城市一片草地暖和的衣裳暖和的被子暖和的天气FTP协议:

用于把文件从远程计算机上拷贝到本地计算机,或把本地计算机的文件送到远程计算机去。

(1)春雷跟柳树(说话),(春雨)给柳树洗澡了,(春风)给柳树梳头,柳树跟(孩子们)玩耍了,玩着玩着,小(朋友)们,(长高)了。

雪白的肚皮白白的手帕白白的墙

3、日木女王日口4、音门日禾女山宽宽的门大大的窗红红的苹果

四、网络硬件

常见的网络硬件有网络服务器、网络工作站、传输介质和网络设备。

1、网络服务器

服务器是局域网的中心枢纽。

服务器的功能:

管理网络中的共享设备;提供网络服务。

服务器必须具有可靠性、稳定性、存储容量大,运算速度快等特点。

2、网络工作站

用户接入网络的计算机。

3、传输介质

传输介质是网络中传输信息的通道,分无线传输介质和有线传输介质两种。

a.有线传输介质(双绞线、同轴电缆、光纤)

b.无线传输介质(微波、卫星信号、红外线、激光等。

)

(无线传输技术:

蓝牙技术、无线路由器、3G等)

4网络设备

是网络中负责数据中转、信号放大以及网络互联的设备。

包括:

网卡、调制解调器、集线器、交换机、路由器等。

五、计算机网络的分类

局域网LAN(覆盖范围一般在房间,大楼或园区内。

特点:

距离短、延迟小、数据速率高、传输可靠。

)

按照分布距离 广域网WAN(覆盖范围一般是一个国家或一个地区。

因特网就是目前最大的广域网。

)

城域网MAN(介于广域网与局域网之间。

满足企业、机关的多个局域网之间的互联的需求。

)

总线型(由一条总线连接所有节点)

按照局域网的拓扑结构 星型(各个节点以点对点的方式连接到中央节点)

环型(所有计算机连接在一个封闭的环路中)

按照传输介质 有线方式(需通过网线、电缆等传输介质连接)

无线方式(没有线缆,布线容易,组网灵活,节省成本)

局域网与广域网:

局域网

广域网

结构

有一定的拓扑结构

没有固定的拓扑结构

传输方式

广播式

点对点式

连接设备

多为集线器、交换机

路由器

传输协议

不一定非要使用TCP/IP协议

普遍采用TCP/IP协议

六、IP地址

1、每一台连接入因特网上的计算机都会事先分配一个地址,这就是IP地址;

同一台计算机的IP地址是唯一的,域名可以不唯一

接入因特网的每台计算机都有一个IP地址。

每个IP地址用32位二进制数来表示。

为了记忆方便,人们把32位IP地址分成4段,每段8位,每段地址的范围在0~255之间,各段之间用“.”分隔;

2、由于IP地址不便于记忆,因此,我们通常使用域名来标识计算机在网上的位置。

IP地址和域名的转换,由专门的域名服务器(DNS)来完成;

例如:

我们学校的域名:

IP地址域名

八、 URL

在因特网上查找信息时采用的一种准确定位机制,被称为统一资源定位器(UniformResourceLocator,URL)

URL的格式:

方式:

//所访问的主机域名/路径和文件名

传输协议计算机地址(IP/域名)Web服务器上的目录和文件名

如访问到的某个网页:

http:

//www.ssnz.org /jL/index.htmL

常见的传输协议

协议

协议名称及含义

TCP/IP

传输控制协议/网际协议

http

超文本传输协议

ftp

文件传输协议

telnet

远程登录协议

mailto

E-mail服务(SMTP协议:

发送邮件协议;POP3:

接收邮件协议)

file

存取硬盘文件

常见域名的后缀及含义

机构域

地理域

域名

类型

域名

类型

4、因特网的接入方式

普通modem(拨号接入)、FTTB+LAN(光纤接入)、ADSL(虚拟拨号接入)

二、因特网的基本服务

1、网络提供的基本服务大致有三类。

电子邮件(e_mail)服务

远程登陆(telnet)服务

文件传输(FTP)服务

2、网络提供的扩展服务

万维网(WorldWideWeb,www):

是建立在客户机/服务器模型之上的,它以超文本标记语言HTML与超文本传输协议HTTP为基础。

即时通信服务:

实时交换消息的技术。

常用的即时通信软件有QQ,MSN等

电子公告牌系统:

BBS

网络会议服务:

利用网络进行多点实时会议通信。

例如:

NetMeeting。

三、因特网的新发展

♦IPV6:

是用于替代现行版本IPV4的下一代IP协议。

与IPV4相比,它的优势:

IPv6具有更大的地址空间。

IPv4中规定IP地址长度为32;而IPv6中IP地址的长度为128。

支持移动数据业务.

具有地址自动配置功能、安全保护功能、认证和加密功能等等,以使得网络(尤其是局域网)的管理更加方便和快捷,安全性更高

♦WEB2.0:

(也有人把它称为互联网2.0或第二代互联网技术)

到目前为止对WEB2.0没有明确的定义,与WEB1.0的显著的区别在于:

WEB1.0是用户通过浏览器获取信息,而WEB2.0则更注重用户的交互作用,用户既是网站内容的消费者(浏览者),也是网站内容的制造者

WEB2.0技术主要包括:

博客(blog)、聚合内容RSS、百科全书(Wiki)、网摘、社会网络(SNS)、对等联网(P2P)和即时通信(IM)等。

博客、播客是较为典型的WEB2.0技术。

聚合内容RSS是WEB2.0时代的关键技术之一。

第五章信息安全

1.信息安全主要是确保信息的完整性、保密性、可用性和可控性。

2.对信息安全危害最大的是计算机病毒和黑客。

3.威胁信息安全的因素除了计算机病毒、黑客入侵等人为破坏因素外,还有不可抗拒的自然因素,如地震、火灾、电磁干扰、设备使用寿命等,也有政治、经济、军事等方面的因素。

4.计算机病毒:

人为编制的、可能对计算机及其存储的信息造成危害的计算机程序。

5.计算机病毒特性:

破坏性、隐蔽性、传染性、潜伏性。

13.黑客是网络的非法入侵者。

14.黑客程序也具有传染性、隐蔽性和破坏性等,与病毒的主要区别在于黑客程序的目的是窥视用户的隐私、窃取用户信息、对计算机资源实行远程控制。

16.恶意软件:

介于病毒和正规软件之间的一种软件。

这种软件采用特殊手段在用户上网时频繁弹出广告窗口,危及用户隐私,大量占用系统资源,严重干扰用户的日常工作、数据安全和个人隐私。

17.恶意软件主要有:

广告软件、间谍软件、浏览器劫持、行为记录软件、恶意共享软件

【信息基础完】

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 信息 科技 基本 知识点 整理 word 版本

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《爱和自由》读书心得15篇.docx

《爱和自由》读书心得15篇.docx