CiscoSecureACSAAA配置附图.docx

CiscoSecureACSAAA配置附图.docx

- 文档编号:25168851

- 上传时间:2023-06-05

- 格式:DOCX

- 页数:17

- 大小:945.44KB

CiscoSecureACSAAA配置附图.docx

《CiscoSecureACSAAA配置附图.docx》由会员分享,可在线阅读,更多相关《CiscoSecureACSAAA配置附图.docx(17页珍藏版)》请在冰豆网上搜索。

CiscoSecureACSAAA配置附图

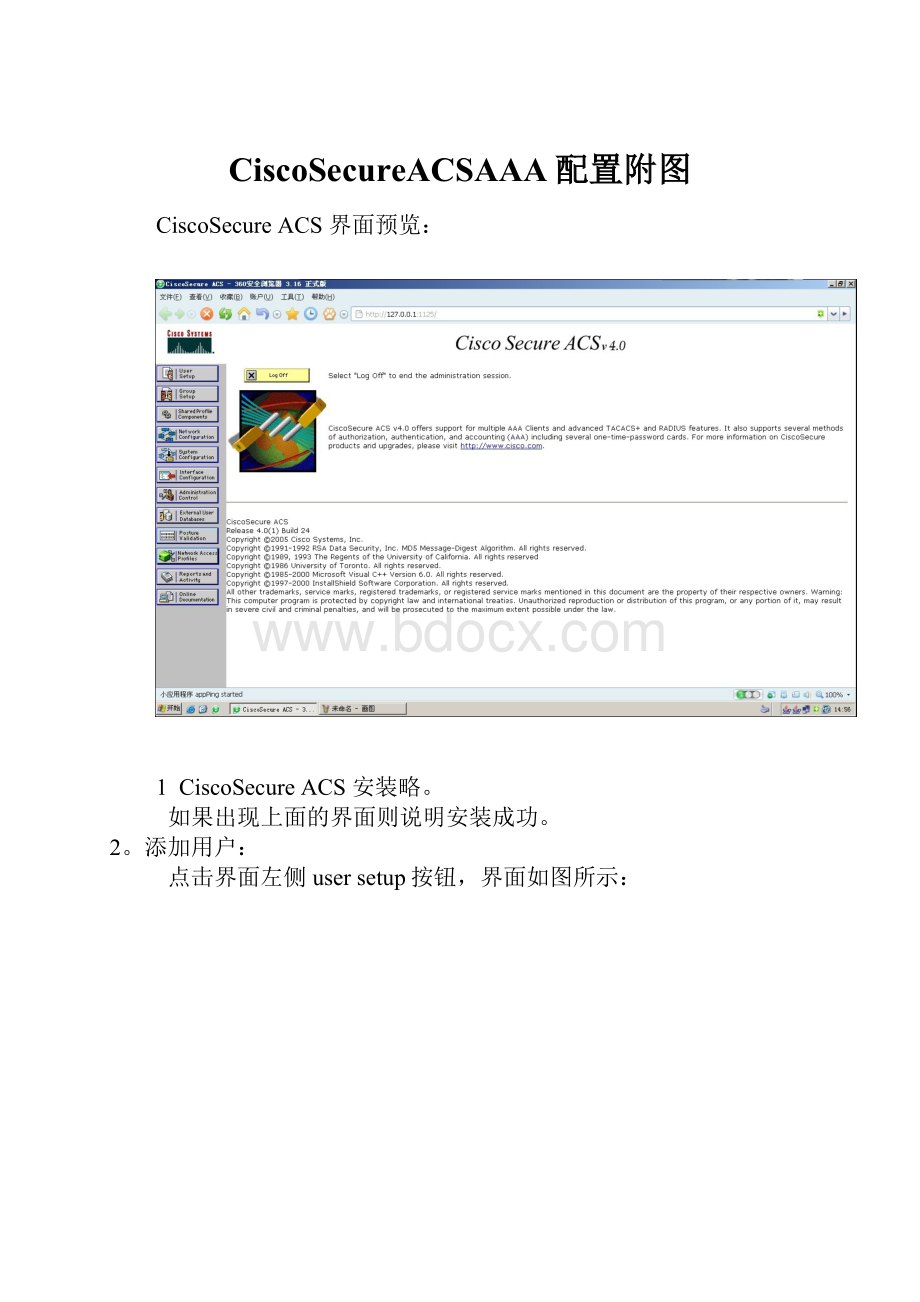

CiscoSecureACS界面预览:

1 CiscoSecureACS安装略。

如果出现上面的界面则说明安装成功。

2。

添加用户:

点击界面左侧usersetup按钮,界面如图所示:

图1

输入用户aaa-user1,点Add/Edit按钮,界面如图所示:

图2

RealName/Description随便输入,输入密码123456,确认输入一次123456。

点击Submit提交,出现图1。

点击ListallUser可以查看所有已经配置的用户。

图3

3.添加客户端

点击界面左侧nerworkconfiguration,出现下图:

图4

点击AAAClients下AddEntry按钮,出现下图:

图5

AAAClientHostname:

客户端主机名

AAAClientIPAddress:

客户端IP地址,也就是路由器的IP地址

Key:

客户机用来加密数据

AutenticateUsing:

认证方法。

这里保持默认TACACS+

其余选项保持默认。

点击Submit+Apply提交并应用按钮,出现下图:

图6

表明R1已经添加成功。

路由器预配置

1.配置接口IP192.168.2.1/24

2.全局启用AAA

R1(config)#aaanew-model

3.指定AAA服务器

R1(config)#tacacs-serverhost192.168.2.10keyclient_key

4.以用户aaa_user1身份测试服务器

R1#testaaagrouptacacs+aaa-user1123456legacy

Attemptingauthenticationtesttoserver-grouptacacs+usingtacacs+

Userwassuccessfullyauthenticated.

出现以上提示信息,说明用户aaa-user1用密码123456通过服务器认证。

一、认证(Authentication)

1.在VTY0线路上使用enable认证

R1(config)#enablepasswordenable-password //设置enable 密码enable-password

R1(config)#aaaauthenticationlogin v0enable //建立名为u1的登录认证列表,认证方式是使用enable密码

R1(config)#linevty0

R1(config-line)#loginauthentication v0 //在VTY0线路上使用名为u1的登录认证列表

telnet测试:

图7

第一次telnet使用的是VTY0线路

第二次telnet使用VTY1线路,我们并未配置VTY1的登录认证方式,所以无法通过VTY1登录。

但路由器会提示:

图8

2.在VTY1线路上使用AAA服务器上保存的用户名和密码登录

R1(config)#aaaauthenticationloginv1grouptacacs+enable //在VTY1线路上首选TACACES服务器配置的用户名和密码登录,如果TACACES服务器无法连接,则使用enable登录方式。

这种登录验证方式命名为v1

R1(config)#linevty0

R1(config-line)#loginauthenticationv1 //使用v1登录验证方式

telnet测试:

图9 TACACES服务器正常连接

图10 TACACES服务器无法连接

二、授权(Authorization)

默认情况下,CiscoIOS设备使用三种权限级别:

等级0:

包括5个命令:

disable、enable、exit、help、logout。

等级1:

用户模式,提示符为>,它是用户登陆后的默认级别。

等级15:

特权模式,提示符为#,它拥有最高的权限。

使用showprivilege命令可以查看用户当前的权限级别。

1.使用路由器本地数据库授权

定义三个用户

R1(config)#usernameuser1privilege1passworduser1 //用户user1,授权级别1

R1(config)#usernameuser2privilege 7passworduser2 //用户user2,授权级别7

R1(config)#usernameuser3privilege15passworduser3 //用户user3,授权级别15

定义授权方式

R1(config)#aaaauthorizationexecciscolocal //定义名为cisco的exec授权方式为调用本地用户数据库

在线路VTY1上应用授权

R1(config)#linevty1

R1(config-line)#authorizationexeccisco

telnet测试:

图11用user1登录,级别为1,默认进去用户模式

图12用user2登录,级别7,默认进去特权模式

图13用user3登录,级别15,默认进入特权模式

分组对用户进行授权

建立连个组,分别为normal和supper,分别代表普通用户组和超级用户组

1.normal组设置.

图14

任意选择一个组,点击“RenameGroup”按钮

图15

修改组名为normal,点击Submit按钮

图16

可以看到名称已经改为normal,然后点击“EditSettings”按钮,按如下设置,其余默认

图17

图18

点击Submit按钮,normal组设置完成。

该配置只允许normal组的用户执行showiproute和showipinterfacebrief两条命令。

2.supper组设置

任意找一个组然后改名为supper,其余设置与normal设置相同。

唯一不同的是图18的配置,应该按如下配置supper

图19

3.新建test1和test2两个用户,分别为normal组和supper组用户。

新建用户的时候注意选择分组:

图20

test1和test2用户添加完后看起来像这样:

图21

4.路由器配置

R1(config)#aaanew-model

R1(config)#tacacs-serverhost192.168.2.10keyclient_key

R1#testaaagrouptacacs+test1test1legacy //测试

Attemptingauthenticationtesttoserver-grouptacacs+usingtacacs+

Userwassuccessfullyauthenticated.

R1(config)#aaaauthenticationlogindefaultgrouptacacs+

R1(config)#aaaauthorizationexecdefaultgrouptacacs+

R1(config)#aaaauthorizationcommands1defaultgrouptacacs+ //对级别1的用户进行授权

R1(config)#aaaauthorizationcommands15defaultgrouptacacs+ //对级别15的用户进行授权

5.telet测试

用normal组用户test1测试

图22

可以看到只能执行showiproute和showipinterfacebrief命令,执行其余命令提示Commandauthorizationfailed命令授权失败。

用supper组test2用户测试:

图23

可以看到supper组的用户能够执行所有命令。

三、审计 (Accounting)

本节配置基于分组对用户授权。

在路由器上添加如下配置:

R1(config)#aaaaccountingexecdefaultstart-stopgrouptacacs+

R1(config)#aaaaccountingcommands1defaultstart-stopgrouptacacs+

R1(config)#aaaaccountingcommands15defaultstart-stopgrouptacacs+

telnet测试:

用test1和test2账户登录,输入几条命令。

观察:

图24

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- CiscoSecureACSAAA 配置 附图

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《初级会计实务》试题题库大全及答案详解.docx

《初级会计实务》试题题库大全及答案详解.docx