网路与信息安全.docx

网路与信息安全.docx

- 文档编号:24656448

- 上传时间:2023-05-29

- 格式:DOCX

- 页数:10

- 大小:17.18KB

网路与信息安全.docx

《网路与信息安全.docx》由会员分享,可在线阅读,更多相关《网路与信息安全.docx(10页珍藏版)》请在冰豆网上搜索。

网路与信息安全

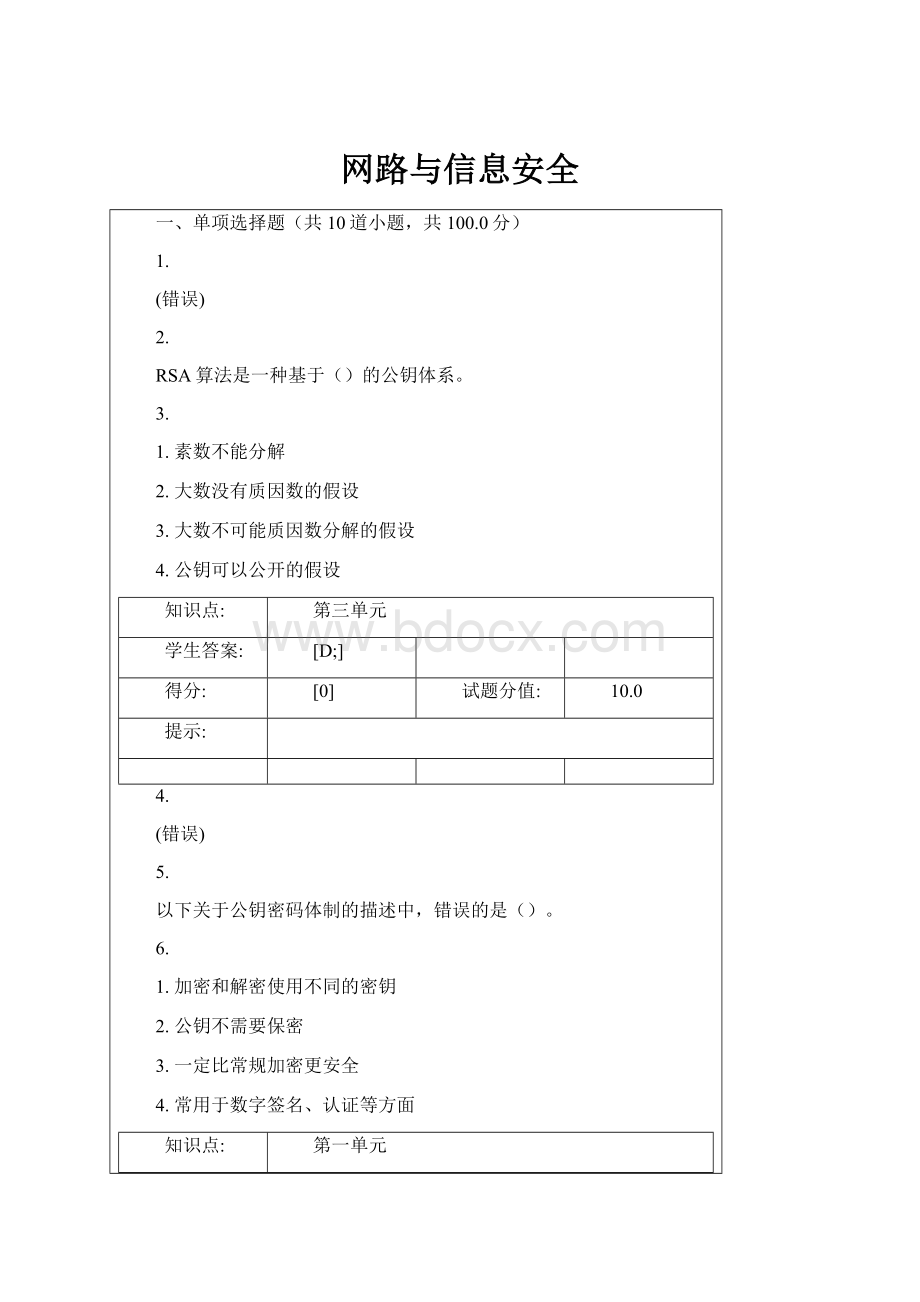

一、单项选择题(共10道小题,共100.0分)

1.

(错误)

2.

RSA算法是一种基于()的公钥体系。

3.

1.素数不能分解

2.大数没有质因数的假设

3.大数不可能质因数分解的假设

4.公钥可以公开的假设

知识点:

第三单元

学生答案:

[D;]

得分:

[0]

试题分值:

10.0

提示:

4.

(错误)

5.

以下关于公钥密码体制的描述中,错误的是()。

6.

1.加密和解密使用不同的密钥

2.公钥不需要保密

3.一定比常规加密更安全

4.常用于数字签名、认证等方面

知识点:

第一单元

学生答案:

[B;]

得分:

[0]

试题分值:

10.0

提示:

1.

有些计算机系统的安全性不高,不对用户进行验证,这类系统的安全级别是()。

2.

1.D1

2.A1

3.C1

4.C2

知识点:

第一单元

学生答案:

[A;]

得分:

[10]

试题分值:

10.0

提示:

1.

Kerberos是一种网络认证协议,它采用的加密算法是()。

2.

1.RSA

2.PGP

3.DES

4.MD5

知识点:

第二单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

下面的说法正确的是()。

2.

1.信息的泄漏只在信息的传输过程中发生

2.信息的泄漏只在信息的存储过程中发生

3.信息的泄漏在信息的传输和存储过程中发生

4.上面三个都不对

知识点:

第二单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

下面不是防火墙的局限性的是()。

2.

1.防火墙不能防范网络内部的攻击

2.不能防范那些伪装成超级用户或诈称新雇员的黑客们劝说没有防范心理的用户公开其口令,并授予其临时的网络访问权限

3.防火墙不能防止传送已感染病毒的软件或文件,不能期望防火墙对每一个文件进行扫描,查出潜在的病毒

4.不能阻止下载带病毒的数据

知识点:

第四单元

学生答案:

[D;]

得分:

[10]

试题分值:

10.0

提示:

1.

关于防火墙技术的描述中,错误的是()。

2.

1.可以支持网络地址转换

2.可以保护脆弱的服务

3.可以查、杀各种病毒

4.可以增强保密性

知识点:

第四单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

关于防火墙技术的描述中,正确的是()。

2.

1.防火墙不能支持网络地址转换

2.防火墙可以布置在企业内部网和Internet之间

3.防火墙可以查、杀各种病毒

4.防火墙可以过滤各种垃圾邮件

知识点:

第四单元

学生答案:

[B;]

得分:

[10]

试题分值:

10.0

提示:

1.

以下关于防火墙技术的描述,错误的是()。

2.

1.防火墙分为数据包过滤和应用网关两类

2.防火墙可以控制外部用户对内部系统的访问

3.防火墙可以阻止内部人员对外部攻击

4.防火墙可以分析和监测网络的使用情况

知识点:

第四单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

IPSec不能提供()服务。

2.

1.流量保密

2.数据源认证

3.拒绝重放包

4.文件加密

知识点:

第四单元

学生答案:

[D;]

得分:

[10]

试题分值:

10.0

提示:

一、单项选择题(共10道小题,共100.0分)

1.

关于RC5加密算法的描述中,正确的是()。

2.

1.分组长度固定

2.密钥长度固定

3.分组和密钥长度都固定

4.分组和密钥长度都可变

知识点:

第一单元

学生答案:

[D;]

得分:

[10]

试题分值:

10.0

提示:

3.

()是最常用的一类访问控制机制,用来决定一个用户是否有权访问一些特定客体的一种访问约束机制。

4.

1.强制访问控制

2.访问控制列表

3.自主访问控制

4.访问控制矩阵

知识点:

第一单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

网络后门的功能是()。

2.

1.保持对目标主机长久控制

2.防止管理员密码丢失

3.为定期维护主机

4.为了防止主机被非法入侵

知识点:

第一单元

学生答案:

[A;]

得分:

[10]

试题分值:

10.0

提示:

1.

对网络的威胁包括()。

2.

①假冒②特洛伊木马③旁路控制④陷门⑤授权侵犯

3.

4.

1.①②③

2.②③④⑤

3.①②③④

4.①②③④⑤

知识点:

第一单元

学生答案:

[D;]

得分:

[10]

试题分值:

10.0

提示:

1.

某种网络安全威胁是通过非法手段取得对数据的使用权,并对数据进行恶意地添加或修改。

这种安全威胁属于()。

2.

1.数据窃听

2.破坏数据完整性

3.拒绝服务

4.物理安全威胁

知识点:

第一单元

学生答案:

[B;]

得分:

[10]

试题分值:

10.0

提示:

1.

关于数字签名的描述中,错误的是()。

2.

1.可以利用公钥密码体制

2.可以利用对称密码体制

3.可以保证消息内容的机密性

4.可以进行验证

知识点:

第二单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

下面的说法正确的是()。

2.

1.信息的泄漏只在信息的传输过程中发生

2.信息的泄漏只在信息的存储过程中发生

3.信息的泄漏在信息的传输和存储过程中发生

4.上面三个都不对

知识点:

第二单元

学生答案:

[C;]

得分:

[10]

试题分值:

10.0

提示:

1.

PGP加密技术是一个基于()体系的邮件加密软件。

2.

1.RSA公钥加密

2.DES对称加密

3.MD5数字签名

4.MD5加密

知识点:

第二单元

学生答案:

[A;]

得分:

[10]

试题分值:

10.0

提示:

1.

(错误)

2.

造成广泛影响的1988年Morris蠕虫事件,就是()作为其入侵的最初突破点。

3.

1.利用操作系统的脆弱性

2.利用系统后门

3.利用邮件系统的脆弱性

4.利用缓冲区溢出的脆弱性

知识点:

第二单元

学生答案:

[A;]

得分:

[0]

试题分值:

10.0

提示:

1.

我们领取汇款时需要加盖取款人的盖章,在身份认证中,图章属于()。

2.

1.数字签名

2.个人识别码

3.个人特征

4.个人持证

知识点:

第二单元

学生答案:

[D;]

得分:

[10]

试题分值:

10.0

提示:

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网路 信息 安全

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《当代世界政治与经济》.docx

《当代世界政治与经济》.docx