L00300流光安全测试.docx

L00300流光安全测试.docx

- 文档编号:24461580

- 上传时间:2023-05-27

- 格式:DOCX

- 页数:21

- 大小:1.94MB

L00300流光安全测试.docx

《L00300流光安全测试.docx》由会员分享,可在线阅读,更多相关《L00300流光安全测试.docx(21页珍藏版)》请在冰豆网上搜索。

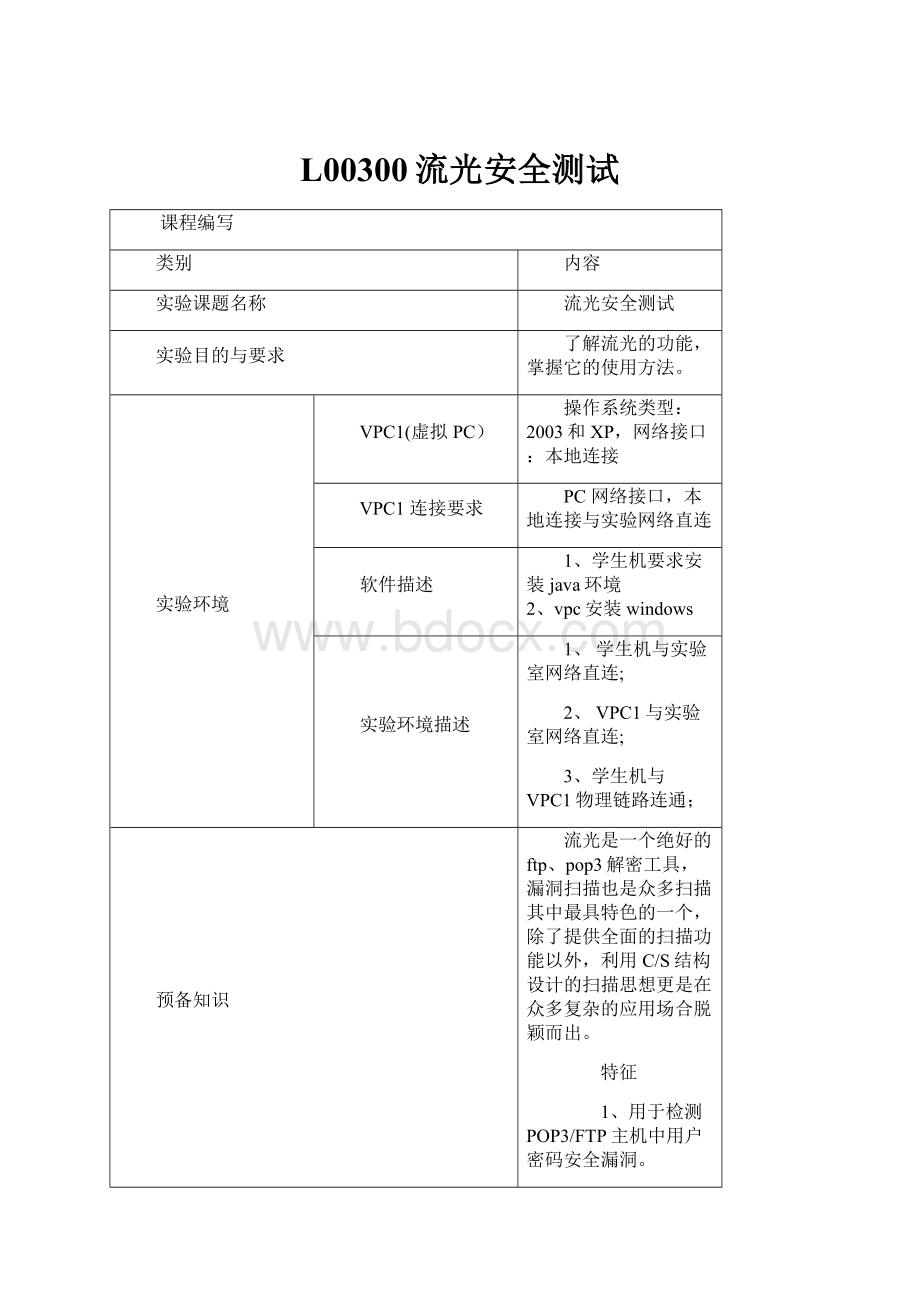

L00300流光安全测试

课程编写

类别

内容

实验课题名称

流光安全测试

实验目的与要求

了解流光的功能,掌握它的使用方法。

实验环境

VPC1(虚拟PC)

操作系统类型:

2003和XP,网络接口:

本地连接

VPC1 连接要求

PC网络接口,本地连接与实验网络直连

软件描述

1、学生机要求安装java环境

2、vpc安装windows

实验环境描述

1、学生机与实验室网络直连;

2、VPC1与实验室网络直连;

3、学生机与VPC1物理链路连通;

预备知识

流光是一个绝好的ftp、pop3解密工具,漏洞扫描也是众多扫描其中最具特色的一个,除了提供全面的扫描功能以外,利用C/S结构设计的扫描思想更是在众多复杂的应用场合脱颖而出。

特征

1、用于检测POP3/FTP主机中用户密码安全漏洞。

2、163/169双通。

3、多线程检测,消除系统中密码漏洞。

4、高效的用户流模式。

5、高效服务器流模式,可同时对多台POP3/FTP主机进行检测。

6、最多500个线程探测。

7、线程超时设置,阻塞线程具有自杀功能,不会影响其他线程。

8、支持10个字典同时检测。

9、检测设置可作为项目保存。

10、取消了国内IP限制而且免费。

漏洞扫描

流光目前的漏洞扫描包括:

POP3、FTP、IMAP、TELNET、MSSQL、MYSQL、WEB、IPC、RPC、DAEMON等。

暴力破解

提供POP3/FTP/IMAP/HTTP/PROXY/MSSQL/SMB/WMI的暴力破解功能。

网络嗅探利用ARP欺骗,对交换环境下的局域网内主机进行嗅探。

和流光的漏洞扫描模块一样,网络嗅探也采用了C/S的结构,可以提供远程网络的嗅探功能。

渗透工具

包括SQLCMD/NTCMD/SRV/TCPRelay等得心应手的辅助渗透工具。

字典工具可以定制各种各样的字典文件,为暴力破解提供高效可用的字典。

杂项工具

PcAnyWhere密码文件的解码等。

实验内容

使用流光进行安全测试

实验步骤

1、学生单击实验拓扑按钮,进入实验场景,进入目标主机,,如图所示:

单击windows2003中的“打开控制台”按钮,进入目标主机(第一次启动目标主机,还需要安装java空间)如图所示:

2、学生输入账号administrator,密码123456,登录到实验场景中的Windowsserver2003,在该机器上搭建一个网站,并且能够正常访问。

如图所示:

4、进入D:

\tools\,如下图:

6、点击setup_fluxay5.exe进行安装,进入许可证协议,选择我接受,如下图:

7、进入“选择组件”,里边只有fluxay,是必选的,然后点击“下一步”

8、进入“选择安装位置”,按照默认位置安装,点击“下一步”,如下图:

9、进入“选择开始菜单文件夹”,点击“安装”,如下图:

10、进入安装完成界面,单击完毕就可以了。

如下图:

11、安装完毕后,会在桌面上看到新建了一个fluxay的快捷方式,点击后运行。

12、运行后,会看到程序的主界面,左边是探测目标主机类型,辅助主机,解码字典,历史记录,右侧类似于CMD窗口,会显示探测的过程,下边会显示主机及系统版本,最下边会显示猜解出来的用户名和密码,如下图:

13、进入xp系统,在状态栏里,单击本地连接图标,然后单击支持选项卡,会看到XP系统的ip是92.168.41.2(不固定),如下图:

14、选择文件里的高级扫描向导,进入设置对话框,可以输入起始ip和结束ip地址,进行扫描ip段,咱们只是扫描XP系统,就设置起始和结束地址都为192.168.41.2即可,目标系统和检测项目,默认是最全的,所以无需改动,点击下一步,如下图:

15、进入ports扫描了,可以按照标准端口扫描,就是所有端口,还可以自定义扫描哪些端口,选择标准端口扫描即可,点击下一步,如下图:

16、设置POP3扫描项目,获取版本信息和尝试猜解用户都选上,然后点击下一步,如下图:

17、针对FTP扫描设置,尝试获取ftp版本,匿名登录,猜解用户都选上,然后点击下一步,如下图:

18、接下来是SMTP选项,将获取版本和EXPN/VPFY扫描都选上,然后点击下一步,如下图:

19、接下来是IMAP选项,将获取版本和猜解用户扫描都选上,然后点击下一步,如下图

20、接下来是TELNET选项,将获取系统版本和EXPN/VPFY扫描都选上,然后点击下一步,如下图:

21、接下来是CGI选项,将获取WWW版本,根据版本决定采用NT或者UNIX方式,只有HTTP200/502有效都选上,然后点击下一步,如下图:

22、CGIRules里设置的是一些规则,当然是越全越好了,所以按照默认,点击下一步,如下图:

23、SQL选项,按照默认,全部都选上,点击下一步,如下图:

24、IPC这里,会设置空连接,共享资源等,按照默认,全部都选上,点击下一步,如下图:

25、IIS选项,会探测unicode编码漏洞,获取SAM文件等,按照默认,全部都选上,点击下一步,如下图:

26、FINGER选项主要是针对Linux系统的,会扫描finger功能,尝试获取用户列表,按照默认,全部都选上,点击下一步,如下图:

27、RPC选项,会扫描主机的RPC服务,并检测是否具有溢出,按照默认,全部都选上,点击下一步,如下图:

28、MISC选项,会扫描DNS功能软件BIND版本,猜解mysql密码等,按照默认,全部都选上,点击下一步,如下图:

29、plugins是要用的各种漏洞插件,全选上,点击下一步,如下图:

30、接下来会设置用户名和密码字典,以及保存扫描报告的地方,这里按照默认就行了,至于设置线程等信息可以根据运行流光主机的情况来设置,机器性能好,可以设置多一点,机器性能好就设置少一点,否则会导致主机运行缓慢设置司机,这里设置为100,如下图:

31、接下来可以设置开始扫描,如下图:

32、扫描结束后,可以浏览具体的扫描报告,能看到开放的端口等信息,因为扫描的是XP系统,不是服务器系统,所以信息比较少,如下图:

33、可以重新扫描一下2003系统,因为是扫描本机,所以起始ip和结束地址都设置为127.0.0.1,如下图

34、中间的设置和扫描XP一样,故不再赘述,下边是扫描2003系统的过程,如下图:

35、是扫描后输出的报告,流光会以ip地址或者ip地址段来命名报告名字,所以会看到报告文件名字就是127.0.0.1-127.0.0.1.html,如下图:

36、可以在日志里看到猜解出来的pop3和IMAP用户名,密码等信息,可以看到流光的强大之处。

如下图:

37、实验完毕,关闭虚拟机和所有窗口。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- L00300 流光 安全 测试

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《当代世界政治与经济》.docx

《当代世界政治与经济》.docx