NetScreen防火墙安全配置基线Word文件下载.docx

NetScreen防火墙安全配置基线Word文件下载.docx

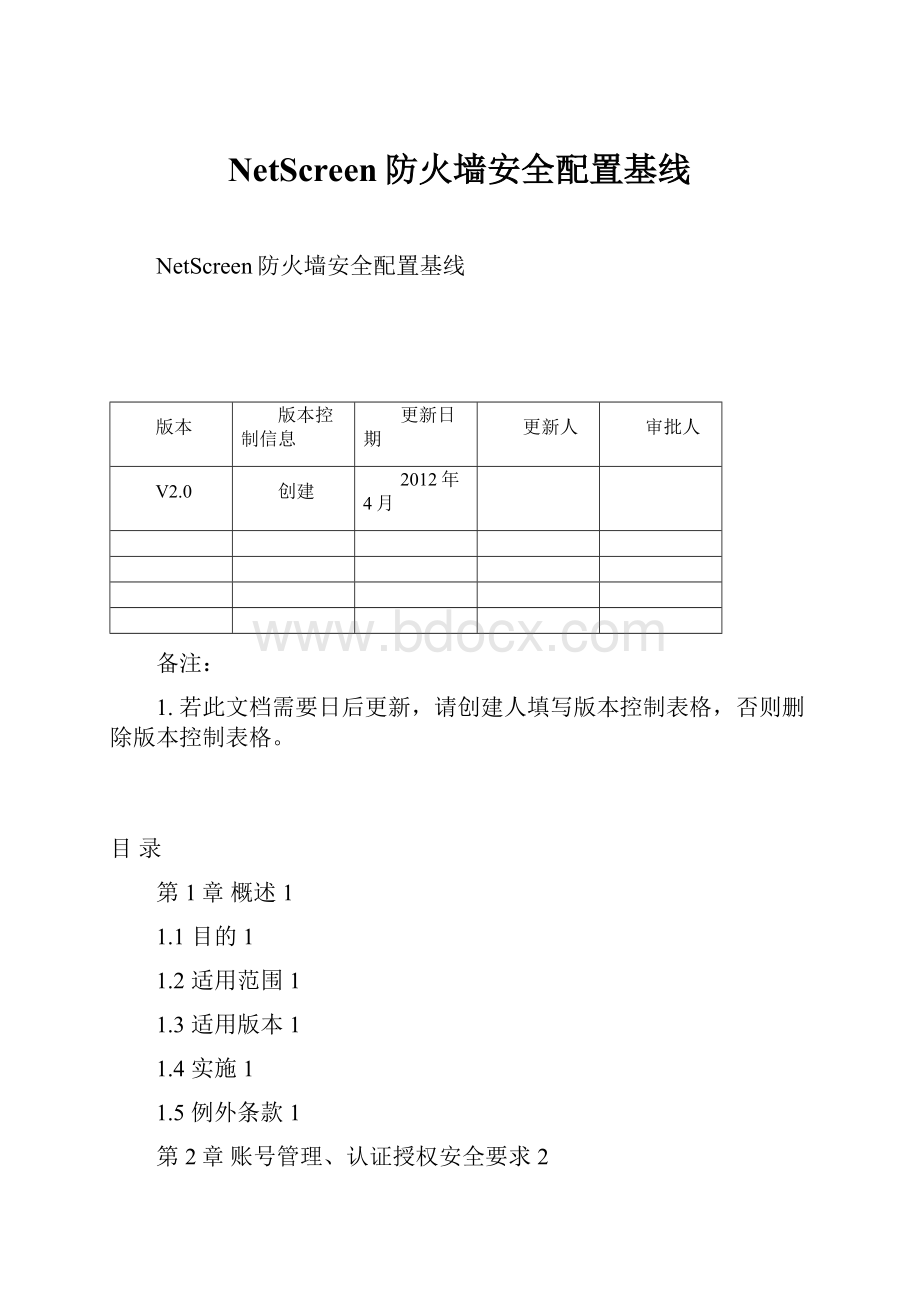

- 文档编号:22770153

- 上传时间:2023-02-05

- 格式:DOCX

- 页数:34

- 大小:24.93KB

NetScreen防火墙安全配置基线Word文件下载.docx

《NetScreen防火墙安全配置基线Word文件下载.docx》由会员分享,可在线阅读,更多相关《NetScreen防火墙安全配置基线Word文件下载.docx(34页珍藏版)》请在冰豆网上搜索。

2.3.1用IP协议进行远程维护的设备使用SSH等加密协议5

第3章日志及配置安全要求6

3.1日志安全6

3.1.1对用户登录进行记录6

3.1.2记录用户对设备的操作7

3.1.3记录与设备相关的安全事件7

3.1.4开启记录NAT日志8

3.1.5开启记录VPN日志*9

3.1.6配置记录流量日志9

3.1.7配置记录拒绝和丢弃报文规则的日志10

3.1.8配置记录防火墙管理员操作日志10

3.2告警配置要求11

3.2.1配置对防火墙本身的攻击或内部错误告警11

3.2.2配置TCP/IP协议网络层异常报文攻击告警12

3.2.3配置DOS和DDOS攻击告警13

3.2.4配置关键字内容过滤功能告警13

3.3安全策略配置要求14

3.3.1访问规则列表最后一条必须是拒绝一切流量14

3.3.2配置访问规则应尽可能缩小范围15

3.3.3VPN用户按照访问权限进行分组*16

3.3.4访问规则进行分组*17

3.3.5配置NAT地址转换18

3.3.6隐藏防火墙字符管理界面的bannner信息18

3.3.7关闭非必要服务*19

3.3.8防火墙各逻辑接口配置开启防源地址欺骗功能19

第4章IP协议安全要求21

4.1IP协议21

4.1.1过滤所有和业务不相关的流量。

21

4.2功能配置22

4.2.1使用SNMPV2或V3的版本对防火墙远程管理22

第5章其他安全要求23

5.1其他安全配置23

5.1.1配置consol口密码保护功能23

5.1.2图形界面应配置自动锁屏23

5.1.3外网口地址关闭对ping包的回应24

5.1.4对防火墙的管理地址做源地址限制24

第6章评审与修订26

概述

目的

本文档旨在指导系统管理人员进行NetScreen防火墙的安全配置。

适用范围

本配置标准的使用者包括:

网络管理员、网络安全管理员、网络监控人员。

适用版本

NetScreen防火墙。

实施

例外条款

账号管理、认证授权安全要求

账号管理

1.1.1用户账号分配*

安全基线项目名称

用户账号分配安全基线要求项

安全基线编号

SBL-NetScreen-02-01-01

安全基线项说明

应按照用户分配账号。

避免不同用户间共享账号。

避免用户账号和设备间通信使用的账号共享。

检测操作步骤

1.参考配置操作

新建用户:

NetScreen->

setadminuseruser1passworduser123

setadminuseruser2passworduser123

save

2.补充操作说明

基线符合性判定依据

1.判定条件

I.配置文件存在多帐号

2.检测操作

查看配置:

getconfig

setadminuser"

user1"

password"

nEJ/NqrIDN/EcWxGmsdBB2AtkNKBvn"

user2"

nDbuCtrzCciDck8NosFBHaOt02BnYn"

……

备注

需要手工检测。

1.1.2删除无关的账号*

无关的账号安全基线要求项

SBL-NetScreen-02-01-02

应删除或锁定与设备运行、维护等工作无关的账号。

删除用户:

unsetadminuseruser1

I.网络管理员确认所有帐号与设备运行、维护等工作有关

1.1.3帐户登录超时*

帐户登录超时安全基线要求项

SBL-NetScreen-02-01-03

配置定时帐户自动登出,空闲5分钟自动登出。

登出后用户需再次登录才能进入系统。

1、参考配置操作

设置超时时间为5分钟

2、补充说明

无。

1.判定条件

在超出设定时间后,用户自动登出设备。

2.参考检测操作

3.补充说明

需要手工检查。

1.1.4帐户密码错误自动锁定*

帐户密码错误自动锁定安全基线要求项

SBL-NetScreen-02-01-04

在10次尝试登录失败后锁定帐户,不允许登录。

解锁时间设置为300秒

设置尝试失败锁定次数为10次

超出重试次数后帐号锁定,不允许登录,解锁时间到达后可以登录。

注意!

此项设置会影响性能,建议设置后对访问此设备做源地址做限制。

口令

1.1.5静态口令以密文形式存放

静态口令安全基线要求项

SBL-NetScreen-02-02-01

防火墙管理员账号口令长度至少8位,并包括数字、小写字母、大写字母和特殊符号四类中至少两类。

且5次以内不得设置相同的口令。

密码应至少每90天进行更换。

通过外部radius认证服务器来满足口令的要求

setauth-serverradius1typeradius

setauth-serverradius1account-typeauthl2tpxauth

setauth-serverradius1server-name10.20.1.100

setauth-serverradius1forced-timeout60

setauth-serverradius1timeout90

setauth-serverradius1radiusport4500

setauth-serverradius1radiustimeout5

setauth-serverradius1radiussecretA56htYY97kl

save

getauth-server

授权

1.1.6用IP协议进行远程维护的设备使用SSH等加密协议

IP协议进行远程维护的设备安全基线要求项

SBL-NetScreen-02-03-01

对于使用IP协议进行远程维护的设备,设备应配置使用SSH等加密协议。

setsshenable

setsshversionv2

I.远程访问使用ssh方式

getssh

SSHV2isactive

SSHisenabled

日志及配置安全要求

日志安全

1.1.7对用户登录进行记录

用户登录进行记录安全基线要求项

SBL-NetScreen-03-01-01

设备应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号,登录是否成功,登录时间,以及远程登录时,用户使用的IP地址。

记录常规(包括由admin发起的配置更改)及更高级别的日志

setlogmodulesystemlevelnotification

记录了相关日志信息

查看日志:

geteventlevelnotification

Totalevententries=1629

DateTimeModuleLevelTypeDescription

2009-12-2319:

48:

17systemnotif00002Adminuser"

operator"

loggedoutfor

Web(http)management(port80)from

116.237.66.132:

1541

1.1.8记录用户对设备的操作

用户对设备记录安全基线要求项

SBL-NetScreen-03-01-02

设备应配置日志功能,记录用户对设备的操作,包括但不限于以下内容:

账号创建、删除和权限修改,口令修改,读取和修改设备配置,读取和修改业务用户的话费数据、身份数据、涉及通信隐私数据。

记录需要包含用户账号,操作时间,操作内容以及操作结果。

1.1.9记录与设备相关的安全事件

记录与设备相关安全事件安全基线要求项

SBL-NetScreen-03-01-03

设备应配置日志功能,记录对与设备相关的安全事件。

save

2009-12-1114:

11:

44systemnotif00513Thephysicalstateofinterface

v1-trusthaschangedtoUp

1.1.10开启记录NAT日志

开启记录NAT日志安全基线要求项

SBL-NetScreen-03-01-04

开启记录NAT日志,记录转换前后IP地址的对应关系。

getconfig

1.1.11开启记录VPN日志*

开启记录VPN日志安全基线要求项

SBL-NetScreen-03-01-05

开启记录VPN日志,记录VPN访问登陆、退出等信息。

根据应用场景的不同,如部署场景需开启此功能,则强制要求此项。

1.1.12配置记录流量日志

配置记录流量日志安全基线要求项

SBL-NetScreen-03-01-06

配置记录流量日志,记录通过防火墙的网络连接的信息。

对允许通过防火墙的策略启用记录选项

允许由Untrust区段内任何地址发往DMZ区段内名为web1的Web服务器的Telnet流量,并记录日志

setpolicyfromuntrusttodmzanyweb1telnetpermitlog

2.补充操作说明

1.1.13配置记录拒绝和丢弃报文规则的日志

配置记录拒绝和丢弃报文规则的日志安全基线要求项

SBL-NetScreen-03-01-07

配置防火墙规则,记录防火墙拒绝和丢弃报文的日志。

对拒绝的策略启用记录选项:

拒绝由Untrust区段内任何地址发往DMZ区段内名为web1的Web服务器的Telnet流量,并记录日志

setpolicyfromuntrusttodmzanyweb1telnetdenylog

启用self日志

setfirewalllog-self

1.1.14配置记录防火墙管理员操作日志

配置记录防火墙管理员操作日志安全基线要求项

SBL-NetScreen-03-01-08

配置记录防火墙管理员操作日志,如管理员登录,修改管理员组操作,帐号解锁等信息。

配置防火墙将相关的操作日志送往操作日志审计系统或者其他相关的安全管控系统。

通过TCP将事件和流量日志发送到系统日志服务器:

1.1.1.1,端口号1514。

将安全级别和设备级别都设置为Local0。

setsyslogconfig1.1.1.1port1514

setsyslogconfig1.1.1.1logall

setsyslogconfig1.1.1.1facilitieslocal0local0

setsyslogconfig1.1.1.1transporttcp

setsyslogenable

告警配置要求

1.1.15配置对防火墙本身的攻击或内部错误告警

配置对防火墙本身的攻击或内部错误告警安全基线要求项

SBL-NetScreen-03-02-01

配置告警功能,报告对防火墙本身的攻击或者防火墙的系统内部错误。

setzoneuntrustscreenalarm-without-drop

setzonetrustscreenalarm-without-drop

I.查看告警记录

查看配置信息

1.1.16配置TCP/IP协议网络层异常报文攻击告警

配置TCP/IP协议网络层异常报文攻击告警安全基线要求项

SBL-NetScreen-03-02-02

配置告警功能,报告网络流量中对TCP/IP协议网络层异常报文攻击的相关告警。

setzoneuntrustscreenip-record-route

setzoneuntrustscreenip-security-opt

setzoneuntrustscreenip-timestamp-opt

setzoneuntrustscreenip-security-opt

setzoneuntrustscreenip-timestamp-opt

1.1.17配置DOS和DDOS攻击告警

配置DOS和DDOS攻击防护功能安全基线要求项

SBL-NetScreen-03-02-03

配置DOS和DDOS攻击防护功能。

对DOS和DDOS攻击告警。

维护人员应根据网络环境调整DDOS的攻击告警的参数。

基于源的会话限制,将基于源的会话限值设置为可能的最低值:

1个会话。

对于Trust区段,将源会话数最大限值设置为80个并发会话。

setzonedmzscreenlimit-sessionsource-ip-based1

setzonedmzscreenlimit-sessionsource-ip-based

setzonetrustscreenlimit-sessionsource-ip-based80

setzonetrustscreenlimit-sessionsource-ip-based

基于目标的会话限制,将新会话限值设置为4000个并发会话。

setzoneuntrustscreenlimit-sessiondestination-ip-based4000

setzoneuntrustscreenlimit-sessiondestination-ip-based

主动加速超时会话,设置主动加速超时过程当会话表充满80%以上的容量(高位临界值)时,安全设备将所有会话的超时时间减少40秒,并开始对最早的会话进行主动加速超时,直到会话表中的会话数目小于70%的容量(低位临界值)。

setflowaginglow-watermark70

setflowaginghigh-watermark80

setflowagingearly-ageout4

getconfig

1.1.18配置关键字内容过滤功能告警

配置关键字内容过滤功能告警安全基线要求项

SBL-NetScreen-03-02-04

配置关键字内容过滤功能,在HTTP,SMTP,POP3等应用协议流量过滤

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- NetScreen 防火墙 安全 配置 基线

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

1212中级汽车维修工考试试题三.docx

1212中级汽车维修工考试试题三.docx