信息系统安全基线Word文档下载推荐.docx

信息系统安全基线Word文档下载推荐.docx

- 文档编号:22569658

- 上传时间:2023-02-04

- 格式:DOCX

- 页数:46

- 大小:32.85KB

信息系统安全基线Word文档下载推荐.docx

《信息系统安全基线Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《信息系统安全基线Word文档下载推荐.docx(46页珍藏版)》请在冰豆网上搜索。

esaadmin(禁用)

sshd(禁用)

5

控制用户登录超时

10分钟

控制用户登录会话,设置超时时间

时间

6

口令最小长度

8位

口令安全策略(口令为超级用户静

态口令)

7

口令中最少非字母

1个

数字字符

8

信息系统的口令的

90天

最大周期

9

口令不重复的次数

10次

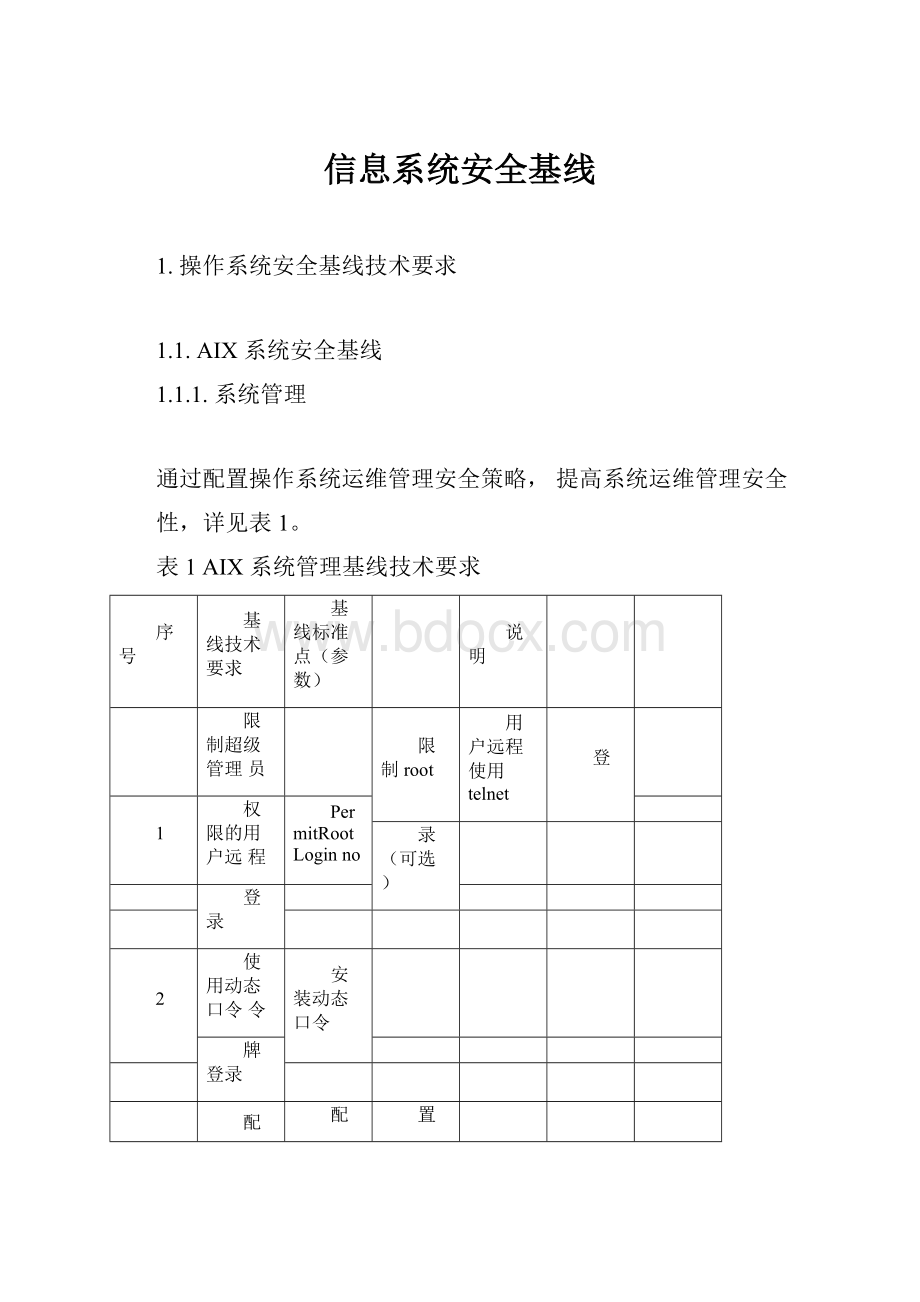

1.1.3.日志与审计

通过对操作系统的日志进行安全控制与管理,提高日志的安全

性,详见表3。

表3AIX系统日志与审计基线技术要求

10

系统日志记录(可

authlog、sulog、wtmp、记录必需的日志信息,以便进行审

选)

failedlogin

计

11

系统日志存储(可

对接到统一日志服务

使用日志服务器接收与存储主机日

选)

器

志,网管平台统一管理

12

日志保存要求(可

6个月

等保三级要求日志必须保存

13

配置日志系统文件

400

修改配置文件syslog.conf

权限为

保护属性(可选)

管理员账号只读

修改日志文件保护

修改日志文件authlog

、wtmp、

14

sulog、failedlogin

的权限管理员

权限(可选)

账号只读

1.1.4.服务优化

通过优化操作系统资源,提高系统服务安全性,详见表4。

表4AIX系统服务优化基线技术要求

网络测试服务,丢弃输入

为“拒

15

discard

服务

禁止

绝服务”攻击提供机会

除非正在

测试网络,否则禁用

网络测试服务,显示时间

16

daytime

网络测试服务,回应随机字符串

17

chargen

为“拒绝服务”攻击提供机会

除

非正在测试网络,否则禁用

comsat通知接收的电子邮件,以

18

comsat

root

用户身份运行,因此涉及安全

性,

除非需要接收邮件,否则禁用

ntalk

允许用户相互交谈,以

19

用户身份运行,除非绝对需要,否

则禁用

20

talk

在网上两个用户间建立分区屏幕,

不是必需服务,与talk

命令一起

使用,在端口517提供UDP服务

21

tftp

以root

用户身份运行并且可能危

及安全

22

ftp服务(可选)

防范非法访问目录风险

23

telnet

远程访问服务

24

uucp

除非有使用UUCP的应用程序,否

25

dtspc

服务(可选)

CDE子过程控制不用图形管理则禁

用

26

klogin

服务(可

Kerberos登录,如果站点使用

Kerberos

认证则启用

27

kshell

shell,如果站点使用

1.1.5.

访问控制

通过对操作系统安全权限参数进行调整,提高系统访问安全性,

详见表5。

表5AIX系统访问控制基线技术要求

28

修改Umask权限

022或027

要求修改默认文件权限

passwd

、group

、

,/etc/group

,

security

设置/etc/passwd

29

的所有者必须

等关键文件和目

是root

和security

/etc/security

组

成员

录的权限

30

audit

的所有者必须是

/etc/security/audit

的所有者

root和audit组成员

必须是root

和audit组成员

关键文件权限控制

31

/etc/passwdrw-r--r--

/etc/passwd

目录权限为644

所

有用户可读,root用户可写

32

/etc/grouprw-r--r--

/etc/grouproot

所有用户可读,root用户可写

33

统一时间

接入统一NTP服务器

保障生产环境所有系统时间统一

1.2.Windows系统安全基线

1.2.1.用户账号与口令

口令安全性,详见表6。

表6Windows系统用户账号与口令基线技术要求

口令必须符合复杂性

启用

口令安全策略(不涉及终端及动

要求

口令长度最小值

口令安全策略(不涉及终端)

口令最长使用期限

90

天

强制口令历史

次

复位账号锁定计数器

分钟

账号锁定策略(不涉及终端)

账号锁定时间(可选)

账号锁定阀值(可选)

guest账号

禁用guest账号

administrator(可

重命名

保护administrator

安全

无需账号检查与管理

禁用

禁用无需使用账号

1.2.2.日志与审计

通过对操作系统日志进行安全控制与管理,提高日志的安全性

与有效性,详见表7。

表7Windows系统日志与审计基线技术要求

审核账号登录事件

成功与失败

日志审核策略

审核账号管理

审核目录服务访问

成功

审核登录事件

审核策略更改

审核系统事件

日志存储地址(可选)

接入到统一日志服务器

日志存储在统一日志服务器中

日志保存要求(可选)

等保三级要求日志保存

1.2.3.服务优化

通过优化系统资源,提高系统服务安全性,详见表8。

表8Windows系统服务优化基线技术要求

Alerter服务

禁止进程间发送信息服务

Clipbook(可选)

禁止机器间共享剪裁板上信息服务

ComputerBrowser

服

禁止跟踪网络上一个域内的机器服

务(可选)

务

Messenger服务

禁止即时通讯服务

RemoteRegistry

禁止远程操作注册表服务

Service服务

RoutingandRemote

禁止路由和远程访问服务

Access服务

PrintSpooler(可选)

禁止后台打印处理服务

AutomaticUpdates

禁止自动更新服务

TerminalService

禁止终端服务

1.2.4.访问控制

通过对系统配置参数调整,提高系统安全性,详见表9。

表9Windows系统访问控制基线技术要求

文件系统格式

NTFS

磁盘文件系统格式为NTFS

桌面屏保

桌面屏保策略

防病毒软件

安装赛门铁克

生产环境安装赛门铁克防病毒最

新版本软件

防病毒代码库升级时间

7天

禁止配置文件共享,若工作需要

文件共享(可选)

必须配置共享,须设置账号与口

令

系统自带防火墙(可选)

禁止自带防火墙

34

默认共享IPC$、ADMIN$、

安全控制选项优化

C$、D$等

35

不允许匿名枚取SAM账

网络访问安全控制选项优化

号与共享

36

不显示上次的用户名

交互式登录安全控制选项优化

37

控制驱动器

禁止自动运行

38

蓝屏后自动启动机器

禁止蓝屏后自动启动机器

(可选)

39统一时间

接入统一

NTP服务

1.2.5.补丁管理

通过进行定期更新,降低常见的漏洞被利用,详见表10。

表10Windows系统补丁管理基线技术要求

40

安全服务包

win2003SP2

安装微软最新的安全服务包

win2008SP1

41

安全补丁(可选)

更新到最新

根据实际需要更新安全补丁

1.3.Linux系统安全基线

1.3.1.系统管理

通过配置系统安全管理工具,提高系统运维管理的安全性,详

见表11。

表11Linux系统管理基线技术要求

安装SSH管理远

OpenSSH为远程管理高安全性工

安装OpenSSH

具,保护管理过程中传输数据的

程工具(可选)

配置本机访问控

配置/etc/hosts.allow,

安装TCPWrapper,提高对系统访

问控制

1.3.2.用户账号与口令

通过配置Linux系统用户账号与口令安全策略,提高系统账号

与口令安全性,详见表12。

表12Linux系统用户账号与口令基线技术要求

序号基线技术要求基线标准点(参数)说明

禁止系统无用默

认账号登录

1)Operator

2)

Halt

清理多余用户账号,限制系统默

认账号登录,同时,针对需要使

33)

Sync

4)

News

用的用户,制订用户列表进行妥

善保存

5)Uucp

6)Lp

7)nobody

8)Gopher

root远程登录

禁止root远程登录

口令使用最长周

口令安全策略(超级用户口令)

期

口令过期提示修

改时间

口令安全策略

设置超时时间

1.3.3.日志与审计

通过对Linux系统的日志进行安全控制与管理,提高日志的安

全性与有效性,详见表13。

表13Linux

系统日志与审计基线技术要求

记录安全日志

记录网络设备启动、

usermod、

authpriv日志

change等方面日志

日志存储(可选)

使用统一日志服务器接收并存储

系统日志

日志保存时间

6个

月

日志系统配置文

修改配置文件

syslog.conf

权限

件保护

为管理员用户只读

1.3.4.服务优化

通过优化Linux系统资源,提高系统服务安全性,详见表14。

表14Linux

系统服务优化基线技术要求

文件上传服务

sendmail服务

邮件服务

登录,如果站点使用

shell,如果站点使用

newtalk

用户身份运行可能危及

imap

pop3服务(可选)

GUI服务(可选)

图形管理服务

xinetd服务(可选)

启动

增强系统安全

1.3.5.访问控制

通过对Linux系统配置参数调整,提高系统安全性,详见表

15。

表15Linux

系统访问控制基线技术要求

Umask权限

修改默认文件权限

1)

目录权限

/etc/passwdrw-r--r

—

为644

所有用户可读,root

用户可写

关键文件权限

/etc/shadow

/etc/shadowr--------

为400

只有root可读

3)

/etc/group

root目录权

/etc/grouprw-r--r

限为644

2.数据库安全基线技术要求

2.1.Oracle数据库系统安全基线

2.1.1.用户账号与口令

通过配置数据库系统用户账号与口令安全策略,提高数据库系

统账号与口令安全性,详见表16。

表16Oracle系统用户账号与口令基线技术要求

Oracle无用账号

TIGER

禁用无用账号

SCOTT等

默认管理账号管理

SYSTEM

更改口令

账号安全策略(新系统)

DMSYS等

数据库自动登录

账号安全策略

SYSDBA账号

口令安全策略(新系统)

口令有效期

12个月

新系统执行此项要求

禁止使用已设置过

的口令次数

2.1.2.日志与审计

通过对数据库系统的日志进行安全控制与管理,提高日志的安

全性与有效性,详见表17。

表17Oracle系统日志与审计基线技术要求

日志保存要求(可选)

3个月

日志必须保存

日志文件保护

设置访问日志文件权限

2.1.3.访问控制

通过对数据库系统配置参数调整,提高数据库系统安全性,详

见表18。

表18Oracle

监听程序加密(可选)设置口令

设置监听器口令(新系统)

修改服务监听默认端

非TCP1521

系统可执行此项要求

口(可选)

3.中间件安全基线技术要求

3.1.Tong(TongEASY、TongLINK等)中间件安全基线

3.1.1.用户账号与口令

通过配置中间件用户账号与口令安全策略,提高系统账号与

口令安全,详见表19。

表19Tong用户账号与口令基线技术要求

优化Tong服务账号

Tong和应用共用同一用

和应用共用同一用

与操作系统应用用户保持一致

户

户(可选)

3.1.2.日志与审计

通过对中间件的日志进行安全控制与管理,保护日志的安全与

有效性,详见表20。

表20Tong日志与审计基线技术要求

事务包日志备份

1.5G

Pktlog

达到1.5G进行备份

交易日志备份

Txlog

通信管理模块运行

Tonglink.log

日志备份

系统日志备份

syslog

名字服务日志备份

Nsfwdlog达到1.5G进行备份

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 信息系统安全 基线

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《城市规划基本知识》深刻复习要点.docx

《城市规划基本知识》深刻复习要点.docx