电子商务安全导论复习题汇总.docx

电子商务安全导论复习题汇总.docx

- 文档编号:2207961

- 上传时间:2022-10-27

- 格式:DOCX

- 页数:22

- 大小:41.61KB

电子商务安全导论复习题汇总.docx

《电子商务安全导论复习题汇总.docx》由会员分享,可在线阅读,更多相关《电子商务安全导论复习题汇总.docx(22页珍藏版)》请在冰豆网上搜索。

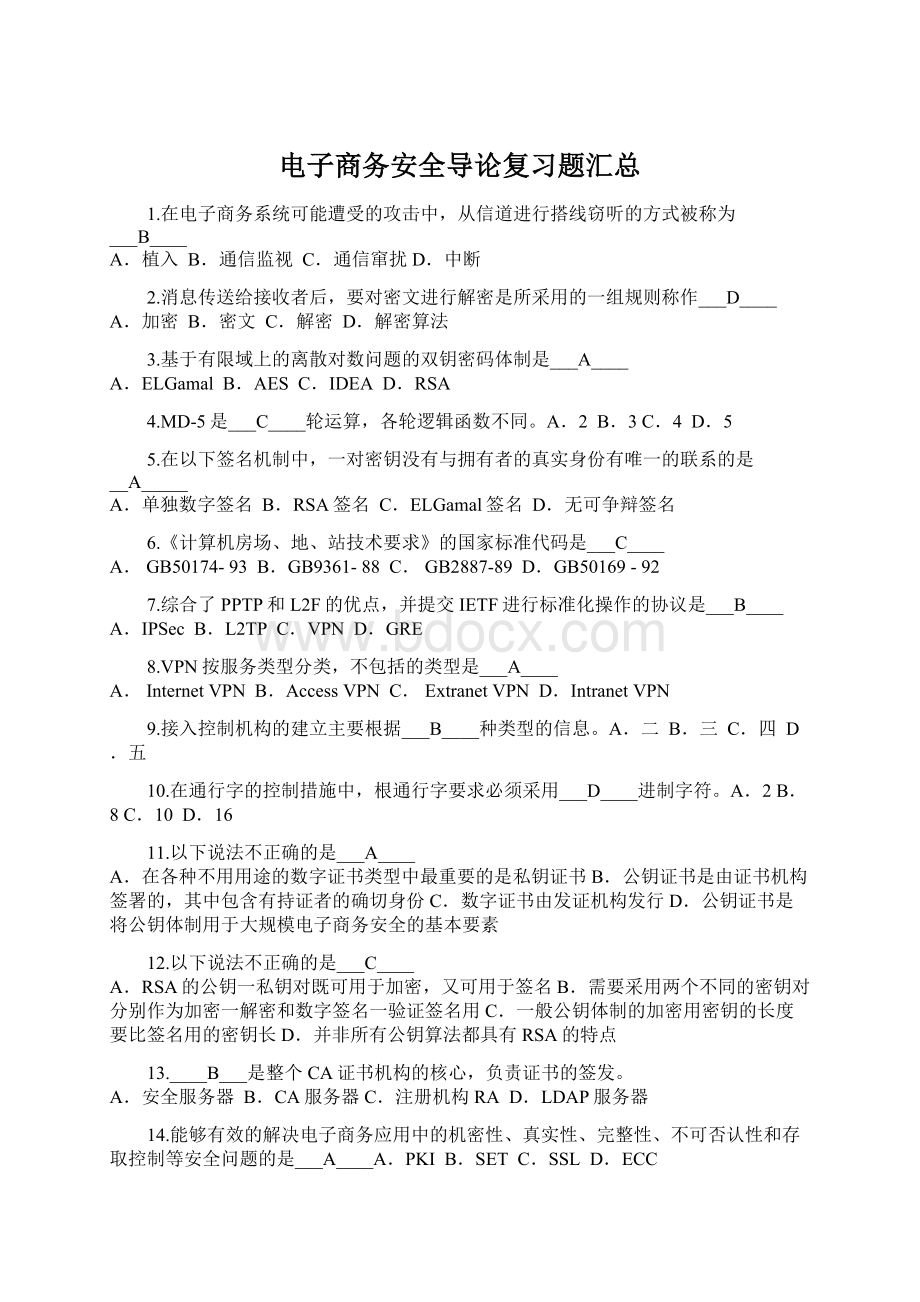

电子商务安全导论复习题汇总

1.在电子商务系统可能遭受的攻击中,从信道进行搭线窃听的方式被称为___B____

A.植入B.通信监视C.通信窜扰D.中断

2.消息传送给接收者后,要对密文进行解密是所采用的一组规则称作___D____

A.加密B.密文C.解密D.解密算法

3.基于有限域上的离散对数问题的双钥密码体制是___A____

A.ELGamalB.AESC.IDEAD.RSA

4.MD-5是___C____轮运算,各轮逻辑函数不同。

A.2B.3C.4D.5

5.在以下签名机制中,一对密钥没有与拥有者的真实身份有唯一的联系的是__A_____

A.单独数字签名B.RSA签名C.ELGamal签名D.无可争辩签名

6.《计算机房场、地、站技术要求》的国家标准代码是___C____

A.GB50174-93B.GB9361-88C.GB2887-89D.GB50169-92

7.综合了PPTP和L2F的优点,并提交IETF进行标准化操作的协议是___B____

A.IPSecB.L2TPC.VPND.GRE

8.VPN按服务类型分类,不包括的类型是___A____

A.InternetVPNB.AccessVPNC.ExtranetVPND.IntranetVPN

9.接入控制机构的建立主要根据___B____种类型的信息。

A.二B.三C.四D.五

10.在通行字的控制措施中,根通行字要求必须采用___D____进制字符。

A.2B.8C.10D.16

11.以下说法不正确的是___A____

A.在各种不用用途的数字证书类型中最重要的是私钥证书B.公钥证书是由证书机构签署的,其中包含有持证者的确切身份C.数字证书由发证机构发行D.公钥证书是将公钥体制用于大规模电子商务安全的基本要素

12.以下说法不正确的是___C____

A.RSA的公钥一私钥对既可用于加密,又可用于签名B.需要采用两个不同的密钥对分别作为加密一解密和数字签名一验证签名用C.一般公钥体制的加密用密钥的长度要比签名用的密钥长D.并非所有公钥算法都具有RSA的特点

13.____B___是整个CA证书机构的核心,负责证书的签发。

A.安全服务器B.CA服务器C.注册机构RAD.LDAP服务器

14.能够有效的解决电子商务应用中的机密性、真实性、完整性、不可否认性和存取控制等安全问题的是___A____A.PKIB.SETC.SSLD.ECC

15.在PKI的性能中,___D____服务是指从技术上保证实体对其行为的认可。

A.认证B.数据完整性C.数据保密性D.不可否认性

16.以下不可否认业务中为了保护发信人的是___D____

A.源的不可否认性B.递送的不可否认性C.提交的不可否认性D.B和C

17.SSL支持的HTTP,是其安全版,名为___A____A.HTTPSB.SHTTPC.SMTPD.HTMS

18.SET系统的运作是通过____C___个软件组件来完成的。

A.2B.3C.4D.5

19.设在CFCA本部,不直接面对用户的是___A____

A.CA系统B.RA系统C.LRA系统D.LCA系统

20.CTCA的个人数字证书,用户的密钥位长为____D___A.128B.256C.512D.1024

21.以下厂商为电子商务提供信息产品硬件的是____C___

A.AOLB.YAHOOC.IBMD.MICROSOFT

22.把明文变成密文的过程,叫作___A____A.加密B.密文C.解密D.加密算法

23.以下加密法中属于双钥密码体制的是____D___A.DESB.AESC.IDEAD.ECC

24.MD-4散列算法,输入消息可为任意长,按___A____比特分组。

A.512B.64C.32D.128

25.SHA算法中,输入的消息长度小于264比特,输出压缩值为___C____比特。

A.120B.140C.160D.264

26.计算机病毒最重要的特征是___B____A.隐蔽性B.传染性C.潜伏性D.表现性

27.主要用于防火墙的VPN系统,与互联网密钥交换IKE有关的框架协议是____A___

A.IPSecB.L2FC.PPTPD.GRE

28.AccessVPN又称为____A___A.VPDNB.XDSLC.ISDND.SVPN

29.以下不是接入控制的功能的是___B____

A.阻止非法用户进入系统B.组织非合法人浏览C.允许合法用户人进入系统D.使合法人按其权限进行各种信息活动

30.在通行字的控制措施中,限制通行字至少为__B_____字节以上。

A.3~6B.6~8C.3~8D.4~6

31.用数字办法确认、鉴定、认证网络上参与信息交流者或服务器的身份是指___B____

A.接入控制B.数字认证C.数字签名D.防火墙

32.关于密钥的安全保护下列说法不正确的是___A____

A.私钥送给CAB.公钥送给CAC.密钥加密后存人计算机的文件中D.定期更换密钥

33._____D__在CA体系中提供目录浏览服务。

A.安全服务器B.CA服务器C.注册机构RAD.LDAP服务器

34.Internet上很多软件的签名认证都来自___D____公司。

A.BaltimoreB.EntrustC.SunD.VeriSign

35.目前发展很快的安全电子邮件协议是___C____,这是一个允许发送加密和有签名邮件的

协议。

A.IPSecB.SMTPC.S/MIMED.TCP/1P

36.实现源的不可否认业务中,第三方既看不到原数据,又节省了通信资源的是__C_____

A.源的数字签字B.可信赖第三方的数字签字

C.可信赖第三方对消息的杂凑值进行签字D.可信赖第三方的持证

37.SET的含义是____B___

A.安全电子支付协议B.安全数据交换协议C.安全电子邮件协议D.安全套接层协议

38.对SET软件建立了一套测试的准则。

_A______A.SETCoB.SSLC.SETToolkitD.电子钱包

39.CFCA认证系统的第二层为___B____A.根CAB.政策CAC.运营CAD.审批CA

40.SHECA提供了___A____种证书系统。

A.2B.4C.5D.7

41.电子商务,在相当长的时间里,不能少了政府在一定范围和一定程度上的介入,这种模式表示为__A_____A.B-GB.B-CC.B-BD.C-C

42.在电子商务的安全需求中,交易过程中必须保证信息不会泄露给非授权的人或实体指的是____C___

A.可靠性B.真实性C.机密性D.完整性

43.通过一个密钥和加密算法可将明文变换成一种伪装的信息,称为_B______

A.密钥B.密文C.解密D.加密算法

44.与散列值的概念不同的是__B_____A.哈希值B.密钥值C.杂凑值D.消息摘要

45.SHA的含义是_A______A.安全散列算法B.密钥C.数字签名D.消息摘要

46.《电子计算机房设计规范》的国家标准代码是__A_____

A.GB50174-93B.GB9361-88C.GB2887-89D.GB50169-92

47.外网指的是____A___A.非受信网络B.受信网络C.防火墙内的网络D.局域网

48.IPSec提供的安全服务不包括__A____A.公有性B.真实性C.完整性D.重传保护

49.组织非法用户进入系统使用___B____

A.数据加密技术B.接入控制C.病毒防御技术D.数字签名技术

50.SWIFT网中采用了一次性通行字,系统中可将通行字表划分成___A____部分,每部分仅含半个通行字,分两次送给用户,以减少暴露的危险性。

A.2B.3C.4D.5

51.Kerberos的域内认证的第一个步骤是____A___

A.Client→ASB.Client←ASC.ClientASD.ASClient

52.___C____可以作为鉴别个人身份的证明:

证明在网络上具体的公钥拥有者就是证书上记载的使用者。

A.公钥对B.私钥对C.数字证书D.数字签名

53.在公钥证书数据的组成中不包括___D____

A.版本信息B.证书序列号C.有效使用期限D.授权可执行性

54.既是信息安全技术的核心,又是电子商务的关键和基础技术的是__A_____

A.PKIB.SETC.SSLD.ECC

55.基于PKI技术的___A____协议现在已经成为架构VPN的基础。

A.IPSecB.SETC.SSLD.TCP/IP

56.以下不可否认业务中为了保护收信人的是___A____

A.源的不可否认性B.递送的不可否认性C.提交的不可否认性D.专递的不可否认性

57.SSL更改密码规格协议由单个消息组成,值为_B______A.0B.1C.2D.3

58.SET认证中心的管理结构层次中,最高层的管理单位是__A_____

A.RCA-RootCAB.BCA-BrandCA

C.GCA-Geo-PoliticalCAD.CCA-CardHoiderCA

59.TruePass是___A____新推出的一套保障网上信息安全传递的完整解决方案。

A.CFCAB.CTCAC.SHECAD.RCA

60.SHECA数字证书根据应用对象的分类不包括__B_____

A.个人用户证书B.手机证书C.企业用户证书D.代码证书

61.电子商务安全的中心内容共有__C_____项A.4B.5C.6D.7

62.由密文恢复成明文的过程,称为__C_____A.加密B.密文C.解密D.解密算法

63.最早提出的公开的密钥交换协议是__A_____

A.Diffie–HellmanB.ELGamalC.IDEAD.TCP/IP

64.在MD-5算法中,消息压缩后输出为___C____比特。

A.32B.64C.128D.256

65.数字签名有时需要某人对一个文件签名,而又不让他知道文件内容,称为___B____

A.RSA签名B.盲签名C.ELGamal签名D.无可争辩签名

66.《电气装置安装工程、接地装置施工及验收规范》的国家标准代码是___D____

A.GB50174-93B.GB9361-88C.GB2887-89D.GB50169-92

67.VPN的协议中,PPTP和L2TP同时限制最多只能连接___B____个用户。

A.135B.255C.275D.290

68.由四川川大能士公司提出的,构建在x.25、桢中继或ATM网上,更强调VPN的安全性的,对安全要求更高的是___D____A.VPDNB.XDSLC.ISDND.SVPN

69.接入控制的实现方式有_A______种。

A.2B.3C.4D.5

70.在通行字的控制措施中,重复输入口令一般限制为___A____次。

A.3~6B.6~8C.3~

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 电子商务 安全 导论 复习题 汇总

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

12处方点评管理规范实施细则_精品文档.doc

12处方点评管理规范实施细则_精品文档.doc

17种抗癌药纳入国家基本医疗保险工伤保险和生育保险药品目录_精品文档.xls

17种抗癌药纳入国家基本医疗保险工伤保险和生育保险药品目录_精品文档.xls