网工 综合实验1Word文件下载.docx

网工 综合实验1Word文件下载.docx

- 文档编号:21410398

- 上传时间:2023-01-30

- 格式:DOCX

- 页数:14

- 大小:45.66KB

网工 综合实验1Word文件下载.docx

《网工 综合实验1Word文件下载.docx》由会员分享,可在线阅读,更多相关《网工 综合实验1Word文件下载.docx(14页珍藏版)》请在冰豆网上搜索。

R1(config-if)#exi

R1(config)#inf0/0.1

R1(config-subif)#ipadd192.168.1.1255.255.255.0

R1(config-subif)#encapsulationdot1q10

R1(config-subif)#noshut

R1(config-subif)#exi

R1(config)#inf0/0.2

R1(config-subif)#ipadd192.168.2.1255.255.255.0

R1(config-subif)#encapsulationdot1q20

R1(config)#inf0/0.3

R1(config-subif)#ipadd192.168.3.1255.255.255.0

R1(config-subif)#encapsulationdot1q30

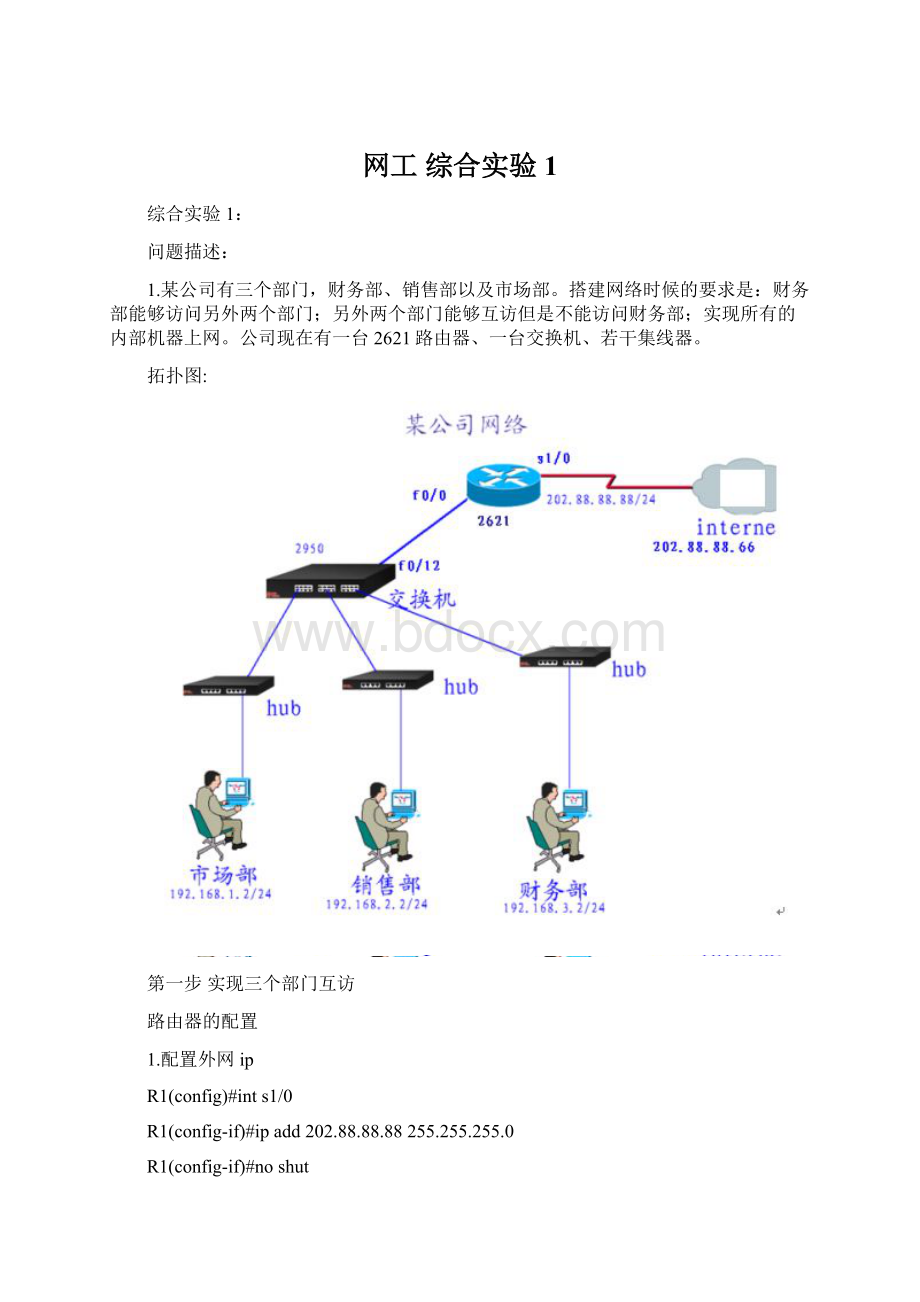

交换机的配置

1.在与路由器连接的f0/12口开启trunk

Switch#

Switch#conft

Enterconfigurationcommands,oneperline.

EndwithCNTL/Z.

Switch(config)#inf0/12

Switch(config-if)#switchportmodetrunk

Switch(config-if)#exi

Switch(config)#exi

Switch#shrun

!

interfaceFastEthernet0/12

switchportmodetrunk

backupinterface

nofair-queue

2.划分vlan

Switch#vlandatabase

Switch(vlan)#vlan10nameshichangbu

VLAN10added:

Name:

shichangbu

Switch(vlan)#vlan20namexiaoshoubu

VLAN20added:

xiaoshoubu

Switch(vlan)#vlan30namecaiwubu

VLAN30added:

caiwubu

Switch(vlan)#exi

APPLYcompleted.

Exiting....

3.将端口加入vlan

Switch(config)#inrangef0/1-3

Switch(config-range)#switchportmodeaccess

Switch(config-range)#switchportaccessvlan10

Switch(config-range)#exi

Switch(config)#inrangef0/4-6

Switch(config-range)#switchportaccessvlan20

Switch(config)#inrangef0/7-9

Switch(config-range)#switchportaccessvlan30

将各部门的计算机的ip和网关设置好以后,便可以互访了。

第二步做ACL拒绝市场部和销售部访问财务部

R1(config)#access-list101denyip192.168.2.00.0.0.255192.168.3.00.0.0.255

R1(config)#access-list101denyip192.168.1.00.0.0.255192.168.3.00.0.0.255

R1(config)#access-list101permitipanyany

R1(config-subif)#ipaccess-group101in

R1(config)#exi

第三步利用NAT的PAT技术让内部计算机上网

R1(config)#access-list1permit192.168.1.00.0.0.255

R1(config)#access-list1permit192.168.2.00.0.0.255

R1(config)#access-list1permit192.168.3.00.0.0.255

R1(config)#ipnatinsidesourcelist1interfaces1/0overload

R1(config-if)#ipnatinside

R1(config)#ins1/0

R1(config-if)#ipnatoutside

.

语法:

ipnat{inside|outside}

noipnat{inside|outside}

本命令用于设置应用NAT的内网和外网的接口。

使用no选项可使接口不再应用NAT。

参数:

inside:

表示该接口连接内部网络。

outside:

表示该接口连接外部网络。

缺省值:

接口上没有应用NAT。

命令模式:

接口配置模式。

说明:

数据包只有在outside接口和inside接口之间路由时,并且符合一定规则的,才会进行NAT转换。

所以实现NAT的路由器必须配置至少一个outside接口和一个inside接口,也可配置多个。

范例:

Ruijie(config)#interfacef0/0

Ruijie(config-if)#ipaddress192.168.10.1255.255.255.0

Ruijie(config-if)#ipnatinside

Ruijie(config-if)#noshutdown

Ruijie(config-if)#interfacef0/1

Ruijie(config-if)#ipaddress200.19.12.17255.255.255.0

Ruijie(config-if)#ipnatoutside

本例路由器的fastethernet0/0连接的是内网,被定义为inside接口,fastethernet0/1连接的是外网,被定义为outside接口。

相关命令:

showipnatstatistics

查看NAT统计数据和规则,包括inside和outside接口

ipnatinsidedestination

ipnatinsidedestinationlistaccess-list-numberpoolpool-name

noipnatinsidedestinationlistaccess-list-numberpoolpool-name

启用NAT内部目标地址转换。

使用no选项可关闭NAT内部目标地址转换。

access-list-number:

访问控制列表的表号。

它指定由哪个访问控制列表来定义目标地址的规则。

pool-name:

IP地址池名字。

该地址池定义了用于NAT转换的内部本地地址。

没有启用NAT内部目标地址转换。

全局配置模式。

NAT内部目标地址转换可用于实现TCP负载均衡,你可以用一台虚拟主机代替多台实际主机接收用户的TCP请求,由NAT把这些请求轮流映射到各个实际主机上,达到负载分流的目的。

配置TCP负载均衡时,访问控制列表定义的是虚拟主机的地址,IP地址池中定义的是各台实际主机的地址。

Ruijie(config)#ipnatpoolnp192.168.1.1192.168.1.3netmask255.255.255.0typerotary

Ruijie(config)#access-list1permit60.8.1.10.0.0.0

Ruijie(config)#ipnatinsidedestinationlist1poolnp

本例定义了一个TCP负载均衡,虚拟主机地址为60.8.1.1,由access-list1定义,实际主机地址为192.168.1.1~192.168.1.3,由地址池np定义。

ipnatpool

创建一个NAT地址池

access-list

定义访问控制列表

ipnatinsidesourcelist

ipnatinsidesourcelistaccess-list-number{poolpool-name|interfaceinterface-id}[overload]

noipnatinsidesourcelistaccess-list-number

启用内部源地址转换的动态NAT。

使用no选项可关闭该动态NAT。

它指定由哪个访问控制列表来定义源地址的规则。

该地址池定义了用于NAT转换的内部全局地址。

interface-id:

接口号。

指定用该接口的IP地址作为内部全局地址。

overload:

启用端口复用,使每个全局地址可以和多个本地地址建立映射。

没有启用NAT。

在锐捷路由器中,端口复用默认是启用的,有没有overload关键字都是一样的,保留这个参数是为了和Cisco的命令兼容。

配置内部源地址的动态NAT时,访问控制列表定义的是内部本地地址的规则,IP地址池中定义的是内部全局地址,它通常是注册的合法地址。

范例1:

Ruijie(config)#ipnatpoolnp200.10.10.1200.10.10.9netmask255.255.255.0

Ruijie(config)#access-list1permit192.168.1.00.0.0.255

Ruijie(config)#access-list1permit172.16.0.00.0.255.255

Ruijie(config)#ipnatinsidesourcelist1poolnpoverload

本例定义了一个内部源地址动态NAT,内部本地地址为192.168.1.*和172.16.*.*的格式,由access-list1定义,只有这两种地址才会进行NAT转换。

内部全局地址为200.10.10.1~200.10.10.9,共9个地址,由地址池np定义。

每个全局地址都可以和多个本地地址建立映射,用端口号区分各个映射。

范例2:

Ruijie(config)#access-list1permit192.168.0.00.0.255.255

Ruijie(config)#ipnatinsidesourcelist1interfaces1/0overload

本例定义了一个内部源地址动态NAT,内部本地地址为192.168.*.*的格式,由access-list1定义。

内部全局地址为Serial1/0的IP地址。

所有本地地址都会映射为这一个IP地址,用端口号区分各个映射。

ipnatinsidesourcestatic

ipnatinsidesourcestaticlocal-addressglobal-address[permit-inside]

noipnatinsidesourcestaticlocal-addressglobal-address[permit-inside]

ipnatinsidesourcestaticprotocollocal-addresslocal-portglobal-addressglobal-port[permit-inside]

noipnatinsidesourcestaticprotocollocal-addresslocal-portglobal-addressglobal-port[permit-inside]

启用内部源地址转换的静态NAT。

使用no选项可删除该静态NAT。

local-address:

内部本地地址。

是主机在网络内部的IP地址,一般是未注册的私有地址。

global-address:

内部全局地址。

是内部主机在外部网络表现出的地址,一般是注册的合法地址。

protocol:

协议。

可以是TCP或UDP。

local-port:

本地地址的服务端口号。

global-port:

全局地址的服务端口号,它可以和local-port不同。

permit-inside:

允许内部用户使用全局地址访问本地主机。

静态NAT主要用于那些对需要对外部用户开放的服务,如Web服务器等,它可以把本地地址映射为指定的全局地址。

第一种格式实现的是一对一的NAT映射。

第二种格式可实现一对多的映射,即一个全局地址可映射多个内部地址,用端口号区分各个映射。

Ruijie(config)#ipnatinsidesourcestatic192.168.1.6200.10.10.2

本例定义了一个内部源地址静态NAT,内部本地地址为192.168.1.6,内部全局地址为200.10.10.2。

外网用户只能用200.10.10.2访问这台主机,内网用户只能用192.168.1.6访问这台主机,如果加上permit-inside关键字,内网用户也能用200.10.10.2访问。

Ruijie(config)#ipnatinsidesourcestatictcp192.168.1.680200.10.10.280

Ruijie(config)#ipnatinsidesourcestatictcp192.168.1.880200.10.10.28080

本例定义了两个内部源地址静态NAT,两个服务都是Web服务,内网用户可以用http:

//192.168.1.6和http:

//192.168.1.8访问这两个网站,外网用户需要用http:

//200.10.10.2和http:

//200.10.10.2:

8080访问这两个网站。

ipnatoutsidesourcelist

ipnatoutsidesourcelistaccess-list-numberpoolpool-name

noipnatoutsidesourcelistaccess-list-number

启用外部源地址转换的动态NAT。

该地址池定义了用于NAT转换的外部本地地址。

外部源地址NAT用于有地址重叠的情况。

当两个需要互访的私有网络使用了同样的IP地址,或一个私有网络和公有网络使用了同样的IP地址,则产生地址重叠。

这时需要把外部全局地址映射为一个本地没有的外部本地地址才能实现互访。

配置外部源地址的动态NAT时,访问控制列表定义的是外部全局地址的格式,IP地址池中定义的是外部本地地址,它应该和内部本地地址没有重叠。

Ruijie(config)#ipnatpooloutp172.18.1.1172.18.1.254netmask255.255.255.0

Ruijie(config)#ipnatoutsidesourcelist1pooloutp

本例定义了一个外部源地址动态NAT,外部全局地址为192.168.1.*的格式,由access-list1定义,它和内部地址有重叠。

外部本地地址为172.18.1.1~172.18.1.254,由地址池outp定义,这组地址是内部网络中不使用的可路由地址。

当从外部来的数据包,源地址是192.168.1.*的格式时,用172.18.1.*的地址替换,再进入内部网络。

ipnatoutsidesourcestatic

ipnatoutsidesourcestaticglobal-addresslocal-address

noipnatoutsidesourcestaticglobal-addresslocal-address

ipnatoutsidesourcestaticprotocolglobal-addressglobal-portlocal-addresslocal-port

noipnatoutsidesourcestaticprotocolglobal-addressglobal-portlocal-addresslocal-port

启用外部源地址转换的静态NAT。

外部全局地址。

是外部主机在外部网络的地址。

外部本地地址。

是外部主机在网络内部表现的IP地址。

外部全局地址的服务端口号。

外部本地地址的服务端口号,它可以和global-port不同。

外部源地址静态NAT用于有地址重叠的情况。

第二种格式可实现一对多的映射,即一个本地地址可映射多个全局地址,用端口号区分各个映射。

Ruijie(config)#ipnatoutsidesourcestatic192.168.1.1172.18.1.6

本例定义了一个外部源地址静态NAT,外部全局地址为192.168.1.1,外部本地地址为172.18.1.6。

当从外部来的数据包,源地址是192.168.1.1时,用172.18.1.6的地址替换,再进入内部网络。

ipnatpoolpool-namestart-addressend-address{netmasksubnet-mask|prefix-lengthprefix-length}[typerotary]

ipnatpoolpool-name{netmasksubnet-mask|prefix-lengthprefix-length}[typerotary]

noipnatpoolpool-name

定义一个IP地址池。

使用no选项可删除地址池。

地址池名字。

在动态NAT配置命令中用这个名字引用地址池。

start-address:

地址块起始IP地址。

end-address:

地址块结束IP地址。

subnet-mask:

地址块的子网掩码。

prefix-length:

使用长度表示的掩码,是掩码的简化写法。

typerotary:

表示定义为轮转型地址池,每个地址分配的概率相等。

锐捷路由器默认的地址池类型就是轮转型,所以有没有rotary关键字都一样,保留此关键字是为了和Cisco命令兼容。

没有定义地址池。

第一种格式定义了一个包含地址块的地址池。

第二种格式定义的是一个空地址池,之后可以用address命令向其中添加一个或多个地址块。

Ruijie(config)#ipnatpoolnp1200.10.10.1200.10.10.9netmask255.255.255.0

本例定义了一个名为np的地址池,地址范围是200.10.10.1~200.10.10.9,掩码是255.255.255.0。

Ruijie(config)#ipnatpoolnp2200.10.10

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网工 综合实验1 综合 实验

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx