10《Microsoft Windows远程桌面协议中间人攻击漏洞》解决方案V1汇编Word格式.docx

10《Microsoft Windows远程桌面协议中间人攻击漏洞》解决方案V1汇编Word格式.docx

- 文档编号:21358199

- 上传时间:2023-01-29

- 格式:DOCX

- 页数:13

- 大小:185.61KB

10《Microsoft Windows远程桌面协议中间人攻击漏洞》解决方案V1汇编Word格式.docx

《10《Microsoft Windows远程桌面协议中间人攻击漏洞》解决方案V1汇编Word格式.docx》由会员分享,可在线阅读,更多相关《10《Microsoft Windows远程桌面协议中间人攻击漏洞》解决方案V1汇编Word格式.docx(13页珍藏版)》请在冰豆网上搜索。

注意事项:

修复该漏洞将导致原有的无加密方式的远程桌面链接到服务端无法进行,

当服务端配置完成后,客户端也必须进行相应配置加密才能进行远程桌面。

如果不使用远程桌面的主机,可以关闭这个功能来解决.

服务端设置:

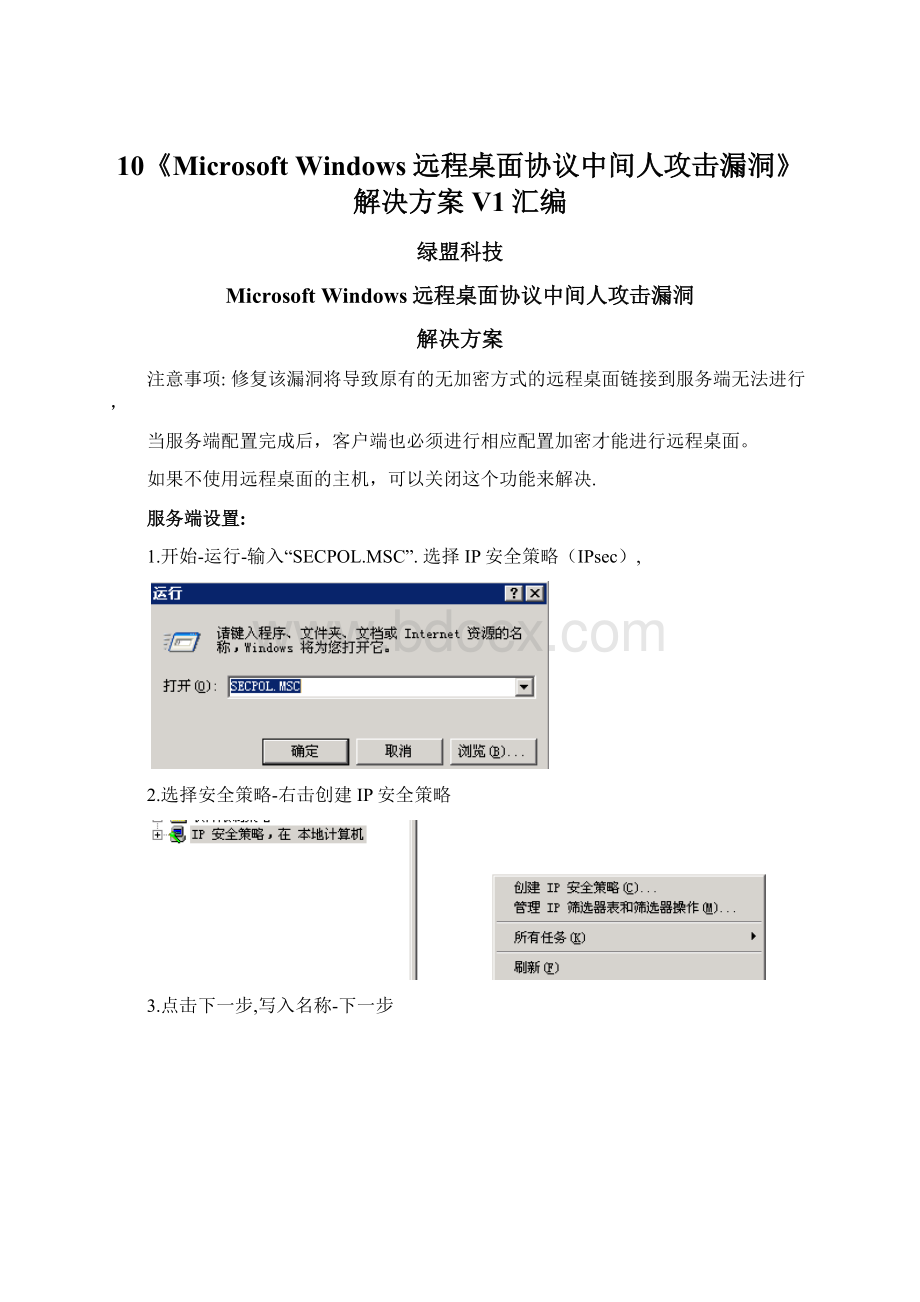

1.开始-运行-输入“SECPOL.MSC”.选择IP安全策略(IPsec),

2.选择安全策略-右击创建IP安全策略

3.点击下一步,写入名称-下一步

4.勾除默认规则-下一步

5.勾选编辑属性-点击完成

6.勾除添加向导-点击添加.

7.同样勾除添加向导---写个名字-点击添加

8.选择源地址为任何IP地址;

目标地址为我的IP地址--选择协议选项卡

9.选择协议类型:

TCP到此端口3389-点击确定

10.再点击确定

11.点击筛选器操作-

12.点击添加:

13.选择协商安全-点击添加-选择完整性和加密

14.点击确定

16.选择常规选项卡-修改名称-点击确定

17选中刚创建的筛选器操作名称

18.选择身份认证方法选项卡-点击添加

19.选择使用此字符串-密钥需要服务端和客户端一致-点击确定

20.上移预共享密钥策略,点击应用

.

21.确保之前的策略被选中后点击确定

22.勾选3389筛选器,点击确定

23.右键策略名。

指派后生效.

客户端设置:

步骤和上面的基本上一样,除了第8步,设置成如下图所示:

注意事项:

目的地址设置为任何将导致链接未加密远程桌面失败。

可以在目标地址中选择已经加密的单个IP地址或一个网段,有多个IP段或地址可以借鉴上面第7步中多次添加

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- Microsoft Windows远程桌面协议中间人攻击漏洞 10Microsoft Windows远程桌面协议中间人攻击漏洞解决方

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

链接地址:https://www.bdocx.com/doc/21358199.html

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx