密码学综合应用文件安全传输Word格式.docx

密码学综合应用文件安全传输Word格式.docx

- 文档编号:20193821

- 上传时间:2023-01-17

- 格式:DOCX

- 页数:9

- 大小:940.59KB

密码学综合应用文件安全传输Word格式.docx

《密码学综合应用文件安全传输Word格式.docx》由会员分享,可在线阅读,更多相关《密码学综合应用文件安全传输Word格式.docx(9页珍藏版)》请在冰豆网上搜索。

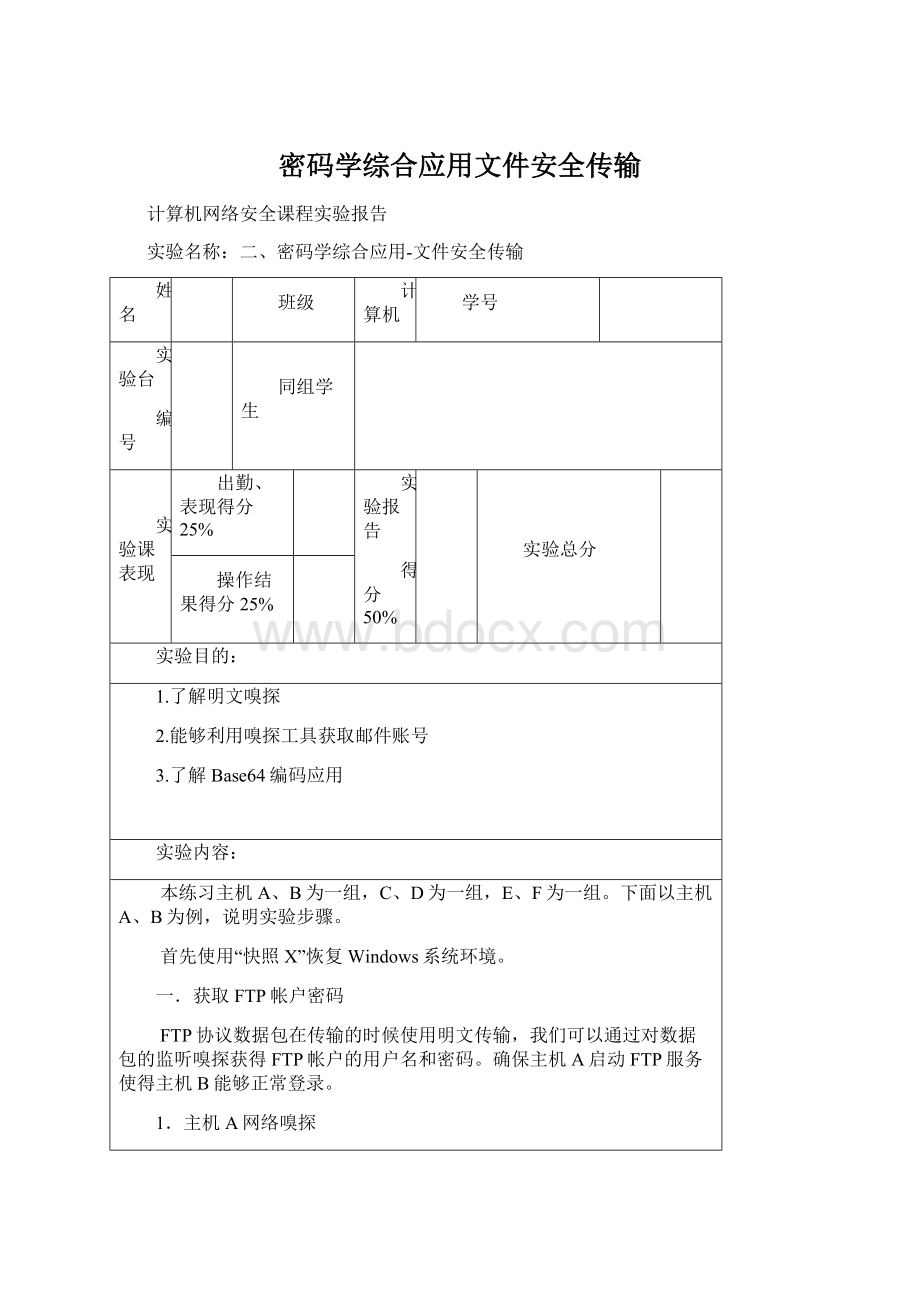

实验总分

操作结果得分25%

实验目的:

1.了解明文嗅探

2.能够利用嗅探工具获取邮件账号

3.了解Base64编码应用

实验内容:

本练习主机A、B为一组,C、D为一组,E、F为一组。

下面以主机A、B为例,说明实验步骤。

首先使用“快照X”恢复Windows系统环境。

一.获取FTP帐户密码

FTP协议数据包在传输的时候使用明文传输,我们可以通过对数据包的监听嗅探获得FTP帐户的用户名和密码。

确保主机A启动FTP服务使得主机B能够正常登录。

1.主机A网络嗅探

(1)主机A进入实验平台,单击工具栏“协议分析器”按钮,启动协议分析器。

(2)启动协议分析器,单击菜单“设置”|“定义过滤器”,在“定义过滤器”界面中,选择“网络地址”选项卡,设置捕获本机IP地址与同组主机地址间的数据;

选择“协议过滤”选项卡,选中“IP”|“TCP”|“FTPControl”和“FTPData”节点,单击“确定”按钮完成过滤器设置。

单击“新建捕获窗口”按钮,点击“选择过滤器”按钮,确定过滤信息。

在新建捕获窗口工具栏中点击“开始捕获数据包”按钮,开始捕获数据包。

2.主机B远程FTP登录

在进行本步骤实验前,请确认主机A协议分析器已开始捕获数据。

(1)主机B通过“命令提示符”FTP登录主机A,操作如下:

首先输入:

ftp主机A的IP;

在出现User后面输入:

student;

在Password后面输入:

123456,操作如图21-1-1所示。

图21-1-1FTP登录成功

3.分析捕获数据包

(1)主机B登录主机A成功后,主机A停止协议分析器捕获数据包,并分析会话过程,在“会话分析”页签中,点击会话交互图上的用户名及密码(如图:

21-1-2)即可以看到主机B登陆主机A所使用的用户名和密码。

图21-1-2捕获的用户名及密码

二.邮件传输中获取邮件帐号及邮件正文

1.获取邮件账号

(1)主机A配置OutlookExpress(参见附录A—OutlookExpress配置方法)。

(2)主机B明文嗅探

主机B启动“协议分析器”,单击工具栏按钮,在“协议过滤”中设置过滤模式为仅捕获主机A与邮件服务器之间的SMTP、POP3数据包(主机A的IP<

->

邮件服务器IP)。

新建捕获窗口,点击“选择过滤器”按钮,确定过滤信息。

(3)主机A使用OutlookExpress发送邮件给主机B,点击“发送/接收”按钮。

(4)主机B分析采集到的数据包

对过滤后的数据包进行分析,提取出帐户用户名和密码,以及邮件的主题。

截获的密码如图21-1-3所示。

图21-1-3提取帐户的密码

2.解析邮件正文(Base64解码)

(1)在右侧会话交互图中,点击“Text_Data”会话帧(可能存在多个Text_Data会话帧,逐一查找),在中间详细解析树中定位到邮件头域(HeaderField)解析部分,找到“HeaderField=Content-Transfer-Encoding:

base64”,类似图21-1-4,定位Base64加密后的邮件密文。

Ethernet802.3

Ethernet

MACDestination=000C29-415EFDUnicastaddress

MACSource=000C29-0E2EBDUnicastaddress

Ethertype-Length=0800IPProtocol

IPv4(InternetProtocolversion4)

IP

VersionandHeaderlength

Version=4

Headerlength=20(fieldvalue=5)

Typeofservice=00

Totallength=492

Identification=425

FlagsandFragmentoffset

Unused=0...............

Don'

tfragment=.1..............

Morefragments=..0.............

Fragmentoffset=0(fieldvalue=0)

Timetolive=128

Nextprotocol=6TCPProtocol

HeaderChecksum=9D96(correct)

Sourceaddress=172.16.0.174

Destinationaddress=172.16.0.254

TCP(TransmissionControlProtocol)

TCP

Sourceport=1073

Destinationport=25SMTPProtocol

Sequencenumber=2367852734

AcknowledgementNumber=1990099027

HeaderlengthandFlags

Reserved(mustbezero)=....000000......

Urgentpointer=..........0.....

Ackvalid=...........1....

Pushrequested=............1...

Resetrequested=.............0..

Synrequested=..............0.

Finrequested=...............0

Windowsize=64167

Checksum=42CE(correct)

UrgentPointer=0000

SMTP(SimpleMailTransferProtocol)

SMTP

HeaderField=Message-ID:

<

003001ce2ed1$418104a0$ae0010ac@Host2A>

HeaderField=From:

"

2a"

user2a@lab>

HeaderField=To:

HeaderField=Subject:

d

HeaderField=Date:

Mon,1Apr201320:

05:

52+0800

HeaderField=MIME-Version:

1.0

HeaderField=Content-Type:

text/plain;

HeaderField=charset="

gb2312"

HeaderField=Content-Transfer-Encoding:

base64

HeaderField=X-Priority:

3

HeaderField=X-MSMail-Priority:

Normal

HeaderField=X-Mailer:

MicrosoftOutlookExpress6.00.3790.1830

HeaderField=X-MimeOLE:

ProducedByMicrosoftMimeOLEV6.00.3790.1830

HeaderField=

HeaderField=YWFzZGFmYWZkYWZhc2RmYXNkZg==

图21-1-4定位邮件密文内容(Base64编码)

(2)单击平台工具栏“Base64”按钮,打开BASE64编码转换工具。

选择转换方向“BASE64->

Content”,选择转换方式“文本直接转换”,将邮件正文(Base64编码)输入到“要转换的文本”域中,单击“转换”按钮,在“转换后的文本”域中查看邮件明文。

本练习主机A、B为一组,C、D为一组,E、F为一组。

一.Sniffer代码示例

1.运行网络嗅探器

启动VC++6.0,选择“File”|“OpenWorkspace…”加载工程文件“C:

\ExpNIS\NetAD-Lab\Projects\Sniffer\RawSocket\RawSocket.dsw”,打开“RawSocket.cpp”与“RawSocket.h”文件,如图21-2-1所示。

图21-2-1打开RawSocket.cpp源文件

单击菜单项“Build”|“RebuildAll”编译RawSock工程,生成的可执行文件位于当前工程Debug目录下(RawSocket.exe)。

执行RawSocket.exe,请同组主机对管理机进行网络操作,分析RawSocket.exe嗅探信息。

效果如图21-2-2所示。

本练习单人为一组。

「注」实验系统已安装winpcap库。

一.运行嗅探器

(1)启动VC++6.0,选择“File”|“OpenWorkspace…”加载工程文件“C:

\ExpNIS\NetAD-Lab\Projects\Sniffer\PcapApp\PcapApp.dsw”,打开“PcapApp.cpp”文件,如图21-3-1所示。

图21-3-1打开PcapApp.cpp源文件

(2)设置编译环境

使用VC++6.0来编译PcapApp.cpp源文件,需在PcapApp工程中进行一些设置,包括添加winpcap开发头文件和静态链接库路径。

具体过程是,选择tools菜单的子菜单options,打开对话框Options,选择Directories页签,然后在“Includefiles”中添加路径C:

\ExpNIS\NetAD-Lab\PROJECTS\WPDPACK4.0BETA1\INCLUDE,如图21-3-2所示。

本次实验的体会(结论)

得分:

评阅教师评语:

评阅教师:

日期:

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 密码学 综合 应用 文件 安全 传输

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

对中国城市家庭的教育投资行为的理论和实证研究.docx

对中国城市家庭的教育投资行为的理论和实证研究.docx