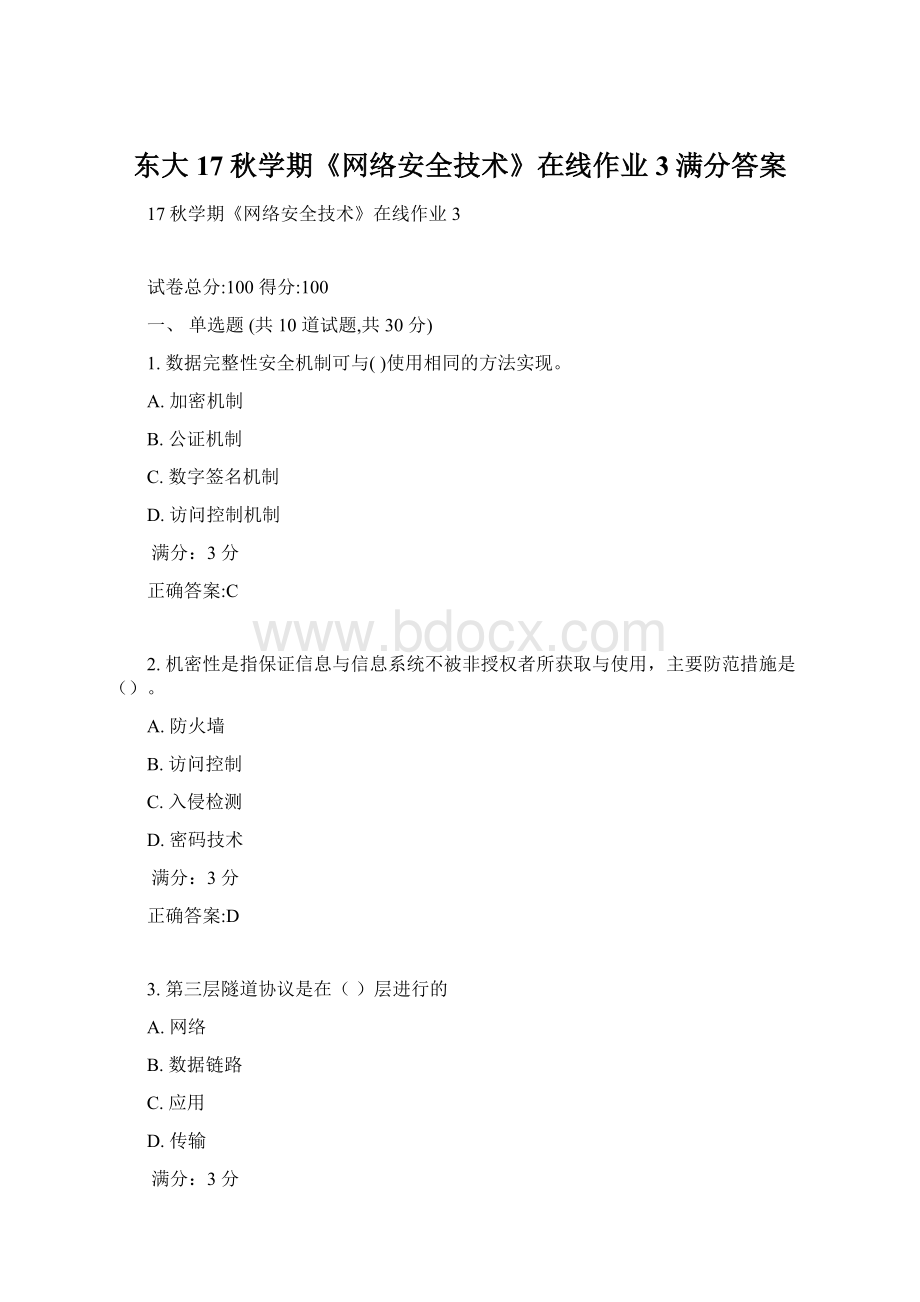

东大17秋学期《网络安全技术》在线作业3满分答案Word格式文档下载.docx

东大17秋学期《网络安全技术》在线作业3满分答案Word格式文档下载.docx

- 文档编号:19697133

- 上传时间:2023-01-08

- 格式:DOCX

- 页数:3

- 大小:14.83KB

东大17秋学期《网络安全技术》在线作业3满分答案Word格式文档下载.docx

《东大17秋学期《网络安全技术》在线作业3满分答案Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《东大17秋学期《网络安全技术》在线作业3满分答案Word格式文档下载.docx(3页珍藏版)》请在冰豆网上搜索。

100

一、单选题(共10道试题,共30分)

1.数据完整性安全机制可与()使用相同的方法实现。

A.加密机制

B.公证机制

C.数字签名机制

D.访问控制机制

满分:

3分

正确答案:

C

2.机密性是指保证信息与信息系统不被非授权者所获取与使用,主要防范措施是()。

A.防火墙

B.访问控制

C.入侵检测

D.密码技术

D

3.第三层隧道协议是在()层进行的

A.网络

B.数据链路

C.应用

D.传输

A

4.GRE协议的乘客协议是()。

A.IP

B.IPX

C.AppleTalk

D.上述皆可

5.完整性服务可成功地阻止()攻击和()攻击。

A.篡改否认

B.主动被动

C.拒绝服务篡改

D.否认被动

6.否认攻击是针对信息的()进行的。

A.真实性

B.完整性

C.可审性

D.可控性

7.网络安全最终是一个折中的方案,即安全强度和安全操作代价的折中,除增加安全设施投资外,还应考虑()。

A.用户的方便性

B.管理的复杂性

C.对现有系统的影响及对不同平台的支持

D.上面3项都是

8.从攻击方式区分攻击类型,可分为被动攻击和主动攻击,被动攻击难以(),然而()这些攻击是可行的;

主动攻击难以(),然而()这些攻击是可行的。

A.阻止,检测,阻止,检测

B.检测,阻止,检测,阻止

C.检测,阻止,阻止,检测

D.上面3项都不是

9.假设使用一种加密算法,它的加密方法很简单:

将每一个字母加5,即a加密成f,b加密成g。

这种算法的密钥就是5,那么它属于()

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络安全技术 17 学期 网络安全 技术 在线 作业 满分 答案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

对中国城市家庭的教育投资行为的理论和实证研究.docx

对中国城市家庭的教育投资行为的理论和实证研究.docx