IP包的解析毕业设计文档格式.docx

IP包的解析毕业设计文档格式.docx

- 文档编号:19252830

- 上传时间:2023-01-04

- 格式:DOCX

- 页数:19

- 大小:47.57KB

IP包的解析毕业设计文档格式.docx

《IP包的解析毕业设计文档格式.docx》由会员分享,可在线阅读,更多相关《IP包的解析毕业设计文档格式.docx(19页珍藏版)》请在冰豆网上搜索。

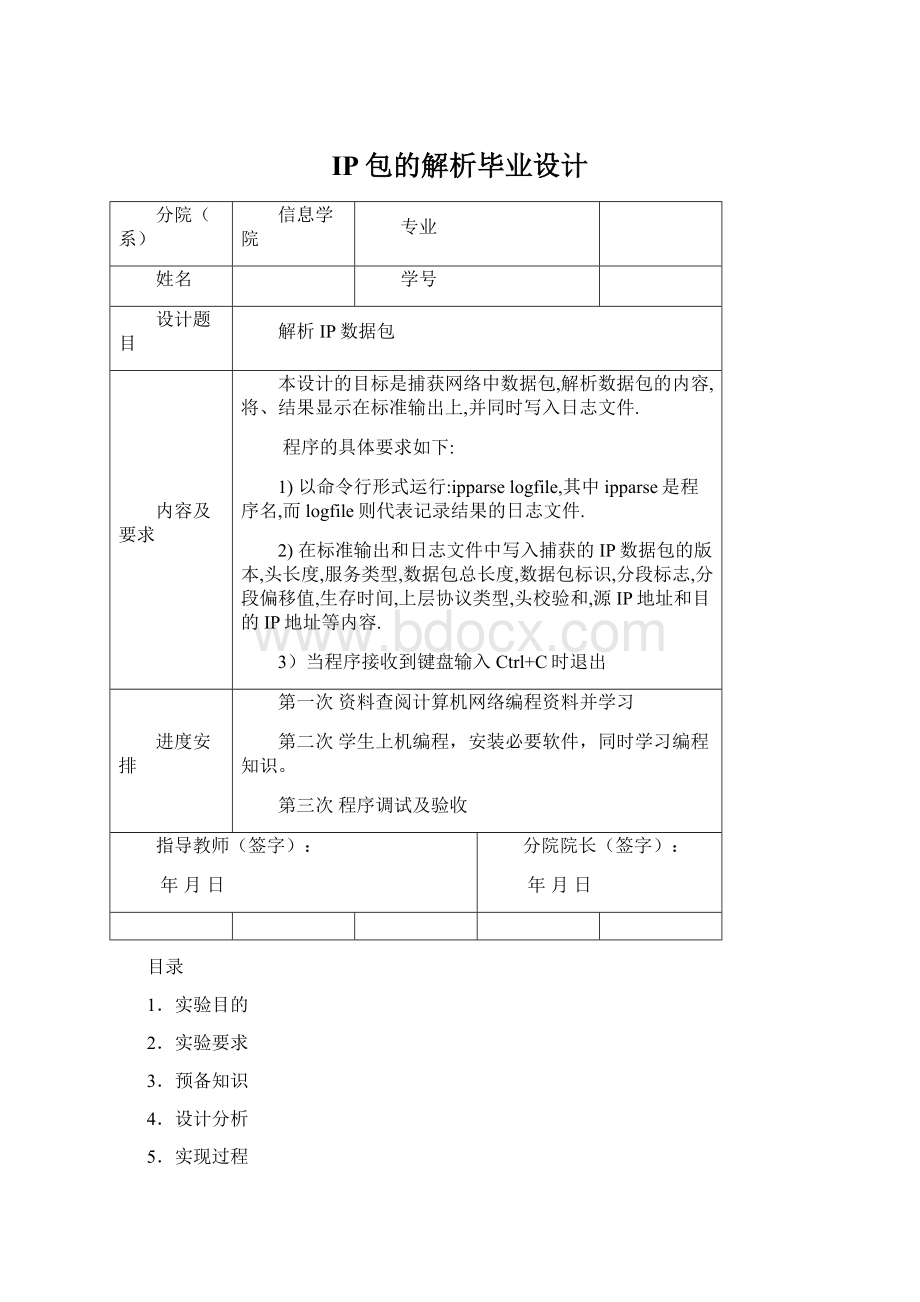

首部长度(报头标长)

服务类型(区分服务)

总长度

标识

标志

片偏移

生存时间

协议

头校验和

源IP地址

目的IP地址

选项

填充域

数据部分

图1IP数据包的格式

服务类型字段共8位,用于指示路由器如何处理该数据包.该字段长度由4位服务类型(TOS)子域和3位优先级子域组成,1位为保留位,该字段结构如图2所示.

B7b6b5b4b3b2b1b0

优先级

D

T

R

C

图2服务类型字段结构

优先级共有8种,优先级越高表明数据包越重要.表1中列出了各种优先级所代表的意义.

表一优先子域的说明

位数(b7b6b5)意义

111网络控制

110网络间控制

101重要(CRITIC/ECP)

100即时,优先

011即时

010立刻

001优先

000普通

在4位服务类型子域中b4,b3,b2,b1分别表示D(延迟),T(吞吐量),R(可靠性)与C(成本).表2列出了服务器类型自域的构成.

位数(b4b3b2b1)

意义

1111安全级最高

1000延迟最小

0100吞吐量最大

0001金钱成本最小

0000普通服务

总长度字段为16位,它定义了以字节为单位的数据包的总长度.IP数据包的最大长度为65535B.

标识字段的长度为16位,用于识别IP数据包的编号.每批数据都要有一个标识值,用于让目的主机判断新来的数据属于哪个分组.

报头中的标志字段如图7-3所示.标志字段共3位,最高位是0.禁止分片标志DF(donotfragment)字段的值若为1,表示不能对数据包分片;

若DF值为0,则表明可以分片.分片标志MF(morefragment)的值为1,表示接收到的不是最后一个分片;

若MF值为0,表示接收到的是最后一个分片.

片偏移字段共13位,说明分片在整个数据包中的相对位置.片偏移值是以8B为单位来记数的,因此选择的分片长度应该是8B的整数倍.

生存时间(TTL)字段为8位,用来设置数据包在互联网络的传输过程的寿命,通常是用一个数据包可以经过的最多的路由器跳步数来限定的.

协议字段为8位,表示使用此IP数据包的高层协议类型,常用的协议号如表7-3所示.

序号

协议名称

1

2

4

6

8

ICMP

IGMP

IPinIP

TCP

EGP

17

41

46

89

UDP

IPV6

RSVP

OSPFA

表7-3典型的协议号

头校验和字段为16位,用于存放检查报头错误的校验码。

检验的范围是整个IP包的报头。

校验和按如下方法计算:

1)将头校验和的字段置为0。

2)将报头部分的所有数据以16位为单位进行累加,累加方式是求异或。

3)将累加的结果取反码,就是头校验和。

当收到一个IP包时,要检查报头是否出错,就把报头中的所有数据以16位为单位进行累加,若累加的结果为0,则报文没有出错。

地址字段包括源地址和目的地址。

源地址和目的地址的长度都是32位,分别表示发送数据包的源主机和目的主机的IP地址。

选项字段的长度范围为0~40B,主要用于控制和测试。

在使用选项字段的过程中,有可能出现报头部分的长度不是32位(4字节)的整数倍的情况。

如果出现这种情况,就需要用全0的填充字段通过填充位来凑齐。

四.课程设计分析

为了获取网络中的IP数据包,必须对网卡进行编程,在这里我们使用套接字(socket)进行编程。

但是,在通常情况下,网络通信的套接字程序只能响应与自己硬件地址相匹配的数据包或是以广播形式出发的数据包。

对于其他形式的数据包,如已到达网络接口但却不是发送到此地址的数据包,网络接口在验证投递地址并非自身地址之后将不引起响应,也就是说应用程序无法收取与自己无关的数据包。

我们要想获取流经网络设备的所有数据包,就需要将网卡设置为混杂模式。

本程序主要由三部分构成:

初始化原始套接字,反复监听捕获数据包和解析数据包。

下面就结合核心代码对程序的具体实现进行讲解,同时使程序流程更加清晰,去掉了错误检查等保护性代码。

1.使用原始套接字

套接字分为三种,即流套接字(StreamSocket)、数据报套接字(DatagramSocket)和原始套接字(RawSocket)。

要进行IP数据包的接受与发送,应使用原始套接字。

创建原始套接字的代码如下:

SOCKETsock;

Sock=WSASoccet(AF_INET,SOCK_RAW,IPPROTO_IP,NULL,0,WSA_FLAG_OVERRLAPPED);

在WSASoccet函数中,第一个参数指定通信发生的区字段,AF_INET是针对Internet的,允许在远程主机之间通信。

第二个参数是套接字的类型,AF_INET地址族下,有SOCK_STREAM、SOCK_DGRAM、SOCK_RAW三种套接字类型。

在这里,我们设置为SOCK_RAW,表示我们声明的是一个原始套接字类型。

第三个参数依赖于第二个参数,用于指定套接字所用的特定协议,这里使用IP协议。

第四个参数为WSAPROTOCOL_INFO位,该位可以置空,永远置0。

第六个参数是标志位,WSA_FLAG_OVERRLAPPED表明可以使用发送接收超时设置,本设计也可以把这个标志位设置为NULL,因为本设计不用考虑超时情况。

创建原始套接字后,IP头就会包含在接收的数据中。

然后,我们可以设置IP头操作选项,调用sotscockpot函数。

其中flag设置为TRUE,并设定IP_HDRINCL选项,表明用户可以亲自对IP头进行处理。

BOOLflag=true;

setsockopt(sock,IPPROTO_IP,IP_HDRINCL,(char*)&

flag,sizeof(flag));

之后,使用如下代码完成对socket的初始化工作

/*获取主机名*/

charhostname[128];

gethostname(hostname,100);

/*获取IP地址*/

hostent*pHostIP;

pHostIP=gethostbyname(hostname);

/*填充SOCKADDR_IN的结构内容*/

sockaddr_inaddr_in;

addr_in.sin_addr=*(in_addr*)pHostIP->

h_addr_list[0];

addr_in.sin_family=AF_TNET;

addr-in.sin_port=htons(6000);

/*绑定socket*/

bind(sock,(POSCKADDR)&

addr_in,sizeof(addr_in));

填写sockaddr_in的内容时,其地址值应填写为本机IP地址可以通过gethostbyname()函数获取;

端口号可以随便填写,但不能与系统冲突;

协议族应填写为AF_INET。

注意,sockaddr_in结构的值必须是以网络字节顺序表示的值,而不能直接使用本机字节顺序的值,使用htoms()函数可以将无符号短整型的主机数据转换为网络字节的顺序的数据。

最后使用bind()函数将socket绑定到本地网卡上。

绑定网卡后,需要WSAIoctl()函数把网卡设置为混杂模式,使网卡能够接收所有网络数据,其关键代码如下:

#defineSIO_RCVALL_WSAIOW(IOC_VENDOR,1)

DWORDdwBufferLen[10];

DWORDdwBufferInLen=1;

DWORDdwBytesReturned=0;

WSAIoctl(SnifferSocket,IO-RCVALL,&

dwBufferInLen,sizeof(dwBufferInLen),&

dwBufferLen,Sizeof(dwBufferLen),&

dwByteReturned,NULL,NULL);

如果接收的数据包中的协议类型和定义的原始套接字匹配,那么接收到的数据就拷贝到套接字中。

因此,网卡就可以接收所有经过的IP包。

2.接收数据包

在程序中可使用RECV()函数接收经过的IP包。

该函数有四个参数,第一个参数接收操作所用的套接字描述符;

第二个参数接收到缓冲区的地址;

第三个参数接收缓冲区的大小,也就是所要接收的字节数;

第四个参数是一个附加标志,如果对所发送的数据没特殊要求,直接设为0。

因为IP数据包的最大长度是65536B,因此缓冲区的大小不能小于65535B。

设置缓冲区后,可利用循环来反复监听接收IP包,用recv()函数接收功能的代码如下:

#dedineBUFFER_SIZE65535

Charbuffer[BUFFER_SIZE];

//设置缓冲区

While(true)

{recv(sock,buffer,BUFFER_SIZE,0);

//接收数据包

……..

3.定义IP头部的数据结构

程序需要定义一个数据结构表示IP头部。

这个数据结构应该和图7-1吻合,其代码如下:

typedefstruct_IP_HEADER//定义IP头

{

union

BYTEVersion;

//版本前4位

BYTEHdrLen;

//报头标长(后四位),IP头长度

};

BYTEServiceType;

//服务类型

WORDTotalLen;

//总长度

WORDID;

//标识

union

WORDFlags;

//标志

WordFragOff;

//分段偏移

};

BYTETimeToLive;

//生命期

BYTEProtiocol;

//协议

WORDHdrChksum;

//头校验和

DWORDSrcAddr;

//源地址

DWORDDstAddr:

//目的地址

BYTEOptions;

//选项

}IP_HEADER;

这是我们只考虑IP头部结构,不考虑数据部分。

在捕获IP数据包后,可以通过指针把缓冲区的内容强制转化为IP_HEADER数据结构。

IP_HEADERip=*(IP_HEADER*)buffer;

4.IP包的解析

解析IP包的字段有两种策略。

针对长度为8位、16位和32位的字段(或子字段)时,可以利用IP_HEADER的成员指教获取。

要解析长度不是9位倍数的字段(或子字段)时,可以利用C语言中的位移以及与、或操作完成。

下面给出了通过IP_HEADER解析IP头各个字段的代码。

/*获取版本字段*/

ip.Version>

>

4;

/*获取头部长度字段*/

ip.HdrLen&

0x0f;

/*获取服务类型字段中的优先级子域*/

ip.ServiceType>

5;

/*获取服务类型字段中的TOS子域*/

(IP.sERVICEtYPE>

1)&

0X0F;

/*获取总长度字段*/

ip.TotalLEN;

/*获取标识字段*/

ip.ID;

/*解析标识字段*/

DF=(ip.Flags>

14)&

0x01;

MF=(ip.Flags>

13)&

0X01;

/*获取分段偏移字段*/

ip.FragOff&

0x1fff;

/*获取生存时间字段*/

ip.TimeToLive;

/*获取协议字段*/

ip.Protocol;

/*获取头校验和字段*/

ip.HdrChksum;

/*解析源IP地址字段*/

inet_ntoa(*(in_addr*)&

ip.SrcAddr;

/*解析目的的IP地址字段*/

ip.DstAddr);

5.参考程序流程图

图7-4给出一个供参考的程序流程图。

五.实现过程

#include"

stdafx.h"

winsock2.h"

ws2tcpip.h"

stdio.h"

typedefstruct_IP_HEADER

union

{

BYTEVersion;

BYTEHdrLen;

};

BYTEServiceType;

WORDTotalLen;

WORDID;

WORDFlags;

WORDFragoff;

BYTETimeToLive;

BYTEProtocol;

WORDHdrChksum;

DWORDSrcAddr;

DWORDDstAddr;

BYTEOptions;

voidgetVersion(BYTEb,BYTE&

version)

version=b>

}

voidgetIHL(BYTEb,BYTE&

result)

result=(b&

0x0f)*4;

char*parseServiceType_getProcedence(BYTEb)

switch(b>

5)

case7:

return"

NetworkControl"

;

break;

case6:

InternetworkControl"

case5:

CRITIC/ECP"

case4:

FlashOverride"

case3:

Falsh"

case2:

Immediate"

case1:

Priority"

case0:

Routine"

default:

Unknown"

char*parseServiceType_getTOS(BYTEb)

b=(b>

0x0f;

switch(b)

{

case0:

return"

Normalservice"

break;

Minimizemonetarycost"

case2:

Maximizereliability"

case4:

Maximizethroughput"

case8:

Minimizedelay"

case15:

Maximizesecurity"

default:

}

voidgetFlags(WORDw,BYTE&

DF,BYTE&

MF)

DF=(w>

14)&

MF=(w>

13)&

voidgetFragoff(WORDw,WORD&

fragoff)

fragoff=w&

0x1ffff;

char*getProtocol(BYTEProtocol)

switch(Protocol)

case1:

ICMP"

IGMP"

IPinIP"

case6:

TCP"

EGP"

case17:

UPD"

case41:

IPv6"

case46:

OSPF"

UNKNOWN"

voidipparse(FILE*file,char*buffer)

IP_HEADERip=*(IP_HEADER*)buffer;

fseek(file,0,SEEK_END);

BYTEversion;

getVersion(ip.Version,version);

fprintf(file,"

版本=%d\r\n"

version);

BYTEheaderLen;

getIHL(ip.HdrLen,headerLen);

头长度=%d(BYTE)\r\n"

headerLen);

fprintf(file,"

服务类型=%s,%s\r\n"

);

parseServiceType_getProcedence(ip.ServiceType);

parseServiceType_getTOS(ip.ServiceType);

数据报长度=%d(BYTE)\r\n"

ip.TotalLen);

数据报ID=%d\r\n"

ip.ID);

BYTEDF,MF;

getFlags(ip.Flags,DF,MF);

分段标志DF=%d,MF=%d\r\n"

DF,MF);

WORDfragOff;

getFragOff(ip.FragOff,fragOff);

分段偏移值=%d\r\n"

fragOff);

生存期=%d(hops)\r\n"

ip.TimeToLive);

协议=%s\r\n"

getProtocol(ip.Protocol));

头校验和=0x%0x\r\n"

ip.HdrChksum);

源IP地址=%s\r\n"

inet-ntoa(*(in-addr*)&

ip.SrcAddr));

目的IP地址=%s\r\n"

inet_ntoa(*(in-addr*)&

ip.DstAddr));

__________________________________\r\n"

intmain(intargc,char*argv[])

if(argc!

=2)

printf("

usageerror!

\n"

return-1;

FILE*file;

if((file=foopen(argv[1],"

wb+"

))==NULL)

failtoopenfile%s"

argv{1});

return-1;

WSADATAwsData;

if(WSAStartup(MAKEWORD(2,2),$WSdATA)!

=0)

PRINTF("

WSAStartupFAILED!

SOCKETsock;

if((sock=socket(AF_INET,SOCK_RAW,ippROTO_IP))==INVALID_SOCKET)

CREATEsocketfailed!

BOOLflag=TRUE;

IF(setsockopt(sock,IPPROTO_IP,IP_HDRINCL,(CHAR*)&

FLAG,sizeof(flag))==SOCKET_ERROR)

setsockoptfailed!

charhostName[128];

if(gethostname(hostName,100)==

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- IP 解析 毕业设计

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx