ROS软路由培训课件Word文档下载推荐.docx

ROS软路由培训课件Word文档下载推荐.docx

- 文档编号:18931868

- 上传时间:2023-01-02

- 格式:DOCX

- 页数:32

- 大小:1.62MB

ROS软路由培训课件Word文档下载推荐.docx

《ROS软路由培训课件Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《ROS软路由培训课件Word文档下载推荐.docx(32页珍藏版)》请在冰豆网上搜索。

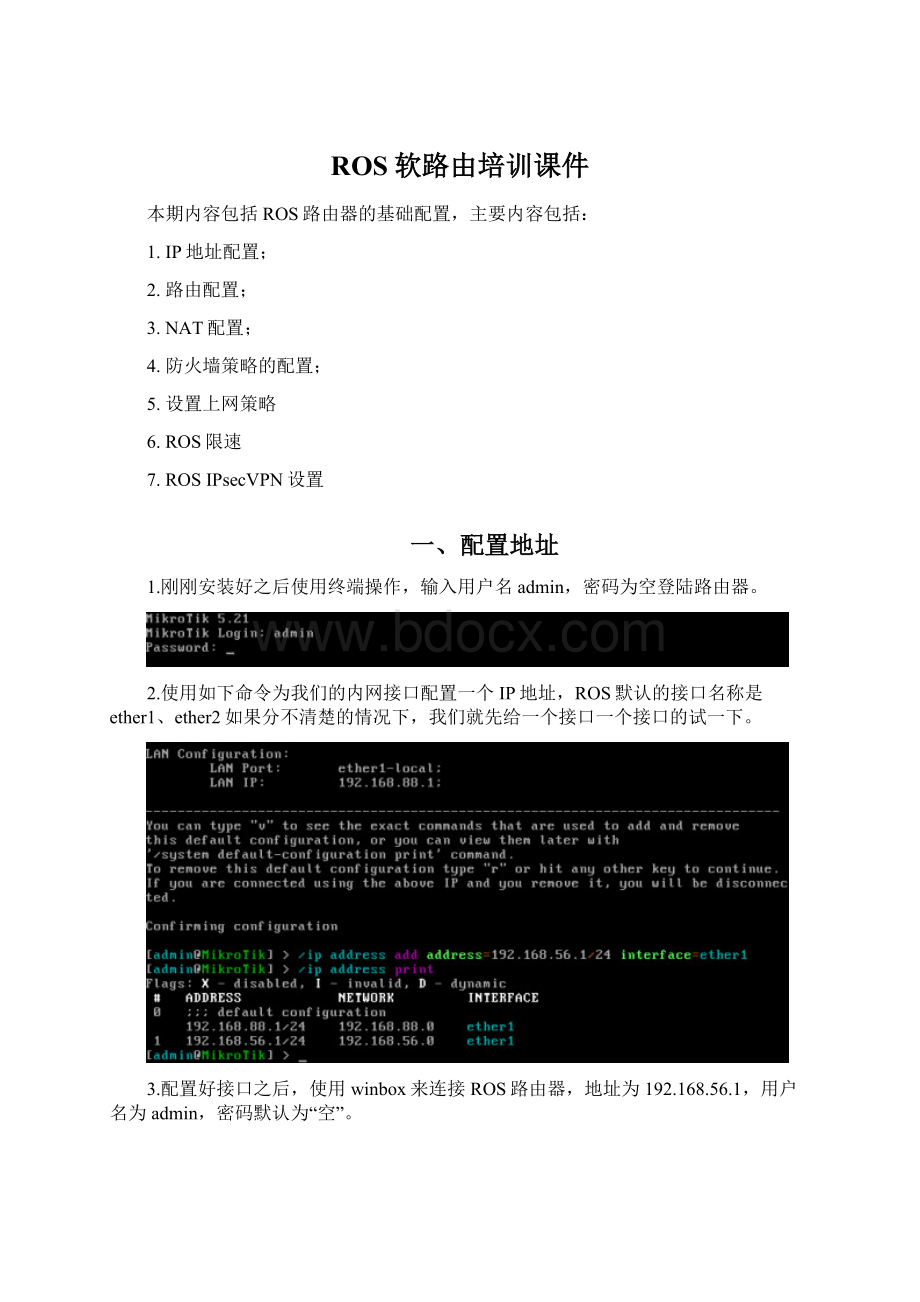

然后我们看见在有一条pppoe拨号的记录,状态为R,表示可用

查看路由表,有一条自动生成的默认路由

二、路由(静态地址需要配置)

打开IP——address中我们发现已经有一条路由了,标记为DAC,表示是动态学习到的;

这是一条到达内网直连路由,我们点击加号,然后输入目的地址0.0.0.0/0和网关192.168.18.1,点击确定即可!

三、NAT多对一上网

因为我们是多对一的上网环境,我们需要配置NAT使得众多客户端共享上网

点击IP——firewall,选择第二项NAT,点击加号,新增一条NAT的策略,在“General”Chain选项选择srcnat,这个选项表示我们是源NAT,也就是从内网到外网的地址转换;

接着我们点开Action选项,将“Action”一项选择masquerade,这一项表示我们被转换成的地址就是我们外网口的接口地址(外网地址唯一)

显示情况下,如果我们有多个外网地址(比如电信给了我们两个地址),那么我们可以指定被转换成的地址,

做法就是在Action选项中选择src-nat,这也是表示源路由,只是我们需要在下面指定要被转换的地址

四、防火墙策略

默认情况下,ROS里面防火墙策略是空的,是允许所有用户上网的,下面我们细化用户的上网权限:

1.允许部分用户上外网

首先我们打开IP——firewall,选择第6项“AddressLists”,在这里我们新建一个组,点击加号,用户组的名字就是“可以上网”,在地址栏中我们添加可以上网的用户的IP地址(可以添加多个地址和地址段,只需要保证组名字相同即可)

添加完之后我们转到“filterrule”点击加号添加一条防火墙规则;

步骤一:

按如下图操作,需要说明的是我们需要将“connectionstata“选择为”established“,这个表示允许TCP连接状态为”已连接的“所有数据包通过(如果少了这一步,将会导致所有的用户上不了网)

步骤二,添加允许上网的策略,步骤如下

完成以上两个步骤之后,所有用户还是可以上网的,因为ROS默认的是允许所有用户上网的,所有我们还需要新建一条拒绝所有用户的策略;

步骤三:

拒绝所有用户,

五、设置上网策略

该功能需要完成的步骤:

1.设置可访问的地址;

2.新建防火墙策略;

在IP—>

Firewall—>

AddressLists里面,点击新增

步骤二:

在新增窗口填写分组名称(如果已经存在点击向下的箭头选择对应的分组),在“address”部分,填写对应的IP地址;

然后点击“OK”按钮完成操作;

有的时候我们需要备注一下名称(XX、汽车之家等等),可以按照图中的步骤,先选中一条记录,然后点击黄色按钮,在弹出的对话框中填写名称,最后点击“OK”按钮即可。

步骤四:

依次点击“FilterRules”—》点击“+”号,新增一条策略。

步骤五:

点击“General”

Chain:

选择forward;

InInterface:

选择内网接口(LAN);

OutInterface:

选择外网接口(WAN);

步骤六:

点击“Advanced”,

Dst.AddressList:

选择我们之前新建好的组(允许访问的网址);

步骤七:

点击“Action”选项

Action:

选择accept,表示允许数据通过;

最后点击“OK”按钮,完整策略的配置;

步骤八:

调整策略的位置

默认情况下,新增的策略是在策略列表的最后一条,我们需要通过鼠标点击拖动的方式调整策略的顺序,我们的原则是在“拒绝所有”这条策略之上就好了。

默认情况下面,新建好的策略是没有名字的(如“允许访问指定的网址”),如果想起个名字,只要点击黄色的按钮添加名字就好了。

六、ROS限速

1.标记流量;

2.新建限速模型;

3.新建限速策略;

打开“IP”—》“Firewall”—》“Mangle”,点击新增按钮;

标记HTTP流量,点击“General”选项(网页的流量主要是在服务器返回数据时候产生,我们就是要标记这部分流量)

选择prerouting;

Protocol:

选择tcp协议;

Src.Port:

选择80端口;

In.Interface:

选择外网接口;

点解“Action”选项

选择mark_packet;

NewPacketMark:

填写一个标记的名字(组名字),这里写的是down_web;

点击“OK”按钮完成流量的标记

根据需要可以自己新建多个标记:

新建完成之后如下:

需要说明的是,网站标准端口是,80,有时候也可能是8080、8081、81等,这需要根据实际情况新建标记策略;

新建策略模板:

依次点开“Queues”—》“QueueType”—》点击加号新增;

新建下载的策略模板:

TypeName:

给策略模板起一个名字:

down,表示下载;

Kind:

选择模板的类型:

pcq;

Rate:

填写限速大小:

2M,2M就是表示下载每用户限速是2M;

Limit:

填写线程会话限制:

50,表示每用户最多只能有50个会话;

TotalLimit:

填写最大会话数:

2000;

Classifier:

选择Dst.Address;

点击“OK”完成,同理新建上传的策略模板:

新增限速策略:

ROS的限速使用的典型的管道模型,即大管子在最外面,里面有小管子,每个小管子都代表一个策略,都会有一个流量的上限和下限,多有小管子的流量下限值的和不能超过大管子的最大流量值,但是小管子的流量上限和可以超过大管子的最大流量和,超过的部分将会平分流量。

打开“QueueTree”选项,点击加号新增;

新增下载的父策略(大管子)

Name:

给策略起一个名字,这边是down,表示下载的父策略;

Parent:

选择global-in;

QueueType:

选择down,这个down就是我们在上一个步骤里面新建好的策略模型(每人2M);

MaxLimit:

填写最大带宽,看申请的带宽而定,一般是10M,也有20M的宽带;

新增上传的父策略(大管子)

参数按下图设置,根据实际情况调整;

步骤九:

新增下载的子策略(小管子)

自己起一个名字;

选择我们新建好的父策略(down),表示是子策略,并指定父策略;

ParketMarks:

选择我们新建好的标记策略:

down_web;

选择我们新建好的限速模板,down;

LimitAt:

填写流量下限,4M;

填写流量上限,10M;

点击“OK”就好了

新建好的策略如下:

我们能够很明显的看出策略的父子关系;

七、ROS的VPN设置

配置要点:

配置IPsec第一阶段协商;

配置IPsec第二阶段协商;

配置NAT设置;

ROS特有;

依次打开IP—》Ipesc—》Peer—》点击加号;

新建IPsec第一阶段参数:

Address:

填写对端的IP地址:

这边填写的是总部的IP地址;

Port:

默认

Auth.Method:

选择“presharedkey”,表示与共享密码方式协商认证;

ExchangeMode:

选择“aggressive“,表示野蛮模式;

勾选”SendInitialContact“和”NATTraversal“;

ProposalCheck:

默认就好了;

HashAlgorithm:

选择md5;

验证数据的完整性;

EncryptionAlgorithm:

选择3des;

完成数据的加密;

DHGroup:

选择modp1024,这参数相当于其他防火墙里面的”group2“;

其他参数默认不变;

点击OK完成;

创建IPsec第二阶段协商的参数:

点击Proposals,点击新增;

按下去所示,分别起一个名字。

并勾选MD5、3des和modp1024参数;

点击Policies选项,点击新增,在弹出来的对话框中点击”General“

Src.Address:

填写本地网段;

Dst.Address:

填写对端的网段;

选择所有;

然后点击action选项:

选择encrypt,表示IPesc加密;

Level:

默认,选择require;

IpsecProtocols:

选择esp;

勾选”Tunnel“;

SASrc.Address:

本段的公网地址;

SADst.Address:

对端的公网地址;

Proposal:

选择我们上一步骤新建的IPsec第二阶段协商的参数:

“标致“;

点击”OK“就好了;

到此对于一般的防火墙就可以了,但是ROS里面还要增加两个操作;

继续新建一个Policies,参数如下图

需要注意的是在action选项中,action选择的是”none“;

表示所有访问本地网段流量都不进行IPsec加密;

这样做的目的是,在实际操作中,ROS会将总部访问本地网段(东标)的流量进行IPsec加密,但是我们需要的是进行IPsec解密,所以会出现问题,加上以下策略之后,对于总部访问分部的流量不错第二次加密,而是正常的解密操作;

设置NAT

在ROS的运行流程中,NAT操作时比较优先的,但是我们需要的是,对于IPsec的流量是不需要NAT操作的。

依次点开IPfirewall—》NAT选项,点击新增:

Chain:

选择srcnat;

Src.Address:

192.168.26.0/24这个填写的是本地网段;

Dst.Address:

192.168.0.0/16这个填写的是对端的网段;

Action:

选择accept;

表示不进行任何操作,不进行NAT;

【重点】设置好了之后将这条策略放在第一个(使用鼠标点击拖拽的方式)

八、IP-MAC绑定

配置步骤:

1.IP和MAC地址绑定

2.关闭arp

IP和MAC地址绑定

依次打开IP—》ARPList,正常情况下,你会看见内网中所有已经接入到网络中的设备(IP地址和对应的MAC地址),并且离能看到每条记录之前都有一个“D”开头的标志,这表示这个ARP信息是动态学习到的。

然后选中记录(也可以使用shift或者是ctrl键进行多选),右击点击“MakeStatic”,将当前记录转换为静态绑定,转化之后记录前面的“D”标识符就会消失。

关闭ARP选项

依次打开Interface—》“InterfaceList”—》“Interface”,找到内网接口“LAN”;

双击打开属性配置页面,点击“General”,然后ARP选项选择“reply-only”,表示ROS开始不学习新的ARP信息,只对客户端进行ARP解析作用。

【重点】需要注意的是,在实际运用过程中,外网接口的ARP选项应该选择“enable”,因为运营商有可能会对接入设备进行调整,所以不能对WAN口进行ARP绑定。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- ROS 路由 培训 课件

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

对中国城市家庭的教育投资行为的理论和实证研究.docx

对中国城市家庭的教育投资行为的理论和实证研究.docx