linux实训报告Word格式.docx

linux实训报告Word格式.docx

- 文档编号:18883764

- 上传时间:2023-01-02

- 格式:DOCX

- 页数:12

- 大小:117.91KB

linux实训报告Word格式.docx

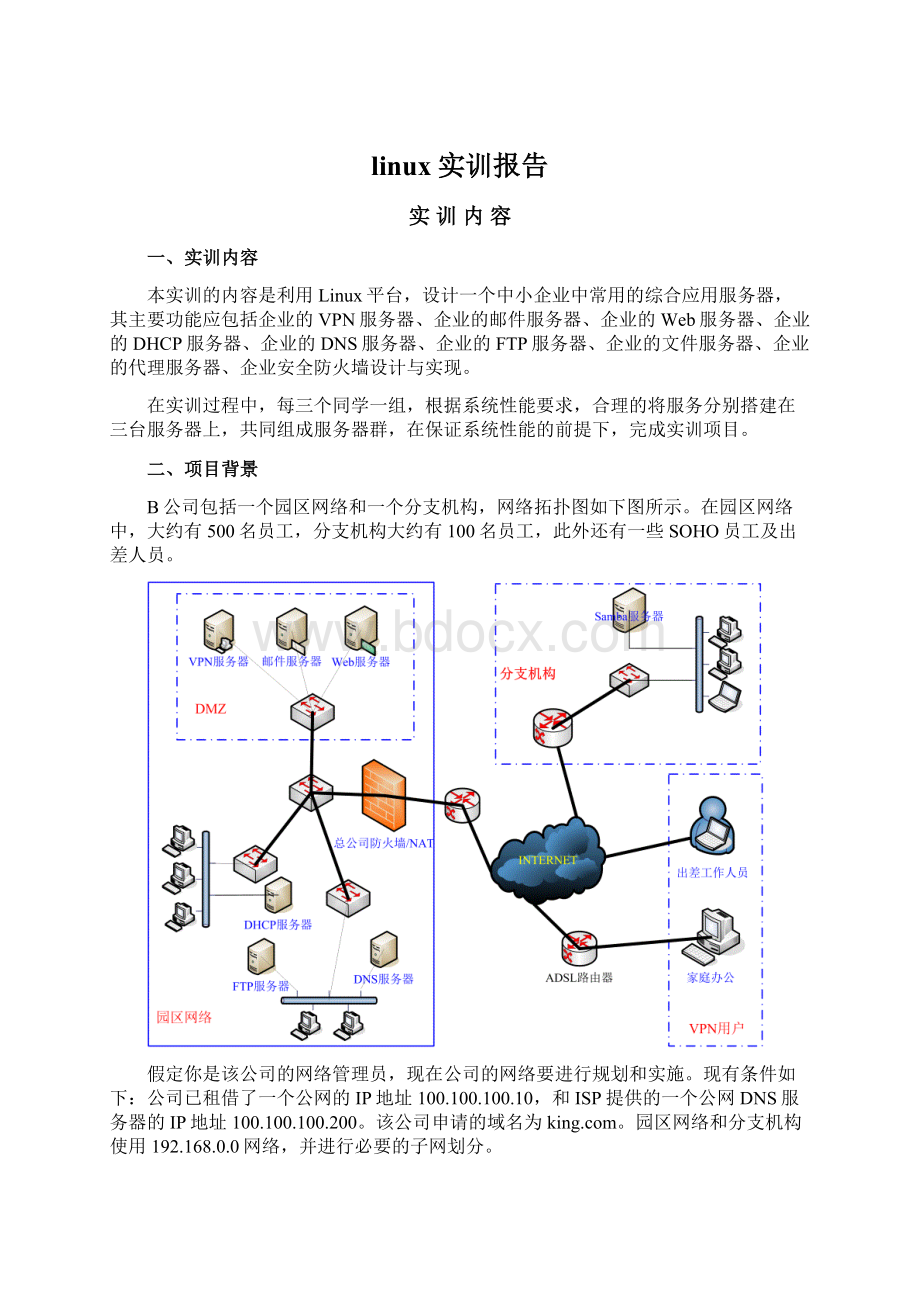

《linux实训报告Word格式.docx》由会员分享,可在线阅读,更多相关《linux实训报告Word格式.docx(12页珍藏版)》请在冰豆网上搜索。

子项目5.搭建FTP服务器

该企业还计划构建一台FTP服务器,为企业局域网中的计算机提供文件传送任务,为财务部门、销售部门和OA系统提供异地数据备份。

要求能够对FTP服务器设置连接限制、日志记录、消息、验证客户端身份等属性,并能创建用户隔离的FTP站点。

子项目6.搭建DNS服务器

为了实现域名解析,该企业还必须构建一台DNS服务器,除负责本企业域的域名解析工作之外,还需提供域名转发功能。

子项目7.搭建Samba服务器

该公司的分支机构有system、develop、productdesign和test等4个小组,个人办公机操作系统为Windows2000/XP/2003,少数开发人员采用Linux操作系统,服务器操作系统为RHEL4,需要设计一套建立再RHEL4之上的安全文件共享方案。

每个用户都有自己的网络磁盘,develop组到test组有共用的网络硬盘,所有用户(包括匿名用户)有一个只读共享资料库;

所有用户(包括匿名用户)要有一个存放临时文件的文件夹。

项目目标:

●System组具有管理所有Samba空间的权限。

●各部门的私有空间:

各小组拥有自己的空间,除了小组成员及system组有权限以外,其他用户不可访问(包括列表、读和写)。

●资料库:

所有用户(包括匿名用户)都具有读权限而不具有写入数据的权限。

●Develop组与test组的共享空间,develop组与test组之外的用户不能访问。

●公共临时空间:

让所有用户可以读取、写入、删除。

子项目8.搭建代理服务器

设计一个代理服务器,实现该公司园区网络的用户利用代理上网的功能。

子项目9.搭建NAT服务器

采用iptables作为NAT服务器接入网络,为确保安全需要配置防火墙功能,要求内部仅能够访问Web、DNS及邮件服务器。

四、实训过程(含步骤)

【实验步骤】

1:

为Linux服务器配置双网卡eth0,eth1

2:

分别为其配置IPeth0为内网10.73.17.47;

eth1为外网200.200.200.1

3:

从网上下载VPN安装包,然后进行安装

4:

编辑主配置文件/etc/pptpd.conf,设置虚拟专用连接的地址池

localip10.73.17.47

remoteip10.73.17.10-20

5:

编辑/etc/pptpd/chap-secrets进行VPN的用户名,密码,和IP的分配

“zq”*“123456”*

6:

启动VPN服务

servicepptpdstart

7:

启动路由转发修改/etc/sysctl.conf文件下的net.ipv4_forward=1

8:

进行VPN客户端的配置,进行VPN拨号

【实训结果】

外网用户通过拨号VPN能够访问内网的资源

首先配置服务器的IP地址10.73.17.47

通过mount命令挂载光盘

安装DNS服务,sendmail服务,dovecot服务

配置DNS添加邮件交换记录能够进行解析

启动DNS服务

6:

修改sendmail的主配置文件/etc/mail/sendmail.mc

DAEMON_OPTIONS(Port=smtp.Addr=10.73.17.47,Name=MTA)dnl

7:

利用m4工具将sendmail.mc生成sendmail.cf文件

m4/etc/mail/sendmail.mc>

/etc/mail/sendmail.cf

修改/etc/mail/local-host-names文件进行投递域的设置

9:

编辑/etc/dovecot.conf文件

protocols=pop3

10:

添加系统帐号aa和bb

11:

启动dovecot服务sendmail服务

通过客户端使用outlook进行电子邮件的收发aa@用户bb@用户发送邮件

安装DNS服务,apache服务

配置DNS能够对和进行解析

创建目录文件/var/www/web1和/var/www/web2

并创建首页文件

echo“thisisweb1”>

/var/www/web1/index.html

/var/www/web2/index.html

8:

修改主配置文件/etc/httpd/conf/httpd.conf添加如下内容

<

Virtualhost10.73.17.47>

DocumentRoot/var/www/web1

DirectoryIndexindex.html

ServerName

ServerAdminaa@

ErrorLoglogs/-error_log

CustomLoglogs/-access_logcommon

/Virtualhost>

DocumentRoot/var/www/web2

启动服务servicehttpdstart

用客户端能够分别访问网页和网页

【遇到的问题及解决方案】

用客户端访问时,发现访问不了

发现在/etc/httpd/conf/httpd.conf中没有配置IP

NameVirtualhost10.73.17.47

安装dhcp服务

拷贝dhcp配置事例文件cp/usr/share/doc/dhcp-3.0.1/dhcpd.conf.sample/etc/dhcpd.conf

5:

编辑/etc/dhcpd.conf配置文件修改如下信息

subnet10.73.17.0network255.255.255.0{

optionroutes10.73.17.47;

optionsubnet-mask255.255.255.0;

range10.73.17.10010.73.17.200;

}

hostdhcpclient{

hardwareethernet00:

11:

43:

aa:

e3;

fixed-address10.73.17.10;

}

启动服务servicedhcpdstart

为局域网中的客户端分配IP地址

安装vsftp服务

编辑/etc/vsftpd/vsftpd.conf文件进行如下配置

chroot_list_enable=NO

chroot_local_user=YES

tcp_wrappers=YES

local_max_rate=20000

anon_max_rate=20000

max_per_ip=1

guest_enable=YES

guest_username=ftp

pam_service_name=vsftpd

编辑/etc/vsftpd/vsftpd_tcp_warap.conf文件添加如下三行

Local_max_rate=0

Anon_max_rate=0

Max_per_ip=0

6:

创建虚拟用户口令库文件

Vi/etc/root/login.txt

Peter

123456

Tom

7:

使用db_load命令生成口令库文件

db_load-T-thash-f/root/login.txt/etc/vsftpd/vsftpd_login.db

8:

修改数据库文件的本地权限

chmod600/etc/vsftpd/vsftpd_login.db

9:

生成虚拟用户所需的PAM配置文件/etc/pam.d/vsftpd添加如下两行并将其余的注释掉

authrequired/lib/security/pam_userdb.sodb=/etc/vsftpd/vsftpd_login

accountrequired/lib/security/pam_userdb.sodb=/etc/vsftpd/vsftpd_login

启动vsftpd服务

客户端可以通过虚拟用户正常访问FTP服务器

Vsftp无法启动

使用被动模式进行启动问题解决

利用虚拟用户无法正常登陆

匿名权限不够,重新设置权限,问题解决

安装bind服务

先安装caching-nameserver包生成案例文件并复制到/etc下

cp/etc/named.caching-nameserver.conf/etc/namde.conf

然后安装chroot包

修改namde.conf文件将监听端口和地址等改成any

修改named.rfc1912.zones文件在后面添加如下信息

zone“”IN{

typemester;

file“.zone”;

};

zone“17.73.10.in-addr.arpa”IN{

file“17.73.10.in-addr.arpa.zone”;

创建/var/named/chroot/var/named/下的正反向区域.zone和17.73.10.in-addr.arpa.zone

正向区域:

@INNS.

wwwINA10.73.17.47

@INMX10.

MailINA10.73.17.47

反向区域:

47INPTR.

更改文件所属组

chgrpnamed.zone

启动服务servicenamedstart

客户机可以正常进行解析域名

安装samba服务

添加用户

Adduser–gdevelop–Gdevelop_test–d/data/share/develop–s/sbin/nologindevelop

Adduser–gproductdesign–Gdevelop_test–d/data/share/productdesign–s/sbin/nologinproductdesign

Adduser–gtest–Gdevelop_test–d/data/share/test–s/sbin/nologintest

Adduser–gsystem–Gsystem,develop_test,develop,productdesign,test–d/data/share–s/sbin/nologinsystem

添加用户组

Groupaddsystem

Groupadddevelop

Groupaddproductdesign

Groupaddtest

Groupadddevelop_test

在/data/share目录下创建目录librarydevelop_etstrwtemp

添加samba用户并分别为其设置密码为123456

Smbpasswd–asystem

Smbpasswd–adevelop

Smbpasswd–aproductdesign

Smbpasswd–atest

设置权限与归属

编辑/etc/samba/smb.conf文件

分别添加共享目录

用户develop,productdesign,test可以正常访问自己的文件夹,system用户可以访问所有文件夹,所有用户都可以访问包括匿名用户temp,library,除匿名用户外,其他用户可以访问develop_test文件夹,只有system用户可以访问system文件夹

用户无法登陆到自己的目录

解决办法:

全局配置中多了一句”maptoguest=baduser”,将所有用户映射成了匿名用户,将语句加注释。

安装squid服务

配置/etc/squid/squid.conf修改内容如下

http_port

10.73.17.47:

3128

cache_mem

64MB

cache_dir

ufs

var/spool/squid

4096

16

256

cache_effective_user

squid

cache_effective_group

cache_access_log

var/log/squid/access.log

cache_log

var/log/squid/cache.log

cache_store_log

var/log/squid/store.log

visible_hostname

192.168.36.1

acl

src

10.73.17.47

http_acces

allow

all

启用squid服务servicesquidsrart

在客户端的浏览器上设置好代理

客户端可以通过设置代理访问外网的WEB服务器

清空规则

iptables-F

设置规则

iptables–AFORWARD–Ieth0–ptcp–dport80–jACCEPT

iptables–AFORWARD–Ieth0–ptcp–dport80–jACCEPT

iptables–tnat–APOSTROUTING–oeth1–ptcp–dport80–jSNAT–to-soutce200.200.200.1

iptables–tnat–APOSTROUTING–oeth1–pudp–dport80–jSNAT–to-soutce200.200.200.1

用户通过NET上网能够访问外网的页面,但是外网不能访问内网

实训日记与总结

经过了一个学期的linux学习,现在我们进入了为期五天的实训阶段。

这五天的实训使我过的很充足,并且学到了很多的知识。

第一天上午首先做的项目是搭建dhcp服务器,因为这个比较简单嘛!

当然简单归简单但也有许多的地方需要注意。

首先配置好服务器的IP地址,然后进行光驱的挂载,并且安装好DHCP服务,然后对其主配置文件进行编辑。

然后通过service命令启动DHCP服务。

配置完成后,在查看实验结果的时候确不是很理想因为客户机总是获取别人的IP地址后来我就启用了V8通过V8才使的客户端获得我的服务器的IP地址。

下午我做了DNSWEB还有邮件服务器,因为要做WEB和邮件服务器首先要搭建DNS服务器。

所以要先做DNS进行相应的DNS解析,添加MX交换记录和,的主机记录。

在安装bind服务包事要注意安装顺序安装完caching包后,复制出named.conf主配置文件再安装chroot包,DNS在创建完相应的zone文件后要修改它的所属组为named,然后再启动服务。

DNS能够正常解析后再安装有关电子邮件的相关的服务并且修改配置文件,然后启动服务,还要添加两个用户,用来从当电子邮件的帐号。

在客户端用着两个帐号进行电子邮件的收发测试,能够正常收发证明配置成功。

做完电子邮件后,进行apache服务的安装。

使客户端能够正常访问和网页。

在搭建apache服务的时候要注意在/etc/httpd/conf/httpd.conf中添加NameVirtualhost10.73.17.47(为服务器的IP地址)否则不能正常访问。

配置完成后启动服务然后在客户端进行测试。

第二天上午我做了FTP服务,因为FTP比较麻烦设计到了虚拟用户并且要进行映射等操作所以用了一上午的时间。

安装完成相关的软件包后我对照着书把命令一条条的配置完毕后发现不能够启动VSFTPD服务,后来才知道需要用被动模式。

在没有实训前从来没用用过被动模式,通过实训我学会使用被动模式的启动。

在生成虚拟用户所需的PAM配置文件/etc/pam.d/vsftpd中还需要将除了添加的两行命令之外的所有命令都注释掉。

并且在创建完虚拟用户文件还需要使用db_load命令生成口令库文件,并且修改本地权限。

配置完成后启动服务。

然后在客户端进行测试。

下午进行了VPN的配置,挂载光驱进行服务的安装,VPN相比较而言能比前面的其他服务简单一些,只需要在主配置文件编辑主配置文件/etc/pptpd.conf,设置虚拟专用连接的地址池对localip和remoteip进行配置然后编辑/etc/pptpd/chap-secrets进行VPN的用户名,密码,和IP的分配最后启动服务,这样VPN服务就搭建完成了。

当然还要起路由转发功能因为是外网用户通过VPN来访问内网的资源,所以服务器要支持路由转发功能修改/etc/sysctl.conf文件下的net.ipv4_forward=1。

在客户端进行VPN拨号测试服务。

第三天进行的是samba服务的搭建,samba涉及到了许多的权限问题所以也比较的繁琐,首先安装完相应的samba服务后需要创建要共享的目录,然后添加相应的用户和组并且将用户的家目录设置到相应的共享目录上,还要将用户分别分配到不同的组中以便于权限的分配。

然后定义每个文件的权限,编辑/etc/samba/smb.conf文件添加相应的共享目录配置完成后启动服务进行测试。

因为设计到的权限比较多以至于配置了好几便才弄明白,耗费的时间比较长。

第四天进行的是NET转发与SQUID代理两个的原理相差不多都是内网用户可以访问外网的WEB服务,当然NET也可以提供外网访问内网的WEB服务。

NET不需要进行软件包的安装他是通过iptables进行相应的配置,首先要清空规则,然后进行相应的规则配置即可。

SQUID则需要安装SQUID相应的软件包在SQUID的主配置文件中所填写的都应该是内网的IP地址。

因为这两个服务同样牵扯到了内网与外网所以服务器同样要开启路由转发。

然后在客户端进行测试,不过客户端的IE浏览器中应该设置好代理,还要设置端口。

短暂的实习生活在忙忙碌碌中度过了,虽然极其短暂但也给予我好多的感触,在实训的过程中遇到了许多问题让我很是纠结但我最后都坚持了下来并且通过查资料进行了解决,我也终于明白了学校为何要采取这种实训活动,不只是为了加强知识的补充,也是为了把以前学到的知识总结起来,以及复习以前所学的知识,使自己了解了许多以前没有学到的知识,并且融会贯通。

如果大家以后进行实训的时候千万不要错过了,因为它能让你增长许多的知识。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- linux 报告

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx