在三层交换机上配置ACL反向ACL访问控制列表Word格式文档下载.docx

在三层交换机上配置ACL反向ACL访问控制列表Word格式文档下载.docx

- 文档编号:18498385

- 上传时间:2022-12-17

- 格式:DOCX

- 页数:13

- 大小:93.05KB

在三层交换机上配置ACL反向ACL访问控制列表Word格式文档下载.docx

《在三层交换机上配置ACL反向ACL访问控制列表Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《在三层交换机上配置ACL反向ACL访问控制列表Word格式文档下载.docx(13页珍藏版)》请在冰豆网上搜索。

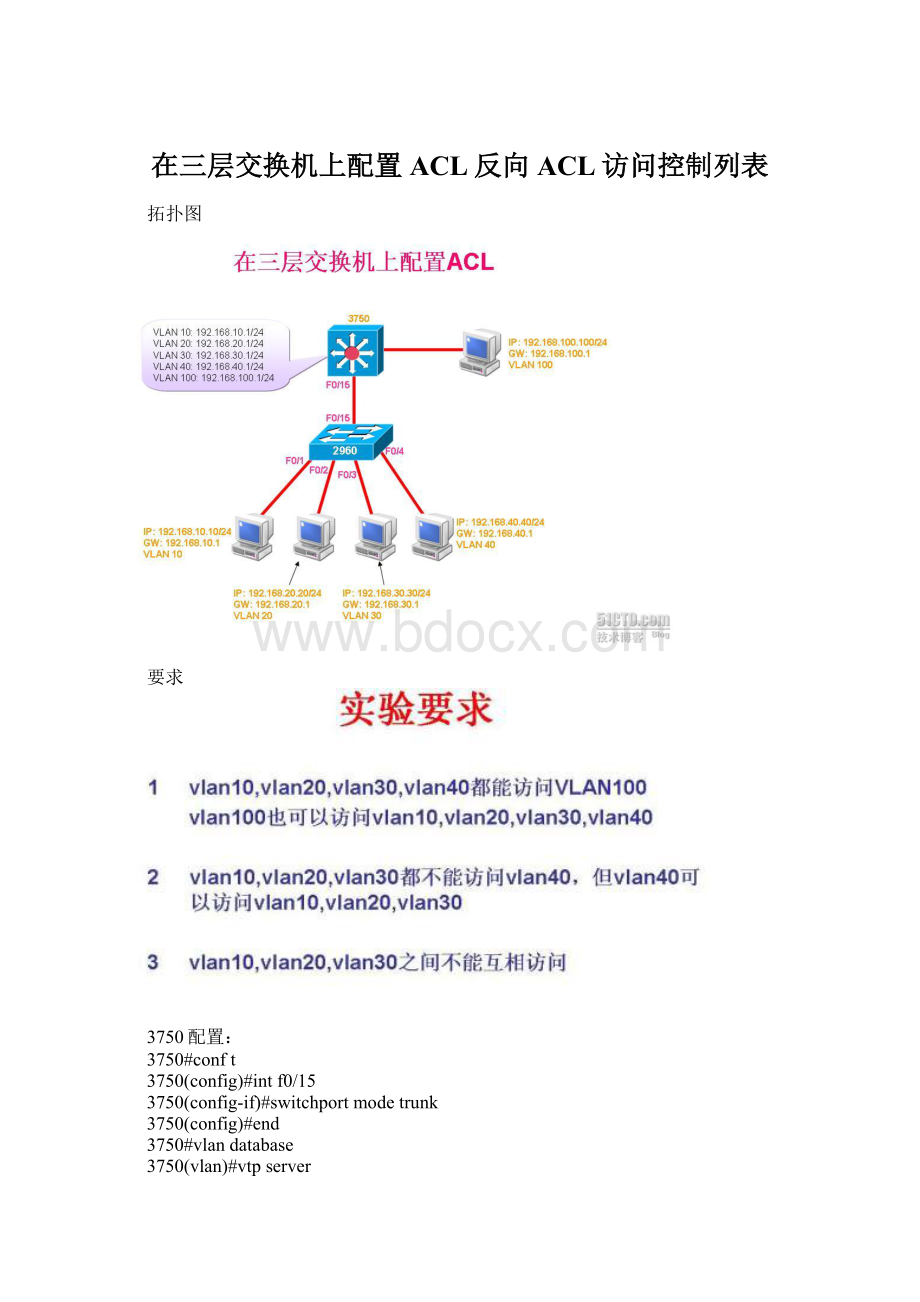

3750(config-if)#ipaddress192.168.10.1255.255.255.0

3750(config-if)#noshutdown

3750(config-if)#exit

3750(config)#intvlan20

3750(config-if)#ipaddress192.168.20.1255.255.255.0

3750(config)#intvlan30

3750(config-if)#ipaddress192.168.30.1255.255.255.0

3750(config)#intvlan40

3750(config-if)#ipaddress192.168.40.1255.255.255.0

3750(config)#intvlan100

3750(config-if)#ipaddress192.168.100.1255.255.255.0

3750(config)#intf0/1

3750(config-if)#switchportaccessvlan100

3750(config-if)#end

配置ACL

3750(config)#access-list100denyip192.168.10.00.0.0.255192.168.20.00.0.0.255

3750(config)#access-list100denyip192.168.10.00.0.0.255192.168.30.00.0.0.255

3750(config)#access-list100permitipanyany

3750(config)#access-list101denyip192.168.20.00.0.0.255192.168.10.00.0.0.255

3750(config)#access-list101denyip192.168.20.00.0.0.255192.168.30.00.0.0.255

3750(config)#access-list101permitipanyany

3750(config)#access-list102denyip192.168.30.00.0.0.255192.168.10.00.0.0.255

3750(config)#access-list102denyip192.168.30.00.0.0.255192.168.20.00.0.0.255

3750(config)#access-list102permitipanyany

3750(config)#ipaccess-listextendedinfilter//在入方向放置reflect//

3750(config-ext-nacl)#permitipanyanyreflectccna

3750(config-ext-nacl)#exit

3750(config)#ipaccess-listextendedoutfilter//在出方向放置evaluate//

3750(config-ext-nacl)#evaluateccna

3750(config-ext-nacl)#denyip192.168.10.00.0.0.255any

3750(config-ext-nacl)#denyip192.168.20.00.0.0.255any

3750(config-ext-nacl)#denyip192.168.30.00.0.0.255any

3750(config-ext-nacl)#permitipanyany

3750(config)#intvlan40//应用到管理接口//

3750(config-if)#ipaccess-groupinfilterin

3750(config-if)#ipaccess-groupoutfilterout

3750(config-if)#ipaccess-group100in

3750(config-if)#ipaccess-group101in

3750(config-if)#ipaccess-group102in

2960配置:

2960#conft

2960(config)#intf0/15

2960(config-if)#switchportmodetrunk

2960(config-if)#switchporttrunkencapsulationdot1q

2960(config-if)#end

2960#vlandatabase

2960(vlan)#vtpclient

2960(vlan)#vtpdomainsy

2960(vlan)#vtppasswordcisco

2960(vlan)#exit

2960#showvtpstatus

VTPVersion:

2

ConfigurationRevision:

MaximumVLANssupportedlocally:

256

NumberofexistingVLANs:

10

VTPOperatingMode:

Client

VTPDomainName:

sy

VTPPruningMode:

Enabled

VTPV2Mode:

Disabled

VTPTrapsGeneration:

MD5digest:

0x4D0xA80xC90x000xDC0x580x2F0xDD

Configurationlastmodifiedby0.0.0.0at3-1-0200:

13:

34

2960#showvlan-swbrief

VLANNameStatusPorts

----------------------------------------------------------------------------

1defaultactiveFa0/0,Fa0/1,Fa0/2,Fa0/3

Fa0/4,Fa0/5,Fa0/6,Fa0/7

Fa0/8,Fa0/9,Fa0/10,Fa0/11

Fa0/12,Fa0/13,Fa0/14

10VLAN0010active

20VLAN0020active

30VLAN0030active

40VLAN0040active

100VLAN0100active

1002fddi-defaultactive

1003token-ring-defaultactive

1004fddinet-defaultactive

1005trnet-defaultactive

2960(config)#intf0/1

2960(config-if)#switchportaccessvlan10

2960(config-if)#intf0/2

2960(config-if)#switchportaccessvlan20

2960(config-if)#intf0/3

2960(config-if)#switchportaccessvlan30

2960(config-if)#intf0/4

2960(config-if)#switchportaccessvlan40

客户机验证:

PC1:

PC1#ping192.168.20.20

Typeescapesequencetoabort.

Sending5,100-byteICMPEchosto192.168.20.20,timeoutis2seconds:

U.U.U

Successrateis0percent(0/5)

PC1#ping192.168.30.30

Sending5,100-byteICMPEchosto192.168.30.30,timeoutis2seconds:

PC1#ping192.168.40.40

Sending5,100-byteICMPEchosto192.168.40.40,timeoutis2seconds:

PC1#ping192.168.100.100

Sending5,100-byteICMPEchosto192.168.100.100,timeoutis2seconds:

!

!

Successrateis100percent(5/5),round-tripmin/avg/max=104/268/336ms

PC2:

PC2#ping192.168.10.10

Sending5,100-byteICMPEchosto192.168.10.10,timeoutis2seconds:

PC2#ping192.168.30.30

PC2#ping192.168.40.40

PC2#ping192.168.100.100

Successrateis100percent(5/5),round-tripmin/avg/max=56/170/336ms

PC3:

PC3#ping192.168.10.10

.U.U.

PC3#ping192.168.20.20

PC3#ping192.168.40.40

PC3#ping192.168.100.100

Successrateis100percent(5/5),round-tripmin/avg/max=144/218/416ms

PC4:

PC4#ping192.168.10.10

.!

Successrateis80percent(4/5),round-tripmin/avg/max=240/331/508ms

PC4#ping192.168.20.20

Successrateis100percent(5/5),round-tripmin/avg/max=220/288/356ms

PC4#ping192.168.30.30

Successrateis100percent(5/5),round-tripmin/avg/max=144/207/268ms

PC4#ping192.168.100.100

Successrateis100percent(5/5),round-tripmin/avg/max=96/219/440ms

PC5:

PC5#ping192.168.10.10

Successrateis100percent(5/5),round-tripmin/avg/max=92/194/284ms

PC5#ping192.168.20.20

Successrateis100percent(5/5),round-tripmin/avg/max=144/209/336ms

PC5#ping192.168.30.30

Successrateis100percent(5/5),round-tripmin/avg/max=64/184/372ms

PC5#ping192.168.40.40

Successrateis100percent(5/5),round-tripmin/avg/max=192/239/308ms

什么是ACL?

访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。

该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。

访问控制列表使用原则

由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部ACL的配置。

在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化ACL知识。

1、最小特权原则

只给受控对象完成任务所必须的最小的权限。

也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。

2、最靠近受控对象原则

所有的网络层访问权限控制。

也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。

3、默认丢弃原则

在CISCO路由交换设备中默认最后一句为ACL中加入了DENYANYANY,也就是丢弃所有不符合条件的数据包。

这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。

由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。

因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。

标准访问列表:

访问控制列表ACL分很多种,不同场合应用不同种类的ACL。

其中最简单的就是标准访问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相应的ACL

标准访问控制列表的格式

其中最简单的就是标准访问控制列表,他是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相应的ACL。

标准访问控制列表是最简单的ACL。

它的具体格式如下:

access-listACL号permit|denyhostip地址

例如:

access-list10denyhost192.168.1.1这句命令是将所有来自192.168.1.1地址的数据包丢弃。

当然我们也可以用网段来表示,对某个网段进行过滤。

命令如下:

access-list10deny192.168.1.00.0.0.255

通过上面的配置将来自192.168.1.0/24的所有计算机数据包进行过滤丢弃。

为什么后头的子网掩码表示的是0.0.0.255呢?

这是因为CISCO规定在ACL中用反向掩玛表示子网掩码,反向掩码为0.0.0.255的代表他的子网掩码为255.255.255.0。

小提示:

对于标准访问控制列表来说,默认的命令是HOST,也就是说access-list10deny192.168.1.1表示的是拒绝192.168.1.1这台主机数据包通讯,可以省去我们输入host命令。

标准访问控制列表实例一

我们采用如图所示的网络结构。

路由器连接了二个网段,分别为172.16.4.0/24,172.16.3.0/24。

在172.

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 三层 交换机 配置 ACL 反向 访问 控制 列表

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《雷雨》中的蘩漪人物形象分析 1.docx

《雷雨》中的蘩漪人物形象分析 1.docx