华赛防火墙ipsecvpn配置示例Word格式文档下载.docx

华赛防火墙ipsecvpn配置示例Word格式文档下载.docx

- 文档编号:17271636

- 上传时间:2022-11-30

- 格式:DOCX

- 页数:19

- 大小:26.07KB

华赛防火墙ipsecvpn配置示例Word格式文档下载.docx

《华赛防火墙ipsecvpn配置示例Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《华赛防火墙ipsecvpn配置示例Word格式文档下载.docx(19页珍藏版)》请在冰豆网上搜索。

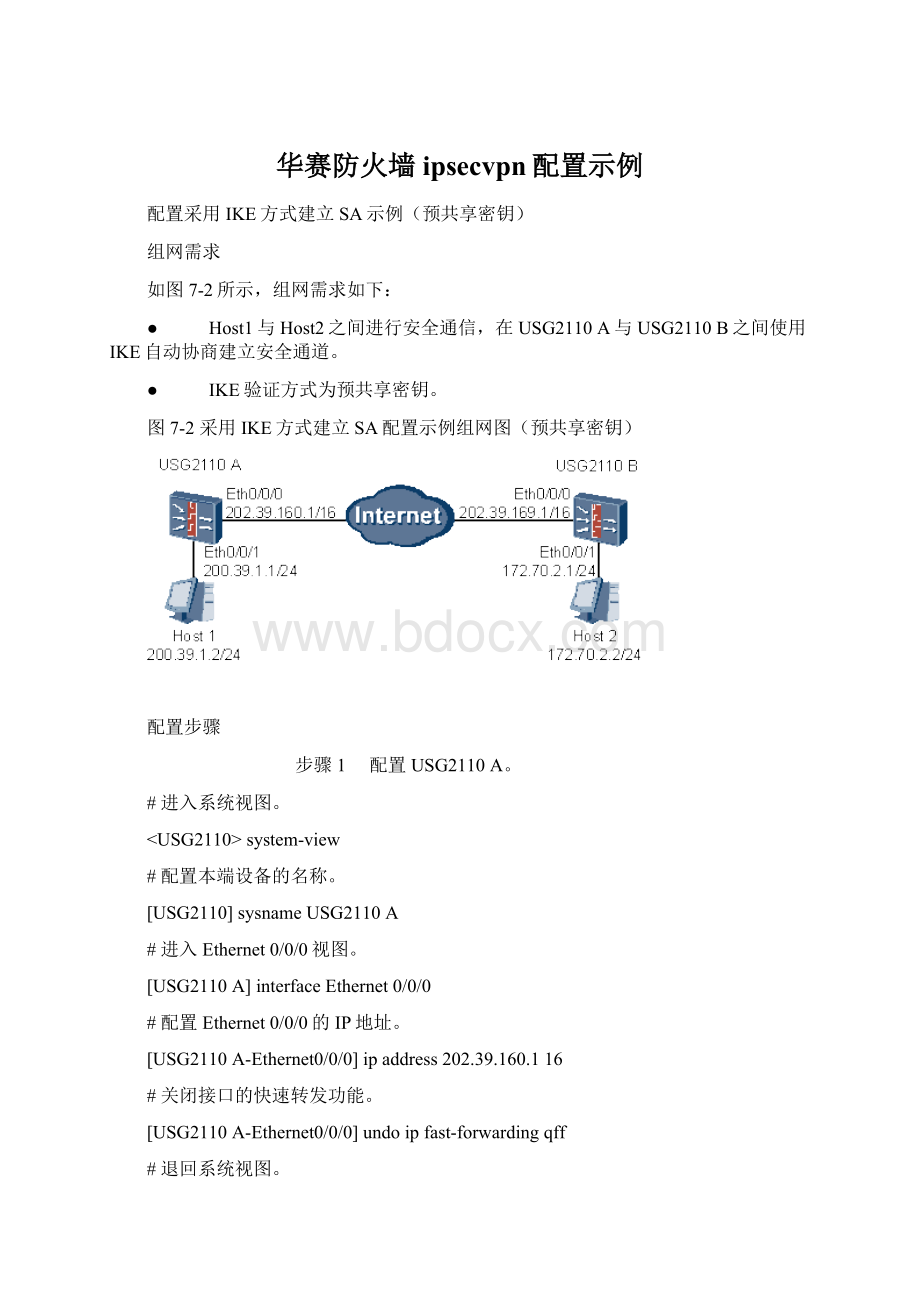

#进入Ethernet0/0/1视图。

[USG2110A]interfaceEthernet0/0/1

#配置Ethernet0/0/1的IP地址。

[USG2110A-Ethernet0/0/1]ipaddress200.39.1.124

[USG2110A-Ethernet0/0/1]undoipfast-forwardingqff

[USG2110A-Ethernet0/0/1]quit

#进入Trust区域视图。

[USG2110A]firewallzonetrust

#配置Ethernet0/0/1加入Trust区域。

[USG2110A-zone-trust]addinterfaceEthernet0/0/1

[USG2110A-zone-trust]quit

#进入Untrust区域视图。

[USG2110A]firewallzoneuntrust

#配置Ethernet0/0/0加入Untrust区域。

[USG2110A-zone-untrust]addinterfaceEthernet0/0/0

[USG2110A-zone-untrust]quit

#配置到达Host2的静态路由。

[USG2110A]iproute-static172.70.2.024202.39.169.1

#配置ACL规则,允许Host1所在网段的主机访问Host2所在网段的主机。

[USG2110A]acl3000

[USG2110A-acl-adv-3000]rulepermitipsource202.39.1.00.0.0.255destination172.70.2.00.0.0.255

[USG2110A-acl-adv-3000]quit

#配置ACL规则,允许Host2所在网段的主机访问。

[USG2110A]acl3001

[USG2110A-acl-adv-3001]rulepermitipsource172.70.2.00.0.0.255

[USG2110A-acl-adv-3001]quit

#进入Trust和Untrust域间视图。

[USG2110A]firewallinterzonetrustuntrust

#配置域间包过滤规则。

[USG2110A-interzone-trust-untrust]packet-filter3000outbound

[USG2110A-interzone-trust-untrust]packet-filter3001inbound

[USG2110A-interzone-trust-untrust]quit

#配置域间缺省包过滤规则。

[USG2110A]firewallpacket-filterdefaultpermitinterzonelocaluntrust

配置Local和Untrust域间缺省包过滤规则的目的为允许IPSec隧道两端设备通信,使其能够协商SA。

#配置名为tran1的IPSec提议。

[USG2110A]ipsecproposaltran1

#配置安全协议。

[USG2110A-ipsec-proposal-tran1]transformesp

#配置报文封装类型。

[USG2110A-ipsec-proposal-tran1]encapsulation-modetunnel

#配置ESP协议的认证算法。

[USG2110A-ipsec-proposal-tran1]espauthentication-algorithmmd5

#配置ESP协议的加密算法。

[USG2110A-ipsec-proposal-tran1]espencryption-algorithmdes

[USG2110A-ipsec-proposal-tran1]quit

#创建IKE提议10。

[USG2110A]ikeproposal10

#配置使用pre-shared-key验证方法。

[USG2110A-ike-proposal-10]authentication-methodpre-share

#配置使用MD5验证算法。

[USG2110A-ike-proposal-10]authentication-algorithmmd5

#配置ISAKMPSA的生存周期为5000秒。

[USG2110A-ike-proposal-10]saduration5000

[USG2110A-ike-proposal-10]quit

#进入IKEPeer视图。

[USG2110A]ikepeera

#引用IKE安全提议。

[USG2110A-ike-peer-a]ike-proposal10

#配置隧道对端IP地址。

[USG2110A-ike-peer-a]remote-address202.39.169.1

#配置验证字为“abcde”。

[USG2110A-ike-peer-a]pre-shared-keyabcde

验证字的配置需要与对端设备相同。

[USG2110A-ike-peer-a]quit

#创建安全策略。

[USG2110A]ipsecpolicymap110isakmp

#引用ike-peera。

[USG2110A-ipsec-policy-isakmp-map1-10]ike-peera

#引用名为tran1的安全提议。

[USG2110A-ipsec-policy-isakmp-map1-10]proposaltran1

#引用组号为3000的ACL。

[USG2110A-ipsec-policy-isakmp-map1-10]securityacl3000

[USG2110A-ipsec-policy-isakmp-map1-10]quit

#进入以太网接口视图。

#引用IPSec策略。

[USG2110A-Ethernet0/0/0]ipsecpolicymap1

步骤2

配置USG2110B。

[USG2110]sysnameUSG2110B

[USG2110B]interfaceEthernet0/0/0

[USG2110B-Ethernet0/0/0]ipaddress202.39.169.116

[USG2110B-Ethernet0/0/0]undoipfast-forwardingqff

[USG2110B-Ethernet0/0/0]quit

[USG2110B]interfaceEthernet0/0/1

[USG2110B-Ethernet0/0/1]ipaddress172.70.2.124

[USG2110B-Ethernet0/0/1]undoipfast-forwardingqff

[USG2110B-Ethernet0/0/1]quit

[USG2110B]firewallzonetrust

[USG2110B-zone-trust]addinterfaceEthernet0/0/1

[USG2110B-zone-trust]quit

[USG2110B]firewallzoneuntrust

[USG2110B-zone-untrust]addinterfaceEthernet0/0/0

[USG2110B-zone-untrust]quit

#配置到达Host1的静态路由。

[USG2110B]iproute-static202.39.1.024202.39.160.1

#配置ACL规则,允许Host2所在网段的主机访问Host1所在网段的主机。

[USG2110B]acl3000

[USG2110B-acl-adv-3000]rulepermitipsource172.70.2.00.0.0.255destination202.39.1.00.0.0.255

[USG2110B-acl-adv-3000]quit

#配置ACL规则,允许Host1所在网段的主机访问。

[USG2110B]acl3001

[USG2110B-acl-adv-3001]rulepermitipsource202.39.1.00.0.0.255

[USG2110B-acl-adv-3001]quit

[USG2110B]firewallinterzonetrustuntrust

[USG2110B-interzone-trust-untrust]packet-filter3000outbound

[USG2110B-interzone-trust-untrust]packet-filter3001inbound

[USG2110B-interzone-trust-untrust]quit

[USG2110B]firewallpacket-filterdefaultpermitinterzonelocaluntrust

#创建名为tran1的IPSec提议。

[USG2110B]ipsecproposaltran1

[USG2110B-ipsec-proposal-tran1]transformesp

#配置报文封装形式。

[USG2110B-ipsec-proposal-tran1]encapsulation-modetunnel

#配置ESP协议认证算法。

[USG2110B-ipsec-proposal-tran1]espauthentication-algorithmmd5

#配置ESP协议加密算法。

[USG2110B-ipsec-proposal-tran1]espencryption-algorithmdes

[USG2110B-ipsec-proposal-tran1]quit

#创建号码为10的IKE提议。

[USG2110B]ikeproposal10

#配置使用pre-sharedkey验证方法。

[USG2110B-ike-proposal-10]authentication-methodpre-share

#配置采用MD5验证算法。

[USG2110B-ike-proposal-10]authentication-algorithmmd5

#配置ISAKMPSA生存周期为5000秒。

[USG2110B-ike-proposal-10]saduration5000

[USG2110B-ike-proposal-10]quit

#创建名为a的IKEPeer。

[USG2110B]ikepeera

#配置对端IP地址。

[USG2110B-ike-peer-a]remote-address202.39.160.1

#引用IKE提议。

[USG2110B-ike-peer-a]ike-proposal10

[USG2110B-ike-peer-a]pre-shared-keyabcde

[USG2110B-ike-peer-a]quit

#创建IPSec策略。

[USG2110B]ipsecpolicymap110isakmp

#引用IKEPeer。

[USG2110B-ipsec-policy-isakmp-map1-10]ike-peera

#引用IPSec提议。

[USG2110B-ipsec-policy-isakmp-map1-10]proposaltran1

[USG2110B-ipsec-policy-isakmp-map1-10]securityacl3000

[USG2110B-ipsec-policy-isakmp-map1-10]quit

[USG2110B-Ethernet0/0/0]ipsecpolicymap1

----结束

华赛USG基础配置

2010-03-2409:

50:

12

标签:

USG

配置

基础

华为

原创作品,允许转载,转载时请务必以超链接形式标明文章

原始出处

、作者信息和本声明。

否则将追究法律责任。

[USG2210]displaycurrent-configuration

14:

10:

20

2010/03/16

#

aclnumber2000

step1

rule1permitsource192.168.3.660

rule2permitsource192.168.4.100

rule3permitsource192.168.4.110

rule4permitsource192.168.4.120

rule5permitsource192.168.4.130

rule6permitsource192.168.4.140

rule7permitsource192.168.4.150

rule8permitsource192.168.2.100

rule9permitsource192.168.2.110

rule10permitsource192.168.2.120

rule11permitsource192.168.2.130

rule12permitsource192.168.2.140

rule13permitsource192.168.2.150

rule14permitsource192.168.2.160

rule15permitsource192.168.2.170

rule16permitsource192.168.2.180

rule17permitsource192.168.2.190

rule19permitsource192.168.2.210

rule20permitsource192.168.2.220

rule21permitsource192.168.2.230

rule22permitsource192.168.2.240

rule24permitsource192.168.2.260

rule25permitsource192.168.2.270

rule27permitsource192.168.1.580

rule28permitsource192.168.1.560

rule29permitsource192.168.2.500

rule30permitsource192.168.2.1980

rule31permitsource192.168.1.20

rule32permitsource192.168.2.980

rule33permitsource192.168.2.2090

rule67permitsource192.168.3.670

rule68permitsource192.168.1.90

rule69permitsource192.168.1.450

rule200permitsource192.168.2.2000

rule201permitsource192.168.2.2010

rule300permitsource192.168.6.00.0.0.255

rule301permitsource192.168.1.30

rule2000denysource192.168.0.00.0.255.255

aclnumber3000

rule5permitipsource192.168.0.00.0.255.255

sysnameUSG2210

web-managerenable

info-centertimestampdebuggingdate

firewallpacket-filterdefaultpermitinterzonelocaltrustdirectioninbound

firewallpacket-filterdefaultpermitinterzonelocaltrustdirectionoutbound

firewallpacket-filterdefaultpermitinterzonelocaluntrustdirectioninbound

firewallpacket-filterdefaultpermitinterzonelocaluntrustdirectionoutboun

d

nataddress-group1121.15.135.81121.15.135.82

firewallblacklistenable

firewallblacklistfilter-typeicmp

firewallblacklistfilter-typetcp

firewallblacklistfilter-typeudp

firewallblacklistfilter-typeothers

firewallmac-binding192.168.2.200000d-6077-ef94

firewalldefendip-spoofingenable

firewalldefendlandenable

firewalldefendsmurfenable

firewalldefendfraggleenable

firewalldefendwinnukeenable

firewalldefendicmp-redirectenable

firewalldefendicmp-unreachableenable

firewalldefendsource-routeenable

firewalldefendroute-recordenable

firewalldefendtracertenable

firewalldefendtime-stampenable

firewalldefendping-of-deathenable

firewalldefendteardropenable

firewalldefendtcp-flagenable

firewalldefendip-fragmentenable

firewalldefendlarge-icmpenable

firewalldefendip-sweepenable

firewalldefendport-scanenable

firewalldefendsy

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 防火墙 ipsecvpn 配置 示例

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

转基因粮食的危害资料摘编Word下载.docx

转基因粮食的危害资料摘编Word下载.docx