ARP安全Word格式文档下载.docx

ARP安全Word格式文档下载.docx

- 文档编号:16166231

- 上传时间:2022-11-21

- 格式:DOCX

- 页数:12

- 大小:87.64KB

ARP安全Word格式文档下载.docx

《ARP安全Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《ARP安全Word格式文档下载.docx(12页珍藏版)》请在冰豆网上搜索。

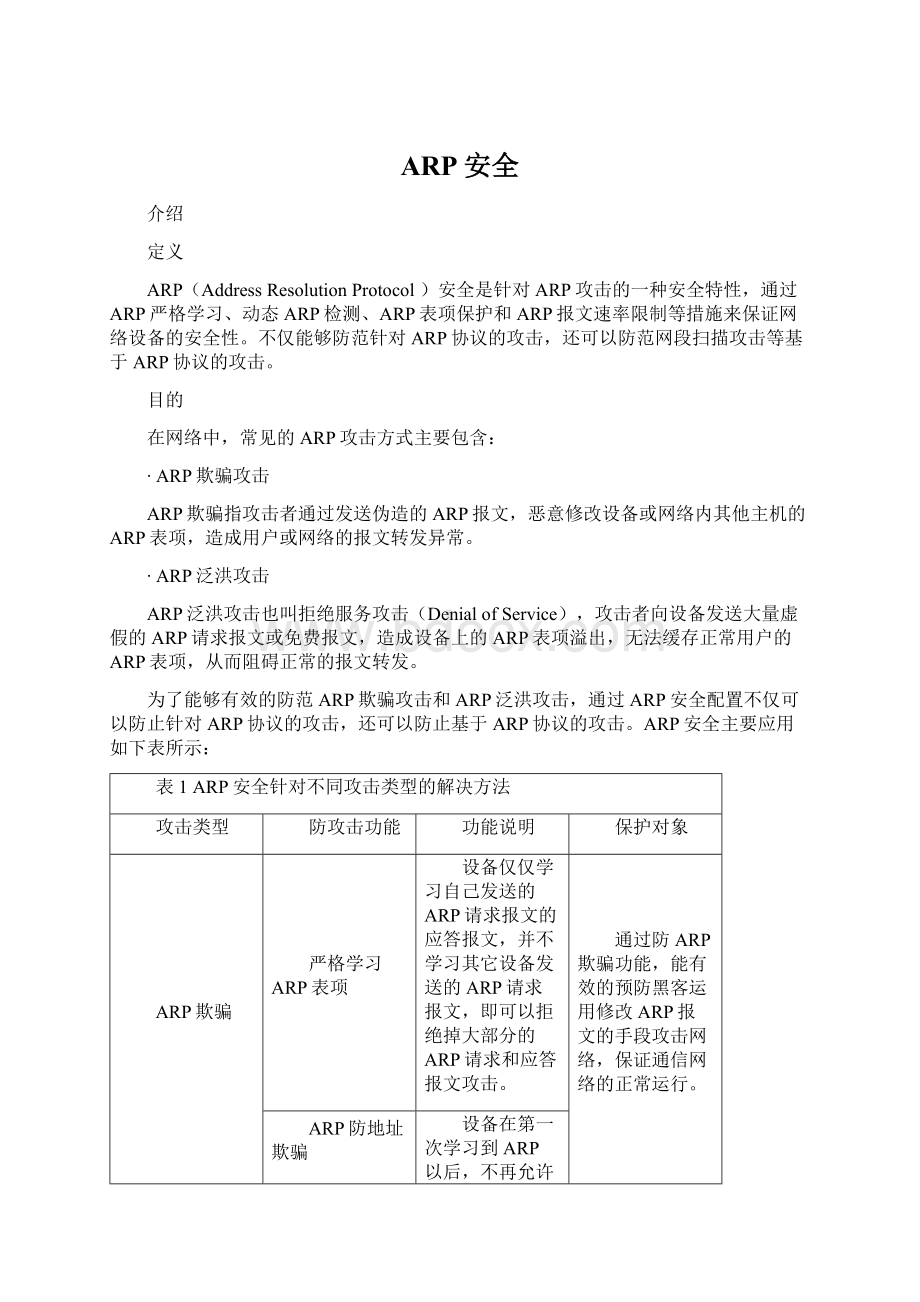

ARP安全主要应用如下表所示:

表1ARP安全针对不同攻击类型的解决方法

攻击类型

防攻击功能

功能说明

保护对象

ARP欺骗

严格学习ARP表项

设备仅仅学习自己发送的ARP请求报文的应答报文,并不学习其它设备发送的ARP请求报文,即可以拒绝掉大部分的ARP请求和应答报文攻击。

通过防ARP欺骗功能,能有效的预防黑客运用修改ARP报文的手段攻击网络,保证通信网络的正常运行。

ARP防地址欺骗

设备在第一次学习到ARP以后,不再允许其他用户更新ARP表项或只能更新此ARP表项的部分信息,以防止攻击者伪造ARP报文替换正常用户的ARP表项内容。

设备提供三种ARP防御模式:

fixed-all模式、fixed-mac模式和send-ack模式。

动态ARP检测

当设备收到ARP报文时,将此ARP报文中的源IP、源MAC、端口、VLAN信息和DHCPSnooping绑定表的信息进行比较,如果信息匹配,说明是合法用户,则允许此用户的ARP报文通过,否则认为是攻击,丢弃该ARP报文。

防ARP网关冲突

通过使能防ARP网关冲突功能,防止用户仿冒网关IP,非法修改网关和网络内其他用户的ARP表项。

ARP泛洪

ARP报文抑制

通过使能ARP报文源抑制或ARP报文速率抑制功能,防止设备因收到大量ARP报文而导致设备忙于进行ARP学习和ARP响应,而无法处理其他业务。

通过对ARP报文的抑制,降低了CPU运行负担,保证通信设备的正常运行。

ARP防IP报文攻击

通过使能ARPMiss消息源抑制或ARPMiss消息速率抑制功能,防止设备因收到大量目的IP不能解析的IP报文,而无法处理其他业务。

丢弃免费ARP报文

通过使能丢弃免费ARP报文功能,使设备默认不学习免费ARP报文。

防止设备因收到大量免费ARP报文,而导致设备不能正常处理合法的ARP报文。

受益

∙设备具有防御网络上ARP攻击的能力,降低用户为保证网络正常运行和网络信息安全而产生的维护成本。

∙为用户提供更安全的网络环境,更稳定的网络服务。

收到大量ARP报文可能导致设备忙于进行ARP学习和ARP响应,无法处理其它业务,因此需要对ARP报文进行抑制,以保护CPU资源。

为了防止大量ARP报文对CPU进行冲击。

设备提供了ARP报文抑制功能:

∙ARP报文源抑制:

当设备检测到某一个用户在短时间内发送大量的ARP报文,可以通过对这个用户的ARP源抑制来保护设备的CPU资源,保证CPU可以正常处理业务。

在一段时间内,如果设备收到某一源IP地址或者源MAC的ARP报文数目超过设定阈值(抑制速率),则不处理超出阈值部分的ARP请求报文。

▪ARP报文的源MAC地址抑制:

如果指定MAC地址,则基于指定MAC地址限速;

如果不指定MAC地址,则所有源MAC地址的ARP报文均限速。

▪ARP报文的源IP地址抑制:

如果指定IP地址,则基于指定IP地址限速;

如果不指定IP地址,则所有源IP地址的ARP报文均限速。

∙ARP报文速率抑制:

设备提供基于全局、端口、VLAN对ARP报文速率进行抑制的功能,从而保护设备的CPU资源,保证其他业务的正常运行。

在全局、VLAN和接口下配置ARP报文的限速值和限速时间时,有效的顺序为接口优先,VLAN其次,最后为全局。

▪基于全局的ARP报文速率抑制:

在设备出现ARP攻击时,限制上送主控板的ARP报文。

▪基于端口的ARP报文速率抑制:

在某个端口出现ARP攻击时,可以保证不影响其他端口的ARP学习。

▪基于VLAN的ARP报文速率抑制:

在某个VLAN内的所有端口出现ARP攻击时,可以保证不影响其他VLAN内所有端口的ARP学习。

ARPMiss报文抑制

如果路由表中存在某个报文的目的IP对应的路由表项,但设备上没有该下一跳对应的ARP表项,则该报文会引发一次ARP-MISS,引发ARP-MISS的报文需要上送主控板进行处理。

如果这样的报文过多,则会占用大量CPU资源,严重时会影响正常数据业务的转发。

为了防范此类IP报文攻击,设备提供了如下功能:

∙ARPMiss消息源抑制:

设备提供对ARPMiss消息基于源IP地址的抑制,针对每一个源IP引发的ARP-MISS的速率进行限制。

∙ARPMiss消息速率抑制:

设备提供基于全局、端口、VLAN对ARPMiss消息速率进行抑制。

当设备触发大量的ARPMiss消息时,限制上送主控板的ARPMiss报文,从而保护设备的CPU资源,保证其他业务的正常运行。

当有新的网络设备接入网络时,该设备会以广播的方式发送免费ARP报文,用于向网络中的其他设备通告自己的存在并确认广播域中有无其他设备与自己的IP地址冲突。

免费ARP报文是一种特殊的ARP报文,该报文中携带的源IP地址和目地IP地址都是本机IP地址,报文源MAC地址是本机MAC地址,报文的目的MAC地址是广播地址。

通过对外发送免费ARP报文可以实现如下功能:

∙用于检查重复的IP地址:

正常情况下不会收到ARP应答报文。

如果收到,则表明本网络中存在与自身IP地址重复的地址。

∙用于通告一个新的MAC地址:

当设备改变了硬件地址,为了能够在ARP表项老化前通告所有主机,发送方可以发送一个免费ARP报文。

由于收到免费ARP报文并不需要身份验证,任何一个用户都可以发送免费ARP报文。

当网络中出现大量的免费ARP报文攻击时,会造成设备CPU超载,影响其他业务。

为了防止网络中出现大量免费ARP报文攻击,导致设备不能正常处理合法的ARP报文,可以使能丢弃免费ARP功能使设备默认不学习免费ARP报文,以降低CPU的负担。

说明:

当有主机更新了硬件地址并重新接入网络(如主机关机后更换了接口卡并重新启动,或采用双机热备份系统中主用设备发生故障,备用设备接管)时,如果S9300&

S9300E开启了丢弃免费ARP功能,将会导致其他网络设备因无法正常更新相应的ARP表项而无法与该主机建立正常通信。

随着网络规模越来越大,现网中时常出现ARP请求/应答报文攻击的状况,导致网络无法正常运行。

∙当大量终端PC在同一时间段内向接入设备或网关设备发送ARP请求报文时,该设备因无法处理大量的ARP请求报文而导致运行异常,影响网络的正常运行。

∙当攻击者通过伪造正常用户的ARP请求报文并发送至接入设备或网关设备时,将导致该用户无法正常通信。

为了能有效的解决上述问题,可在接入设备或网关设备上使能严格学习ARP表项功能。

严格学习ARP表项是指S9300&

S9300E仅仅学习自己发送的ARP请求报文的应答报文,并不学习其它设备向S9300&

S9300E发送的ARP请求报文,如图1所示。

这样,可以拒绝大部分的ARP请求和应答报文攻击。

图1ARP的严格学习

通常情况下,当PCA向交换机发送ARP请求报文后,交换机会向PCA回应ARP应答报文,并且将PCA的MAC地址加入对应的ARP表项(或者更新对应的ARP表项)。

当交换机配置了严格学习ARP表项功能后,工作原理如下:

∙当PCA主动向交换机发送ARP请求报文时,交换机会向PCA回应ARP应答报文,但并不将PCA的MAC地址加入对应的ARP表项(或者更新对应的ARP表项)。

∙当交换机向PCA发送一个ARP请求,待收到该请求对应的PCA发出的应答报文后,交换机会将PCA的MAC地址加入对应的ARP表项(或者更新对应的ARP表项)。

攻击原理

由于ARP协议比较简单,没有任何安全机制,攻击者可以发送伪造ARP报文对网络进行攻击。

伪造ARP报文具有如下特点:

∙伪造的ARP报文中源MAC地址/目的MAC地址和以太网帧封装中的源MAC地址/目的MAC地址不一致。

∙伪造的ARP报文中源IP地址和源MAC地址的映射关系不是合法用户真实的映射关系。

ARP欺骗是通过伪造ARP报文进行攻击,如图1所示,攻击者伪造2个ARP报文,一个用于向UserA通告网关所拥有的IP地址对应的MAC地址为攻击者的MAC;

另一个用于向网关通告UserA所拥有的IP地址对应的MAC地址为攻击者的MAC,这时交换机原本发送给UserA的报文发送给了攻击者,攻击者可以轻易的得到UserA的数据,UserA的网络数据安全得不到保障。

图1ARP地址欺骗过程

设备在收到用户的第一个ARP报文时,会在ARP表中添加一个ARP表项,后续如果再收到此用户的ARP报文,会根据新的ARP报文更新原来的表项,包括更新MAC地址、端口、VLAN信息和老化时间。

如果存在攻击用户,故意发送错误的ARP报文以更新合法用户的ARP表,会导致设备上的ARP表项错误,合法用户的报文无法正常转发。

解决方法

为了防御这种ARP攻击,设备可以在第一次学习到ARP以后,不再允许其他用户更新此表项或只能更新此表项的部分信息。

设备提供三种防御模式,如表1所示。

表1ARP防御模式介绍

防御模式

功能

fixed-all模式

设备在收到ARP报文时,如果收到报文中的MAC地址、端口、VLAN信息和ARP表中的信息不匹配,报文直接被丢弃。

适用于静态配置IP地址,没有冗余链路的网络。

fixed-mac模式

设备在收到ARP攻击报文时,仅不允许用户更新MAC信息,可以更新端口、VLAN,主要应用于用户端口会切换的场景。

send-ack模式

设备收到一个涉及MAC地址、VLAN、接口修改的ARP报文时,不会立即进行修改,而是先对原ARP表中与此ARP报文中的MAC地址对应的用户发一个单播确认(ARP请求报文)。

适用于动态分配IP地址,有冗余链路的网络。

在网络中针对ARP的攻击层出不穷,中间人攻击是常见的ARP攻击方式之一。

如图1所示,当攻击者发起向正常用户UserA的中间人攻击后,可轻易的获取UserA与其他用户之间的通信数据。

图1中间人攻击

如图1所示,SwitchA连接了两个用户,其中GE2/0/0接口连接的用户是一个攻击者,GE1/0/0连接的是正常用户。

具体攻击流程如下:

1.当UserA需要与UserB建立通信连接,且UserA的ARP表项中没有UserB的MAC地址时,会以全广播的方式发送一个ARP请求报文。

2.当攻击者在收到UserA发送的ARP请求之后,没有抛弃这个数据包,而是发送了伪造的ARP响应,即发起中间人攻击。

3.UserA在接收到攻击者的ARP响应之后,它会错误的认为攻击者就是其要发送数据的对象,从而将发送给UserB的数据发送给了攻击者。

此时,UserA发送给UserB的数据,就会被发送给攻击者,他们之间的信息安全将无法得到

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- ARP 安全

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx