web前端黑客技术揭秘2Word下载.docx

web前端黑客技术揭秘2Word下载.docx

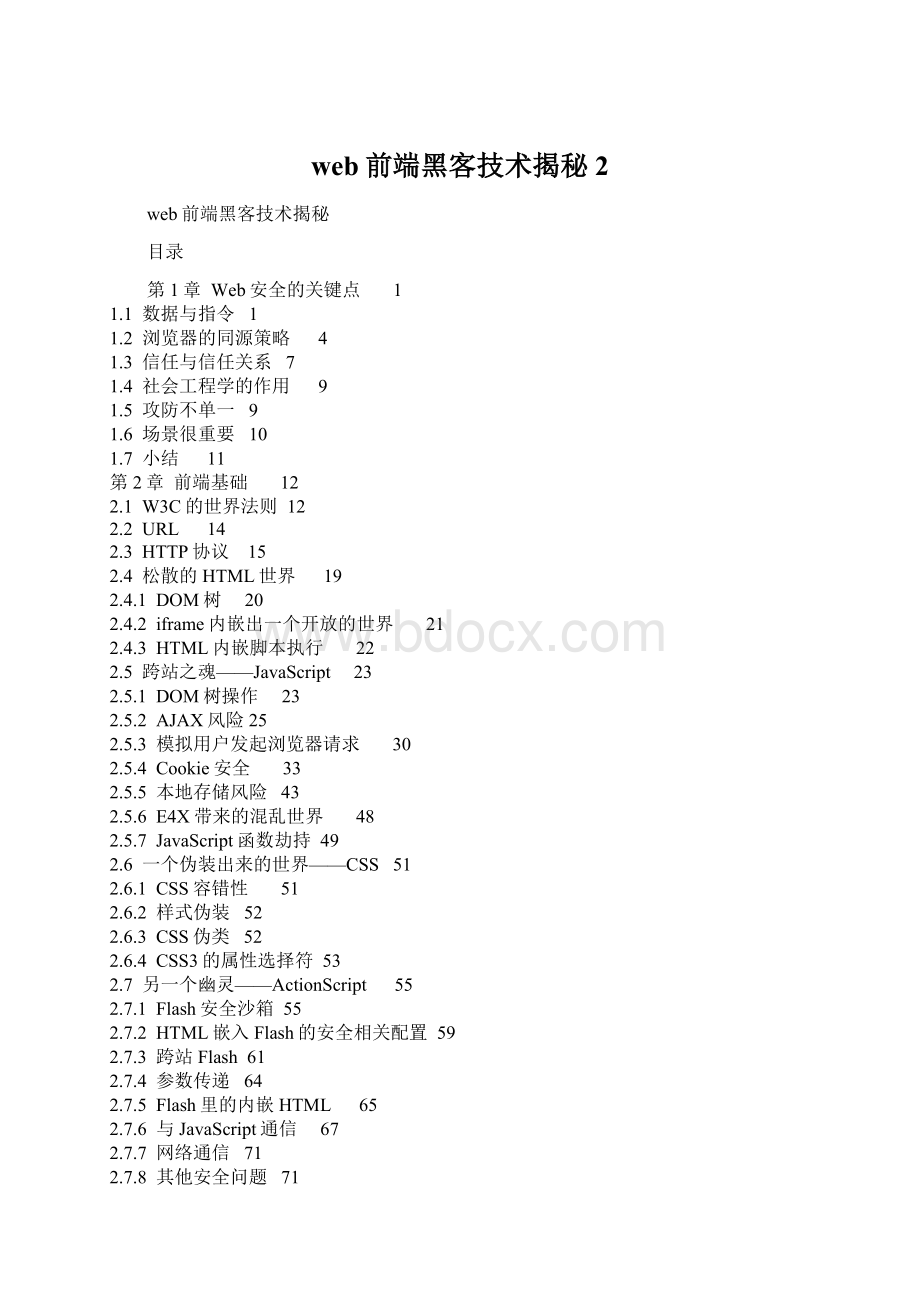

- 文档编号:16132405

- 上传时间:2022-11-20

- 格式:DOCX

- 页数:20

- 大小:46.68KB

web前端黑客技术揭秘2Word下载.docx

《web前端黑客技术揭秘2Word下载.docx》由会员分享,可在线阅读,更多相关《web前端黑客技术揭秘2Word下载.docx(20页珍藏版)》请在冰豆网上搜索。

DOM树操作

2.5.2

AJAX风险25

2.5.3

模拟用户发起浏览器请求

30

2.5.4

Cookie安全

33

2.5.5

本地存储风险

43

2.5.6

E4X带来的混乱世界

48

2.5.7

JavaScript函数劫持

49

2.6

一个伪装出来的世界——CSS

51

2.6.1

CSS容错性

2.6.2

样式伪装

52

2.6.3

CSS伪类

2.6.4

CSS3的属性选择符

53

2.7

另一个幽灵——ActionScript

55

2.7.1

Flash安全沙箱

2.7.2

HTML嵌入Flash的安全相关配置

59

2.7.3

跨站Flash

61

2.7.4

参数传递

64

2.7.5

Flash里的内嵌HTML

65

2.7.6

与JavaScript通信

67

2.7.7

网络通信

71

2.7.8

其他安全问题

第3章

前端黑客之XSS

72

3.1

XSS概述

73

3.1.1

“跨站脚本”重要的是脚本

3.1.2

一个小例子

74

3.2

XSS类型

76

3.2.1

反射型XSS

3.2.2

存储型XSS

77

3.2.3

DOMXSS

78

3.3

哪里可以出现XSS攻击

80

3.4

有何危害

81

第4章

前端黑客之CSRF

83

4.1

CSRF概述

84

4.1.1

跨站点的请求

4.1.2

请求是伪造的

4.1.3

一个场景

4.2

CSRF类型

89

4.2.1

HTMLCSRF攻击

4.2.2

JSONHiJacking攻击

90

4.2.3

FlashCSRF攻击

94

4.3

96

第5章

前端黑客之界面操作劫持

97

5.1

界面操作劫持概述

5.1.1

点击劫持(Clickjacking)

98

5.1.2

拖放劫持(Drag&

Dropjacking)

5.1.3

触屏劫持(Tapjacking)

99

5.2

界面操作劫持技术原理分析

5.2.1

透明层+iframe

5.2.2

点击劫持技术的实现

100

5.2.3

拖放劫持技术的实现

101

5.2.4

触屏劫持技术的实现

103

5.3

界面操作劫持实例

106

5.3.1

点击劫持实例

5.3.2

拖放劫持实例

111

5.3.3

触屏劫持实例

119

5.4

121

第6章

漏洞挖掘

123

6.1

普通XSS漏洞自动化挖掘思路

124

6.1.1

URL上的玄机

125

6.1.2

HTML中的玄机

127

6.1.3

请求中的玄机

134

6.1.4

关于存储型XSS挖掘

135

6.2

神奇的DOM渲染

6.2.1

HTML与JavaScript自解码机制

136

6.2.2

具备HtmlEncode功能的标签

140

6.2.3

URL编码差异

142

6.2.4

DOM修正式渲染

145

6.2.5

一种DOMfuzzing技巧

146

6.3

DOMXSS挖掘

150

6.3.1

静态方法

6.3.2

动态方法

151

6.4

FlashXSS挖掘

153

6.4.1

XSF挖掘思路

6.4.2

GoogleFlashXSS挖掘

156

6.5

字符集缺陷导致的XSS

159

6.5.1

宽字节编码带来的安全问题

160

6.5.2

UTF-7问题

161

6.5.3

浏览器处理字符集编码

BUG带来的安全问题

165

6.6

绕过浏览器XSSFilter165

6.6.1

响应头CRLF注入绕过

6.6.2

针对同域的白名单

166

6.6.3

场景依赖性高的绕过

167

6.7

混淆的代码

169

6.7.1

浏览器的进制常识

6.7.2

浏览器的编码常识

175

6.7.3

HTML中的代码注入技巧

177

6.7.4

CSS中的代码注入技巧

190

6.7.5

JavaScript中的代码注入技巧

196

6.7.6

突破URL过滤

201

6.7.7

更多经典的混淆CheckList

202

6.8

其他案例分享——GmailCookieXSS

204

第7章

漏洞利用

206

7.1

渗透前的准备

7.2

偷取隐私数据

208

7.2.1

XSS探针:

xssprobe208

7.2.2

Referer惹的祸

214

7.2.3

浏览器记住的明文密码

216

7.2.4

键盘记录器

219

7.2.5

偷取黑客隐私的一个小技巧

222

7.3

内网渗透技术

223

7.3.1

获取内网IP

7.3.2

获取内网IP端口

224

7.3.3

获取内网主机存活状态

225

7.3.4

开启路由器的远程访问能力

226

7.3.5

内网脆弱的Web应用控制

227

7.4

基于CSRF的攻击技术

228

7.5

浏览器劫持技术

230

7.6

一些跨域操作技术

232

7.6.1

IEres:

协议跨域232

7.6.2

CSSStringInjection跨域233

7.6.3

浏览器特权区域风险

235

7.6.4

浏览器扩展风险

237

7.6.5

跨子域:

document.domain技巧

240

7.6.6

更多经典的跨域索引

245

7.7

XSSProxy技术

246

7.7.1

浏览器<

script>

请求

247

7.7.2

浏览器跨域AJAX请求

248

7.7.3

服务端WebSocket推送指令

249

7.7.4

postMessage方式推送指令

251

7.8

真实案例剖析

254

7.8.1

高级钓鱼攻击之XX空间登录DIV层钓鱼

7.8.2

高级钓鱼攻击之Gmail正常服务钓鱼

261

7.8.3

人人网跨子域盗取MSN号

265

7.8.4

跨站获取更高权限

267

7.8.5

大规模XSS攻击思想

275

7.9

关于XSS利用框架

276

第8章

HTML5安全

277

8.1

新标签和新属性绕过黑名单策略

278

8.1.1

跨站中的黑名单策略

8.1.2

新元素突破黑名单策略

280

8.2

HistoryAPI中的新方法

282

8.2.1

pushState()和replaceState()

8.2.2

短地址+History新方法=完美隐藏URL恶意代码283

8.2.3

伪造历史记录

284

8.3

HTML5下的僵尸网络285

8.3.1

WebWorker的使用

286

8.3.2

CORS向任意网站发送跨域请求

287

8.3.3

一个HTML5僵尸网络实例

8.4

地理定位暴露你的位置

290

8.4.1

隐私保护机制

8.4.2

通过XSS盗取地理位置

292

第9章

Web蠕虫

293

9.1

Web蠕虫思想

294

9.2

XSS蠕虫

295

9.2.1

原理+一个故事295

9.2.2

危害性

297

9.2.3

SNS社区XSS蠕虫

300

9.2.4

简约且原生态的蠕虫

304

9.2.5

蠕虫需要追求原生态

305

9.3

CSRF蠕虫

307

9.3.1

关于原理和危害性

9.3.2

译言CSRF蠕虫

308

9.3.3

饭否CSRF蠕虫——邪恶的Flash游戏

314

9.3.4

CSRF蠕虫存在的可能性分析320

9.4

ClickJacking蠕虫324

9.4.1

ClickJacking蠕虫的由来

325

9.4.2

ClickJacking蠕虫技术原理分析

9.4.3

Facebook的LikeJacking蠕虫

327

9.4.4

GoogleReader的ShareJacking蠕虫327

9.4.5

ClickJacking蠕虫爆发的可能性

335

第10章

关于防御

336

10.1

浏览器厂商的防御

10.1.1

HTTP响应的X-头部

337

10.1.2

迟到的CSP策略

338

10.2

Web厂商的防御341

10.2.1

域分离

341

10.2.2

安全传输

342

10.2.3

安全的Cookie343

10.2.4

优秀的验证码

343

10.2.5

慎防第三方内容

344

10.2.6

XSS防御方案345

10.2.7

CSRF防御方案

348

10.2.8

界面操作劫持防御

353

10.3

用户的防御357

10.4

邪恶的SNS社区

359

有人说互联网是由人组成的,也有人说互联网是由代码组成的。

如果说互联网是由代码组成的,那么Web前端代码占据着互联网至少半壁江山;

如果说互联网是由人组成的,那么有人的地方就有江湖,江湖中总是有剑客高手,互联网中也总是有技术黑

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- web 前端 黑客技术 揭秘

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx