全国职业院校技能大赛中职组网络空间安全赛卷二文档格式.docx

全国职业院校技能大赛中职组网络空间安全赛卷二文档格式.docx

- 文档编号:16013186

- 上传时间:2022-11-17

- 格式:DOCX

- 页数:11

- 大小:20.19KB

全国职业院校技能大赛中职组网络空间安全赛卷二文档格式.docx

《全国职业院校技能大赛中职组网络空间安全赛卷二文档格式.docx》由会员分享,可在线阅读,更多相关《全国职业院校技能大赛中职组网络空间安全赛卷二文档格式.docx(11页珍藏版)》请在冰豆网上搜索。

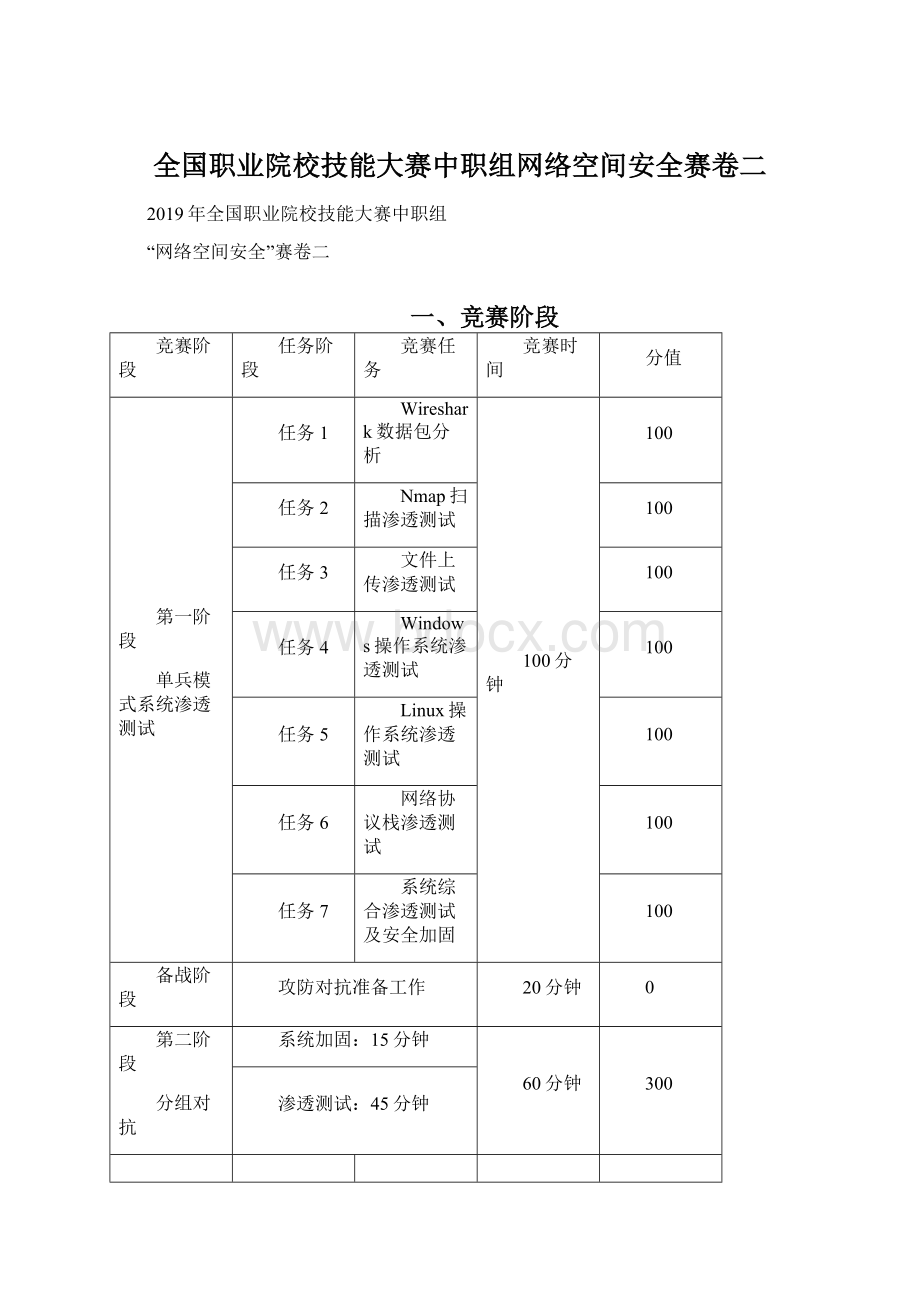

Wireshark数据包分析

100分钟

100

任务2

Nmap扫描渗透测试

任务3

文件上传渗透测试

任务4

Windows操作系统渗透测试

任务5

Linux操作系统渗透测试

任务6

网络协议栈渗透测试

任务7

系统综合渗透测试及安全加固

备战阶段

攻防对抗准备工作

20分钟

第二阶段

分组对抗

系统加固:

15分钟

60分钟

300

渗透测试:

45分钟

二、拓扑图

PC机环境:

物理机:

Windows7;

虚拟机1:

UbuntuLinux32bit(用户名:

root;

密码:

123456),安装工具集:

Backtrack5,安装开发环境:

Python3;

虚拟机2:

Kali1.0(用户名:

toor);

虚拟机3:

Kali2.0(用户名:

虚拟机4:

WindowsXP(用户名:

administrator;

123456)。

三、竞赛任务书

(一)第一阶段任务书(700分)

任务1.Wireshark数据包分析(100分)

任务环境说明:

✓服务器场景:

PYsystem20191

✓服务器场景操作系统:

Windows(版本不详)

1.使用Wireshark查看并分析服务器场景PYsystem20191桌面下的capture1.1.pcap数据包文件,通过分析数据包capture1.1.pcap找出主机MAC地址最后两位为“ad”的经纬度信息,并将经纬度信息作为Flag值(之间以英文逗号分隔,例如:

39.906000,116.645000)提交;

(9分)

2.继续分析数据包capture1.1.pcap,找出目标服务器操作系统的版本信息,并将服务器操作系统的版本号作为Flag值提交;

(11分)

3.继续分析数据包capture1.1.pcap,找出黑客登录的用户名,并将用户名作为Flag值提交;

(13分)

4.继续分析数据包capture1.1.pcap,找出黑客登录使用的密码,并将密码作为Flag值提交;

(15分)

5.使用Wireshark查看并分析服务器场景PYsystem20191桌面下的capture1.2.pcap数据包文件,设置过滤规则,仅显示TCP协议且源端口为23的数据包,并将该过滤规则作为Flag值(提交的答案中不包含空格,例如:

ip.dst==172.16.1.1则Flag为ip.dst==172.16.1.1)提交;

(17分)

6.继续分析数据包capture1.2.pcap,找出黑客暴力破解Telnet的数据包,将破解成功的用户名和密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:

root,toor)提交;

(13分)

7.继续分析数据包capture1.2.pcap,找出黑客Telnet成功后输入的命令,并将命令作为Flag值提交;

8.继续分析数据包capture1.2.pcap,找出黑客控制了目标靶机后通过靶机向攻击机发送了多少次ICMP请求,并将请求的次数作为Flag值提交。

任务2.Nmap扫描渗透测试(100分)

1.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行RPC扫描扫描渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

2.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行ping扫描渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

(13分)

3.本通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191不ping主机进行扫描(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

(15分)

4.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行ACK和ICMP两种扫描类型并行的扫描渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

5.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行综合性扫描渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

6.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行操作系统扫描(操作系统指纹识别)渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

7.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行系统服务及版本号扫描渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作使用命令中必须要使用的参数作为Flag值提交;

8.通过PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行系统服务及版本号扫描渗透测试(使用工具Nmap,使用必须要使用的参数),并将该操作显示结果中Telnet服务的开放状态作为Flag值提交。

任务3.文件上传渗透测试(100分)

1.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行网站目录暴力枚举测试(使用工具DirBuster,扫描服务器80端口),选择使用字典(使用默认字典directory-list-2.3-medium.txt)方式破解,并设置模糊测试的变量为“{dir}”,将回显信息中从上往下数第六行的数字作为Flag值提交;

2.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行网站目录暴力枚举测试(使用工具DirBuster,扫描服务器80端口),通过分析扫描结果,找到上传点并使用火狐浏览器访问包含上传点的页面,并将访问成功后的页面第一行的第一个单词作为Flag值提交;

3.访问成功后上传名为backdoor.php的php一句话木马至服务器,打开控制台使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

4.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行文件上传渗透测试,使用工具weevely在/目录下生成一个木马,木马名称为backdoor.php,密码为pass,该操作使用命令中固定不变的字符串作为Flag值提交;

(17分)

5.上传使用weevely生成的木马backdoor1.php至服务器中,打开控制台使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

6.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20191进行文件上传渗透测试(使用工具weevely,连接目标服务器上的木马文件),连接成功后将目标服务器主机名的字符串作为Flag值提交;

7.开启网站安全狗的所有防护,再次使用weevely生成一个新的木马文件并将其上传至目标服务器,将上传后页面提示的第二行内容作为Flag值提交;

8.开启网站安全狗的所有防护,再次使用weevely生成木马文件并将其上传至目标服务器,要求能够上传成功,将生成该木马必须要使用的参数作为Flag值提交。

任务4.Windows操作系统渗透测试(100分)

PYsystem20194

1.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行系统服务及版本扫描渗透测试,并将该操作显示结果中445端口对应的服务版本信息字符串作为Flag值提交;

(7分)

2.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行渗透测试,将该场景网络连接信息中的DNS信息作为Flag值(例如:

114.114.114.114)提交;

3.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文件名称作为Flag值提交;

4.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行渗透测试,将该场景桌面上111文件夹中唯一一个后缀为.docx文件的文档内容作为Flag值提交;

5.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行渗透测试,将该场景桌面上222文件夹中唯一一个图片中的英文单词作为Flag值提交;

6.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行渗透测试,将该场景中的当前最高账户管理员的密码作为Flag值提交;

(20分)

7.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20194进行渗透测试,将该场景中回收站内文件的文档内容作为Flag值提交。

(21分)

任务5.Linux操作系统渗透测试(100分)

PYsystem20195

Linux(版本不详)

1.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务版本信息字符串作为Flag值提交;

(5分)

2.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行渗透测试,将该场景/home/guest目录中唯一一个后缀为.pdf文件的文件名称作为Flag值提交;

3.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行渗透测试,将该场景/home/guest目录中唯一一个后缀为.pdf文件的文件内容作为Flag值提交;

4.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行渗透测试,将该场景/var/www目录中唯一一个后缀为.bmp文件的文件名称作为Flag值提交;

5.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行渗透测试,将该场景/var/www目录中唯一一个后缀为.bmp的图片文件中的英文单词作为Flag值提交;

6.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行渗透测试,将该场景/var/vsftpd目录中唯一一个后缀为.docx文件的文件名称作为Flag值提交;

(8分)

7.通过本地PC中渗透测试平台Kali2.0对服务器场景PYsystem20195进行渗透测试,将该场景/var/vsftpd目录中唯一一个后缀为.d

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 全国 职业院校 技能 大赛 组网 空间 安全 赛卷二

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx