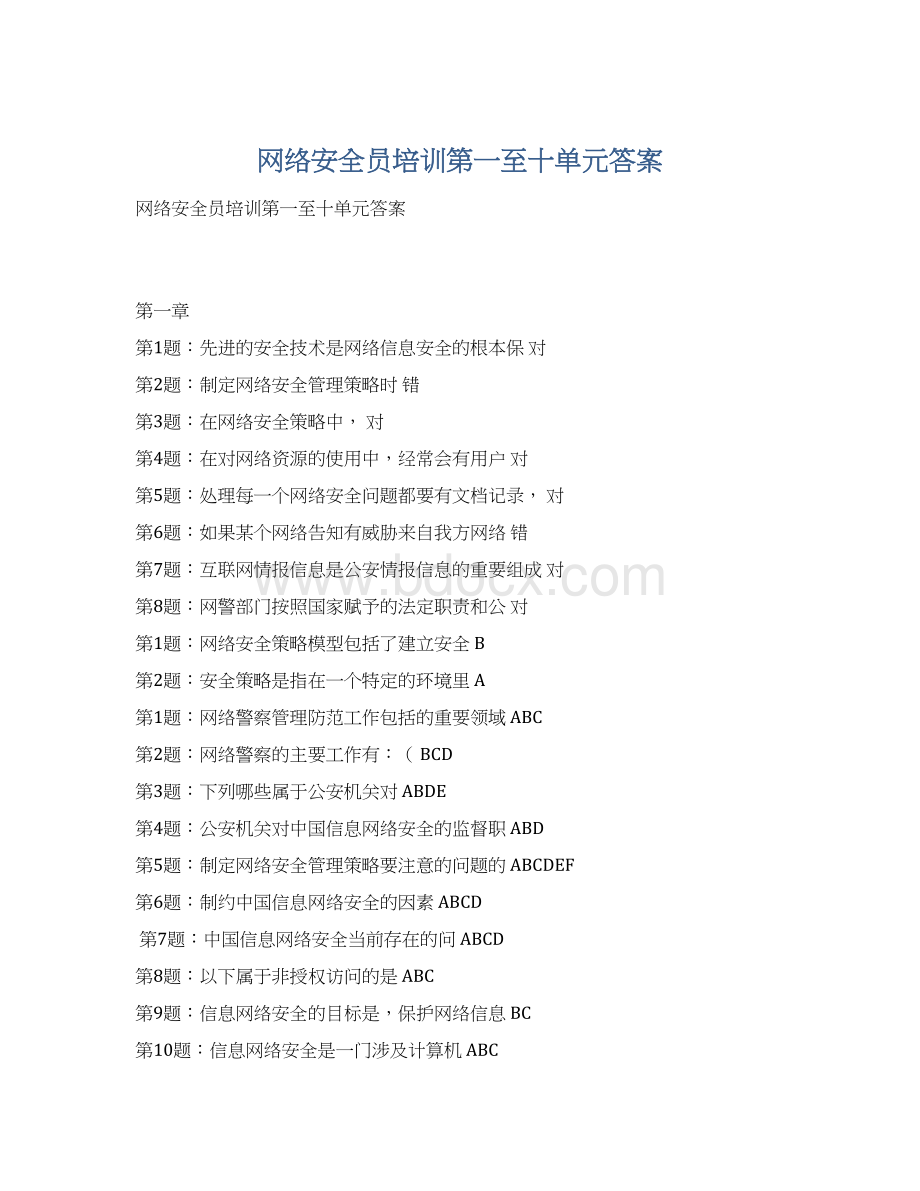

网络安全员培训第一至十单元答案Word文档格式.docx

网络安全员培训第一至十单元答案Word文档格式.docx

- 文档编号:13474688

- 上传时间:2022-10-11

- 格式:DOCX

- 页数:10

- 大小:16.55KB

网络安全员培训第一至十单元答案Word文档格式.docx

《网络安全员培训第一至十单元答案Word文档格式.docx》由会员分享,可在线阅读,更多相关《网络安全员培训第一至十单元答案Word文档格式.docx(10页珍藏版)》请在冰豆网上搜索。

(BCD

下列哪些属于公安机关对ABDE

公安机关对中国信息网络安全的监督职ABD

制定网络安全管理策略要注意的问题的ABCDEF

制约中国信息网络安全的因素ABCD

第7题:

中国信息网络安全当前存在的问ABCD

以下属于非授权访问的是ABC

第9题:

信息网络安全的目标是,保护网络信息BC

第10题:

信息网络安全是一门涉及计算机ABC

第二章

公共信息网络安全监察是对

公共信息网络安全监察部对

在十七届四中全会上经过的错

在1995年颁布的《中华人民共和国警察法》中对

1980年一1985年,是我错

1986年——1994年,是中国公共对

1994年2月18日《中华人民共对

1998年6月,国家信息安全对

保障重要领域计算机信息系A

后,随着机构改革和公C

申办网吧安全审核手续时ABCD

在申请办理网吧安全审核BCDE

公共信息网络安全监察工作日ABCD

信息网络安全监督检查工作中ABCD

公共信息网络安全监察ABCD

下列属于公共信息网ABCDE

公共信息网络安全监察工作的方针ABC

下列属于公共信息网络安全监察具体目标的ABCD

下列属于公共信息网络安全监察工ABCDE

下列属于公共信息网络安全监察总体目标ABCDE

第三章

定义信息安全策略的范围,即明确在哪些领域重点进行信息安全管理对

第2题:

信息安全管理人员不应只关注信息安全管理本身,还应该进对

在信息安全领导小组中,审计员与网络安全管理员之间形成对

一个信息网络的总体安全策略,能够概括为“实体可信,行为可控,对

当一个新的安全策略被批谁后,应该检查每个网络,看其是否和新的安全策对

第6题:

安全部门应向审计部门解释安全策略如何开发以及期望达到什么的目标,对

安全策略的审查。

对大部分策略,应每月年审查一次错

操作系统本身是安全的,不安全来自运行于错

()是指充分运用高新技术,采用安全防范技术措施和技术安全机制D

根据信息系统安全的总体要求,信息安全体系应从安全组织体B

信息安全管理的组织体系结构,由最高层的管理组织AB

安全管理体系是信息系统安全管理工作的基础,主要包括(BC

根据风险评估的结果进行相应的风险管理,主要ABCD

风险评估主要依赖于以下哪些因素:

(ABC

建立信息安全管理体系具体操作包括以下哪些内容:

(ABCDEF

下面属于信息网络安全管理的构成要素的是:

()。

ABCDE

信息安全管理坚持“谁主管谁负责,谁运行谁负责”的ABC

信息网络安全管理的主要内容有:

(ABCDE

信息网络安全管理完成的任务是保护信息网络和信息资源安全,ABD

第10题:

信息网络安全管理体系由以下哪三个方面ABC

第四章

WindowsXP中,在对用户组的删除操作中,我们要谨对

WindowsXP中,系统内置用户组不能够被改名错

来宾帐号在缺省状态下是不需要密码的,默认情况下是错

授权用户帐号能够设置成为一个或多个组的成员,这样对

5题:

为了使计算机在运行过程中防止未授权用户擅自使用对

注册表中存放着各种参数,直接控制windows的启对

HKEY_CLASSES_ROOT说明:

该根键包括启动应用程序所对

注册表是系统的核心和灵魂,注册表受到损坏后,很对

WindowsXP中,用户账号分为三类,管理员帐号、来宾帐号和(C

属于操作系统自身的安全漏洞的是:

(A

下列属于Windows内置用户组的有:

下列哪些用户为Windows的内置帐户。

(BC

下列属于用户组的作用是:

(AC

下面属于WindowsXP注册表根键的ABCEF

Windows注册表主要包含的内容有:

(ABCD

在WindowsXPSP2版本中,增加了windows安全中心ACD

为了保障Windows账号数据库的安全,我们能够对账号数据库进ABCD

在电源属性选项中,我们能够将“按下计算机电源按ABCDE

错误按下计算机关机按钮,会引起:

(AB

下面哪些组属于Windows内置用户ABCDE

第五章

不可否认性是指能够确定用户不能否认发送或接对

身份认证是指通信前要鉴别通信双方的身份。

对

软件级备份可分为对整个系统进行备份对

把文件或数据库从原来存储的地方复制到其对

在PKI系统中,密钥备份及恢复系统的作用错

在PKI系统中,认证中心作为一个可信任的机构对

非对称式加密算法由于多是基于数学难题问题对

对称式加密算法由于算法简单对

为了有效地控制加密和解密算法的实现,在其处D

防火墙是一种用来加强网络之间访问控制的特殊网络A

数据故障的形式是多种多样的,一般,数据故障ABD

硬件级备份一般采用的技术有(ABCD

防火墙定制安全策略的基本准则为:

用户在计算机网络信道上相互通信,其主要AB

防火墙技术可根据防范的方式和侧重点ABCD

密码技术是结合()、()和电子与AB

IETF定义入侵检测系统IDS的组成分别是:

(ABCD

物理隔离网闸的组成有:

(AD

VPN在公共网上构建虚拟专用网,进行数据通信,能够保ABCD

VPN针对不同的用户要求,VPN有三种解决方案:

(ACD

第六章

窃密高手型黑客,出于某些集团利益的需要或者个人的私对

电子邮件欺骗这类攻击者佯称自己为系统管理员,给用户发对

网络监听是黑客的一种工作模式,在这种模式下,黑错

网络黑客攻击的一般步骤是:

(1)寻找目标主机并分析对

计算机端口有65536个,0到1023的端口我们称为注错

Windows提供了netstat工具能够监控TCP/IP网络连接对

拒绝服务攻击问题一直得不到较为有效的解决,究其对

攻击者进行拒绝服务攻击,实际上让服务器对

进入她人网站,以删除某些文字或图像,篡改网址、主B

躲在暗处以匿名身份对网络发动攻击或者干脆冒充网络合法用A

为了防治垃圾邮件,常见的方法有:

下面是关于垃圾邮件的叙述,正确的是:

第3题:

常见的端口操作有:

下面是关于常见服务的默认端口的叙述,正确的是ACEF

第5题:

针对“网络钓鱼”,常见的防范措ABC

以下哪些属于“网络钓鱼”的主要手法:

针对网络黑客的攻击,我们常见的防范策略ABCDEDF

黑客常见的获取口令的方法有ABC

黑客常见的攻击方法有:

()。

ABCDEF

网络黑客的常见类型常见的有:

ABCDE

第七章

恶意代码是一种能够中断或破坏计算机对

病毒是一段可执行代码,能够将自己负载在一个错

特洛伊木马表面上是无害的可执行程序对

第4题:

蠕虫由一个或一组独立程序组成的,能够错

木马程序一般由两部分构成:

一个是服务器程错

面向网络的蠕虫,利用系统漏洞,主动进行攻击对

计算机病毒是一种自己不能执行的寄生代码对

引导扇区病毒把自己的代码代对

第1题:

有一类木马程序,它们主要记录用户在操作计算机时敲击键D

一段可执行代码,将自己加载到一个宿主程序中,感染可A

病毒的特性有很多,下列属于病毒特征的是:

ABCD

恶意代码的常见防御方法:

病毒的特征有:

病毒的类型常见的有:

下列哪些属于蠕虫的特点ABC

特洛伊木马常见的类型有ABCDE

特洛伊木马具有的特性是:

( ABCDE

第8题:

恶意代码的传播途径一般有:

第9题:

如果计算机或网络中含有恶意代码,那可能引起ABCDEF

恶意代码的常见类型有:

ABC

第八章

信息系统的安全保护能力包括对抗能力和恢复能力。

针对各等级系统应具有的对抗能力和恢复能对

在等级保护工作中,一级安全保护能力表示:

错

在等级保护工作中,技术类安全要求与信息对

等级保护工作流程为全面调查,准确定级,严对

登记保护工作中,定级工作的工作步骤:

第一步对

在等级保护工作中,已运营的第二级以上的信息错

信息系统备案后,公安机关应当对信息系统的备错

在等级保护监管工作中,第四级信息系统,运营、使用C

1994年《中华人民共和国计算机信息系统B

在等级保护工作中,害国家安全的事项包括以下ABCDE

在等级保护工作中,贯彻突出重点、兼顾一ABDE

等级保护实施的基本原则ABCD

等级保护是对涉及国计民生的(AC

下面关于等级保护工作职责叙述正确的ABCDE

等级保护实施过程中,各信息安全监管部门的职ABCD

开展等级保护工作的总体要求:

确立等级保护制度的重要意义在于ABCDE

确立等级保护制度的实质在于:

中国信息安全保护工作中存在的问题ABCD

第九章

广义的计算机犯罪是指针对使用计算错

大多数计算机犯罪,从本质上讲,基本属于对

中国新刑法中285条的内容是:

违反国家规定错

中国新刑法中286条的内容是:

违反对

信息攻击和破坏主要表现为犯罪分子对计算机程对

信息污染和滥用主要是一些不法分子出于经济利益、对

计算机犯罪中,涉案人员的计算机专业错

计算机犯罪在隐蔽性上

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络 安全员 培训 第一 单元 答案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

12处方点评管理规范实施细则_精品文档.doc

12处方点评管理规范实施细则_精品文档.doc

17种抗癌药纳入国家基本医疗保险工伤保险和生育保险药品目录_精品文档.xls

17种抗癌药纳入国家基本医疗保险工伤保险和生育保险药品目录_精品文档.xls